Организационно-правовые аспекты защиты информации | |||||||||||||||||||||||||||||||||||||

| |||||||||||||||||||||||||||||||||||||

| |||||||||||||||||||||||||||||||||||||

| |||||||||||||||||||||||||||||||||||||

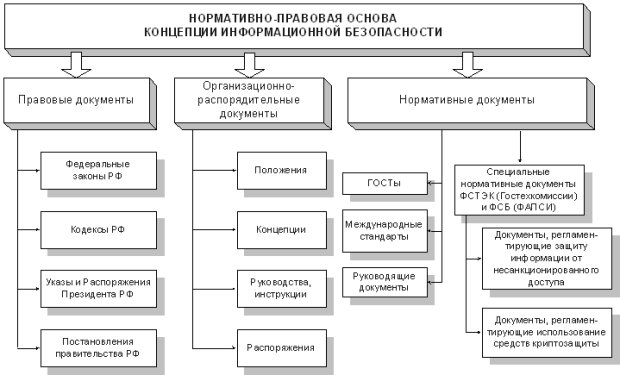

С нормативно-правовой точки зрения использование СОА для защиты от атак должно подкрепляться соответствующими документами, определяющими необходимость и возможность применения данного средства защиты в АС. Данный вопрос особенно актуален для предприятий государственного сектора экономики. На сегодняшний день существует большое количество различных документов, регламентирующих вопросы информационной безопасности. В общем случае они могут быть сгруппированы в следующие категории (рис. 1): федеральные правовые документы, которые включают в себя кодексы и законы, указы и распоряжения Президента РФ, а также постановления Правительства РФ; отраслевые нормативные документы, включающие в себя российские и международные стандарты, а также специальные требования Федеральной службы по техническому и экспортному контролю (ФСТЭК) и ФСБ, касающиеся вопросов защиты информации; локальные организационно-распорядительные документы, которые действуют в рамках отдельно взятой организации, например, должностные инструкции, приказы, распоряжения и другие документы, касающиеся вопросов информационной безопасности.В данной лекции будут рассмотрены базовые отечественные и международные стандарты в области информационной безопасности, а также описаны аспекты их применения в отношении СОА.

Обзор российского законодательства в области информационной безопасностиТребования российского законодательства, определяющие обязательность защиты информации ограниченного доступа, изложены в Федеральных иконах и уточнены в документах Федеральной службы по техническому и экспортному контролю Российской Федерации (Гостехкомиссии России), ФСБ (ФАПСИ) и других государственных учреждений, имеющих отношение к обеспечению безопасности информации. Реализация и контроль этих требований осуществляется при помощи соответствующих государственных систем сертификации средств защиты и аттестации объектов автоматизации. Правовую основу информационной безопасности обеспечивают: Конституция Российской Федерации, Гражданский и Уголовный Кодекс, Федеральные законы "О безопасности" ( от 01.01.2001), "О Государственной тайне" ( от 01.01.2001), "Об информации, информатизации и защите информации" ( от 01.01.2001), "Об участии в международном информационном обмене" ( от 01.01.2001), "О коммерческой тайне" (№98-ФЗ от 01.01.2001), "О персональных данных" ( от 01.01.2001), "О техническом регулировании" ( от 01.01.2001), Доктрина информационной безопасности, Указы Президента и другие нормативные правовые акты Российской Федерации. Соблюдение правовых норм, установленных законодательными актами Российской Федерации, должно являться одним из основополагающих принципов при создании любой комплексной системы защиты от информационных атак. Общие правовые основы обеспечения безопасности личности, общества и государства определены в Федеральном законе "О безопасности". Этим же законом определено понятие системы безопасности и ее функций, установлен порядок организации и финансирования органов обеспечения безопасности и правила контроля и надзора за законностью их деятельности. Основные положения государственной политики в сфере обеспечения безопасности изложены в Доктрине информационной безопасности Российской Федерации. В Доктрине определены следующие основные задачи, которые необходимо учитывать при реализации комплекса мер по информационной безопасности:

В соответствии с Конституцией Российской Федерации (ст. 23, 24) мероприятия по защите данных от возможных информационных атак не должны нарушать тайну переписки, осуществлять сбор сведений о частной жизни сотрудников, а также ознакомление с их перепиской. В Гражданском кодексе Российской Федерации (ст. 139) определены характерные признаки информации, которая может составлять служебную или коммерческую тайну. Кроме этого в гражданском кодексе установлена ответственность, которую несут лица, за незаконные методы получения такой информации. Уголовным Кодексом Российской Федерации предусматривается ответственность в случае преднамеренного использования вредоносного программного обеспечения с целью:

Уголовная ответственность распространяется также на лиц, совершивших действия по созданию, использованию и распространению вредоносных программ для ЭВМ (ст. 273). При этом необходимо отметить, что в качестве вредоносного ПО могут выступать не только вирусы, программы типа "Троянский конь", но и программы, предназначенные для проведения информационных атак. Регулирование отношений, связанных с созданием, правовой охраной, а также использованием программ для ЭВМ и баз данных, осуществляется при помощи законов "О правовой охране программ для электронных вычислительных машин и баз данных" и "Об авторском праве и смежных правах". Федеральный закон "Об участии в международном информационном обмене" также определяет понятие информационной безопасности и направлен на создание условий для эффективного участия России в международном информационном обмене в рамках единого мирового информационного пространства. Требования данного нормативного документа необходимо учитывать при взаимодействии с зарубежными информационными ресурсами, например, через сеть Интернет. Отношения, возникающие при формировании и использовании информационных ресурсов на основе создания, сбора, обработки, накопления и предоставления потребителю документированной информации, регулируются Федеральным законом "Об информации, информатизации и защите информации". Данный закон определяет понятие конфиденциальной информации, цели и задачи по ее защите, а также права и обязанности субъектов в области защиты информации. В 2006 г. эти два закона были заменены Федеральным законом "Об информации, информационных технологиях и о защите информации", в соответствии с которым защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

Более подробно информация конфиденциального характера определена в Указе Президента Российской Федерации № 000 от 01.01.2001 г. "Об утверждении перечня сведений конфиденциального характера". В соответствии с данным Указом к подобным сведениям отнесены:

Более подробные сведения об информации, составляющей коммерческую тайну, изложены в Федеральном законе "О коммерческой тайне". Данный Закон регулирует отношения, связанные с отнесением информации к коммерческой тайне, передачей такой информации, охраной ее конфиденциальности в целях обеспечения баланса интересов обладателей информации и других участников регулируемых отношений на рынке товаров, работ, услуг и предупреждения недобросовестной конкуренции, а также определяет сведения, которые не могут составлять коммерческую тайну. Вопросы защиты персональных данных подробно описаны в Федеральном законе "О персональных данных". В соответствии с этим документом при обработке персональных данных необходимо принимать организационные и технические меры, в том числе криптографические средства для защиты информации от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий. Далее этот закон будет рассмотрен более подробно ввиду его большой актуальности (информационные системы должны быть приведены в соответствие с требованиями Федерального закона уже к 01.01.2010). Вопросы отнесения информации к государственной тайне, а также порядок работы и защиты таких данных определены в Федеральном законе "О государственной тайне". Статьи закона являются обязательными для исполнения для всех без исключения юридических и физических лиц, для государственных и территориальных органов власти. Закон определяет понятия государственной тайны, грифа секретности, средства защиты информации и др. Этот же закон устанавливает права и обязанности органов государственной власти по защите государственной тайны, а также определяет базовый перечень сведений, которые могут быть отнесены к государственной тайне. Более подробный перечень утвержден Указом Президента "О перечне сведений, отнесенных к государственной тайне" №61 от 01.01.2001 г. Данные нормативные документы должны учитываться при формировании системы защиты информации, составляющей государственную тайну. Федеральный закон "О техническом регулировании" регулирует отношения, возникающие при разработке, принятии, применении и исполнении требований к процессам производства, эксплуатации, хранения, перевозки, реализации и утилизации продукции, в том числе средств обнаружения атак. На основе данного закона в ближайшее время будет разработан технический регламент, который будет определять требования к информационной безопасности. Нормативно-методическую базу, определяющую требования и рекомендации к программно-техническим методам защиты информации в автоматизированных системах, составляют руководящие документы Федеральной службы по техническому и экспортному контролю Российской Федерации (ФСТЭК) и государственные стандарты. Так, например, оценка защищенности автоматизированных систем, обрабатывающих информацию ограниченного доступа, осуществляется на основании руководящего документа (РД) ФСТЭК "Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации". При разработке и модернизации средств вычислительной техники необходимо принимать во внимание требования РД ФСТЭК "Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации" и ГОСТ Р "Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические требования". Данные нормативные документы необходимо учитывать в процессе реализации комплексной системы защиты от информационных атак для того, чтобы не нарушить установленные в них требования к автоматизированным системам и средствам вычислительной техники соответствующих классов. Еще одним нормативным документом ФСТЭК, который может применяться по отношению к средствам защиты от информационных атак, является РД "Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей (НДВ)". Данный РД устанавливает классификацию ПО средств защиты информации по уровню контроля отсутствия в нем НДВ. Необходимо отметить, что под НДВ понимают функциональные возможности ПО, не описанные в документации, при использовании которых возможно нарушение конфиденциальности, целостности или доступности обрабатываемой информации. При использовании персональных и корпоративных межсетевых экранов для защиты от информационных атак необходимо учитывать требования РД ФСТЭК "Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа. Показатели защищенности от несанкционированного доступа к информации", а также "требования ФСБ к устройствам типа межсетевые экраны". Данные нормативные документы классифицируют межсетевые экраны на пять различных классов в зависимости от категории информации, для защиты которой они предназначены. При этом каждый класс экранов характеризуется своим набором функциональных требований по защите информации. Порядок организации работ с государственной конфиденциальной информацией определяется в нормативно-методическом документе ФСТЭК "Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К)". Документ расширяет и дополняет существующие РД посредством уточнения требований и рекомендаций по обеспечению технической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну. В этом документе приводятся рекомендации по практическому применению различных средств защиты, в том числе и систем обнаружения атак. РД ФСТЭК "Безопасность информационных технологий. Критерии оценки безопасности информационных технологий" и ГОСТ Р ИСО/МЭК "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий" определяют критерии, которые должны использоваться в качестве основы для оценки функций безопасности продуктов и автоматизированных систем. Процедура оценки осуществляется на основе требований профилей защиты и заданий по безопасности, которые разрабатываются на основе ГОСТ Р ИСО/МЭК . В настоящее время ФСТЭК разработаны профили защиты для межсетевых экранов, удостоверяющих центров, средств построения виртуальных частных сетей и средств защиты от несанкционированного доступа. Полная версия стандарта доступна на Интернет-сайте ФСТЭК67. Обеспечение информационной безопасности при подключении к глобальным сетям общего пользования регламентируется решением ФСТЭК "О защите информации при вхождении России в международную информационную систему "Интернет"" от 01.01.01 г. №61 и указом Президента Российской Федерации "О мерах по обеспечению информационной безопасности Российской Федерации в сфере международного информационного обмена" от 01.01.01 г. № 000. Согласно этим документам субъектам международного информационного обмена в Российской Федерации запрещается подключение к сети Интернет автоматизированных систем, сетей связи и автономных персональных компьютеров, в которых обрабатывается конфиденциальная информация, а также данные, содержащие сведения, составляющие государственную тайну. При этом владельцам открытых и общедоступных государственных информационных ресурсов разрешается осуществлять их включение в состав сетей связи общего пользования только при использовании сертифицированных средств защиты информации, обеспечивающих ее целостность и доступность. К таким сертифицированным средствам относятся, в том числе и системы обнаружения атак. В России также было принято несколько государственных стандартов (ГОСТ), включающих термины и определения к ним, а также общие положения в области информационной безопасности. К таким стандартам относятся ГОСТ Р "Защита информации. Основные термины и определения" и ГОСТ Р ИСО "Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель. Часть 1. Архитектура защиты информации". Обзор международных стандартов в области информационной безопасностиМеждународные стандарты позволяют дополнить отечественное законодательство в тех областях, которые не затрагиваются российскими нормативно-правовыми документами. Примерами таких областей является аудит информационной безопасности, интеграция различных средств обеспечения безопасности, управление системами защиты и др. В отличие от положений российского законодательства, требования международных стандартов носят рекомендательный характер. В настоящее время на территории России наибольшее распространение получили следующие международные стандарты:

Международный стандарт ISO/IEC 17799 представляет собой набор рекомендаций по применению организационно-технических мер безопасности для эффективной защиты автоматизированных систем. В 2007 г. планируется принятие ISO/IEC 17799 в качестве ГОСТа. Стандарт состоит из одиннадцати разделов, каждый из которых описывает одну из областей информационной безопасности. Краткое описание разделов стандарта ISO/IEC 17799 приведено в табл. 1.

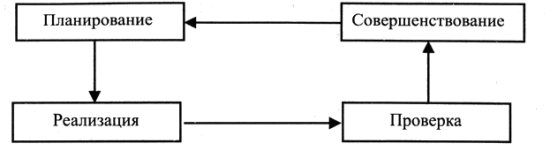

Международный стандарт ISO/IEC 27001 описывает требования к системе управления информационной безопасностью ISMS (information security management system). Стандарт базируется на процессном подходе, предполагающем непрерывность выполнения работ по поддержанию должного уровня информационной безопасности. ISO/IEC 27001 базируется на модели PDCA (Plan Do Check Act), предусматривающей внедрение процесса управления, состоящего из четырех базовых этапов (рис. 2): Этап планирования, на котором проводится анализ и оценка рисков информационной безопасности компании. Этап реализации, в рамках которого осуществляется разработка плана минимизации рисков, реализуются программы по обучению и осведомленности персонала, создаются необходимые документы и др. Этап проверки, на котором проводится мониторинг и контроль работы средств защиты АС, проводится аудит информационной безопасности, а также повторная оценка рисков. На данном этапе осуществляется разработка рекомендаций по совершенствованию системы мер защиты информации. Этап совершенствования, предполагающего внесение изменений в существующие меры по защиты информации с целью повышения их эффективности.Стандарт CobiT разработан международной ассоциацией ISACA и предназначен для обеспечения эффективного управления информационными технологиями (ИТ) с точки зрения целей и задач бизнес-процессов компании. Согласно CobiT повышение эффективности управления ИТ позволяет увеличить отдачу от инвестиций в инфокоммуникационные системы, а также повысить конкурентоспособность предприятия. В соответствии с этим стандартом все ИТ-ресурсы компании должны эффективно управляться определенными ИТ-процессами, что позволит обеспечить своевременное предоставление информации, необходимой организации для достижения ее бизнес-целей. В стандарте CobiT определено тридцать четыре ИТ-процесса, сгруппированных в четыре домена: "планирование и организация", "проектирование и внедрение", "эксплуатация и сопровождение", и "мониторинг". Каждый из этих процессов описывается совокупностью показателей, на основе которых осуществляется оценка эффективности существующих механизмов управления ИТ-ресурсами. Оценка осуществляется по шестибалльной шкале, где каждый уровень соответствует определенной степени "зрелости" процессов управления ИТ. В соответствии с CobiT ИТ-ресурсы могут включать в себя: данные, приложения, технологии, оборудование и людские ресурсы. Стандарт CobiT определяет следующие критерии, по которым возможно проведение оценки информационных ресурсов, участвующих в бизнес-процессах организации:

Один из ИТ-процессов, определенных в домене как "эксплуатация и сопровождение", направлен на обеспечение комплексной информационной безопасности. В рамках этого процесса, в качестве одной из обязательных мер защиты, определена необходимость применения организационных и программно-технических средств информационной безопасности. Стандарт ITIL представляет собой набор рекомендаций по управлению ИТ, разработанных Отделом Правительственной Торговли Великобритании (United Kingdom's Office Of Government Commerce, OGC). Стандарт рассматривает информационные технологии в виде сервисов, которые предоставляются внутри организации. Стандарт состоит из следующих семи основных частей, каждая из которых описывает один из аспектов управления ИТ-сервисами: "Предоставление и поддержка ИТ-сервисов" (Service support and delivery), "Планирование внедрения процесса управления ИТ-услугами" (Planning to implement service management), "Управление приложениями" (Application management), "Управление инфраструктурой" (Infrastructure management), "Управление безопасностью" (Security management) и "Бизнес-перспектива" (The business perspective). Практическое внедрение стандарта ITIL направлено на достижение следующих целей:

Раздел ITIL "Управление безопасностью" включает в себя рекомендации по созданию комплексной системы защиты предприятия. Согласно стандарту ITIL такая система должна сочетать в себе организационные и технические меры защиты информации. При этом в стандарте указывается, что в состав системы обеспечения информационной безопасности должны входить средства обнаружения и предотвращения атак. Стандарт ITIL дополняет CobiT, поскольку он в большей мере ориентирован на технических специалистов и содержит больше информации по фактической реализации на практике положений этого стандарта. Методика проведения аудита информационной безопасности OCTAVE разработана координационным центром немедленного реагирования CERT (Computer Emergency Response Team) и предназначена для анализа уровня защищенности автоматизированных систем посредством оценки рисков. Согласно этой методике процедура оценки рисков безопасности включает в себя три фазы. В процессе реализации первой фазы формируется множество защищаемых ресурсов, в число которых может входить аппаратное и программное обеспечение, а также информационные ресурсы. Далее для каждого из защищаемых ресурсов создается профиль угроз, который описывает возможные сценарии проведения атаки. Профиль предусматривает следующие типы источников атаки:

В профиле также указывается тип возможного последствия, к которому может привести успешная реализация атаки - искажение ресурса, уничтожение ресурса, блокирование доступа к ресурсу или нарушение конфиденциальности ресурса. Первая фаза оценки рисков проводится посредством интервьюирования административного и технического персонала организации, в введении которой находится обследуемая автоматизированная система. В процессе интервьюирования сотрудникам компании задается ряд вопросов, на основе которых рабочая группа, проводящая оценку рисков, составляет перечень защищаемых ресурсов и профили атак. Вместо интервьюирования может быть проведен анализ существующей организационно-технической документации, касающейся вопросов информационной безопасности. Согласно методике OCTAVE в процессе реализации второй фазы определяется список программно-аппаратного обеспечения, которое применяется для хранения или обработки защищаемой информации. Далее проводится анализ защищенности этого программно-аппаратного комплекса с целью выявления имеющихся уязвимостей. Данная процедура реализуется при помощи специализированного программного обеспечения, позволяющего автоматизировать процесс сбора и анализа информации, необходимой для выявления уязвимостей. В рамках третьей фазы дается фактическая оценка риска безопасности на основе ущерба, который может быть нанесен организации в случае успешной реализации каждого из сценариев, определенных в профилях атак. Для оценки риска используется качественная шкала с тремя возможными уровнями - низкий, средний и высокий. По результатам анализа рисков разрабатываются рекомендации, направленные на их минимизацию. В процессе управления рисками могут предприниматься следующие типы действий:

Защита персональных данных в соответствии с требованиями Федерального закона "О персональных данных"В настоящее время проблема защиты персональных данных является одной из наиболее актуальных для многих российских организаций, как государственных, так и коммерческих. Это обусловлено тем, что 26 января 2007 года вступил в силу Федеральный закон "О персональных данных", в котором сформулированы требования по защите персональных данных. Необходимо отметить, что требования данного закона являются обязательными как для коммерческих, так и государственных организаций. При этом согласно статье 25, информационные системы должны быть приведены в соответствие с требованиями настоящего Федерального закона не позднее 1 января 2010 года. Далее в лекции рассматриваются основные положения закона "О персональных данных", а также подходы к приведению информационных систем в соответствии с требованиями по защите персональных данных. Процесс создания системы защиты персональных данныхДля создания и внедрения системы защиты персональных данных необходимо реализовать комплекс мероприятий, который, как правило, включает в себя следующие основные этапы работ:

Процедура обследования информационных систем, обрабатывающих персональные данные (ИСПДн) включает следующие работы:

По результатам обследования формируется отчет, в котором содержится описание текущего состояния защиты ПДн, а также рекомендации по устранению выявленных недостатков и нарушений. На втором этапе работ на основе информации, собранной на этапе обследования, проведена классификация ИСПДн. Классификация проводится в соответствии с порядком проведения классификации, описанным в приказе Федеральной службы по техническому и экспортному контролю (ФСТЭК), Федеральной службы безопасности (ФСБ) и Министерства информационных технологий и связи РФ от 01.01.01 г. № 55/86/20. Результаты классификации ИСПДн оформляются соответствующим актом подписываемым руководителем предприятия. Информационные системы, обрабатывающие персональные данные, классифицируются по уровням защищенности в зависимости от важности обрабатываемых ПДн, которая зависит от вида и степени ущерба субъекту ПДн, возникающего вследствие реализации угроз безопасности. ИСПДн могут относиться к классу типовых или специальных. К типовым ИСПДн относятся системы, в которых требуется обеспечение только конфиденциальности персональных данных. Специальные ИСПДн - системы, в которых вне зависимости от необходимости обеспечения конфиденциальности требуется обеспечить хотя бы одну из характеристик безопасности персональных данных, отличную от конфиденциальности (защищенность от уничтожения, изменения, блокирования, а также иных несанкционированных действий). Для типовых ИСПДн определёно четыре возможных класса: К1, К2, К3 и К4. В зависимости от класса типовой ИСПДн определяются соответствующие требования по защите персональных данных. На следующем этапе разрабатывается модель угроз безопасности ПДн в ИСПДн организации. Модель угроз безопасности определяется на основе перечня угроз безопасности персональных данных при их обработке в ИСПДн, который содержится в "Базовой модели угроз безопасности ПДн при их обработке в ИСПДн", определённой ФСТЭК. При необходимости применения средств криптографических защиты разрабатывается Модель нарушителя в соответствии с нормативными документами ФСБ России. Именно модель угроз и модель нарушителя являются базовыми документами для дальнейшего проектирования системы защиты персональных данных (СЗПДн). В рамках проектирования СЗПДн выполняются следующие работы: разработка технического задания, макетирование и стендовые испытания средств защиты информации, а также создание технического проекта. Техническое задание, как правило, содержит следующие разделы:

Далее с учетом исходных данных, полученных на этапе обследования ИСПДн, а также требований, определенных Техническим заданием, проводится анализ применимости, совместимости и внедряемости средств защиты информации в ИСПДн организации. В результате определяется состав средств защиты, удовлетворяющий требованиям по защите ПДн, а также позволяющий реализовать мероприятия по созданию СЗПДн. На основе технического задания и результатов стендовых испытаний средств защиты информации осуществляется разработка технического проекта, которые содержит детальное описание конкретных программно-технических решений, которые будут использоваться для создания СЗПДн. В процессе проектирования также осуществляется разработка пакета эксплуатационной и организационно-распорядительной документации, регламентирующей порядок обеспечения безопасности ПДн в организации. На завершающем этапе проводится разработка проектов документов, необходимых для выполнения аттестационных испытаний. В рамках этапа также осуществляется проведение самих испытаний, а также оформление Аттестата соответствия. Необходимо отметить, что аттестация требуется только для систем класса К1 и К2. Работы по созданию системы защиты персональных данных могут выполняться силами кредитно-финансовой организации, либо при помощи компаний, специализирующихся на оказании такого рода услуг. В соответствии с положениями Федерального закона от 8 августа 2001 г. № 000 "О лицензировании отдельных видов деятельности" и требованиями постановления Правительства Российской Федерации от 01.01.01 г. № 000 "О лицензировании деятельности по технической защите конфиденциальной информации" организации для проведения мероприятий по обеспечению безопасности ПДн при их обработке в ИСПДн классов К1 и К2 и в распределенных информационных системах класса К3 должны получить лицензию ФСТЭК на осуществление деятельности по технической защите конфиденциальной информации. Что такое сертифицированный продукт?Продукты Майкрософт, сертифицированные во ФСТЭК, с точки зрения программного кода ничем не отличаются от обычных лицензионных легальных продуктов Майкрософт. Программная реализация продуктов Майкрософт позволила получить соответствующие сертификаты ФСТЭК без изменений программного кода. Однако в соответствии с законодательством России сертифицированные продукты ФСТЭК имеют ряд других важных отличий от несертифицированных продуктов. Так как в соответствии с законодательством государство проверяет каждый экземпляр сертифицированного продукта на его идентичность экземпляру, прошедшему сертификацию, с выдачей соответствующих документов, и ведет поэкземплярный учет каждой копии сертифицированного продукта, то :

Дополнительно к этому каждая организация, купившая сертифицированный продукт, имеет защищенный доступ к персональной для этой организации странице на специализированном сайте, откуда данная организация будет получать сертифицированные обновления. Продукты Майкрософт, сертифицированные в ФСБ, кроме обычного лицензионного продукта Майкрософт содержат дополнительное программное обеспечение, разработанное российскими организациями для того, чтобы данные продукты Майкрософт могли удовлетворять требованиям, предъявляемым ФСБ к программным продуктам. Дополнительные программые продукты называются "Service Pack Rus для Windows XP", "Service Pack Rus для Windows Server" и "Service Pack Rus для Удостоверяющего центра" соответственно. Эти дополнительные программные продукты содержат и крипто-сервис провайдеры компании Крипто-Про, которые позволяют зашифровывать информацию и подписывать документы электронной цифровой подписью с использованием российских криптографических алгоритмов. Таким образом, сертифицированные в ФСБ продукты состоят из:

Почему надо использовать сертифицированные продуктыДля ряда организаций использование сертифицированных продуктов является необходимым. К таким организациям относятся государственные организации, негосударственные организации, работающие с так называемой "служебной информацией государственных органов", а также ряд других организаций в соответствии с российским законодательством (например, организации, подпадающие под соответствующие требования "Закона о персональных данных"). Ниже приведены выдержки из законодательных и регулирующих документов, из которых в совокупности следует необходимость применения сертифицированных средств защиты информации: В Федеральном законе 149 (ФЗ) ст.14 п.8 сказано о том, что "…технические средства, предназначенные для обработки информации, содержащейся в государственных информационных системах, в том числе программно-технические средства и средства защиты информации, должны соответствовать требованиям законодательства Российской Федерации о техническом регулировании" В ФЗ 184 "О техническом регулировании" в ст.4 . "федеральные органы исполнительной власти наделены правом издавать в сфере технического регулирования акты обязательного характера, в случаях, установленных статьей 5" Статья 5 ФЗ 184 касается, в том числе, и продукции, используемой в целях защиты сведений, относимых к охраняемой в соответствии с законодательством Российской Федерации к информации ограниченного доступа (в том числе "служебная информация госорганов") Уполномоченным органом, наделенным правом устанавливать обязательные требования по защите информации, в соотв. со ст.15 ФЗ 149 является ФСТЭК России В частности, в нормативном документе СТР-К (Специальные требования по защите конфиденциальной информации) ФСТЭК России утверждается

В соответствии с приведенными законами соответствующие организации (в частности, государственные) обязаны использовать программные и аппаратные средства с сертифицированными средствами защиты информации. Предоставление исходных кодовВ 2002 году Майкрософт разработала программу Government Security Program (GSP), в рамках которой организациям, участвующим в государственных проектах по совершенствованию защищенных информационных систем, предоставляет доступ к исходным кодам продуктов Майкрософт. Россия является первой страной в мире, подписавшей с Майкрософт Соглашение GSP. Это Соглашение было подписано в 2002 году между Майкрософт и "Атлас" и согласовано с ФАПСИ. После преобразования ФАПСИ Соглашение было переподписано с "Атлас" и согласовано с ФСБ. Соглашение действует и по настоящее время. Структура Соглашения позволяет иметь доступ к исходным кодам продуктов Майкрософт не только ФСБ, но и ФСТЭК, Министерству обороны, Министерству атомной промышленности, и другими организациями, работающим в государственных проектах по совершенствованию защищенных информационных систем. "Атлас" является Центром по предоставлению доступа к исходным кодам продуктов Майкрософт. В нем организованы специальные помещения, где специалисты проводят анализ исходных кодов не только для целей сертификации продуктов Майкрософт на соответствие российским требования по безопасности информации, но и для решения других государственных задач. Майкрософт активно поддерживает эти работы, постоянно расширяя список доступных для исследования исходных кодов, и предоствляя необходимую технологическую и консультационную поддержку по вопросам функционирования подуктов. Текущие результаты сертификацииВ настоящее время во ФСТЭК (бывшая Гостехкомиссия России) сертифицированы следующие продукты Microsoft:

В соответствии с полученными сертификатами ФСТЭК указанные сертифицированные продукты позволяют строить автоматизированные системы до класса защищенности 1Г включительно. В настоящее время в России организовано массовое производство всех сертифицированных версий продуктов Майкрософт. Это позволяет заказчикам приобретать любые количества сертифицированных продуктов. Непрерывная сертификация выходящих ежемесячно новых патчей к продуктам позволяет покупателям иметь сертифицированную версию не только с самыми последними обновлениями системы безопасности, но и соответствующую при этом требованиям законодательства. В настоящее время в ФСБ сертифицированы следующие продукты Microsoft:

Сертификаты ФСБ удостоверяют, что указанные продукты соответствуют требованиям ФСБ России к защите информации, не содержащей сведений, составляющих государственную тайну, от несанкционированного доступа в автоматизированных информационных системах класса АК2. В ФСБ также получено положительное заключение экспертной организации по результатам сертификационных испытаний Удостоверяющего центра, входящего в состав Windows Server 2003, на соответствие его уровню КС2 в соответствии с требованиями ФСБ. |

Организационно-правовые аспекты защиты информации

НЕ нашли? Не то? Что вы ищете?