+: Несанкционированная модификация структур

-: Стихийные бедствия и аварии

+: Вредительские программы

I: {{18}}

S: В зависимости от механизма действия вредительские программы делятся на следующие классы:

+: Логические бомбы

-: Генераторы белого шума

-: Дизассемблеры

+: Черви

+: Троянские кони

+: Компьютерные вирусы

-: Декомпиляторы

I: {{19}}

S: К наиболее распространенным методам взлома можно отнести следующие:

-: Подбор пароля с помощью генераторов случайных чисел

+: Доступ к информации через терминалы защищенной информационной системы

+: Получение пароля на основе ошибок администратора и пользователей

+: Получение пароля на основе ошибок в реализации системы

-: Деактивация функций операционной системы (ОС)

+: Социальная психология

+: Комплексный поиск возможных методов доступа

I: {{20}}

S: Установите соответствие между конкретным методом взлома и классом, к которому он относится.

L1: Социальная психология

L2: Получение пароля на основе ошибок в реализации системы

L3: Получение пароля на основе ошибок администратора и пользователей

L4: Доступ к информации через терминалы защищенной информационной системы

R1: Звонок клиенту от лица администратора

R2: Получение пароля из самой системы

R3: Перебор паролей по словарю

R4:

V1: Криптографическая защита информации

V2: Основные понятия криптографии

I: {{21}}

S: Дайте определение понятия криптография:

-: Криптография – это наука о защите информации от несанкционированного доступа посторонними лицами

+: Криптография – наука о защите информации от прочтения её посторонними лицами, достигаемая путем шифрования, которое делает защищенные данные труднораскрываемыми без знания специальной (ключевой) информации

-: Криптография – это наука о защите информации с помощью математических преобразований, которые являются симметричными

I: {{22}}

S: Дайте определение понятия шифр:

-: Шифр – это совокупность преобразований, с помощью которых осуществляется кодирование информации

-: Шифр – это алгоритм преобразования, в котором используется ключ

+: Шифр – это совокупность обратимых преобразований множества открытых данных на множество зашифрованных данных, задаваемых ключом и алгоритмом преобразования

I: {{23}}

S: Конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор одного варианта из совокупности возможных для данного алгоритма называется…

+: ключ#$#

I: {{24}}

S: Соотношение, описывающее процесс образования зашифрованных данных из открытых называется:

+: Алгоритмом шифрования

-: Методом шифрования

+: Функцией шифрования

+: Уравнением шифрования

-: Программой шифрования

I: {{25}}

S: Для определения качества шифра используется понятие…

+: криптостойкост#$#

I: {{26}}

S: Назовите фамилию автора известной статьи «Теория связи в секретных системах», одного из основоположников теории современной криптографии…

+: Шеннон

I: {{27}}

S: Согласно классификации секретных систем по К. Шеннону существует три общих типа таких систем. Укажите какие.

-: Системы сокрытия информации

+: Системы маскировки

-: Системы защиты данных

+: Тайные системы

+: Криптографические системы

I: {{28}}

S: Установите соответствие между методом преобразования и классом секретных систем, к которому он относится.

L1: Использование «невидимых» чернил для записи сообщений

L2: Инвертирование речи

L3: Шифр Цезаря

R1: Системы маскировки

R2: Тайные системы

R3: Криптографические системы

I: {{29}}

S: Синонимом термина «стеганография» является понятие:

-: Системы сокрытия информации

+: Системы маскировки

-: Системы защиты данных

-: Тайные системы

-: Криптографические системы

I: {{30}}

S: Секретная система – это:

-: совокупность методов и алгоритмов шифрования, которые обеспечивают возможность криптографической защиты данных

+: некоторое множество отображений одного пространства (множества возможных сообщений) в другое пространство (множество возможных криптограмм), где каждое конкретное отображение из этого множества соответствует способу шифрования при помощи конкретного ключа

-: некоторое множество отображений одного пространства (множества возможных сообщений) в другое пространство (множество возможных криптограмм), где каждое конкретное отображение из этого множества соответствует способу шифрования при помощи нескольких ключей

I: {{31}}

S: Вероятность выбрать конкретный ключ из множества возможных ключей называется ######## вероятностью.

+: априорной

I: {{32}}

S: Общей задачей дешифрования называется задача

-: Вычисления апостериорных вероятностей

-: Вычисления ключа секретной системы

+: Вычисления априорных вероятностей

-: Вычисления алгоритма дешифрования

I: {{33}}

S: Апостериорная вероятность – это

-: вероятность получения ключа с помощью перехвата

+: вероятность того, что шифрограмма будет расшифрована без знания ключа

-: вероятность использования системы криптографической защиты в условиях постоянных атак

I: {{34}}

S: В шифре простой подстановки со случайным ключом для языка, состоящего из 4 символов имеется ## возможных способов отображения.

+: 24

I: {{35}}

S: Замена смысловых конструкций исходной информации (слов, предложений) кодами называется:

-: Шифрованием

+: Кодированием

-: Сжатием

-: Дешифрованием

I: {{36}}

S: Методы позволяющие скрыть не только смысл хранящейся или передаваемой информации, но и сам факт хранения или передачи закрытой информации относятся к методам:

-: Шифрования

-: Кодирования

-: Сжатия

-: Дешифрования

+: Стеганографии

I: {{37}}

S: Процесс дешифрования закрытой информации без знания ключа и, возможно, при отсутствии сведений об алгоритме шифрования называется:

-: Повторным шифрованием

-: Вероятностным дешифрованием

+: Криптоанализом

-: Обратным шифрованием

I: {{38}}

S: Отметьте те высказывания, которые вы считаете верными:

+: Стойкость шифра должна быть такой, чтобы вскрытие его могло быть осуществлено только путем решения задачи полного перебора ключей

-: Процесс шифрования не должен приводить к увеличению объема сообщения

+: Криптостойкость обеспечивается не секретностью алгоритма шифрования, а секретностью ключа

+: Ошибки, возникающие при шифровании, не должны приводить к искажениям и потерям информации

I: {{39}}

S: Какие побочные эффекты могут возникать при использовании криптографических систем защиты?

-: Ошибки шифрования для больших объемов информации

+: Перегрузка трафика

+: Замедление работы операционной системы

+: Захват системных ресурсов

I: {{40}}

S: Если противник ничего не знает об источнике сообщений, кроме того, что он создает текст на русском языке, то для сокращения полного перебора он может воспользоваться:

+: относительными частотами букв в русском языке

-: абсолютными частотами букв в русском языке

-: методом обратных преобразований

+: словарем наиболее часто используемых в русском языке слов

I: {{41}}

S: Какова мощность алфавита, с помощью которого записано сообщение, содержащее 2048 символов, если его объем составляет 1,25 Кбайта?

-:1638,4 символа

-: 1024 символа

+: 32 символа

-: 16 символов

V2: История криптографии. Шифры древности и средневековья

I: {{42}}

S: Первые попытки шифрования информации предпринимались:

-: В середине XX века

-: В конце XVIII века

+: В V веке д. н.э.

-: В начале XII века

I: {{43}}

S: Расположите указанные системы шифрования в хронологическом порядке их появления

1: Шифр Скитала

2: Квадрат Полибия

3: Шифр Цезаря

4: Книжный шифр

I: {{44}}

S: Модификациями шифра Цезаря являются следующие системы шифрования:

+: Шифр Хилла

-: Тюремный шифр

-: Книжный шифр

-: Шифр Диффи-Хелмана

+: Шифр Плэйфер

+: Шифр Гронсфельда

I: {{45}}

S: Какой известный шифр реализует приведенный фрагмент программы на языке Си?

// Функция шифрования

// char* toCode – кодируемое сообщение

// int key – ключ

// ret char* - закодированное сообщение

char* Crypt (char* toCode, int key)

{

int i;

for (i=0;toCode[i]!=0;i++)

{

int tmp;

tmp = (toCode[i]+key);

// Нормализация

if (tmp>=256) tmp -= 256;

toCode[i] = tmp;

}

return toCode;

}

-: Шифр Атбаш

-: Шифр Гронсфельда

+: Шифр Цезаря

-: Квадрат Полибия

I: {{46}}

S: Какой известный шифр реализует приведенный фрагмент программы на языке Си?

// Функция шифрования/дешифрования

// char* toCode – кодируемое сообщение

// ret char* - закодированное сообщение

char* crypt(char* toCode)

{

int i;

for (i=0;toCode[i]!=0;i++)

{

toCode[i] = (256-toCode[i]);

}

return toCode;

}

-: Шифр Цезаря

-: Шифр Плэйфер

+: Шифр Атбаш

-: Шифр Хилла

I: {{47}}

S: Шифр Цезаря является частным случаем:

+: Шифра моноалфавитной подстановки

-: Шифра полиалфавитной подстановки

-: Шифра мультиалфавитной подстановки

I: {{48}}

S: Зашифруйте исходное сообщение «ЗАЩИТА» с помощью шифра Цезаря с ключом 4. Для шифрования рекомендуется использовать следующий алфавит «АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯ»

-: «ИТАЗАЩ»

-: «ЩИЗАТА»

+: «ЛДЭМЦД»

-: «МЕЮНЧЕ»

I: {{49}}

S: Зашифруйте исходное сообщение «ГАВ» с помощью шифра Атбаш. Для шифрования рекомендуется использовать следующий алфавит «АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯ»

+: «ЪЯЭ»

-: «ДБГ»

-: «ЭЬМ»

-: «АВГ»

I: {{50}}

|

S: Расшифруйте сообщение «ОИРТЗШЕЮ ЖАСЕГОП», зашифрованное с помощью магического квадрата приведенного на рисунке.

+: Приезжаю шестого

V2: Классификация современных криптосистем

I: {{51}}

S: По характеру использования ключа все криптосистемы можно разделить на:

-: Блоковые и потоковые

-: Синхронные и асинхронные

+: Симметричные и ассиметричные

-: Битовые и строковые

I: {{52}}

S: Блоковые шифры являются частным случаем:

+: Симметричного шифрования

-: Ассиметричного шифрования

-: Шифров гаммирования

-: Шифров перестановки

I: {{53}}

S: Потоковое шифрование является частным случаем:

+: Симметричного шифрования

-: Ассиметричного шифрования

-: Шифров гаммирования

-: Шифров перестановки

I: {{54}}

S: Шифры перестановки являются частным случаем:

+: Блоковых шифров

-: Шифров перестановки

-: Шифров гаммирования

-: Скремблеров

I: {{55}}

S: В симметричных криптосистемах:

-: Для шифрования и дешифрования всегда используется один и тот же алгоритм

+: Для шифрования и дешифрования может использоваться один и тот же алгоритм

+: Как для шифрования, так и для дешифрования применяется один и тот же ключ

-: Ключ может быть доступным для всех пользователей

I: {{56}}

S: В ассиметричных криптосистемах:

+: Для шифрования и дешифрования используются разные ключи, связанные между собой некоторой математической зависимостью

-: Все ключи являются доступными для всех пользователей

+: Один из ключей является доступным для всех пользователей

-: Зная закрытый ключ легко можно вычислить открытый ключ

I: {{57}}

S: Наиболее известными представителями ассиметричных систем шифрования являются:

-: Алгоритм Диффи-Хеллмана

+: Алгоритм RSA

-: Алгоритм Рабина-Миллера

-: Алгоритм Хаффмана

+: Алгоритм Эль-Гамаля

I: {{58}}

S: В потоковых шифрах основной операцией кодирования являются:

-: Матричные преобразования

-: Преобразования, основанные на вычислениях с плавающей точкой

-: Вычисления логарифма в конечном поле

+: Операция сложения по модулю два (xor)

I: {{59}}

S: Одним из наиболее распространенных способов задания блочных шифров является

+: Сеть Фейстела

-: Матрица Винжера

-: Тест Лемана

-: Квадрат Полибия

I: {{60}}

S: Выберите те утверждения, которые Вы считаете справедливыми для ассиметричных криптосистем

+: В ассиметричных криптосистемах используется пара ключей – открытый ключ и закрытый ключ

+: Между открытым и закрытым ключом существует математическая зависимость

-: Зная закрытый ключ можно шифровать и дешифровать сообщения

+: Открытый ключ можно не шифровать, он передается по незащищенному каналу связи

-: Имея пару открытый текст – зашифрованный текст легко можно вычислить открытый ключ

V2: Симметричная криптография

V3: Потоковое шифрование

I: {{61}}

S: Последовательность кодов, с которой суммируется последовательность символов исходного текста в потоковом шифровании называется…

+: гамм#$#

I: {{62}}

S: Выберите те утверждения, которые Вы считаете справедливыми для потоковых шифров

+: Для получения гаммы чаще всего используются генераторы псевдослучайных чисел

+: Имея пару открытый текст - зашифрованный текст всегда легко можно вычислить гамму

-: Чем меньше разница длин ключа и исходной информации, тем выше вероятность успешной атаки на шифротекст

+: Если ключ короче, чем шифруемая последовательность символов, то шифротекст может быть расшифрован криптоаналитиком статистическими методами исследования

I: {{63}}

S: Генератор Парка-Миллера является частным случаем:

-: Аддитивного генератора

-: Генератора Геффа

+: Конгруэнтного генератора

-: Генератора белого шума

I: {{64}}

S: В линейном конгруэнтном генераторе вида Xn = (aXn-1+b) mod m

-: a – инкремент, b – множитель, m - модуль

-: m – инкремент, a – множитель, b - модуль

+: b – инкремент, a – множитель, m - модуль

I: {{65}}

S: В квадратичном конгруэнтном генераторе вида Xn = (aX2n-1+bXn-1+c) mod m используются следующие значения: a = 2, b = 4, c = 21, m = 12, X0 = 2. Первый член последовательности такого генератора будет равен ##.

+: 1

I: {{66}}

S: Линейный конгруэнтный генератор вида Xn = (aXn-1+b) mod m использует следующие значения: a = 5, b = 7, X0 = 4. Первый член последовательности такого генератора получился равным 7. Минимальное значение m равно ##.

+: 10

I: {{67}}

S: Аддитивный генератор представляет собой следующий массив байтовых слов (15, 8, 23, 17, 10, 11, 0, 7 ,2). Нумерация элементов массива начинается с нуля. Номера отводных последовательностей - 1, 2, 4, 7. Следующим элементом массива будет значение ##.

+:48

I: {{68}}

S: Какие из перечисленных генераторов псевдослучайных последовательностей строятся на сдвиговых регистрах с обратной связью?

-: Генератор Парка-Миллера

-: Кубический конгруэнтный генератор

+: Генератор Геффа

-: Запаздывающий генератор Фиббоначи

+: Генератор «Стоп-Пошел»

I: {{69}}

S: Кубический конгруэнтный генератор Xn = (aX3n-1+bX2n-1+cXn-1+d) mod m. При значениях a = 1142, b = 4885, c = 123, d = 78552 и m = 12 максимально возможный период такого генератора будет равен ##.

+:12

I: {{70}}

S: Исходное сообщение представлено шестнадцатеричным числом 72ED1D. Гамма равна 667CB2. Полученное после шифрования значение выраженное в системе счисления с основанием 16 будет равно ######.

+:1491AF

V3: Блочные шифры

I: {{71}}

S: Маршруты Гамильтона применяются в методах:

-: Аналитического шифрования

+: Перестановки

-: Замены

-: Гаммирования

I: {{72}}

S: Первая строка матрицы Винжера представляет собой такую последовательность: «АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦШЩЫЬЪЭЮЯ». Зашифруйте слово «ГНОМИК» с ключом «КИВИ». Полученное значение шифротекста равно ######.

+: НЦРШСМ

I: {{73}}

S: Элементы матричной алгебры применяются для шифрования в методах:

-: Перестановок

+: Аналитического шифрования

-: Замены по таблице

-: Гаммирования

I: {{74}}

S: При шифровании методом замены по таблице было решено использовать блок размером в два байта. Таблица шифрования содержит ##### строк.

+: 65536

I: {{75}}

S: Проблема неполных последних блоков при использовании методов блокового шифрования решается с помощью следующих способов:

-: Изменение длины блока таким образом, чтобы длина исходного текста оказалась кратной длине блока

+: Отказ от шифрования неполного последнего блока

+: Замена недостающих символов последнего блока служебными символами

-: Использовании адаптивных алгоритмов шифрования

V3: Объединение блочных шифров

I: {{76}}

S: Какие режимы использования блочных шифров используются в современной криптографии?

+: ECB

-: CBB

+: CBC

+: CFB

-: AFB

+: OFB

I: {{77}}

S: Какие из перечисленных режимов использования блочных шифров позволяют осуществлять простое распараллеливание?

-: CBC

-: CFB

+: ECB

-: OFB

I: {{78}}

S: С какой целью применяются различные режимы использования блочных шифров?

-: С целью повысить криптостойкость системы

+: С целью сокрытия структуры закодированного сообщения

-: С целью увеличения скорости шифрования

-: С целью уменьшения объема зашифрованного сообщения

I: {{79}}

S: CFB режим - это:

+: Режим обратной связи по шифрованному тексту

-: Режим обратной связи по выходу

-: Режим электронной кодировочной книги

-: Режим сцепления блоков шифрованного текста

I: {{80}}

S: Укажите какими достоинствами обладает режим CFB

-: Позволяет производить простое распараллеливание

-: Уменьшает объем зашифрованного текста в несколько раз

+: Скрывает структуру закодированного сообщения

-: Увеличивает скорость шифрования

I: {{81}}

S: Режиму OFB присущи следующие недостатки:

+: Невозможно осуществить простое распараллеливание

-: При возникновении ошибки в одном из блоков возникает эффект накопления ошибок

-: Дешифрование в режиме OFB затруднено в силу увеличения размера шифрованного сообщения

I: {{82}}

|

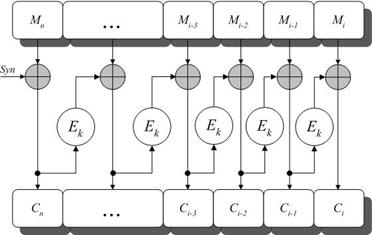

S: Какой режим шифрования представлен на схеме?

-: CBC

+: CFB

-: ECB

-: OFB

I: {{83}}

S: Какая операция используется для сцепления блоков в режиме CBC?

-: Возведения в степень в конечном поле

-: Операция матричного умножения

+: Операция сложения по модулю 2 (xor)

-: Операция логического умножения

-: Операция логического сложения

I: {{84}}

S: В каких режимах использования блочных шифров для сцепления блоков используется операция сложения по модулю 2 (xor)?

+: CBC

+: CFB

-: ECB

+: OFB

I: {{85}}

S: В режиме EDE (шифрование-дешифрование-шифрование) используется:

+: Тройное шифрование с двумя ключами

-: Тройное шифрование с тремя ключами

-: Двойное шифрование с двумя ключами

-: Тройное шифрование-дешифрование с одним ключом

I: {{86}}

S: Одна итерация сети Фейстела называется…

+: раунд#$#

I: {{87}}

S: Минимальное количество итерация в сети Фейстела равно #.

+: 2

I: {{88}}

S: Метод «Использование строки случайных бит»

+: Приводит к удвоению размера шифротекста по сравнению с открытым текстом

-: В несколько раз замедляет скорость шифрования

+: Использует два алгоритма и два независимых ключа

-: Использует два алгоритма и один ключ

+: Использует не псевдослучайную, а действительно случайную строку бит

-: Обладает достаточно низкой криптостойкостью

I: {{89}}

S: Укажите, в основе каких известных стандартов шифрования используется сеть Фейстела?

+: стандарт шифрования США DES

-: Алгоритм BlowFish

+: Блочный шифрTEA

-: Алгоритм Rijndael

+: Российский стандарт шифрования ГОСТ

+: Алгоритм MARS

I: {{90}}

S: На функцию стойкого блочного шифра Z=EnCrypt(X, Key) накладываются следующие условия:

-: Функция EnCrypt должна быть симметричной

+: Функция EnCrypt должна быть обратимой

+: Не должно существовать иных методов прочтения сообщения X по известному блоку Z, кроме как полным перебором ключей Key

+: Не должно существовать иных методов определения каким ключом Key было произведено преобразование известного сообщения X в сообщение Z, кроме как полным перебором ключей

-: Длина ключа Key должна быть не меньше, чем размер шифруемого блока

V2: Стандарты шифрования

I: {{91}}

S: Финалистами конкурса AES, объявленным Национальным Институтом Стандартизации США в 1997 году стали следующие алгоритмы шифрования

+: шифр MARS

-: шифр MD5

+: шифр RC6

+: шифр Serpent

-: шифр IDEA

+: шифр TwoFish

+: шифр Rijndael

I: {{92}}

S: Победителем конкурса AES, объявленным Национальным Институтом Стандартизации США в 1997 году стал алгоритмы шифрования

-: шифр MARS

-: шифр MD5

-: шифр RC6

-: шифр Serpent

-: шифр IDEA

-: шифр TwoFish

+: шифр Rijndael

I: {{93}}

S: Количество итерации сети Фейстела для стандарта шифрования DES равно ##.

+: 16

I: {{94}}

S: Для стандарта шифрования DES предусмотрен размер ключа равный ## бит.

+: 56

I: {{95}}

S: Количество итерации сети Фейстела для Российского стандарта шифрования ГОСТ равно ##.

+: 32

I: {{96}}

S: Российский стандарт шифрования ГОСТ предусматривает # режима работы

+: 4

I: {{97}}

S: Какие требования были предъявлены к кандидатам на AES в 1997 году?

+: Алгоритм должен быть симметричным

-: Алгоритм должен базироваться на использовании сети Фейстела

-: В алгоритме не должны использоваться операции с плавающей точкой

+: Алгоритм должен быть блочным шифром

+: Алгоритм должен иметь длину блока 128 бит, и поддерживать три длины ключа : 128, 192 и 256 бит

I: {{98}}

S: Российский стандарт шифрования ГОСТ предусматривает следующие режимы работы

+: Простая замена

-: Простая подстановка

+: Гаммирование

+: Гаммирование с обратной связью

-: Гаммирование со сцеплением блоков

+: Выработка имитовставки

I: {{99}}

S: Для стандарта шифрования ГОСТ предусмотрен размер ключа равный ### бит.

+: 256

I: {{100}}

S: Режим гаммирования с обратной связью реализованный в ГОСТ полностью совпадает с режимом:

-: CBC

+: CFB

-: ECB

-: OFB

V2: Ассиметричная криптография

I: {{101}}

S: Какие виды необратимых преобразований используются в современной криптографии с открытыми ключами?

+: Разложение произведения больших простых чисел на сомножители

-: Матричные преобразования

+: Вычисление логарифма в конечном поле

+: Вычисление корней алгебраических уравнений

-: Разложение на сомножители больших простых чисел

I: {{102}}

S: Системы с открытым ключом (СОК) могут использоваться по следующим назначениям:

-: Как общий способ задания блочных шифров

-: Как средства идентификации пользователей

+: Как самостоятельные средства защиты передаваемых и хранимых данных

+: Как средства для распределения ключей

+: Как средства аутентификации пользователей

I: {{103}}

S: На основе каких необратимых преобразований базируется алгоритм RSA?

-: Вычисление логарифма в конечном поле

-: Матричные преобразования

+: Разложение произведения больших простых чисел на сомножители

-: Вычисление корней алгебраических уравнений

I: {{104}}

S: На основе каких необратимых преобразований базируется алгоритм Эль-Гамаля?

-: Матричные преобразования

-: Разложение произведения больших простых чисел на сомножители

-: Вычисление корней алгебраических уравнений

+: Вычисление логарифма в конечном поле

I: {{105}}

S: Алгоритм RSA был предложен в #### году.

+: 1977

I: {{106}}

S: Авторами алгоритма RSA являются:

+: Рональд Ривест

-: Диффи-Хелман

-: Брюс Шнайер

+: Ади Шамир

+: Леонард Адельман

I: {{107}}

S: Если число x является простым относительно y, то справедливы следующие утверждения:

-: его можно разложить на сомножители, на которые число y не делится без остатка

+: его нельзя разложить на сомножители, на которые число y не делится без остатка

-: его нельзя разложить на сомножители, на которые число y делится без остатка

+: НОД (x, y)=1

I: {{108}}

S: Укажите пары чисел, которые являются взаимно простыми

+: 8 и 3

-: 8 и 6

+: 12 и 7

-: 18 и 12

-: 9 и 6

I: {{109}}

S: Функцией Эйлера (n) называется:

-: число положительных целых меньших n и простых относительно n, на которые n делится без остатка

-: число положительных целых простых относительно n, на которые n не делится без остатка

-: число положительных простых целых чисел меньших n, на которые n не делится без остатка

+: число положительных целых меньших n и простых относительно n, на которые n не делится без остатка

I: {{110}}

S: Значение функции Эйлера для числа 10 равно #.

+: 4

I: {{111}}

S: Некоторое число 323 было получено как произведение 17*19. Значение функции Эйлера для него равно ###.

+:288

I: {{112}}

S: Выберите из списка те пары чисел, которые являются взаимно-простыми

+: 8 и 21

+: 7 и 13

-: 6 и 20

+: 10 и 5

-: 19 и 17

I: {{113}}

S: Единственное простое число, которое лежит в диапазоне [20; 30] - это число ##.

+: 29

I: {{114}}

S: Если n = p*q, где p и q простые числа и p<>q, а x простое относительно p и q, то справедливо следующее равенство:

-: x*(n) = n (mod p)

-: x*(n) = p (mod n)

-: x*(n) = 1 (mod p)

+: x*(n) = 1 (mod n)

I: {{115}}

S: Расположите этапы генерации ключей для алгоритма RSA в той последовательности, в которой они должны выполняться.

1: Выбираются два очень больших простых числа P и Q

2: Вычисляются два произведения N=P*Q и M=(P-1)*(Q-1)

3: Выбирается случайное число D, взаимно простое с M

4: Вычисляется E, удовлетворяющее условию D*E=1 (mod M)

I: {{116}}

S: Для поиска простых чисел можно использовать следующие алгоритмы:

+: Алгоритм полного перебора

-: Алгоритм Диффи-Хелмана

+: Решето Эратосфена

-: Алгоритм Эль-Гамаля

+:Алгоритм Рабина-Миллера

+: Алгоритм Лемана

I: {{117}}

S: Укажите те алгоритмы поиска простых чисел, которые относятся к группе вероятностных алгоритмов.

+:Алгоритм Рабина-Миллера

+: Алгоритм Лемана

-: Алгоритм полного перебора

-: Алгоритм Диффи-Хелмана

-: Алгоритм Эль-Гамаля

-: Решето Эратосфена

I: {{118}}

S: Для оптимизации вычислений при кодировании по алгоритму RSA используется прием, называемый:

-: Цепочкой возведения в степень

+: Цепочкой сложений

-: Цепочкой вычитаний

-: Цепочкой делений

-: Цепочкой умножений

I: {{119}}

S: Для алгоритма Эль-Гамаля справедливы следующие утверждения

+: Получаемый шифротекст в два раза длиннее открытого текста

-: Открытый и закрытый ключ можно менять местами

+: Значение обозначаемое как x, является закрытым ключом

-: В алгоритме Эль-Гамаля не используются простые числа

+: При равном значении ключа алгоритмы RSA и Эль-Гамаля имеют одинаковую криптостойкость

I: {{120}}

S: Для алгоритма RSA справедливы следующие утверждения

-: Получаемый шифротекст в два раза длиннее открытого текста

+: Открытый и закрытый ключ можно менять местами

+: Пара {d, n} считается закрытым ключом

-: В алгоритме RSA не используются простые числа

+: При равном значении ключа алгоритмы RSA и Эль-Гамаля имеют одинаковую криптостойкость

V2: Электронная цифровая подпись

I: {{121}}

S: Электронной цифровой подписью называется

+: присоединяемое к тексту его криптографическое преобразование, которое позволяет при получении текста другим пользователем проверить авторство и подлинность сообщения

-: зашифрованное сообщение, которое содержит информацию об алгоритме шифрования и ключе

-: сообщение, посылаемое в открытом виде получателю сообщения, которое позволяет при получении текста другим пользователем проверить авторство и подлинность сообщения

I: {{122}}

S: Электронная цифровая подпись (ЭЦП) позволяет избежать следующих потенциальных угроз:

+: Отказ (ренегатство)

+: Модификация (переделка)

+: Подделка (фабрикация сообщения получателем)

-: Утечка информации (перехват сообщений в канале связи)

+: Активный перехват (перехват сообщений в канале связи и их скрытая модификация)

+: Маскировка (имитация - посылка злоумышленником сообщения от имени получателя)

-: Стихийные бедствия (дублирование информации с возможностью его последующего восстановления)

+: Повтор (перехваченное сообщение повторно передается как новое сообщение)

I: {{123}}

S: Первые идеи по созданию электронной цифровой подписи (ЭЦП) принадлежат следующим авторам:

-: Ш. Адельману

-: Р. Рависту

+: У. Диффи

+: М. Хеллману

-: Б. Шнайеру

I: {{124}}

S: Процесс получения электронной цифровой подписи (ЭЦП) также называют:

-: Коротким шифрованием

+: Хешированием

-: Кадрированием

-: Кодированием

I: {{125}}

S: Какими из перечисленных свойств должна обладать хеш-функция?

+: она имеет бесконечную область определения

+: она имеет конечную область значений

-: она имеет бесконечную область значений

-: она имеет конечную область определения

+: она необратима

-: она симметрична

+: изменение входного потока информации на один бит меняет около половины всех бит выходного потока, то есть результата хеш-функции

I: {{126}}

S: Для проверки подлинности автора сообщения в системах с открытым ключом (СОК) чаще всего используется

+: алгоритм «RSA наоборот»

-: алгоритм Диффи-Хеллмана

-: алгоритм Квайна-Маккласски

-: алгоритм Эль-Гамаля

-: алгоритм Мак-Элиса

I: {{127}}

S: В алгоритме «RSA наоборот»

-: открытый и закрытый ключи меняются местами и, далее, кодирование осуществляется по стандартной схеме

+: закрытый ключ используется для шифрования хеш-функции, а открытый для шифрования самого сообщения

+: Используются математические основы RSA

-: Шифрование исходного сообщения осуществляется с конца

-: Шифрование представляет собой две операции – сначала шифрование с помощью открытого ключа, а затем повторное шифрование с помощью закрытого ключа

I: {{128}}

S: Недостатками алгоритма RSA являются:

-: Низкая криптостойкость

+: Относительно низкая скорость вычислений

+: Возможность простой подмены ключа о стороны злоумышленника

-: Необходимость генерации нового ключа для каждого шифруемого блока

I: {{129}}

S: Для коммерческой информации авторы RSA рекомендуют использовать размеры модуля n не менее #### бит.

+: 1024

I: {{130}}

S: Для особо секретной информации авторы RSA рекомендуют использовать размеры модуля n не менее #### бит.

+: 2048

V2: Криптографические протоколы

I: {{131}}

S: Криптографический протокол – это

-: протокол, в котором обмен информацией шифруется с помощью некоторого криптографического алгоритма

+: протокол, использующий криптографию, применяемую для предотвращения или обнаружения вредительства и мошенничества

+: протокол, использующий криптографию для решения задач аутентификации и идентификации пользователей

I: {{132}}

S: Криптографические попытки взлома могут быть направлены против:

+: криптографических алгоритмов, используемых в протоколах

+: против криптографических методов, используемых для реализации алгоритмов и протоколов

+: непосредственно против протоколов

-: против самих участников протокола

I: {{133}}

S: Установите соответствие между условными обозначениями участников протокола и их ролями

L1: Алиса

L2: Боб

L3: Мэллори

L4: Трент

R1: Первый участник всех протоколов

R2: Второй участник всех протоколов

R3: Взломщик протоколов

R4: Посредник, заслуживающий доверия

I: {{134}}

S: Для практического применения симметричных криптосистем чаще всего используются:

-: протокол «Держась за руки»

-: протокол «Разделение секрета»

+: протокол обмена сеансовыми ключами, использующий криптографию с открытыми ключами

-: протокол обмена открытыми ключами, использующий симметричную криптографию

-: алгоритм подписи «RSA наоборот»

I: {{135}}

S: Цифровой сертификат содержит следующие блоки информации:

-: Информацию о получателе ключа

+: Открытый ключ

+: Информация о владельце ключа

+: Цифровая подпись

-: Закрытый ключ

I: {{136}}

S: Протокол «Разделение секрета» используется в тех случаях когда:

+: необходимо хранить некоторый секрет так, чтобы воспользоваться им могла только определенная группа людей, собравшись вместе

-: необходимо хранить некоторый секрет так, чтобы воспользоваться им могли только некоторые участники определенной группы

-: необходимо передать некоторый секрет определенной группе людей

I: {{137}}

S: Для реализации криптографического протокола, содержащего метки времени необходимо выполнить перечисленные действия в такой последовательности:

1: Алиса вычисляет значение однонаправленной хэш-функции для документа

2: Алиса передает значение хеш-функции Тренту

3: Трент добавляет время и дату получения значения хеш-функции и затем подписывает результат цифровой подписью

4: Трент отправляет подписанное значение хэш-функции вместе с меткой времени Алисе

I: {{138}}

S: Криптографический протокол «Держась за руки» позволяет защититься от следующих угроз:

+: вскрытия методом «Человек в середине»

-: Отказа (ренегатства)

+: Модификации (переделки)

-: Подделки (фабрикация сообщения получателем)

I: {{139}}

S: В криптографическом протоколе «Разделение секрета» используются следующие операции:

+: Генерация строки случайных бит

-: Вычисление логарифма в конечном поле

-: Вычисление функции Эйлера

+: Операция сложения по модулю 2 (xor)

I: {{140}}

S: В протоколе «Держась за руки» используется идея разбиения сообщения на две части. Укажите наиболее часто используемые методы разбиения сообщения на части.

+: Передача четных и нечетных битов

-: Передача четных и нечетных байт

+: Первая половина сообщения является хэш-функцией шифрованного сообщения, а вторая половина - собственно шифрованным сообщением

-: Вторая половина сообщения является хэш-функцией шифрованного сообщения, а первая половина - собственно шифрованным сообщением

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 |