, ,

Московский государственный институт радиотехники,

электроники и автоматики (технический университет)

Москва, Россия

*****@***com

ПОСТРОЕНИЕ СЕТЕЙ ОБМЕНА КОНТЕНТОМ

НА ОСНОВЕ ПИРИНГОВЫХ СЕТЕЙ И ТЕХНОЛОГИИ ВИРТУАЛЬНЫХ МАШИН, С ВОЗМОЖНОСТЬЮ ИХ ПРИМЕНЕНИЯ НА БАЗЕ ВЫСШЕЙ ШКОЛЫ

В настоящее время пиринговый траффик составляет как минимум 27 процентов от общего интернет траффика. Технологии построения пиринговых сетей, в частности работающих по протоколу Bittorrent [1, 2] давно сделали их лидерами как по количеству содержащегося контента, так и по скорости его загрузки. Основной проблемой этих сетей является использование их для обмена пиратским контентом, что часто используется как аргумент для введения санкций по наложению ограничений на их функционирование или прекращение работы их ключевых узлов – трекеров, серверов хранящих списки всего доступного контента и информацию об узах оперирующих контентом. Например, крупнейший трекер The Pirate Bay [3, 4].

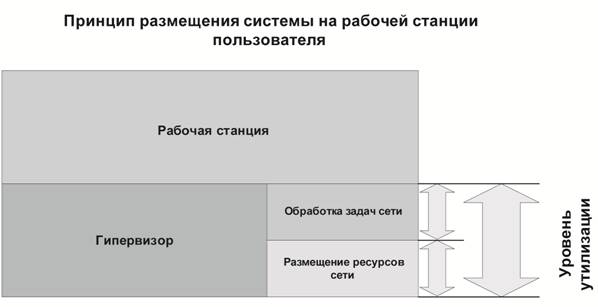

Целью настоящей статьи является освещение возможности решения проблемы «пиратства» обоюдно выгодным способом. Идея заключается в объединении клиента пиринговой сети и гипервизора. Оба компонента этого гибрида используются сетью как средства предоставления контента и сервисов. Пользователь системы имеет полный контроль над клиентским приложением и частичный контроль над гипервизором. Пользователю доступны только настройки размещения локального кэша гипервизора и инструменты регулировки его влияния на общую утилизацию системы. Также пользователь не может вмешиваться в работу виртуальных машин находящихся под управлением гипервизора.

Смысл интеграции гипервизора и пирингового клиента заключается в создании замкнутой сети, где пиратство устраняется за счет использования выделенных для гипервизора ресурсов в качестве средств оплаты контента. Модель системы проста, для защиты от утечек контента при инициализации загрузки, на рабочую станцию пользователя, происходит введение в код файла «водяного знака», идентифицирующего конкретного пользователя. Водяные знаки используются для вычисления нарушителей, выводящих контент за пределы системы. Также возможен вариант закрепления контента за рабочей станцией, без возможностей его копирования.

Чтобы погасить стоимость загружаемого контента на рабочей станции пользователя, под управлением гипервизора будут обрабатываться виртуальные машины или их фрагменты, полученные с трекера сети. Понятие Трекер в данной статье отличается от привычного. Функционал Трекера расширен и помимо содержания списков соответствия пользователей к файлам, содержит также списки соответствия пользователей к виртуальным машинам и рейтинговые таблицы. Исходные копии виртуальных машин наряду с очередью запросов хранятся на сетевом ядре гипервизора.

Сетевое ядро при первом запуске сети будет представлять собой один или несколько физических серверов хранящих очередь запросов и виртуальные машины, а также с помощью Трекера рассылающие виртуальные машины по пользователям и инициирующие выполнение тех или иных запросов. Однако по достижению определенного времени работы и заполнения рейтинговых таблиц ядро гипервизора начнет расширяться и децентрализоваться за счет использования ресурсов узлов сети.

Конечная модель сети подразумевает наличие только децентрализованного ядра и трекера. Это способствует повышению отказоустойчивости системы и снижению затрат на ее обслуживание. За счет использования технологи виртуальных машин в сети будет достигнута отказоустойчивость и дедупликация хранимого контента. Отказоустойчивость достигается за счет дублирования хранимой информации, которое реализуется путем разделения сети на узлы и назначением рейтингов узлам сети. Чем выше рейтинг узла, тем более важные задачи он будет выполнять. Также каждый из узлов сети будет содержать хэш, содержащий часть резервной копии данных сети.

Дедупликация в данной статье подразумевает избавления сети от разноименных раздач, содержащих идентичный контент. Отчасти это будет достигаться за счет договоренностей с правообладателями. Система со своей стороны будет анализировать создаваемые раздачи, сравнивая файлы по имеющейся базе контрольных сумм. Также реализуется возможность анализа пакетных файлов с целью защиты системы от вредоносного программного обеспечения и дублированного контента.

Гипервизор изолирует виртуальную машину от аппаратного обеспечения, что позволяет максимально гибко использовать ресурсы выделяемые пользователем. Участие в работе сети без выделения ресурсов запрещено на протокольном уровне. В системе используется рейтинговая модель доступа к контенту, которая, тем не менее, разрешает авансовую загрузку. Помимо рейтинга пользователей используется рейтинг контента, что позволяет оградить правообладателей от пользователей использующих авансовый режим в разрез с лицензионным соглашением.

Рис. 1. «Принцип локального размещения гипервизора».

Локальный гипервизор (рис. 1) системы обрабатывает задачи вне зависимости от пользовательской заинтересованности в контенте, что позволяет пользователю копить «кредиты» даже при простое клиента. Кредиты являются внутренней «валютой» системы и отображают добросовестность пользователя. Количество зарабатываемых кредитов напрямую зависит от типа решаемых задач. Учитывая, что для функционирования гипервизора, получившего задачу, постоянное соединение с сетью не требуется можно сделать предположение об отсутствии прямых зависимостей рейтинга пользователя от исходящей скорости канала и времени проведенного в сети. Что облегчает использование системы при ADSL [5] подключениях. Но следует учитывать, что не все задачи гипервизора не требуют подключения к сети.

Учитывая нюансы работы на асинхронном канале и отсутствия возможности некоторых пользователей постоянно находится в сети, был реализован механизм оценки конечной системы и присвоения соответствующего рейтинга. К примеру, систему с высоким временем безостановочной работы, но низким временем нахождения в сети будут использоваться в основном для низкоприоритетных задач, например, офлайн рендеринга или для резервирования хэша системы. Стоит отметить, что хэш системы хранится децентрализовано и в зашифрованном виде, за счет чего минимизируется риск извлечения контента. Локально кэш хранится в зашифрованном виде и через определенные интервалы времени перезаписывается, что тоже является средством защиты от извлечения хранимой информации.

Конечным итогом настоящего исследования является серьезное снижение объемов ротации нелицензированного контента наряду с учетом размещения и использования контента лицензионного. Также развертывание подобных сетей внутри образовательных учреждений позволит организовывать недорогие вычислительные облака целью, которых будет обмен научными данными и совместное использование вычислительных ресурсов.

Список использованной литературы:

1. BitTorrent (protocol) - Wikipedia [Электронный ресурс] URL: http://en. wikipedia. org/wiki/BitTorrent_(protocol) (дата обращения: 23.03.2010)

2. The BitTorrent Protocol Specification [Электронный ресурс] URL: http://www. bittorrent. org/beps/bep_0003.html (дата обращения: 23.03.2010)

3. The Pirate Bay [Электронный ресурс] URL: http://thepiratebay. org/ (дата обращения: 23.03.2010)

4. The Pirate Bay - Wikipedia [Электронный ресурс] URL: http://en. wikipedia. org/wiki/The_Pirate_Bay (дата обращения: 23.03.2010)

5. ADSL - Wikipedia [Электронный ресурс] URL: http://en. wikipedia. org/wiki/ADSL (дата обращения: 23.03.2010)