Методы и средства защиты информации

Информация - систематизированный набор сведений, представленный на каких либо носителях.

Носители:

· Компьютерные накопители

· Бумага

· Каналы передачи

Классы угроз:

· Информация может быть утрачена

· Несанкционированный доступ к информации

· Искажение информации (умышленное и неумышленное)

( - аспекты информационной безопасности - категории/классы угроз)

3 уровня/категорий действий по защите информации:

1. Законодательный

2. Организационный

3. Технический

Законодательный уровень

Есть жесткая иерархия законодательных актов (начинается с международных договоров)

Международные договора - общее.

Законодательные акты:

· Закон "об информатизации, информации и защите информации".

· Закон "о персональных данных"

Ведомственные стандарты и нормативные акты.

Все действует на основе законодательной базы РФ, не могут изменять требования федеральных и нормативных актов.

Внутрикорпоративные нормативные документы.

По направлению сверху-вниз требования конкретизируются и уточняются, не могут ослабляться.

1. Нормативно правовые акты, законы и т. д.

2. Стандарты

· Государственные, международные

· Ведомственные(для организаций подчиненных данному ведомству) , отраслевые(действуют для всех в данной отрасли)[отраслевой стоит выше чем ведомственный уровень]

· Корпоративные

Зарубежные стандарты на территории РФ обязательного применения не имеют.

Те компании, которые работают с государственной информации (государственной тайной) опираются на государственные стандарты по защите информации.

Обеспечение защиты информации это разумный компромисс между максимальной защитой и удобством использования.

Корпоративный уровень

Постановка задачи:

1. Что защищать (называется объектом защиты)

2. От кого защищать (называется угрозой)

3. Как защищать (называется методом и средством защиты)

Документ, учитывающий данный набор правил называется политикой безопасности.

Характеристики объекта защиты:

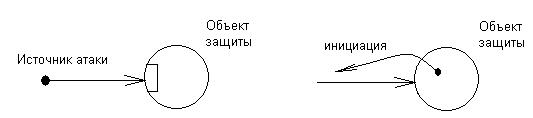

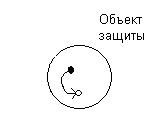

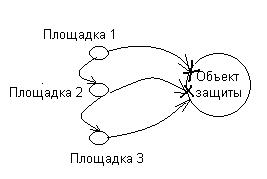

1. Определение границ объекта защиты (периметр объекта защиты) [периметр - замкнутая линия, все вне границы внешнее]. Защите подлежит все внутри границы. (Необходимо чтобы объект защиты был целиком внутри и внешние сущности должны быть снаружи.)

Характеристики угрозы.

Классификация по источнику угрозы:

1. Внешняя (источник угрозы находится вне периметра)

2. Внутренняя (внутри периметра)

Угроза может быть направлена на объект или быть со стороны объекта

Угроза - это потенциально опасные действия.

Атака - это реализующаяся угроза.

Атака, которая привела к достижению цели это успешная угроза (реализующая).

Уязвимость - это недостаток системы защиты способный привести к успешной атаке.

Если есть уязвимость и она известна кому-то, то это потенциальная угроза.

Уязвимость может быть снаружи и внутри.

Злоумышленник - это лицо являющиеся угрозой информационной безопасности.

Для успешной борьбы против атаки надо знать модель злоумышленника:

1. Мишень атаки (цель)

2. Действия в процессе атаки

Аппаратная закладка - это чип... стоят на шине. И под определенным частотным сигналом чип перегоняет информацию с шины на спутник.

Лекция №2

Защита от внешних атак.

Сетевые экраны предназначены для обеспечения безопасности периметра объекта защиты.

Межсетевой экран, Firewall, Брендмауэр - это все одно и тоже, просто называется по-разному.

Firewall

· Аппаратная реализация межсетевых экранов (1)

· Программная реализация межсетевых экранов (2)

· Программно-аппаратная реализация межсетевых экранов (3)

1. На мелкой логике чисто аппаратно, без программного вмешательства реализовать экраны невозможно. Это реальный аппарат с ПО внутри.

2. Если есть в ОС сетевые протоколы, то возможна функция фильтрации.

(Outpost)

· Фильтрация на уровне протоколов.

Т. е. мы можем принудительно запрещать различные протоколы, отменяя тем самым их функции. Так же можно разрешить всем, запретить всем, разрешить выборочно, запретить выборочно.

· Фильтрация на уровне портов.

Порт отправителя и порт получателя связывается с адресами.

· Фильтрация на уровне приложений.

· Контентная фильтрация трафика.

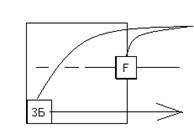

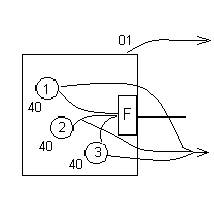

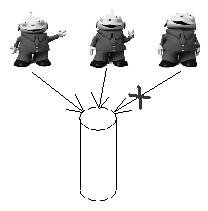

Каждая часть подсоединена к одному Firewallу

ЗБ – зона безопасности

Группу правил создают для определенной зоны безопасности. Но это не значит, что одна группа может быть предназначена только для одной зоны.

Например:

Z1 | Z2 |

Z3 |

R1: Z1, Z2, Z3

R2: Z1, Z2

R3: Z1

R4: Z2, Z3

Можно группировать зоны, а можно группируются правила.

Советуются группировать правила.

Межсетевой экран работает на всех уровнях: транспортный, физический и т. д.

Сложность №1:

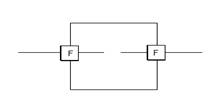

Если несколько сетевых экранов.

Решение №1

Независимое зонирование для каждого межсетевого экрана (наложение ограничений на экраны)

Есть «доверие» к данному Firewallу

Менее строгие правила.

По такому пути потеря данных потенциально возможна.

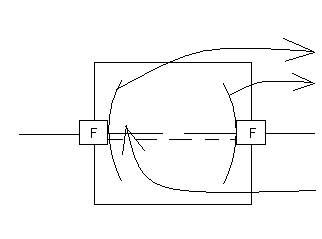

Решение №2

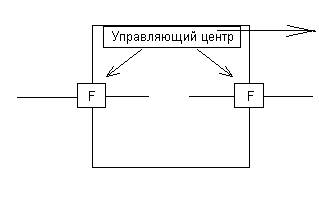

Управляющий центр экранами... (с помощью него можно настроить Firewall)

Управляющий центр экранами... (с помощью него можно настроить Firewall)

Задаем все правила, описываем все интерфейсы.

Если имеется цепочка из Firewall, то проследить правила очень трудно. С помощью центра можно это сделать. Чем выше сеть, тем выше приоритет центра.

Очень часто бывает нужно совместить функции сетевого экрана и маршрутизатора.

Дополнительные возможности сетевого экрана:

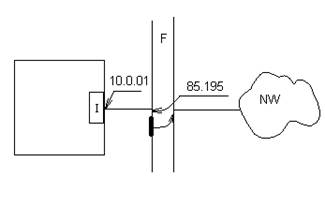

·  Маскарад (подмена адресов)(не зная внутреннего IP нашего устройства очень сложно сделать что-нибудь с ним в обход Firewall)

Маскарад (подмена адресов)(не зная внутреннего IP нашего устройства очень сложно сделать что-нибудь с ним в обход Firewall)

Недостаток этой схемы :

По умолчанию пакеты не пропускаются.

Внутри объекта защиты могут проявляться (выделяем) самостоятельные подобъекты (зоны).

Объект защиты

Частные объекты

Одна из функций сетевого экрана - общение с приложениями.

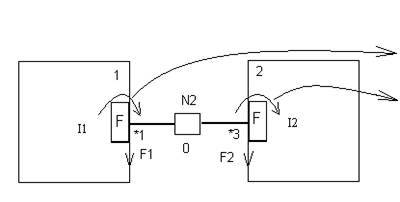

Виртуальные частные сети и защищенные каналы передачи данных.

Переход 1 - понижение уровня информационной безопасности.

Переход 2 - получение некоторой неопределенно достоверной информации от неопределенного отправителя.

3 подхода защиты канала передачи данных:

(При выходе информацию скрыть при приеме распознать.)

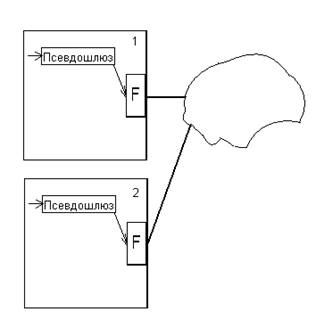

Криптографические шлюзы

Все что приходит на криптографические шлюзы преобразуется методами криптографии при помощи кодирования и шифрации. Извлечение данных из данного представления осуществляется на другой стороне шлюза.

Схема с симметричным ключом - для шифрования и дешифрования используется один и тот же ключ.

Ключ - некая фиксированная последовательность данных которая необходима для шифрования и дешифрования данных.

Кодирование - перевод информации из одного вида в другой.

Кодирование с использованием ключа, без которого нельзя получить информацию, то это шифрование.

Прозрачное действие шлюза - с точки зрения пользователя шлюз не виден.

Виртуальные частные сети (VPN) бывают 2х видов:

1)реализуемая на физическом уровне

2)наложенная (для передачи зашифрованной информации используются стандартные сетевые протоколы)

"+" - позволяет рассматривать 2 независимых объекта как один более крупный объект защиты с одним периодом.

"-" - для большого быстродействия нужно много денег.

Защищенный псевдоканал - это канал передачи данных защищенный только на время передачи данных.

Защищенная часть информации, передаваемая по средствам псевдоканала по открытым каналам передачи данных - защищенный контейнер.

Лекция №3

2 метода шифрования/дешифрования:

· Метод простой замены

· Метод свертки с псевдослучайной последовательностью (гаммирование)

2 способа криптозащиты (блочная защита).

Разбиваем весть текст на части (блоки) фиксированной длины. Если не достает символов до заданной длины блока то оставшееся место заполняем указанными символами. И работаем далее отдельно с каждым блоком. [Делаем свертку с псевдослучайной последовательностью. Далее процесс простой замены.] Для каждого блока производится шифрование своей (сформированной) гаммой-последовательностью. В итоге блоки опять объединяются (могут в специальной последовательности).

Явное преимущество симметричного шифрования – защита информации при передаче данных и в создании псевдоканалов.

Недостатки симметричного шифрования:

· Необходимо обменяться ключами (при гаммакодировании - синхропакетами)

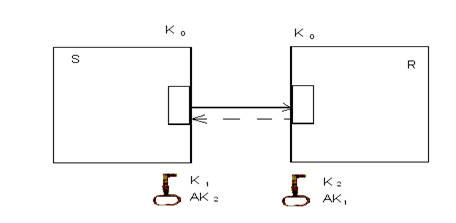

Асимметричная схема шифрования

Ключ К1 используется для кодирования информации.

Ключ К2 - для восстановления информации.

Основано на недостатках кодирования с симметричным ключом - для раскодирования более простой ключ. (RSA - алгоритм)

Пара открытого и закрытого ключа называется ключевой парой.

Ключ для шифрования информации – секретный ключ (закрытый).

Ключ для восстановления информации – открытый ключ.

«+» - имея только открытый ключ, мы не можем зашифровать информацию.

«-» - достаточно подключится к точкам доступа.

Метод контроля и неизменности документа.

Уникальные характеристики (параметры) документа для его контролирования.

во всех точках один и тот же ключ

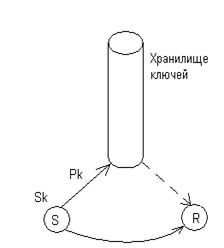

Pk – публичный ключ.

Секретный ключ находится только в т. S.

Раздача открытого ключа процедура очень трудоемкая.

I.

II.

Тем самым мы ограничиваем защищенный канал.

Использование ключевой пары для чего-нибудь еще нельзя.

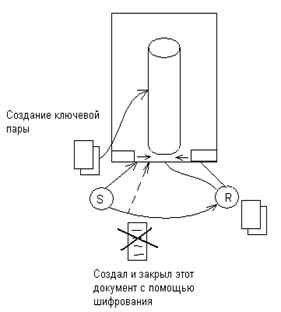

При формировании ключевой пары заносим ее в хранилище.

R так же создает ключевую пару и так же работает с ним как и отправитель.

Сформировали документ и закрыли его. Отправляем документ. Отправляем запрос в удостоверяющий центр для того, чтобы (по обращению получателя) выдать открытый ключ получателю.

Чтобы открыть его получатель с помощью своей пары делает свой запрос. В центре сравниваются запросы. Т. е. шифруются сами запросы. При совпадении открытый ключ предается получателю.

Электронная подпись не обязательно предполагает шифрование.

Ограничения:

- при шифровании используется ключ вместе с дополнительным ключом, который соответствует содержанию «Время жизни цифровой подписи»: Удостоверяющий центр, выдавая «сюда» открытый ключ указывает его время действия.

Цифровая подпись и шифрование не всегда могут быть связаны.

Лекция №4

Уязвимость

Уязвимость - это потенциальная возможность нарушить защитник.

Группы возникновения уязвимости:

· Случайная

· Умышленная

1. Программные закладки

Возникают на стадии создания полезной программы.

2. Вредоносные программы

Появляются в процессе эксплуатации (самостоятельный программный модуль предназначенный автором на действия не санкционированных пользователем). Программа маскируется под другие программы.

[отдельная группа - троянские программы]

[черные ходы]

3. Вирусы

Отличаются от вредоносных программ тем, что содержат в себе модуль и возможность распространения.

На стыке групп b и c существуют программы-черви, имеющие технологию распространения на основе социальной инженерии (вынуждают пользователя выполнить те или иные действия)

Почтовые черви – вирусы с использованием закладок.

По принципу действия6

- Программы – сканеры Программы - перехватчики

2 подхода:

· Блокирование размножения

· Блокирование вредоносных функций

Общие шаги

1. Определить объект контроля

2. Детектировать известные

3. Детектировать предполагаемые

4. Произвести действия

5. Зафиксировать результат

«+» - высокое качество проверки

«-» - объекты контроля должны быть статичны

# - комбинированный режим

Псевдовиртуальная машина.

Лекция №5

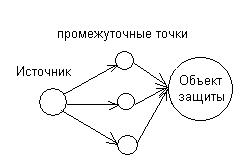

Распределенные атаки

Атаки на недоступность сервиса.

Цель атаки – один из сервисов.

Среда атаки – распределенная сеть. Все сервисы в интернете коммерчески значимы.

Задача – вывести из строя сервер.

Простейшие способы атак:

1. Генерация паразитного трафика (поток ложных запросов, чрезмерный поток других данных).

# на FTP сервере находится 2 сервиса и для их атаки можно просто «залить» на FTP «мусор» - множество ненужной информации.

2.

3. И источник и мишень находятся внутри ОЗ и атака во внешний фронт не выходит

Получение административных прав

Перегрузка канала

Наиболее распространенны 1 и 3 виды атак , а так же их сочетание.

Злоумышленник имеет адрес цели. При подключении к каналу начинает перегружать его, если сервер справляется с нагрузкой, то следует переход 1 -> 3:

· Поиск уязвимостей: проверка открытых портов, протоколов.

· Попытаться получить информацию через эти порты и т. д. ( определение типа ПО, тем самым можно определить «лазейки», зная версию производителя можно прочесть таблицу уязвимостей данного ПО, так же определение системы в общем: Процессор, ОЗУ и т. д.)

Система должна быть сконфигурирована таким образом чтобы не сообщалась различная информация => т. е. выдавался минимум.

Маскировка реальных IP адресов и интерфейсов.

Не выдавать лишней информации о системе.

Если процесс сбора информации произошел , то выбирается уязвимость

Борьба:

1. Обнаружить источник и заблокировать его на уровне IP адресов.

Если заблокировано, то можно перейти на другую площадку для проведения атак.

«-» (для атакующего) – переход от одной площадки к другой занимает определенное время

«-» (для атакующего) – переход от одной площадки к другой занимает определенное время

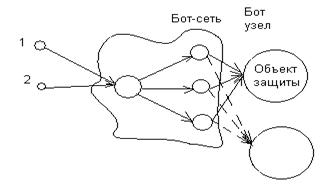

Распределенная атака на отказ в обслуживании «DDOS»

Обнаружение произведенных атак:

Увеличение трафика. Блокировать следует по точечно, а не отрубая всю сеть Черный список IP адресов.# - почтовые.

Совокупность пораженных, атакованных компьютеров, которые могут выступать в качестве новых площадок – бот-сеть.

Борьба:

1. Блокировка IP адресов бот-машины

2. Уничтожение ОС

Взлом зараженных линий

Лекция №6

Средства разграничения доступа

|

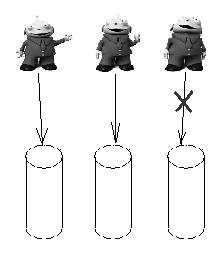

2 принятых способа:

· Разграничение доступа на уровне ресурсов

· Разграничение доступа на уровне пользователя

Права применяются к пользователю, а не к ресурсам.

В зависимости от пользователя правила могут быть разные.

Все ресурсы рассмотриваются с точки зрения единого целого.

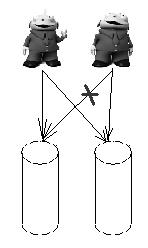

Комбинационная схема.

Она совмещает в себе два способа (терминалы).

Она совмещает в себе два способа (терминалы).

Существуют пользователи и ресурсы.

Существуют пользователи и ресурсы.

Для каждого должна быть прописаны права.

Процесс идентификации – процесс предоставления ключа субъекту.

Ключом может быть все что угодно: от пароля до

чип-карты.

Учетная запись

Наличие учетной записи подразумевает, что у пользователя имеются какие-то права.

Гость – это учетная запись по умолчанию.

Пользователь, не имея учетной записи, не может получить доступ.

Авторизация – вход в систему.

Права пользователей представляются в виде таблицы:

Матрица доступа

Ресурс 1 | Ресурс 2 | |

Пользователь 1 | права | |

Пользователь 2 | ||

Группа – дополнительная запись, в которой идентифицируют группы.

Приоритеты: индивидуальные права приоритетней групповых.

Ресурсы могут быть групповые.

Мониторинг

Для отслеживания некоторых событий. Т. е. наблюдение состояния системы по принятым параметрам.

|

|

Каждое состояние отслеживается, это делается для отслеживания попыток несанкционированного доступа и для применения управляющих воздействий, основанных на фактах.

Повышение информационной безопасности.

Грамотное сочетание организационных и технических мер – это главное условие поддержки информационной безопасности.

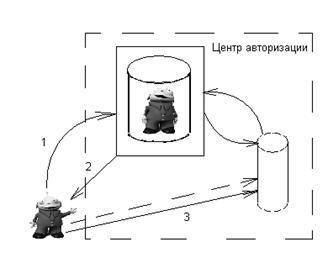

Система с централизованной авторизацией.

Матрица доступа хранится на некотором ресурсе. Сеществует некоторый центр авторизации.

1. Пользователь должен обратится в Центр авторизации.

Подтверждение - это «квитанция» то тому, какие права он получает

2. Приходит ключ.

3. Предъявляется квиток ресурсу.

4. Ресурс запрашивает у ЦА и получает ответ.

Отклонения

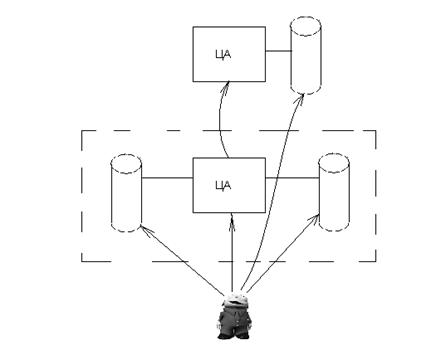

Многоуровневая авторизация

Чтобы пользователь мог обратится к главному ЦА, он должен быть авторизован в более младшем ЦА (нижнего уровня).

«+» -

· не надо повторно авторизовываться

· нет нагрузки на главный ЦА => у пользователя нет суматохи

· у каждого ЦА свой учет

Средства авторизации

Авторизация по логину и паролю

Электронные ключи:

- непосредственно ключ контрольно-интелектуальные карты/смарт-карты

«+» - используются микропроцессоры и сильная криптозащита.

- Карта памяти Биометрические (рисунок сосудов, сетчатка глаза, отпечатки пальцев)

Сочетание различных методов авторизации – это наилучший способ.