МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ

ГОСУДАРСТВЕННОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ

ВЫСШЕГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ

НОВОСИБИРСКИЙ ГОСУДАРСТВЕННЫЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ

КАФЕДРА ВЫЧИСЛИТЕЛЬНОЙ ТЕХНИКИ

|

Расчётно-графическая работа

по дисциплине «Сети ЭВМ и телекоммуникации»

«Безопасность в локальных сетях»

Факультет: АВТФ Преподаватель:

Группа: АМ-610

Студент:

Новосибирск 2009

Содержание:

1. Введение. 3

2. Оценка уровня защищенности. 4

3. Классификация способов и средств защиты информации. 5

4. Решения по защите информации. 7

4.1. Классификация решений по защите информации. 7

4.2. Критерии выбора. 8

4.3. Межсетевые экраны. 8

4.4. Криптографические средства и системы обнаружения атак. 12

4.5. Демилитаризированная зона. 13

4.6. Схема реализации политик безопасности. 15

5. Программно-аппаратные решения для защиты LAN. 17

5.1 Проблемы безопасности DNS. 17

5.2. Применение маршрутизаторов. 17

5.3. Фильтрация пакетов. 18

5.3.1 Назначение фильтрации пакетов. 18

5.3.2 Проверка протоколов. 19

4.3.3 Маскарад (masquerading) 20

5.3.4 IP-фильтр. 21

6. Предлагаемые решения реализации политики безопасности. 22

6.1. Технология схемы защиты. 22

6.2. Авторизация и аутентификация. 24

6.3. Защита IP-пространства. 25

6.4. Сеть периметра. 26

6.5. Маршрутизация. 26

6.6. Средства мониторинга. 27

6.7. Предлагаемая технология защита от действий инсайдера. 28

7. Заключение. 30

8. Список использованных источников. 31

1. Введение.

Подключение к различным информационным сетям дает огромные выгоды, но оно, же сопряжено с определенной опасностью, нарушения безопасности информации. Безопасность информации – это способность системы ее обработки обеспечить в заданный промежуток времени возможность выполнения заданных требований по величине вероятности наступления событий, выражающих в утечке, модификации или утрате данных, предоставляющих ту или иную ценность для их владельца. При этом считается, что причиной этих событий могут быть случайные воздействия либо воздействия в результате преднамеренного несанкционированного доступа человека-нарушителя. Опасность может, заключается в следующем:

· несанкционированное проникновение во внутренние, защищаемые сети компании;

· кража конфиденциальной и другой информации составляющей ценность;

· нарушение нормальной работы, простой в работе компании;

· убытки компании, вплоть до банкротства.

При построении любой современной информационной системы практически невозможно обойтись без разработки и реализации механизмов защиты. Это могут быть как простые механизмы (например, фильтрация пакетов), так и достаточно сложные (например, применение межсетевых экранов). Во всех этих случаях возникает задача проверки - насколько реализованные или используемые механизмы защиты информации соответствует положениям принятой в организации политики безопасности. И такая задача будет периодически возникать при изменении, обновлении компонентов информационной системы, изменении конфигурации операционной системы и т. п. Использование средств защиты сети от несанкционированного доступа значительно снижает вероятность взлома сети, хотя и не гарантирует ее полную защиту. Поэтому очень важно грамотно спроектировать систему защиты сети, а также оценить степень этой защиты [1].

Обратимся к статистике, число и частота атак все время увеличивается, становится очень важным идентифицировать атаки на раннем этапе их развития и своевременно отреагировать на них. В критических случаях вмешательство в атаку должно быть реализовано намного быстрее, чем сможет среагировать человек. Другая причина для автоматизации процессов защиты информации (например, обнаружения атак) заключается в том, что все чаще и чаще злоумышленник использует автоматизированные средства реализации атак. В одном из опубликованных примеров был отмечен факт осуществления 2000 попыток проникновения на сервер Internet из 500 мест в течение 8 часов (т. е. 4 атаки в минуту). В этом случае автоматическая система обнаружения атак в составе системы защиты информации помогла отследить источник атаки. Без системы защиты это стало бы просто невозможно [2].

Таким образом, сегодня проблемы безопасности информации становятся все актуальней для многих компаний. Чтобы себя обезопасить следует использовать комплекс различных средств защиты информации, таких как межсетевые экраны, криптомаршрутизаторы, системы обнаружения атак и т. д. плюс организационно-правовые меры защиты информации, все вместе – это система защиты информации компании.

Использование средств защиты сети от несанкционированного доступа значительно снижает вероятность взлома сети, хотя и не гарантирует ее полную защиту. Поэтому очень важно грамотно спроектировать систему защиты сети, а также оценить степень этой защиты.

Важность защиты конфиденциальной информации от несанкционированного доступа не перестанет быть актуальной. О серьезности данного явления и размерах сопутствующего экономического ущерба можно косвенно судить по затратам на борьбу с ним [3].

2. Оценка уровня защищенности.

Для проверки эффективности используемых в системе механизмов защиты, их устойчивости в отношении возможных атак, а также с целью поиска уязвимостей в защите, проводятся тестирования. Традиционно используются два основных метода тестирования:

· тестирование по методу "черного ящика";

· тестирование по методу "белого ящика".

Тестирование по методу "черного ящика" предполагает отсутствие у тестирующей стороны каких-либо специальных знаний о конфигурации и внутренней структуре объекта испытаний. При этом против объекта испытаний реализуются все известные типы атак, и проверяется устойчивость системы защиты в отношении этих атак. Используемые методы тестирования эмулируют действия потенциальных злоумышленников, пытающихся взломать систему защиты. Основным средством тестирования в данном случае являются сетевые сканеры, располагающие базами данных известных уязвимостей.

Метод "белого ящика" предполагает составление программы тестирования на основании знаний о структуре и конфигурации объекта испытаний. В ходе тестирования проверяются наличие и работоспособность механизмов безопасности, соответствие состава и конфигурации системы защиты требованиям безопасности и существующим рискам. Выводы о наличии уязвимостей делаются на основании анализа конфигурации используемых средств защиты и системного ПО, а затем проверяются на практике. Основным инструментом анализа в данном случае являются программные агенты средств аудита безопасности системного уровня.

Одним из методов автоматизации процессов анализа и контроля безопасности распределенных компьютерных систем является использование технологии интеллектуальных программных агентов. Система защиты строится на архитектуре консоль / менеджер /агент. На каждую из контролируемых систем устанавливается программный агент, который и выполняет соответствующие настройки ПО и проверяет их правильность, контролирует целостность файлов, своевременность установки пакетов программных коррекций, а также выполняет другие полезные задачи по контролю безопасности АС. (Управление агентами осуществляется по сети программой менеджером.) Менеджеры являются центральными компонентами подобных систем. Они посылают управляющие команды всем агентам контролируемого ими домена и сохраняют все данные, полученные от агентов в центральной базе данных. Администратор управляет менеджерами при помощи графической консоли, позволяющей выбирать, настраивать и создавать политики безопасности, анализировать изменения состояния системы, осуществлять ранжирование уязвимостей и т. п. Все взаимодействия между агентами, менеджерами и управляющей консолью осуществляются по защищенному клиент-серверному протоколу. Такой подход был использован при построении комплексной системы управления безопасностью организации Internet Security Systems System scanner.

Другим широко используемым методом аудита безопасности является активное тестирование механизмов защиты путем эмуляции действии злоумышленника по осуществлению попыток сетевого вторжения. Для этих целей применяются сетевые сканеры, эмулирующие действия потенциальных нарушителей. В основе работы сетевых сканеров лежит база данных, содержащая описание известных уязвимостей операционных систем (ОС), межсетевых экранов (МЭ), маршрутизаторов и сетевых сервисов, а также алгоритмов осуществления попыток вторжения (сценариев атак). Таким образом, программные средства аудита безопасности условно можно разделить на два класса. Первый класс, средства аудита безопасности сетевого уровня. Второй класс, средства аудита безопасности системного уровня. Данные классы средств имеют свои достоинства и недостатки, а на практике взаимно дополняют друг друга.

Основным фактором, определяющим защищенность автоматизированной системы (АС) от угроз безопасности, является наличие в АС уязвимостей защиты. Уязвимости защиты могут быть обусловлены как ошибками в конфигурации компонентов АС, так и другими причинами, в число которых входят ошибки и программные закладки в коде ПО, отсутствие механизмов безопасности, их неправильное использование, либо их неадекватность существующим рискам, а также уязвимости, обусловленные человеческим фактором.

3. Классификация способов и средств защиты информации.

Для решения проблемы защиты информации основными средствами, используемыми для создания механизмов защиты, принято считать:

Технические средства - реализуются в виде электрических, электромеханических, электронных устройств. Вся совокупность технических средств принято делить на:

· аппаратные - устройства, встраиваемые непосредственно в аппаратуру, или устройства, которые сопрягаются с аппаратурой по стандартному интерфейсу (схемы контроля информации по четности, схемы защиты полей памяти по ключу, специальные регистры);

· физические - реализуются в виде автономных устройств и систем (электронно-механическое оборудование охранной сигнализации и наблюдения. Замки на дверях, решетки на окнах).

Программные средства - программы, специально предназначенные для выполнения функций, связанных с защитой информации. В ходе развития концепции защиты информации специалисты пришли к выводу, что использование какого-либо одного из выше указанных способов защиты, не обеспечивает надежного сохранения информации. Необходим комплексный подход к использованию и развитию всех средств и способов защиты информации. В результате были созданы следующие способы защиты информации (рисунок 1):

· Препятствие - физически преграждает злоумышленнику путь к защищаемой информации (на территорию и в помещения с аппаратурой, носителям информации).

· Управление доступом - способ защиты информации регулированием использования всех ресурсов системы (технических, программных средств, элементов данных).

Управление доступом включает следующие функции защиты:

· идентификацию пользователей, персонала и ресурсов системы, причем под идентификацией понимается присвоение каждому названному выше объекту персонального имени, кода, пароля и опознание субъекта или объекта про предъявленному им идентификатору;

· проверку полномочий, заключающуюся в проверке соответствия дня недели, времени суток, а также запрашиваемых ресурсов и процедур установленному регламенту;

· разрешение и создание условий работы в пределах установленного регламента;

· регистрацию обращений к защищаемым ресурсам;

· реагирование (задержка работ, отказ, отключение, сигнализация) при попытках несанкционированных действий.

Рисунок 1 - Способы и средства защиты информации.

· Маскировка - способ защиты информации путем ее криптографического сокрытия. При передаче информации по линиям связи большой протяженности криптографическое закрытие является единственным способом надежной ее защиты.

· Регламентация - заключается в разработке и реализации в процессе функционирования СПД комплексов мероприятий, создающих такие условия автоматизированной обработки и хранения защищаемой информации, при которых возможности несанкционированного доступа к ней сводились бы к минимуму. Для эффективной защиты необходимо строго регламентировать структурное построение (архитектура зданий, оборудование помещений, размещение аппаратуры), организацию и обеспечение работы всего персонала.

· Принуждение - пользователи и персонал вынуждены соблюдать правила обработки и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Рассмотренные способы защиты информации реализуются применением различных средств защиты, причем различают технические, программные, организационные законодательные и морально-этические средства.

Организационными средствами защиты называются организационно-правовые мероприятия, осуществляемые в процессе создания и эксплуатации для обеспечения защиты информации.

К законодательным средствам защиты относятся законодательные акты страны, которыми регламентируются правила использования и обработки информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил.

К морально-этическим средствам защиты относятся всевозможные нормы, которые сложились традиционно или складываются по мере распространения вычислительных средств в данной стране или обществе. Эти нормы большей частью не являются обязательными, как законодательные меры, однако несоблюдение их ведет обычно к потере авторитета, престижа человека или группы лиц.

Все рассмотренные средства защиты делятся на:

· Формальные - выполняющие защитные функции строго по заранее предусмотренной процедуре и без непосредственного участия человека.

· Неформальные - такие средства, которые либо определяются целенаправленной деятельностью людей, либо регламентируют эту деятельность.

4. Решения по защите информации.

4.1. Классификация решений по защите информации.

Сегодня на рынке представлен огромный перечень средств защиты информации для информационно-вычислительных систем.

Средства защиты классифицируются по исполнению:

· Программные средства – самые распространенные и присутствуют во всех областях информационной безопасности [5];

· Аппаратные средства – встречаются редко, часто их путают с программно-аппаратными средствами [5];

· программно-аппаратные средства – очень перспективное решение, обладает массой плюсов, но главный минус высокая стоимость [5].

За последние время во всем мире возрос интерес к аппаратным, а точнее к программно-аппаратным средствам обеспечения сетевой безопасности. Такие решения постепенно вытесняют "чисто" программные предложения и начинают играть первую скрипку на данном рынке [5].

К достоинству таких решений можно отнести [5]:

· простота внедрения в технологию обработки информации. Поскольку такие устройства поставляются уже с предустановленной и настроенной операционной системой и защитными механизмами, необходимо только подключить его к сети, что выполняется в течение нескольких минут;

· производительность. За счет того, что из операционной системы исключаются все "ненужные" сервисы и подсистемы, устройство работает более эффективно с точки зрения надежности и скорости;

· простота управления. Данные устройства могут управляться с любой рабочей станции Windows или Unix. Взаимодействие консоли управления с устройством осуществляется либо по стандартным протоколам, например, Telnet или SNMP, либо при помощи специализированных или защищенных протоколов, например, Ssh или SSL;

· отказоустойчивость и высокая доступность;

· сосредоточение на защите. Решение только задач обеспечения сетевой безопасности не приводит к трате ресурсов на выполнение других функций, например, маршрутизации и т. п. Обычно, попытка создать универсальное устройство, решающее сразу много задач, ни к чему хорошему не приводит.

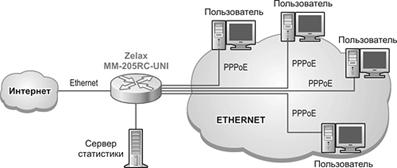

Вариант применения маршрутизатора представлен на рисунке 2 на примере маршрутизатора Zelax фирмы Speedway.

Рисунок 2 - Предоставление пользователям доступа в Интернет по протоколу PPPoE.

4.2. Критерии выбора.

Для создания системы защиты необходимы средства защиты. При выборе средств защиты информации следует учитывать многие факторы. Предлагаются самые важные факторы, влияющие на выбор средств защиты информации, для государственной организации:

· обязательное наличие сертификата ФСТЭК (Гостехкомиссия), ФСБ (ФАПСИ), зачем сертифицировать средство защиты, тратить на это время и деньги, если можно купить аналогичный продукт уже со всеми нужными документами;

· необходимо что бы средство защиты могло выполнять необходимые функции;

· управление и настройка должны быть удобными и понятными. Наличие доступной и понятной, желательно на русском языке, документации по эксплуатации и настройке;

· должна быть техническая поддержка [2];

· должны быть курсы по обучению работы с данными продуктами;

· цена должна быть адекватна;

· желательно что бы приобретаемые средства защиты соответствовали средствам защиты централизованно поставляемым, если таковые есть;

4.3. Межсетевые экраны.

Межсетевой экран, защищающий сразу множество (не менее двух) узлов, призван решить две задачи, каждая из которых по-своему важна и в зависимости от организации, использующей межсетевой экран, имеет более высокий приоритет по сравнению с другой:

· Ограничение доступа внешних (по отношению к защищаемой сети) пользователей к внутренним ресурсам корпоративной сети. К таким пользователям могут быть отнесены партнеры, удаленные пользователи, хакеры и даже сотрудники самой компании, пытающие получить доступ к серверам баз данных, защищаемых межсетевым экраном.

· Разграничение доступа пользователей защищаемой сети к внешним ресурсам. Решение этой задачи позволяет, например, регулировать доступ к серверам, не требуемым для выполнения служебных обязанностей.

До сих пор не существует единой и общепризнанной классификации межсетевых экранов. Каждый производитель выбирает удобную для себя классификацию и приводит ее в соответствие с разработанным этим производителем межсетевым экраном. Однако, можно выделить следующие их классы, учитывающие уровни OSI или стека TCP/IP:

· коммутаторы, функционирующие на канальном уровне;

· сетевые или пакетные фильтры, которые, как видно из названия, функционируют на сетевом уровне;

· шлюзы сеансового уровня (circuit-level proxy);

· посредники прикладного уровня (application proxy или application gateway);

· инспекторы состояния (stateful inspection).

Коммутаторы - это устройства, функционирующие на канальном уровне, не принято причислять к классу межсетевых экранов, т. к. они разграничивают доступ в рамках локальной сети и не могут быть применены для ограничения трафика из Internet. Однако, основываясь на том факте, что межсетевой экран разделяет доступ между двумя сетями или узлами, такое причисление вполне закономерно.

Многие производители коммутаторов, например, Cisco, Nortel, 3Com, позволяют осуществлять фильтрацию трафика на основе MAC-адресов, содержащихся во фреймах, пытающихся получить доступ к определенному порту коммутатора. Наиболее эффективно данная возможность реализована в решениях компании Cisco, в частности в семействе коммутаторов Catalyst, которые обладают механизмом Port Security. Однако надо заметить, что практически все современные сетевые адаптеры позволяют программно изменять их MAC-адреса, что приводит к неэффективности такого метода фильтрации. Поэтому существуют и другие параметры, которые могут использоваться в качестве признака фильтрации. Например, VLAN, которые разграничивают трафик между ними - трафик одной VLAN никогда не пересекается с трафиком другой VLAN. Более "продвинутые" коммутаторы могут функционировать не только на втором, но и на третьем, четвертом (например, Catalyst) и даже седьмом уровнях модели OSI (например, TopLayer AppSwitch) . Необходимо сразу сделать небольшое замечание. Существует некоторая путаница в терминологии. Одни производители упоминают про коммутацию на пятом уровне, другие - на седьмом. В маркетинговых целях эффектнее выглядит заявление о коммутации на 7-ми, а не 5-ти уровнях. Хотя на самом деле в обоих случаях подразумевается одно и то же. Ведь в модели TCP/IP всего пять уровней и последний, прикладной, уровень включает в себя заключительные три уровня, существующие в модели OSI/ISO. Достоинства и недостатки пакетных фильтров представлены в таблице 1.

Таблица 1 - Достоинства и недостатки основных коммутаторов.

Достоинства | Недостатки |

Высокая скорость работы. | Отсутствует возможность анализа прикладного уровня. |

Данная возможность встроена в большинство коммутаторов, что не требует дополнительных финансовых затрат. | Отсутствует возможность анализа заголовков сетевого и сеансового уровней (исключая некоторые коммутаторы). |

Нет защиты от подмены адреса. |

Пакетные фильтры (packet filter) - это одни из первых и самые распространенные межсетевые экраны, которые функционируют на третьем, сетевом уровне и принимают решение о разрешении прохождения трафика в сеть на основании информации, находящейся в заголовке пакета. Многие фильтры также могут оперировать заголовками пакетов и более высоких уровней. Распространенность этих межсетевых экранов связана с тем, что именно эта технология используется в абсолютном большинстве маршрутизаторов (экранирующий маршрутизатор, screening router) и даже коммутаторах (например, в решениях компании Cisco). В качестве параметров, используемых при анализе заголовков сетевых пакетов, могут использоваться:

- адреса отправителей и получателей;

- тип протокола (TCP, UDP, ICMP и т. д.);

- номера портов отправителей и получателей (для TCP и UDP трафика);

- другие параметры заголовка пакета (например, флаги TCP-заголовка).

С помощью данных параметров, описанных в специальном наборе правил, можно задавать достаточно гибкую схему разграничения доступа. При поступлении пакета на любой из интерфейсов маршрутизатора, он сначала определяет, может ли он доставить пакет по назначению (т. е. может ли осуществить процесс маршрутизации). И только потом маршрутизатор сверяется с набором правил (т. н. список контроля доступа, access control list), проверяя, должен ли он маршрутизировать этот пакет. При создании правил для пакетных фильтров можно использовать два источника информации: внутренний и внешний. Первый источник включает в себя уже названные поля заголовка сетевого пакета. Второй, реже используемый источник оперирует информацией внешней по отношению к сетевым пакетам. Например, дата и время прохождения сетевого пакета. Однако простота реализации пакетных фильтров, их высокая производительность и малая цена (зачастую такие фильтры являются свободно распространяемыми) перевешивает указанные недостатки и обуславливает их повсеместное распространение и использование как обязательного (а зачастую единственного) элемента системы сетевой безопасности. Достоинства и недостатки пакетных фильтров представлены в таблице 2.

Таблица 2 - Достоинства и недостатки пакетных фильтров

Достоинства | Недостатки |

Высокая скорость работы. | Отсутствует возможность анализа прикладного уровня. |

Простота реализации. | Нет защиты от подмены адреса. |

Данная возможность встроена во все маршрутизаторы и многие ОС, что не требует дополнительных финансовых затрат. | Сложность настройки и администрирования. |

Низкая стоимость или свободное распространение (в случае приобретения). | При увеличении числа правил возможно снижение производительности. |

Нет контроля состояния соединения. | |

Трудность функционирования в сетях с динамическим распределением адресов. |

Шлюз сеансового уровня - это другая технология, используемая в межсетевых экранах, но на сегодняшний день ее очень трудно встретить в виде единственной технологии, реализованной в межсетевом экране. Как правило, они поставляются в рамках прикладных шлюзов или инспекторов состояний. Кроме того, обеспечиваемый им уровень защиты немногим выше, чем у пакетных фильтров, при более низкой производительности.

Смысл технологии фильтрации на сеансовом уровне заключается в том, что шлюз исключает прямое взаимодействие двух узлов, выступая в качестве т. н. посредника (proxy), который перехватывает все запросы одного узла на доступ к другому и, после проверки допустимости таких запросов, устанавливает соединение. После этого шлюз сеансового уровня просто копирует пакеты, передаваемые в рамках одной сессии, между двумя узлами, не осуществляя дополнительной фильтрации. Как только авторизованное соединение установлено, шлюз помещает в специальную таблицу соединений соответствующую информацию (адреса отправителя и получателя, состояние соединения, информация о номере последовательности и т. д.). Как только сеанс связи завершается, запись о нем удаляется из этой таблицы. Все последующие пакеты, которые могут быть сформированы злоумышленником и "как бы относятся" к уже завершенному соединению, отбрасываются.

Достоинство данной технологии, ярким представителем которой является SOCKS в том, что она исключает прямой контакт между двумя узлами. Адрес шлюза сеансового уровня является единственным элементом, который связывает внешнюю сеть, кишащую хакерами, с внутренними, защищаемыми ресурсами. Кроме того, поскольку соединение между узлами устанавливается только после проверки его допустимости, то тем самым шлюз предотвращает возможность реализации подмены адреса, присущую пакетным фильтрам.

Несмотря на кажущуюся эффективность этой технологии, у нее есть один очень серьезный недостаток - невозможность проверки содержания поля данных. Т. е. тем самым злоумышленнику представляется возможность передачи в защищаемую сеть троянских коней и других Internet-напастей. Мало того, описанная в предыдущих главах возможность перехвата TCP-сессии (TCP hijacking), позволяет злоумышленнику даже в рамках разрешенной сессии реализовывать свои атаки. Достоинства и недостатки пакетных фильтров представлены в таблице 3.

Таблица 3 - Достоинства и недостатки шлюзов сеансового уровня

Достоинства | Недостатки |

Высокая скорость работы. | Отсутствует возможность анализа прикладного уровня. |

Простота реализации. | |

Контроль состояния соединения. |

Существует два варианта реализации межсетевых экранов - программный и программно-аппаратный. Второй вариант также может быть реализован двояко - в виде специализированного устройства и в виде модуля в маршрутизаторе или коммутаторе. Интерес к программно-аппаратным решениям за последние два года во всем мире возрос. Такие решения постепенно вытесняют "чисто" программные системы и начинают играть первую скрипку на данном рынке.

Первое решение - наиболее часто используемое в настоящее время и на первый взгляд более привлекательное. Это связано с тем, что, по мнению многих, для его применения достаточно только приобрести программное обеспечение межсетевого экрана и установить на любой компьютер, имеющийся в организации. Однако на практике далеко не всегда в организации находится свободный компьютер, да еще и удовлетворяющий достаточно высоким требованиям по системным ресурсам. Поэтому одновременно с приобретением программного обеспечения приобретается и компьютер для его установки. Потом следует процесс установки на компьютер операционной системы и ее настройка, что также требует времени и оплаты работы установщиков. И только после этого устанавливается и настраивается программное обеспечение системы обнаружения атак. Как видно, использование обычной персоналки далеко не так просто, как кажется на первый взгляд. Именно поэтому в последние годы стали получать распространения специализированные программно-аппаратные решения, называемые security appliance. Они поставляются, как специальные программно-аппаратные комплексы, использующие специализированные или обычные операционные системы (как правило, на базе FreeBSD или Linux), "урезанные" для выполнения только заданных функций. К достоинству таких решений можно отнести:

· Простота внедрения в технологию обработки информации. Поскольку такие устройства поставляются уже с предустановленной и настроенной операционной системой и защитными механизмами, необходимо только подключить его к сети, что выполняется в течение нескольких минут. И хотя некоторая настройка все же требуется, время, затрачиваемое на нее, существенно меньше, чем в случае установки и настройки межсетевого экрана "с нуля".

· Простота управления. Данные устройства могут управляться с любой рабочей станции Windows или Unix. Взаимодействие консоли управления с устройством осуществляется либо по стандартным протоколам, например, Telnet или SNMP, либо при помощи специализированных или защищенных протоколов, например, Ssh или SSL.

· Производительность. За счет того, что из операционной системы исключаются все "ненужные" сервисы и подсистемы, устройство работает более эффективно с точки зрения производительности и надежности.

· Отказоустойчивость и высокая доступность. Реализация межсетевого экрана в специальном устройстве позволяет реализовать механизмы обеспечения не только программной, но и аппаратной отказоустойчивости и высокой доступности. Такие устройства относительно легко объединяются в кластеры.

· Сосредоточение на защите. Решение только задач обеспечения сетевой безопасности не приводит к трате ресурсов на выполнение других функций, например, маршрутизации и т. п. Обычно, попытка создать универсальное устройство, решающее сразу много задач, ни к чему хорошему не приводит.

4.4. Криптографические средства и системы обнаружения атак.

Криптографические методы позволяют обеспечить безопасность информационного обмена между территориально удаленными источником и потребителем конфиденциальной информации с использованием каналов связи, проходящих по неконтролируемой территории за счет использования надежных методов шифрования. Криптографические методы позволяют использовать электронно-цифровую подпись, шифрование хранящихся данных.

Применение криптографических методов для защиты сетей передачи данных позволяет реализовать следующие механизмы защиты информации:

· Шифрование данных, передаваемых по незащищенным каналам связи;

· Контроль целостности данных, передаваемых по открытым каналам связи;

· Идентификация субъекта или объекта сети;

· Аутентификация субъекта или объекта сети;

· Контроль и разграничение доступа к ресурсам сети.

Средства обнаружения атак занимают важное место в комплексе средств безопасности, наряду с межсетевыми экранами и системами анализа защищенности.

Злоумышленники могут маскироваться под авторизованных пользователей, использовать промежуточные узлы для сокрытия своего адреса, осуществлять атаки распределенные во времени (в течении нескольких часов) и в пространстве (одновременно с нескольких узлов) и т. д. Многие атаки осуществляются за очень короткое время (минуты и даже секунды), что также не позволяет обнаружить и предотвратить их стандартными защитными средствами. Необходимы динамические методы, позволяющие обнаруживать, оперативно реагировать и предотвращать нарушения безопасности [2].

Одной из технологий, которая может быть применена для обнаружения нарушений, является технология обнаружения атак. Средства обнаружения атак в сетях предназначены для осуществления контроля всего сетевого трафика в реальном времени, проходящего через защищаемый сегмент сети, и оперативного реагирования при обнаружении признаков атак (нападений на узлы и устройства корпоративной сети).

Система обнаружения атак должна иметь распределенную архитектуру и содержать компоненты:

· средства слежения (детекторы, сенсоры, датчики) – программы, выполняющие сбор данных, размещаемые на ответственные участки сети;

· средства управления (менеджеры, консоли) – программы, обрабатывающие собранные сведения и конфигурирующие модули слежения;

· вспомогательные компоненты: СУБД для хранения данных, связанных с работой системы и т. п.

Средства слежения отвечают за обнаружение атак и реагирование на них, анализируя сетевые пакеты или журналы регистрации операционной системы. Средства управления отвечают за настройку и сбор информации от модулей слежения [2].

Системы обнаружения атак могут быть реализованы:

· на базе узла (анализ журналов регистрации и контроль действий пользователя данного узла);

· на базе сегмента сети (анализ трафика сетевого сегмента, подобно сетевому анализатору).

4.5. Демилитаризированная зона.

Термин "демилитаризованная зона" в мир информационных технологий (ИТ) пришел от военных, которые употребляют его для обозначения районов, где запрещены подготовка и проведение боевых действий. В информационно-технологической области термином DMZ сначала обозначали сетевой сегмент, расположенный между внешним интерфейсом МЭ и внутренним интерфейсом внешнего маршрутизатора (часто служащего для связи с Интернет), как показано на рисунке 3.

Рисунок 3 – Базовая DMZ.

Со временем понятие DMZ трансформировалось, и им стали называть изолированные сетевые сегменты, специально выделенные для обслуживания систем, не обладающих статусом "доверенных" (untrusted). Сейчас этот термин профессионалы ИТ чаще всего применяют по отношению к сетевому сегменту, находящемуся между двумя МЭ (так называемая DMZ типа "сэндвич" - sandwich DMZ) или же к "тупиковой" (dead-end) сети, подсоединенной к МЭ, как показано на рисунке 4. Вместо DMZ часто также используют термины "служебная сеть" (services network) и "атриум" (atrium).

Но независимо от названия назначение DMZ состоит в том, чтобы изолировать внутренние сети, содержащие конфиденциальную информацию, от всех прочих сетей с сохранением возможности предоставления различных сервисов, т. е. в том, чтобы реализовывать многоуровневую стратегию защиты на сетевом уровне. Трафик не должен покидать DMZ либо проникать в нее, минуя систему управления доступом.

Правила безопасности вашего МЭ и других систем управления доступом регулируют прохождение трафика через DMZ. В противоположность этому трафик Интернет и трафик внутренней корпоративной сети обычно ничем не регулируются.

а) б)

Рисунок 4 – DMZ сегодня:

а – DMZ с двумя firewall’ами; б – DMZ с firewall’ом и тремя интерфейсами.

Основная роль DMZ состоит в том, чтобы снизить риск, связанный с предложением различных сервисов клиентам, не обладающим статусом доверенных. DMZ обеспечивает безопасность вашей среды хостинга на сетевом уровне, изолируя общедоступные службы хостинга от вашей частной сетевой инфраструктуры.

Например, при осуществлении вами хостинга Web-узла любой человек, вооруженный браузером, может подключиться к нему. Если нет DMZ, то, значит, системы хостинга расположены либо за пределами межсетевого экрана (и открыты для пользователей Интернет), либо во внутренней сети. Следование в политике безопасности первому варианту оставляет среду Web-хостинга открытой для любых атак. Осуществление второго варианта может привести к нападению на внутренние, куда более важные системы в случае взлома систем Web-хостинга. DMZ позволяет защитить Интернет-серверы и обеспечить безопасность критически важных внутренних систем.

DMZ также играет свою роль и в защите корпоративных служб. Информация таких служб, как, например, кадровый учет и бухгалтерия, должна быть доступна только строго ограниченному числу сотрудников. С помощью DMZ вы можете изолировать эти службы, улучшив таким образом их защищенность.

Внутренняя DMZ идеально подойдет для вышеупомянутой интрасети "самообслуживания". Она позволит вам защитить не только сервер Web-приложений, но и критически важные БД. Достигается это за счет того, что вы разрешаете прохождение к Web-серверу DMZ только трафика HTTP/HTTPS, а от Web-сервера ДМЗ к СУБД кадрового учета - только трафика SQLnet.

В большинстве организаций существует убеждение, что межсетевой экран предназначен исключительно для укрепления периметра корпоративной сети. При этом защита внутренних сетей и хостов остается очень слабой. Если в среде, не имеющей DMZ, предоставляются услуги Интернет, то взломщику, таким образом, дается возможность "перескакивать" с одного хоста на другой в вашей внутренней сети. Последняя становится "законной добычей" для любого злоумышленника, сумевшего проникнуть через пресловутый "укрепленный" периметр вашей сети. Анализируя все известные на сегодняшний день "дыры" и компоненты уязвимости (exploits), можно с достаточной уверенностью полагать, что брешь в вашем сетевом периметре, так или иначе, пробьют. Вопрос только когда и каким образом?

Один из возможных подходов к реализации защиты сети состоит в размещении в DMZ хостов, не хранящих конфиденциальную информацию, но предоставляющих к ней доступ через модуль-посредник (proxy). Это может осуществляться через прикладной интерфейс, например Web-узел, или посредством реверсивного модуля-посредника (reverse proxy) для соответствующего сетевого протокола, такого, как HTTP или SQLnet. Такая изоляция данных обеспечит дополнительную "линию обороны", так как проникновение в систему DMZ не будет означать немедленного "обнажения" внутренних систем с ценной для сетевых воров деловой информацией. Таким образом, после успешного первоначального взлома перед злоумышленником возникнет дополнительная преграда, которую ему опять предстоит преодолевать. А у администраторов появится время на то, чтобы отреагировать на нападение, до того как конфиденциальные данные будут похищены.

4.6. Схема реализации политик безопасности.

В рассмотренной схеме (стр.16) под информационными ресурсами понимаются данные хранящиеся на ПК предприятия в электронном виде. Первым, и наиболее важным шагом, является защита каждой рабочей станции предприятия от вирусов, применяя антивирусные средства.

Вторым шагом являются средства копирования и архивирования данных, так как защитить предприятии необходимо и от физической потери данных, например кража ноутбука либо сгорел жесткий диск с базой данных.

На каждом предприятии, да и вообще в каждом деле нужен мониторинг. Данное средство может предотвратить от многих утечек информации, либо выявить по чьей вине это произошло. Общедоступные ресурсы не требуют особой защиты, а вот для конфиденциальной информации наоборот требуются средства криптографии, контроля, и аудита, также для конфиденциальной информации требуется средство разграничения доступа. На предприятии не каждый внутренний работник должен знать всех данных о предприятии.

Если на предприятии нет доступа во всемирную сеть, то на этом средств достаточно и работа теперь за отделом безопасности. Если же есть доступ в Интернет, то для конфиденциального трафика нужно производить сегментацию, например, при помощи маршрутизатора. Если же информация не столь значима, то сегментация не требуется, все зависит от конкретного предприятия. Далее анализируем наличие собственных серверов DNS, web, e-mail и т. д. если их нет, то организуем Proxy-сервер и FireWall, если же имеются сервера DNS, web, e-mail и т. д., то организуем демилитаризированную зону с помощью внешнего маршрутизатора и FireWall.

Далее на предприятии может быть наличие подсетей либо удаленных филиалов с использованием WAN, для данного предприятия необходима организация VPN.

Данная схема статична и имеет обобщенную структуру, так как на основе реальных угроз строится необходимая система защиты. Невозможно привести высококачественную систему защиты информации от НСД к обобщенному виду, так как главной задачей при построении любой системы защиты – это нестандартность.

Рисунок 5 – Предлагаемая схема выбора программно-аппаратных средств защиты информации от НСД.

5. Программно-аппаратные решения для защиты LAN.

5.1 Проблемы безопасности DNS.

Ложные ответы на DNS-запросы - многие клиенты и серверы не проверяют, не получено ли больше ответов, чем было послано запросов, и все ли полученные ответы пришли с сервера, на который посылались запросы. Отсутствие проверки позволяет нарушителям давать ложные данные клиентам и серверам DNS. Например, нарушитель, используя эту возможность, может загрузить в кэш сервера информацию о том, что IP-адрес его машины соответствует имени хоста, которому дан доступ без пароля.

Неблагоприятные DNS-запросы - мало того, что некоторые реализации DNS уязвимы к неблагоприятным ответам, часть из них уязвима также к неблагоприятным запросам. В частности, если запрос слишком длинен, у ряда DNS-серверов это вызовет переполнение буфера, что может привести к сбоям или возможности исполнения злонамеренных кодов. Если в регистрационных файлах есть запросы с очень длинными «именами хостов», содержащими управляющие символы, это свидетельствует о предпринятых кем-то попытках атак с переполнением буфера.

Несогласованность между DNS-данными в дереве имен хостов и дереве IP-адресов: атака, приводящая к кэшированию ложных данных с целью поставить в соответствие адресу сомнительного хоста адрес, явно заслуживающий доверия, приводит к несогласованности DNS-данных в дереве имен хостов и дереве IP-адресов. Для избегания подобных случаев, при поиске имени хоста, соответствующего IP-адресу нарушителя (это называется обратным поиском, reverse lookup), получаем имя хоста, которому доверяем. Тогда при поиске IP-адреса по этому имени хоста (что называется двойным обратным поиском, double-reverse lookup), обнаруживается, что полученный IP-адрес не соответствует адресу, сохраненному в кэше (адресу нарушителя), что должно насторожить.

Любая программа, принимающая решения по аутентификации или авторизации на основании информации об имени хоста, полученной от DNS, должна проверить правильность этих данных с помощью обратного, а затем двойного обратного поиска.

Некоторые реализации двойного обратного поиска терпят неудачу с хостами, имеющими несколько адресов (например, с двудомными хостами, используемыми для прокси).

Еще одна проблема – это раскрытие излишней информации нарушителям, с которой можно столкнуться при поддержке DNS, состоит в том, что DNS может раскрыть нежелательную информацию. Некоторые организации рассматривают имена внутренних хостов (а также другие данные о внутренних хостах) как конфиденциальную информацию. Они предохраняют имена хостов так же, как каталоги внутренних хостов. Имена внутренних хостов могут раскрыть названия проектов или тип изделий, или тип хостов (что может упростить атаки).

Помимо этого DNS часто содержит и другую информацию, которая не желательна для распространения. DNS-параметры ресурсов HINFO и ТХТ особенно информативны.

5.2. Применение маршрутизаторов.

Хотя основная функция маршрутизатора — это объединение сетей и передача между ними трафика, маршрутизаторы могут играть в сетевых проектах несколько различных ролей. Простейший тип маршрутизации представляет собой связь двух удаленных ЛВС посредством соединения глобальной сети (WAN, wide area network) [4].

Чтобы было возможно взаимодействие между двумя офисными сетями, каждая из этих ЛВС должна быть подключена к маршрутизатору, а последние связаны между собой посредством соединения глобальной сети. Соединение глобальной сети может иметь форму выделенной телефонной линии, ISDN-или DSL-соединения, или даже модемного подключения. Технология, используемая для соединения двух сетей, несущественна до тех пор, пока маршрутизаторы в обоих офисах связаны между собой. Маршрутизаторы в этом примере необходимы из-за того, что технологии глобальных и локальных сетей имеют значительные отличия.

В немного более сложном варианте система большой интерсети может состоять из нескольких ЛВС, каждая из которых подключена к сетевой магистрали через маршрутизатор. Здесь маршрутизаторы понадобились по той причине, что одна отдельно взятая ЛВС не в состоянии поддерживать необходимое количество рабочих станций. Помимо этого, отдельные ЛВС могут быть расположены в разных частях здания или в соседних зданиях, что может потребовать для их соединения другого типа сети. Например, соединение соседних зданий требует среды передачи данных, приспособленной для наружного использования, такой как оптоволокно, тогда как ЛВС внутри зданий могут применять менее дорогую медную кабельную разводку.

Рассмотренные два примера применения маршрутизаторов часто объединяются. Большой корпоративный сетевой комплекс, конечно, всегда будет стремиться обеспечить себе выход в Интернет. Можно сделать выводы, что необходим еще один маршрутизатор, поддерживающий какой-либо вид WAN-соединения с поставщиком услуг (провайдером) сети Интернет (ISP, Internet service provider). Тогда пользователи в любой части корпоративной сети смогут получить доступ в Интернет.

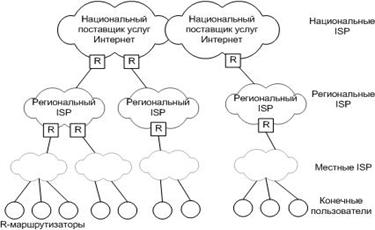

Оба эти сценария используют маршрутизаторы для соединения сравнительно небольшого количества сетей, и являются карликами по сравнению с сетью Интернет, которая представляет собой маршрутизируемое соединение тысяч ЛВС, разбросанных по всему миру. Чтобы сделать возможным перемещение пакетов по этому лабиринту из маршрутизаторов и достигнуть при этом приемлемой эффективности, маршрутизаторы располагаются в виде иерархической структуры, которая ведет от небольших, локальных ISP, к региональным провайдерам, в свою очередь, получающим услуги от больших национальных поставщиков услуг сети Интернет, пример приведен на рисунке 6.

Рисунок 6 - Иерархия маршрутизаторов для пересылки трафика в любую точку сети.

5.3. Фильтрация пакетов.

5.3.1 Назначение фильтрации пакетов

Главное преимущество фильтрации пакетов - ее мощность: она позволяет в единственном месте обеспечить специальную защиту всей сети. Например, если запретить Telnet путем запрета серверов Telnet на всех хостах, все равно кто-то может установить его на новой машине. С другой стороны, если запретить Telnet фильтрующим маршрутизатором такой опасности не будет, даже если на какой-нибудь машине выполняется сервер Telnet. Еще маршрутизаторы служат эффективными клапанами для всего входящего и исходящего трафика.

Некоторые меры защиты могут быть реализованы только фильтрующими маршрутизаторами, если они установлены в определенном месте сети. Например, отклонять все внешние пакеты, имеющие исходный адрес внутренней сети - то есть пакеты, которые якобы отправлены с внутренних машин, но на самом деле приходят извне — потому что такие пакеты обычно используются в атаках с подменой адреса. Необходимо также отклонять все внутренние пакеты, имеющие внешний исходный адрес. Принятие подобных решений может осуществить только фильтрующий маршрутизатор, установленный в периметре сети.

Фильтрующие маршрутизаторы хороши также для обнаружения и блокирования запрещенных пакетов. Многие атаки отказа в обслуживании основаны на отправлении некорректно сформированных пакетов того или иного типа. Самый простой тип фильтрации пакетов позволяет контролировать (разрешать или блокировать) передачу данных, основанную на:

· адресе, из которого данные (предположительно) приходят;

· адресе, на который данные посланы;

· номерах портов сеансов и приложений, используемых для передачи данных.

Система общей фильтрации пакетов не основывает своих решений на содержании данных. Эта система не может анализировать пакеты по «пользователям», по «файлам».

Несколько более сложные системы фильтрации отслеживают состояние пакетов и/или анализируют протокол (если он известный). Отслеживание состояния позволяет вводить правила, подобные следующим: - Входящие UDP-пакеты разрешено пропускать только, если они являются ответами на исходящие UDP-пакеты. Или: - TCP-пакеты с SYN=1 разрешено принимать только при инициализации TCP-соединения. Это называется фильтрацией пакетов с учетом состояния. Еще это называют динамической фильтрацией пакетов, так как реакция системы фильтрации меняется в зависимости от прошедшего через систему трафика. Отслеживание состояния позволяет делать то, что нельзя сделать другим способом, но это усложняет систему.

Во-первых, маршрутизатор должен отслеживать состояния. Это увеличивает нагрузку на него, открывает его ряду угроз отказа в обслуживании. Есть вероятность, что в случае перезагрузки маршрутизатора могут быть отклонены пакеты, которые должны были быть приняты. Если пакет проходит и через другие маршрутизаторы, все они должны иметь одинаковую информацию о состоянии. Существуют протоколы для обмена этой информацией, но это еще дополнительные сложности.

Во-вторых, маршрутизатор должен следить за состоянием, не зная, придет или нет ответ на пакет. Не все UDP-пакеты получают ответ. В какой-то момент маршрутизатору приходится отменить правило, разрешающее принимать ответы. Если он сделает это рано, то будут отклонены пакеты, которые должны были быть приняты, что вызовет задержки и ненужный сетевой трафик. Если маршрутизатор сохраняет правило слишком долго, нагрузка на него будет завышена без необходимости. Некоторые спецификации протоколов следуют рекомендациям, которые не всегда полезны.

Этот тип фильтрации также уязвим к подделке адресов. Он удостоверяется, что пакеты являются ответами на основании их исходных адресов, поэтому нарушитель, перехвативший исходящий пакет, может подделать соответствующий исходный адрес и возвратить «ответ», который может быть принят как ответ. Тем не менее, этот механизм обеспечивает приемлемую степень безопасности для некоторых протоколов, основанных на UDP, которые чрезвычайно трудно защитить другими способами.

5.3.2 Проверка протоколов

Проверка протоколов позволяет устанавливать правила типа: - принимать пакеты, направляющиеся в порт DNS, но только если они отформатированы как DNS-пакеты. Таким образом, проверка протокола помогает избежать ситуации, когда кто-то устанавливает на порт рискованный сервис, в то время как этот порт предназначен для безопасного сервиса. Это может также помочь избежать некоторых атак, основанных на посылке некорректно сформированных пакетов легальным серверам.

Полнофункциональные системы фильтрации пакетов позволяют определять все типы правил для известных протоколов. Например, можно сказать: - разъединять любую FTP-связь, в которой имя удаленного пользователя -«anonymous». Или: - не разрешать HTTP-передачу на эти сайты.

Для выполнения таких действий пакетные фильтры должны глубоко понимать протокол прикладной программы. Вообще, такой уровень контроля они могут обеспечивать только для нескольких популярных протоколов.

Перед настройкой фильтрующего маршрутизатора следует решить, какие сервисы будут разрешены или запрещены, а затем оформить эти решения в правилах фильтрации пакетов. Протоколы обычно двунаправлены. Почти всегда одна сторона посылает запрос или команду, а другая - тот или иной ответ. Планируя правила фильтрации пакетов, нельзя забывать, что пакеты идут в обоих направлениях.

Существует две позиции политики безопасности:

· установка на запрещение по умолчанию (запрещено все, что не разрешено);

· установка на разрешение по умолчанию (разрешено все, что не запрещено).

Наиболее надежная позиция с точки зрения безопасности - установка по умолчанию на запрещение. Она должна отражаться в правилах фильтрации пакетов. Сначала все запрещается, а затем формируются правила, разрешающие только необходимые протоколы. На практике установка на запрещение по умолчанию означает, что правила фильтрации должны представлять собой небольшой список конкретных разрешенных вещей.

Независимо от того, пропущен пакет или отклонен, полезно, чтобы маршрутизатор регистрировал предпринятые действия. Особенно важно регистрировать отклоненные пакеты, чтобы знать о них подробнее.

4.3.3 Маскарад (masquerading)

Masquerading (IP-маскарад) - система трансляции сетевых адресов. Она называется также прозрачной прокси-системой, поскольку может работать с протоколами более высоких уровней и выполнять более сложные преобразования, чем просто изменение адреса. Можно считать ее чем-то средним между прокси-системой и системой фильтрации пакетов [1].

IP-маскарад использует IP-адрес выполняющего ее хоста в качестве видимого извне адреса и отображает номер порта в один из 4096-ти номеров, начинающихся с 61000. Это фиксированное распределение портов ограничивает IP-маскарад в Linux 4096-ю одновременными TCP-соединениями и 4096-ю UDP-портами. По умолчанию ядро Linux распределяет только порты ниже 32768, поэтому порты, используемые для IP-маскарада, никогда не будут конфликтовать с портами, назначенными для других целей.

IP-маскарад в Linux способен также работать с более сложными протоколами типа FTP или RealAudio, которые требуют обратных TCP-соединений или дополнительных UDP-портов. Динамически загружая новые модули ядра, можно добавить поддержку для других протоколов.

IP-маскарад перехватывает пакеты. В случае простых протоколов в исходящих пакетах изменяются IP-адреса и номера портов. Для TCP-соединений генерируется новый порядковый номер. Для входящих пакетов выполняются обратные преобразования. На рисунке 4.10 приведен пример маскировки для клиента, соединяющегося с удаленным HTTP-сервером, и показаны IP-адреса и порты для каждой половины подключения. Пока клиент поддерживает исходящую часть TCP-соединения, маскирующий брандмауэр будет продолжать направлять ему пакеты. В случае UDP-соединения брандмауэр будет направлять пакеты обратно клиенту только в течение периода времени, заданного в конфигурации, который обычно устанавливается в пределах 15-30 с.

Рисунок 8 - IP-маскарад для простых исходящих протоколов.

Кроме обработки исходящего соединения IP-маскарад может использоваться для перенаправления входящих портов к внутренним службам. Возможность маскировки входящих портов для каждого порта конфигурируется статически. После того как порт переназначен, он больше не может использоваться брандмауэром для других сервисов.

Для более сложных протоколов маскарад может, основываясь на содержимом просмотренных пакетов, устанавливать дополнительное прослушивание TCP - и UDP-портов. Для изменения номера порта и IP-адреса IP-маскарад может даже перезаписывать содержимое пакетов.

Для примера можно рассмотреть работу модуля IP-маскарада для FTP. FTP - сложный протокол для поддержки его брандмауэром, так как он обычно включает обратную связь сервера с клиентом. FTP-клиент открывает контролируемый канал связи с нужным FTP-сервером. В момент, когда должны передаваться данные, клиент подает команду PORT, которая содержит IP-адрес и номер порта клиента, на которые клиент ожидает получать запрошенные данные. FTP-сервер использует эту информацию, чтобы открыть новое TCP-подключение к клиенту и переслать ему данные. IP-маскарад должен перехватить команду клиента PORT. Модуль FTP-маскарада делает это, прослушивая команды, посылаемые по всем контролируемым FTP-каналам. Когда он видит команду PORT, он делает две вещи: сначала он устанавливает на маскирующем хосте временный порт, который будет перенаправляться на порт, указанный клиентом. Затем он перезаписывает IP-пакет, содержащий команду PORT, внося туда IP-адрес брандмауэра и временного порта. Когда входящее соединение с временным портом устанавливается, оно направляется клиенту.

5.3.4 IP-фильтр

IP-фильтр (ipfilter) - другая система фильтрации пакетов для Unix. Она работает в свободно доступных реализациях BSD (FreeBSD, OpenBSD и NetBSD), а также была перенесена и проверена в других операционных системах Unix.

IP-фильтр использует список правил, содержащихся в едином конфигурационном файле. В отличие от IP-цепочек, IP-фильтр проверяет все правила в последовательности, и судьбу пакета определяет последнее правило, которому он соответствует.

Правила могут быть основаны на любом из следующих параметров:

· Номер IP-протокола (например, TCP, UDP, ICMP или IGMP).

· Установленные IP-опции.

· IP-адреса отправителя и получателя (возможно использовать адреса подсетей, сетевые адреса с маской, допустимы исключения).

· Номера портов TCP и UDP отправителя и получателя (диапазоны, маски, исключения).

· Тип и код ICMP.

· Является ли пакет фрагментом IP-пакета.

· Установленные TCP-флаги (например, АСК - и SYN-биты, которые позволяют определить пакет начала подключения).

· Сетевой интерфейс, на который пришел пакет.

IP-фильтр (ipfliter) может предпринять следующие действия:

· Отклонить пакет, не генерируя ответ.

· Не обрабатывать пакет, но генерировать ICMP-ответ.

· Не обрабатывать пакет, но возвратить сброс TCP.

· Обработать пакет.

· Обработать пакет, сохраняя информацию о состоянии, чтобы гарантировать, что все TCP-пакеты являются частью достоверного сеанса TCP-соединения, с правильными установками SYN и АСК и соответствующими порядковыми номерами.

· Изменить IP-адрес и/или номера порта в пакете, использующем статическую адресацию (это - простая форма трансляции сетевых адресов).

· Послать пакет или его копию для регистрации на определенный для этого сетевой интерфейс или адрес.

· Зарегистрировать информацию о пакете с помощью syslog.

IP-фильтр (ipfilter) и IP-цепочки (ipchains) обеспечивают примерно одинаковые функциональные возможности. Во многих случаях выбор основан на используемой операционной системе. С другой стороны, они имеют свои преимущества и свои недостатки.

В качестве системы трансляции сетевых адресов IP-цепочки намного сильнее. Функциональные возможности IP-фильтра в этом минимальны и динамически не обновляемы. С другой стороны, IP-фильтр обеспечивает возможности фильтрации, не доступные IP-цепочкам (например, позволяет фильтровать по IP-опциям и обеспечивает более гибкую обработку параметров TCP), и он более гибок в плане действий по отношению к блокированным пакетам. Его функция копирования пакетов очень полезна для обнаружения атак.

Архитектура IP-цепочек делает ее расширение намного проще, чем IP-фильтра, так что вполне вероятно, что его преимущества, в конечном счете, появятся в IP-цепочках. Однако IP-цепочки довольно сильно интегрированы с ядром Linux, что затрудняет их распространение на другие операционные системы.

6. Предлагаемые решения реализации политики безопасности.

6.1. Технология схемы защиты.

Главным компонентом является межсетевой экран - МЭ. МЭ представляет собой локальное средство, реализующее контроль за информацией, поступающей в локальную сеть и/или выходящей из сети, и обеспечивает ее защиту посредством фильтрации информации, то есть ее анализа по совокупности критериев и принятия решения о ее распространении в/из сети. В качестве МЭ выбран VPN-1 Appliance.

Устройство VPN-1 Appliance разработано компанией CheckPoint и входит в семейство VPN-1. Несмотря на свое название, данное устройство обеспечивает не только функции построения VPN, но и очень широкий спектр других возможностей, начиная с разграничения доступа к ресурсам и фильтрации трафика, и заканчивая маршрутизацией IP-протокола (при помощи протоколов RIP, OSPF, DVMRP, IGRP, BGP и VRRP). VPN-1 Appliance включает в себя широко известный в России и сертифицированный по 3-му классу Гостехкомиссией при Президенте РФ межсетевой экран Firewall-1. Это позволяет строить высокоэффективные и надежные защитные системы.

Большинство ограничений и проверок выполняются именно здесь. Защита самого МЭ по этой причине является одной из важнейших задач в обеспечении безопасности сети. Для решения этой задачи используются два основных элемента. Во-первых, выключение на компьютере всех, не относящихся к МЭ служб и запрещение любого трафика, адресатом или инициатором которого мог бы быть МЭ. Во-вторых, для затруднения неавторизованного доступа к МЭ используют адреса из пространства, зарезервированного самим МЭ. Для попытки подключения к такой машине необходимо узнать ее IP-адрес, что практически невозможно при отсутствии доступа к маршрутизатору. Поэтому выбрана организация схемы защиты с маршрутизатором между МЭ и внешней сетью.

Также необходимо обеспечить защиту внешнего маршрутизатора, но эта задача намного проще. Предоставляемые маршрутизаторами средства фильтрации прекрасно приспособлены для защиты самого устройства и в меньшей степени пригодны для реализации полнофункциональной защиты предприятия.

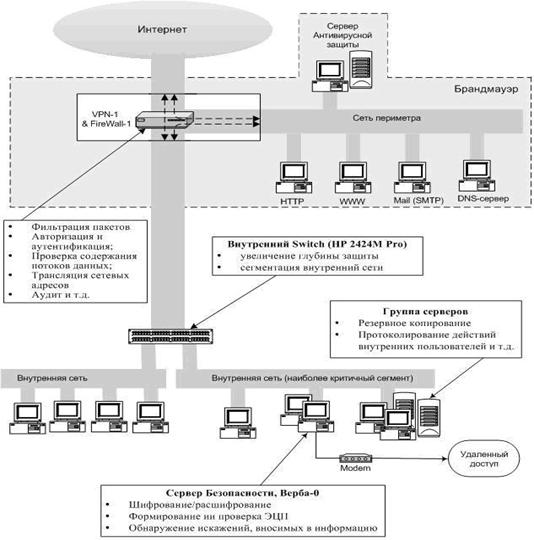

Общедоступные серверы - Web, FTP, SMTP, DNS необходимо разместить в сети периметра. С одной стороны, эти серверы должны быть доступны для всего внешнего мира, с другой - необходимо строго контролировать попытки доступа к ним. На рисунке 9 предлагается схема размещения компонентов сетевой безопасности предприятия.

Рассмотрим каждый из компонентов сетевой безопасности

Межсетевой экран Check Point VPN-1 Appliance & FireWall-1. Система VPN-1 Appliance & FireWall-1 может быть установлена на одну из трех аппаратных платформ, разработанных компанией Nokia [6]:

· VPN-1 Appliance 330 - Идеальное решение для небольших или удаленных офисов, которым приходится делать выбор между приобретением коммуникационного оборудования (маршрутизаторов) и средств защиты Internet. Использование данной модели позволяет совместить обе этих функции в одном устройстве.

· VPN-1 Appliance 440 - Решение, выполненное по модульной архитектуре и предназначенное для функционирования в сегментах с повышенными требованиями по обеспечению высокой доступности.

· VPN-1 Appliance 650 - Данная платформа, также выполнена по модульному принципу и обладает максимальной производительностью по сравнению с другими платформами, а также, возможностью горячей замены, вышедших из строя компонентов (см. рис 10).

Рисунок 9 - Схема защиты сети.

Рисунок 10 – Аппаратно-программные комплексы VPN-1.

Для реализации поставленной задачи следует воспользоваться любой из указанных моделей.

Межсетевой экран Check Point FireWall-1, входящий в состав VPN 1, реализован по технологии Stateful Inspection. Stateful Inspection - технология инспекции пакетов с учетом состояния протокола. Данная технология позволяет контролировать данные вплоть до уровня приложения, не требуя при этом отдельного приложения посредника или proxy для каждого защищаемого протокола или сетевой службы. В результате достигаются уникальные показатели производительности, высокая гибкость решений и возможность быстро и достаточно просто адаптировать систему под новые нужды.

Программный комплекс VPN-1 & Firewall-1 может функционировать под управлением различных операционных систем (Windows NT, Windows 2000, Solaris, HP UX, AIX и Linux), и обеспечивает всестороннюю защиту внутренних ресурсов корпоративной сети от внешних вторжений.

Архитектура stateful inspection уникальна. Она позволяет оперировать всей возможной информацией, проходящей через машину, исполняющую роль шлюза: данными из пакета, данными о состоянии соединения, данными, необходимыми для приложения. Программный компонент, отвечающий за генерацию различных отчетов - Reporting Module, описывающих все аспекты функционирования корпоративной сети (кто, куда и как долго когда "ходил", сколько байт информации скачал и т. д.).

Таким образом, Check Point FireWall-1 имеет уникальную информацию о содержимом сетевых пакетов, соединениях и приложениях. Эти совокупные данные о состоянии соединения, контекста приложения, топологии сети вместе с правилами политики безопасности используются для обеспечения политики безопасности масштаба предприятия. Данное программное обеспечение перехватывает, анализирует, предпринимает необходимые действия в отношении всех соединений и лишь, затем пропускает эти информационные пакеты в операционную систему шлюза, что избавляет операционную систему от несанкционированного доступа.

В реализации технологии stateful inspection компании Check Point используются динамические таблицы для хранения информации о контексте соединений как активных, так и существовавших ранее. Содержимое этих таблиц, проверяется при обработке попытки соединения. Такой подход обеспечивает хорошую производительность и гарантирует, что соединение будет обработано с учетом самой последней информации о состоянии коммуникаций. Таблицы состояний расположены в ядре операционной системы и не могут быть повреждены или перезаписаны, как, например, файлы на диске. В случае же перезагрузки системы FireWall-1 начинает формировать новые таблицы, что предотвращает возможность оперировать поврежденными данными. Очистка таблиц эквивалентна полному запрещению соединений, что гарантирует безопасность сети в таких случаях.

Для повышения надежности, VPN-1 Appliance может использоваться в конфигурации, позволяющей использовать режим "горячего резервирования", который устраняет проблему наличия критичной точки отказа. Если при работе двух параллельных VPN-1 Appliance один вышел из строя, его место в течении нескольких секунд займет второй, взяв на себя все функции обеспечения безопасности. Такая возможность реализуется при помощи технологии синхронизации таблиц состояния, разработанной компанией CheckPoint, и стандарта IETF VRRP (Virtual Router Redundancy Protocol). Такое решение обеспечивается программный модуль High Availability Module. Это позволяет создать отказоустойчивую конфигурацию.

6.2. Авторизация и аутентификация.

Check Point VPN-1 & FireWall-1 обеспечивает пользователям защищенный доступ к сетевым ресурсам организации с установлением подлинности пользователя при помощи различных схем ее проверки. Прежде чем соединение пользователя будет разрешено, механизм установления подлинности FireWall-1 безопасно установит, что это за пользователь пытается установить соединение и как он себя авторизует. Для этого не потребуется каких-либо изменений на серверах и в клиентских приложениях.

Средства установления подлинности пользователей полностью интегрированы в средства работы с политикой безопасности масштаба предприятия и, соответственно, могут централизованно управляться посредством графического интерфейса администратора безопасности. Используя программу просмотра статистики, можно отслеживать любые сессии установления подлинности клиента.

FireWall-1 предоставляет три метода установления подлинности пользователя:

- Аутентификация пользователя. Аутентификация клиента. Прозрачная аутентификация сессий.

Аутентификация пользователя – это прозрачный метод установления подлинности пользователя системы FireWall-1 предоставляет возможность определить привилегии доступа для каждого пользователя в отдельности для протоколов FTP, TELNET, HTTP и RLOGIN, независимо от IP-адреса клиентского компьютера.

FireWall-1 выполняет проверку подлинности пользователя при помощи специального Сервера Безопасности, функционирующего на шлюзовой системе. FireWall-1 перехватывает все попытки авторизации пользователя на сервере и перенаправляет их соответствующему Серверу Безопасности. После того, как подлинность пользователя установлена, Сервер Безопасности FireWall-1 открывает второе соединение на необходимый сервер приложения. Все последующие пакеты сессии также перехватываются и инспектируются FireWall-1 на шлюзе.

Аутентификация клиента позволяет администратору предоставлять привилегии доступа определенным IP адресам, пользователи, которых, прошли соответствующие процедуры установления подлинности. В противовес аутентификации пользователя, аутентификация клиента не ограничена только определенными службами, и может обеспечить аутентификацию любого приложения, как стандартного, так и специфичного.

Аутентификация клиента системы FireWall-1 не является прозрачным для пользователя, но, в тоже время, не требуется какого-либо дополнительного программного обеспечения или модификации существующего. Для такого вида установления подлинности администратор может указать, как каждый из пользователей должен будет авторизоваться, какой сервер и какие службы будут доступны, сколько времени, в какие часы и дни и сколько сессий может быть открыто.

Прозрачная аутентификация сессий - этот механизм можно использовать для любых служб. При этом установление подлинности будет происходить для каждой сессии. После того, как пользователь инициировал соединение непосредственно с сервером, шлюз с установленным FireWall-1 распознает, что требуется установление подлинности клиента, и инициирует соединение с агентом авторизации сессий. Агент производит необходимую авторизацию, после чего FireWall-1 разрешает данное соединение, если подлинность клиента установлена. Программно-аппаратный комплекс VPN-1 Appliance & Firewall-1 поддерживает следующие стандарты и алгоритмы защиты:

· криптографические преобразования - RC4 (40 бит), CAST (40 и 128 бит), FWZ-1 (48 бит), DES (40 и 56 бит), Triple DES (168 бит), RSA (512 и 1024 бит), CBC-DES-MAC, MD5 и SHA-1.

· управление ключами - Диффи-Хеллмана, IKE, FWZ, SKIP, IPSec.

· схемы аутентификации пользователей - RADIUS, TACACS\TACACS+, S/Key, на базе токенов (SecurID), пароль в операционной системе и на МСЭ, цифровые сертификаты.

SMTP-протокол был изначально разработан для обеспечения максимально гибких возможностей взаимодействия пользователей. Затем протокол был расширен возможностями поддержки передачи различного рода информации в виде вложений электронной почты. FireWall-1 защищает сеть организации, благодаря детальному контролю SMTP-соединений. Следует отметить следующие возможности FireWall-1:

· Скрытие в выходящей почте адреса в поле From_ путем замены его на некоторый общий адрес позволяет полностью скрыть внутреннюю сетевую структуру и реальных внутренних пользователей;

· Перенаправление почты, посланной какому-либо пользователю, например, пользователю root;

· Уничтожение почты, посланной некоторым адресатом;

· Удаление вложений определенного типа, например, выполняемых файлов программ;

· Удаление полей Received в выходящей почте, что предотвращает распространение информации о маршрутах почты внутри организации;

· Удаление почтовых сообщений, превышающих заданный размер;

· Сканирование на наличие вирусов.

В дополнение, FireWall-1 поддерживает только необходимый набор команд протокола SMTP, что не явно способствует поддержанию безопасности, так как нетривиальные команды, которые можно использовать с враждебными целями, не допускаются.

6.3. Защита IP-пространства.

Возможность FireWall-1 производить трансляцию адресов позволяет полностью изолировать внутреннее адресное пространство от Интернет и предотвратить распространение информации об адресах как общедоступной. Дополнительно эта возможность позволяет решить проблемы нехватки адресного пространства путем сокращения необходимого зарегистрированного адресного пула и использования внутренних адресов из специально отведенных адресных пространств для частных сетей.

FireWall-1 поддерживает целостность внутреннего адресного пространствасети, транслируя его на официально зарегистрированные адреса организации в Интернет для обеспечения полноценного доступа к Интернет.

В FireWall-1 имеются два основных способа отображения таких адресов - статический и динамический.

Динамическая мода трансляции адресов обеспечивает доступ пользователей к сети Интернет, экономя зарегистрированное адресное пространство и скрывая внутренние адреса ресурсов сети. Динамическая мода использует единственный IP-адрес для отображения всех соединений, проходящих через защищенную точку доступа.

Так как этот IP-адрес, используемый в динамической моде только для выходных соединений, не используется ни для каких реальных ресурсов, не возможна подмена адреса или взлом.

При расширении сетевой инфраструктуры организации возникает потребность в обеспечении доступа пользователей сети Интернет к ресурсам организации, например для работников компании, работающих удаленно, или стратегических партнеров.

Статическая мода трансляции адресов призвана решить данную задачу путем однозначного назначения адресу ресурса в глобальной сети его реального адреса. Этот вариант трансляции обычно используется, если администратор не хочет использовать реальные адреса на сетевых серверах, или если по историческим причинам сеть использует нелегальные (внутренние) адреса, которым необходимо сопоставить реальные адреса, чтобы пользователи Интернет могли получить доступ к ним.

6.4. Сеть периметра.

В сети периметра размещены общедоступные сервера - Web, FTP, SMTP, DNS. С одной стороны, эти серверы должны быть доступны для всего внешнего мира, с другой - необходимо строго контролировать попытки доступа к ним. Именно эта часть системы подвержена наибольшему риску оказаться объектом атаки, как по причине своей очевидной доступности, так и из-за массы известных и регулярно обнаруживаемых новых ошибок в реализации программ, обеспечивающих эти типы сервиса. Даже при безупречном программном обеспечении существуют некоторые возможности прервать работу публичных серверов, используя особенности реализации стека TCP/IP. Так или иначе, нет никакой гарантии, что некто не сможет получить доступ к открытым серверам. Пока единственной гарантией может служить только полная изоляция сервера.

Поэтому все доступные извне серверы размещены в специально отведенной только для них зоне так, чтобы в худшем случае под угрозой оказался только один участок сети. Еще более предпочтительным вариантом является подключение каждого из открытых серверов на отдельный сетевой интерфейс firewall. Это дает возможность со стопроцентной уверенностью контролировать весь трафик такого сервера и гарантирует защиту одного открытого сервера от другого в случае нарушения безопасности одного из них.

6.5. Маршрутизация.

Маршрутизатор является частью VPN-1 Appliance и используется для сегментации сети. В этом случае маршрутизатор используется в качестве “предварительного фильтра” для того, чтобы преградить путь нежелательному трафику. Фактически, он являются первым рубежом межсетевого экрана, выполняя элементарную фильтрацию пакетов. Этот продукт объединяет в себе возможности разграничения доступа и фильтрации сетевого трафика на всех уровнях информационной системы (в том числе и на уровне прикладного ПО), аутентификации и трансляции сетевых адресов (NAT), а также построение виртуальных частных сетей (VPN).

Программный модуль Open Security Extension позволяет распространить требования политики безопасности, задаваемой в единых терминах на единой консоли управления, на все сетевые устройства, используемые в сети (маршрутизаторы Cisco, 3Com, Nortel, межсетевые экраны Cisco PIX и т. д.).

6.6. Средства мониторинга.

В настоящее время для комплексной защиты от угроз информационной безопасности необходимо использовать различные программные и аппаратные средства. Однако вместе с ростом количества средств защиты существенно увеличивается и объём информации, которую должен обработать администратор безопасности для принятия адекватных решений по реагированию на выявленные атаки. Эффективная работа с большим объёмом данных, поступающих от систем безопасности, требует наличия у администратора высокого уровня квалификации, позволяющего выполнять следующие операции:

· проведение сопоставительного анализа результатов работы различных средств защиты. Для этого администратор безопасности должен просматривать и визуально сопоставлять записи журналов аудита средств защиты при помощи соответствующих консолей управления этих систем;

· проведение сопоставительного анализа результатов работы средств защиты и параметров работы программно-аппаратного обеспечения. Для проведения сопоставительного анализа этого типа администратор должен вручную сопоставлять записи журнала работы систем защиты и записи соответствующих журналов работы программно-аппаратного обеспечения;

· поиск информации об одном событии в журналах аудита различных средств защиты.

Сложность такого поиска объясняется тем, что различные средства по-разному регистрируют информацию об одних и тех же событиях безопасности.

Для автоматизации процесса сбора и анализа информации, поступающей от различных средств защиты предлагается комплексное техническое решение по мониторингу информационной безопасности автоматизированной системы предприятия, предлагаемая структурная схема которого представлена на рисунке 11.

Рисунок 11 – Предлагаемая структура системы мониторинга информационной безопасности.

Реализация функций мониторинга событий в области информационной безопасности позволит существенно облегчить процесс принятия администратором решений по реагированию на события, связанные с нарушением безопасности и, тем самым, повысить оперативность принятия решений в части реагирования на выявленные инциденты. В состав системы мониторинга включаются следующие компоненты:

· агенты мониторинга, предназначенные для сбора информации, поступающей от различных средств защиты;

· сервер событий, обеспечивающий централизованную обработку информации о событиях безопасности, которая поступает от агентов. Обработка осуществляется в соответствии с правилами, которые задаются администратором безопасности;

· хранилище данных, содержащее результаты работы системы, а также данные, полученные от агентов;

· консоль управления системой, позволяющая в реальном масштабе времени просматривать результаты работы системы, а также управлять её параметрами.

Решение по мониторингу информационной безопасности может базироваться на программных комплексах BMC Patrol, IBM Tivoli Risk Manager, HP OpenView и др. Преимущества данного решения заключается в следующем:

· возможность увеличения скорости реагирования на инциденты, связанные с нарушением информационной безопасности;

· возможность автоматизации процесса обработки информации, поступающей от различных средств защиты;

· возможность повышения эффективности управления процессом управления информационной безопасностью автоматизированной системы.

6.7. Предлагаемая технология защита от действий инсайдера.

Главную опасность для конфиденциальной информации представляет собственный персонал, 64% российских организаций считают, что кража данных инсайдерами представляет самую большую угрозу ИТ-безопасности. Решения InfoWatch создают эффективный мониторинг всех каналов утечки и предотвращают как умышленные, так и неосторожные действия сотрудников, прошедших все барьеры идентификации и авторизованных на использование корпоративной информационной системы. Таким образом, имеется надёжная защита конкурентных преимуществ компании, репутации в глазах заказчиков, партнеров и инвесторов и минимизация операционных рисков.

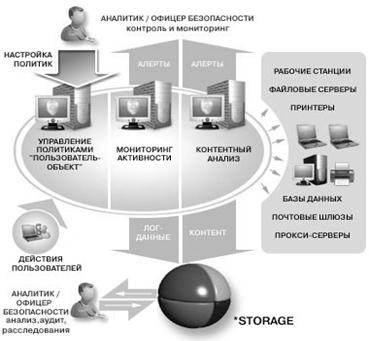

Решения InfoWatch обеспечивают эффективный контроль и аудит для внутренней ИТ-безопасности вашей организации. Благодаря уникальному многоуровневому мониторингу действий пользователей InfoWatch позволяет создать комплексную защиту конфиденциальной информации против умышленных и неосторожных действий персонала. Реализация такой стратегии помогает противостоять промышленному шпионажу и внутреннему саботажу, сохранить репутацию организации в глазах заказчиков, партнеров, инвесторов и общественного мнения, минимизировать операционные риски, связанные с утратой конфиденциальности данных и привести информационную систему в соответствие с законами и стандартами. Предлагаемая структурная схема защиты и контроля конфиденциальной информации InfoWatch представлена на рисунке 12.

Рисунок 12 – Предлагаемая структурная схема контроля конфиденциальной информации InfoWatch.