Применительно к рассматриваемой в диссертации проблеме в качестве подобных методов выступают методы математического моделирования процессов разграничения доступа и формируемые на их основе методы анализа и синтеза систем разграничения доступа.

Основу методологии для области знаний, не имеющей разработанных и подтвержденных практикой теоретических основ, как правило, составляет концепция – система взглядов, идей, принципов решения проблемы научного исследования, концептуальных моделей объекта и внешней среды. Концепция эволюционного синтеза систем разграничения доступа совместно с моделями и методами их анализа и синтеза, реализующими ее положения, составляют методологических основы построения и функционирования систем разграничения доступа ИТСК силовых ведомств на позициях эволюционного подхода.

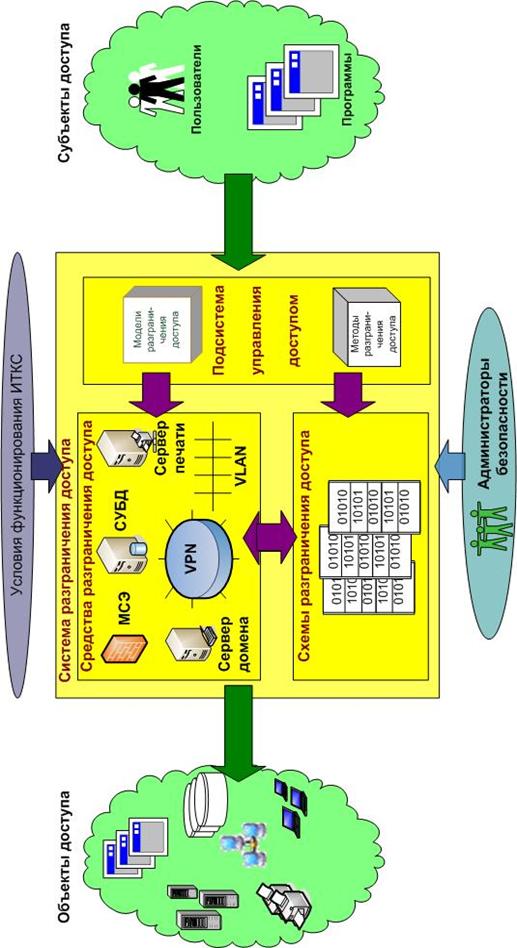

Рассмотрение составляющих процесса эволюционного синтеза систем разграничения доступа во взаимосвязи со структурой системы защиты информации позволило выделить элементы методологических основ эволюционного синтеза систем разграничения доступа в ИТКС силовых ведомств, в соответствии с которыми выполнена постановка и декомпозиция проблемы диссертационного исследования (рис. 2).

Рис. 2. Содержание научной проблемы и ее декомпозиция

Вторая глава «Концепция эволюционного синтеза систем разграничения доступа в инфотелекоммуникационных системах» состоит из 5 разделов и посвящена изложению концепции эволюционного синтеза, включающей: систему понятий, фиксирующую терминологический аппарат, используемый в работе, и принципы эволюционного синтеза; модель угроз информации в ИТКС; концептуальные модели построения и функционирования системы разграничения доступа как эволюционной системы; систему показателей эффективности эволюционного синтеза систем разграничения доступа.

Система понятий (рис. 3) дополняет известные термины смежных теорий – теории исследования операций, теории эволюционного развития, теории информационных систем и теории защиты информации.

Рис. 3. Система понятий концепции эволюционного синтеза

систем разграничения доступа

Центральными понятиями рассмотренной системы понятий являются понятия эволюционного построения и эволюционного функционирования систем разграничения доступа. Под процессом эволюционного построения называется процесс построения схемы разграничения доступа, являющейся по сути формальной моделью построения системы разграничения доступа. В зависимости от контекста этим же термином обозначается и результат такого построения.

Под процессом эволюционного функционирования систем разграничения доступа понимается процесс выработки управляющих воздействий на реконфигурацию схем разграничения доступа на принципах адаптации и саморегуляции с учетом изменения состояния ресурсов ИТКС и возникновения угроз безопасности.

Вместе процессы эволюционного построения и функционирования объединяются в единый процесс эволюционного синтеза систем разграничения доступа. Система разграничения доступа, полученная в результате применения моделей, методов и алгоритмов эволюционного синтеза, называется в контексте настоящей работы эволюционной.

Использование в дальнейшем выделенных понятий позволяет перейти к моделированию процессов разграничения доступа в условиях информационного конфликта.

Выделены принципы эволюционного развития естественных систем, которые присущи процессу эволюционного синтеза систем разграничения доступа (рис. 4):

Рис. 4. Принципы эволюционного синтеза систем разграничения доступа

1) принцип поэтапного развития, определяющий, что переход к новым, более совершенным системам нельзя осуществить одноразово, он происходит последовательно по этапам;

2) принцип наследования и изменчивости свойств, означающий, что в своем развитии техническая система, с одной стороны, наследует большую часть свойств систем-прототипов, находящихся на предыдущих этапах развития, а с другой – что всегда существует вероятность изменения, или мутации, того или иного свойства;

3) принцип адаптивности поведения, определяющий, что система не должна быть пассивной, должна обладать способностью приспосабливаться в изменениям окружающей обстановки;

4) принцип саморегулируемого управления, означающий, что система должна быть способна распознавать либо классифицировать состояния собственного функционирования и внешней среды и принимать адекватные этим состояниям решения.

Первые два принципа являются принципами эволюционного построения технических систем, последние два – принципами эволюционного функционирования этих систем.

Основными рассчитываемыми параметрами разработанной модели угроз информации в ИТКС являются вероятности воздействия угроз на систему разграничения доступа и вероятность вскрытий этой системы. Модель угроз информации в ИТКС охватывает следующие состояния угрозы (рис. 5): S0 – исследование системы; S1 –проведение внутренней атаки; S2 – проведение внешней атаки; S3 – проникновение в демилитаризованную зону системы; S4 – проникновение во внутреннюю сеть; S5 – обман системы обнаружения атак; S6 – получение доступа нарушителя к приложениям операционной системы; S7 – взлом системы защиты; S8 –получение доступа к информации; S9 – поддержка доступа; S10 – скрытие атаки.

Все состояния разделяются на три группы: V1 – подготовки, V2 –реализации и V3 – завершения атаки.

Вероятность состояния ![]() системы угроз в момент времени t рассматривается как совокупность безусловных вероятностей нахождения данной системы в состоянии

системы угроз в момент времени t рассматривается как совокупность безусловных вероятностей нахождения данной системы в состоянии ![]() , которые определяются выражением

, которые определяются выражением

| (1) |

Рис. 5. Модель угроз информации в ИТКС

где ![]() – случайное состояние системы в момент t, i=1,2,3,..,n.

– случайное состояние системы в момент t, i=1,2,3,..,n.

Переходная вероятность определяется следующим образом:

| (2) |

Применяя формулу полной вероятности и переходя от (k–1)-го и k-му шагу получаем для определения безусловных вероятностей нахождения системы угроз на k-м шаге искомое выражение в рекуррентном виде:

| (3) |

Концептуальная модель эволюционного построения системы разграничения доступа разработана в аналитическом виде и представляется с помощью формализованной постановки задачи синтеза. получившей название канонической постановки задачи разграничения доступа.

Исходными данными данной постановки задачи являются:

1) ![]()

– множество объектов доступа (защищаемых информационных и телекоммуникационных ресурсов);

– множество объектов доступа (защищаемых информационных и телекоммуникационных ресурсов);

2) ![]()

– множество субъектов доступа (пользователей либо программ);

– множество субъектов доступа (пользователей либо программ);

3) ![]() – множество типов полномочий, которые субъекты доступа имеют по отношению к объектам доступа;

– множество типов полномочий, которые субъекты доступа имеют по отношению к объектам доступа;

4) ![]() – множество средств, входящих в состав системы разграничения доступа, в качестве которых в работе рассматриваются такие средства, применяемые в ИТКС силовых ведомств, как операционные системы, виртуальные сети VPN и VLAN, системы управления базами данных;

– множество средств, входящих в состав системы разграничения доступа, в качестве которых в работе рассматриваются такие средства, применяемые в ИТКС силовых ведомств, как операционные системы, виртуальные сети VPN и VLAN, системы управления базами данных;

5)  – требуемая схема разграничения доступа субъектов к объектам доступа.

– требуемая схема разграничения доступа субъектов к объектам доступа.

Структура и параметры организации ![]() определяют вид реальной схемы разграничения доступа

определяют вид реальной схемы разграничения доступа  , которая задается функционалом вида

, которая задается функционалом вида

| (4) |

Введем обозначения: ![]() и

и ![]() .

.

Если ![]() совпадает с

совпадает с ![]() , то выполняются условия

, то выполняются условия

| (5) |

| (6) |

В этом случае при построении системы разграничения доступа полностью удовлетворяются требования по обеспечению безопасности информации.

Однако на практике, как правило, либо не выполняется (5), либо не выполняется (6), либо не выполняются (5) и (6) вместе.

Невыполнение условия (5) означает, что требуемая схема ![]() содержит элементы, которые отсутствуют в реальной схеме

содержит элементы, которые отсутствуют в реальной схеме ![]() . В результате имеются некоторые требования, которые не обеспечены реальной схемой. Это означает, что имеет место нарушение свойства конфиденциальности информации.

. В результате имеются некоторые требования, которые не обеспечены реальной схемой. Это означает, что имеет место нарушение свойства конфиденциальности информации.

Невыполнение условия (6), напротив, означает, что имеются избыточные ограничения на доступ пользователей к информации, не подтвержденные требованиями, так как реальная схема ![]() содержит элементы, которые отсутствуют в требуемой схеме

содержит элементы, которые отсутствуют в требуемой схеме ![]() . По сути это означает, что имеет место нарушение свойства доступности информации.

. По сути это означает, что имеет место нарушение свойства доступности информации.

Так как свойства конфиденциальности и доступности являются частными свойствами безопасности информации как свойства более высокого уровня, нарушение любого из указанных частных свойств означает нарушение безопасности информации в целом.

Поэтому для построения критериев поиска в канонической постановке задачи разграничения доступа следует использовать показатели, характеризующие выполнение со стороны системы разграничения доступа требований по конфиденциальности и доступности информации.

Показатель конфиденциальности ![]() и показатель доступности

и показатель доступности ![]() задаются соответствующими функционалами

задаются соответствующими функционалами

| (7) |

| (8) |

Показатель безопасности ![]() в общем случае задается как

в общем случае задается как

| (9) |

В частных случаях, когда  и

и ![]() являются независимыми, вместо (9) возможно использование выражения

являются независимыми, вместо (9) возможно использование выражения

| (10) |

Вид функционалов (7), (8), (9) и (10) определяется конкретным составом и структурой системы разграничения доступа.

Если имеет место использование в явном виде (7) и (8), то критерии синтеза в канонической постановке задачи разграничения доступа формируются в следующих вариантах:

| (11) |

| (12) |

| (13) |

где  и

и ![]() – требуемые значения показателей конфиденциальности и доступности, соответственно.

– требуемые значения показателей конфиденциальности и доступности, соответственно.![]()

Если имеет место использование (9) или (10), то критерий синтеза в КПЗРД имеет один из следующих видов:

| (14) |

| (15) |

где ![]() – требования, предъявляемые к системе разграничения доступа по обеспечению безопасности информации.

– требования, предъявляемые к системе разграничения доступа по обеспечению безопасности информации.

Концептуальная модель функционирования системы разграничения доступа в соответствии с эволюционным подходом представлена в виде в виде вербальной динамической модели (рис. 6).

Рис. 6. Концептуальная модель эволюционного функционирования

системы разграничения доступа

В данной модели учитываются следующие динамически изменяющиеся параметры:  – вектор характеристик средств разграничения доступа к информационным ресурсам (базам данных, файловым системам);

– вектор характеристик средств разграничения доступа к информационным ресурсам (базам данных, файловым системам); ![]() – вектор характеристик средств разграничения доступа к телекоммуникационным ресурсам (виртуальным сетям);

– вектор характеристик средств разграничения доступа к телекоммуникационным ресурсам (виртуальным сетям); ![]() – требуемая схема разграничения доступа;

– требуемая схема разграничения доступа;  – реальная схема разграничения доступа;

– реальная схема разграничения доступа; ![]() – оценка сравнения требуемой и реальной схем разграничения доступа;

– оценка сравнения требуемой и реальной схем разграничения доступа;  – вектор внутренних параметров информационных и телекоммуникационных ресурсов ИТКС;

– вектор внутренних параметров информационных и телекоммуникационных ресурсов ИТКС; ![]() – вектор угроз, выявленных в модуле идентификации и классификации;

– вектор угроз, выявленных в модуле идентификации и классификации;  – вектор решений, выработанных в модуле принятия решений на реконфигурацию системы разграничения доступа.

– вектор решений, выработанных в модуле принятия решений на реконфигурацию системы разграничения доступа.

В этом случае процесс эволюционного функционирования системы разграничением доступа описывается выражением

| (16) |

Рассмотренная концептуальная модель функционирования системы разграничения доступа как эволюционной системы позволяют сделать следующие выводы относительно ее структуры:

для реализации процесса эволюционного функционирования СРД в ее состав СРД должны быть введены средства, реализующие функции саморегулируемого управления разграничением доступа, связанного с идентификацией и классификацией угроз;

функционально система разграничения доступа может быть представлена как многоуровневая система, содержащая несколько рубежей защиты, включающая в себя наряду с традиционным рубежом разграничения доступа, являющимся "пассивным" компонентом, соответствующего по сути статической, т. е. не изменяющейся во времени модели воздействий нарушителя, рубежи мониторинга угроз безопасности, защищенности информационных и телекоммуникационных ресурсов и принятия решения на реорганизацию схем разграничения доступа, что образует "активный" компонент системы разграничения доступа.

Функциональная структура процесса разграничения доступа в свою очередь определяет множество показателей, которые могут быть использованы для оценки эффективности этого процесса. В качестве основного показателя эффективности разграничения доступа предложено использование вероятности обеспечения защиты информации от НСД на заданном интервале функционирования ИТКС силового ведомства. Предложенная система показателей эффективности эволюционного синтеза систем разграничения доступа отражает влияние частных показателей качества и параметров элементов систем разграничения доступа на уровне комплекса средств разграничения доступа.

Третья глава «Модели и методы эволюционного построения систем разграничения доступа инфотелекоммуникационных систем» состоит из 6 разделов.

В ней предложены обобщенные модели оценки эффективности разграничения доступа, учитывающие различные способы разграничения, используемые в ИТКС силовых ведомств. Предложены модели эволюционного синтеза систем разграничения доступа к базам данных, сетей VLAN и VPN, основанные на использовании принципов процесса эволюционного построения систем, позволяющие осуществлять их управляемый многокритериальный синтез. В качестве базового метода решения задачи синтеза систем разграничения доступа предложено использовать генетические алгоритмы оптимизации. Проведена классификация генетических алгоритмов оптимизации по наиболее существенным для систем разграничения доступа признакам и рассмотрены частные методы решения задачи синтеза систем разграничения доступа, соответствующие различным классам генетических алгоритмов.

Обобщенные модели оценки эффективности разграничения доступа разработаны для следующих способов разграничения доступа: дискреционного, мандатного и ролевого.

Для дискреционного способа доступа реальная схема разграничения доступа есть ![]() . Показатели

. Показатели ![]() и

и ![]() определяются следующими выражениями:

определяются следующими выражениями:

| (17) |

| (18) |

где ![]() – операция определения мощности множества S;

– операция определения мощности множества S; ![]() – максимально возможная схема разграничения доступа,

– максимально возможная схема разграничения доступа, ![]() .

.

В случае, когда ресурсы и полномочия имеют различные веса: ресурсы имеют веса ![]() , а полномочия – веса

, а полномочия – веса ![]() , выражения (17) и (18) преобразуются к следующему виду:

, выражения (17) и (18) преобразуются к следующему виду:

| (19) |

| (20) |

При мандатном способе доступа устанавливаются метки пользователей  и метки ресурса

и метки ресурса ![]() . Доступ i-го пользователя к j-му ресурсу разрешается, если

. Доступ i-го пользователя к j-му ресурсу разрешается, если ![]()

![]() .

.

Схема разграничения доступа задается матрицей доступа ![]() , где

, где ![]() = 0, если

= 0, если ![]()

![]() , и

, и ![]() = 1, если

= 1, если ![]()

![]() . Множество

. Множество ![]() образуется из единичных элементов требуемой матрицы доступа, а множество

образуется из единичных элементов требуемой матрицы доступа, а множество ![]() – из единичных элементов реальной матрицы доступа.

– из единичных элементов реальной матрицы доступа.

Тогда для оценки показателей безопасности информации и построения критериев синтеза применимы выражения (6) – (15).

При ролевом способе доступа задается множество ролей  пользователей и определяется принадлежность пользователей к одной или нескольким ролям в виде матрицы

пользователей и определяется принадлежность пользователей к одной или нескольким ролям в виде матрицы ![]() , где

, где ![]() = 1, если i-й пользователь принадлежит l-ой роли, и

= 1, если i-й пользователь принадлежит l-ой роли, и ![]() = 0 – в противном случае.

= 0 – в противном случае.

Ролевая схема разграничения доступа задается в виде матрицы ![]() , где

, где ![]() =

= ![]() , если l-я роль имеет доступ к j-му ресурсу с полномочием

, если l-я роль имеет доступ к j-му ресурсу с полномочием ![]() , и

, и ![]() = 0 – в противном случае.

= 0 – в противном случае.

Пользовательская схема разграничения доступа определяется матрицей ![]() с помощью выражения

с помощью выражения![]() . Операция

. Операция ![]() над двумя матрицами

над двумя матрицами  и

и ![]() задается следующим образом: вхождение сij новой матрицы С = А

задается следующим образом: вхождение сij новой матрицы С = А ![]() B определяется как максимум из почленных произведений i -й строки матрицы А и j-го столбца матрицы В:

B определяется как максимум из почленных произведений i -й строки матрицы А и j-го столбца матрицы В:

| (21) |

Обозначим требуемую ролевую схему доступа ![]() , а реальную –

, а реальную – ![]() . Тогда в качестве

. Тогда в качестве ![]() , фигурирующей в канонической постановке задачи разграничения доступа, следует использовать

, фигурирующей в канонической постановке задачи разграничения доступа, следует использовать ![]() .

.

Операция \ над двумя матрицами одинаковой размерности и

и ![]() задается следующим образом: элемент сij новой матрицы С = А \ B определяется выражением

задается следующим образом: элемент сij новой матрицы С = А \ B определяется выражением

| (22) |

В качестве  будет использоваться

будет использоваться ![]() . Тогда для оценки выбранных показателей применимы (17) – (20).

. Тогда для оценки выбранных показателей применимы (17) – (20).

В модели эволюционного синтеза системы разграничения доступа для баз данных рассматривается ролевой способ доступа (рис. 7).

Рис. 7. Ролевая схема разграничения доступа

Исходными данными задачи синтеза являются: ![]() – множество объектов доступа;

– множество объектов доступа; ![]() – множество субъектов доступа;

– множество субъектов доступа; ![]() – множество ролей;

– множество ролей;  – требуемая схема разграничения доступа.

– требуемая схема разграничения доступа.

В качестве переменных задачи синтеза выступают:

1) ![]() ,

,![]() – матрица ролей, показывающая доступность ОД ролям, элементы которой принимают следующие значения:

– матрица ролей, показывающая доступность ОД ролям, элементы которой принимают следующие значения: ![]() = 1, если роль

= 1, если роль ![]() имеет доступ к ОД

имеет доступ к ОД ![]() , и

, и ![]() = 0 в противном случае;

= 0 в противном случае;

2) ![]() ,

,![]() – матрица пользователей, показывающая принадлежность пользователей ролям, элементы которой принимают следующие значения:

– матрица пользователей, показывающая принадлежность пользователей ролям, элементы которой принимают следующие значения: ![]() = 1, если пользователь

= 1, если пользователь ![]() принадлежит роли

принадлежит роли ![]() , и

, и ![]() = 0 в противном случае.

= 0 в противном случае.

Реальная схема доступа  определяется через переменные X и Y с помощью следующего матричного выражения:

определяется через переменные X и Y с помощью следующего матричного выражения:

| (23) |

В соответствии с (7) и (8) показатели конфиденциальности ![]() и доступности

и доступности ![]() определяются в виде

определяются в виде

| (24) |

| (25) |

Ограничениями задачи являются:

| (26) |

| (27) |

где ![]() и

и ![]() – требуемые значения показателей конфиденциальности и достоверности соответственно.

– требуемые значения показателей конфиденциальности и достоверности соответственно.

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 |

.

. .

. .

.