Лабораторная работа по дисциплине

«Методы и средства защиты информации»

ШИФРОВАНИЕ МЕТОДОМ ПРОСТОЙ ЗАМЕНЫ

Авторы:

студент группы С-84

«___» ___________ 2007 г.

студент группы С-85

«___» ___________ 2007 г.

Проверил:

«___» ___________ 2007 г.

Аннотация

В рамках данной лабораторной работы была разработана программа, позволяющая зашифровывать и расшифровывать произвольные фразы, согласно заданной таблице шифрования. Данное программное обеспечение существенно снизило временные затраты на выполнение подобных задач.

Также в рамках лабораторной работы были проанализированы и выполнены все поставленные перед нами Задачи, а именно:

1. Зашифровать текстовую фразу простой заменой, согласно таблице шифрования (5 фраз, при этом одна должна начинаться с «метод простой замены…»)

2. Полученный при выполнении задачи №1 результат зашифровать повторно, используя ту же таблицу шифрования (шифрование в 2 прохода)

3. При помощи таблицы шифрования соседа расшифровать зашифрованные в задании 2 фразы своих товарищей

4. Расшифровать фразу, подготовленную другой командой, используя «обрывки» таблиц шифрования

5. Расшифровать задание с «аксиомой»

Оглавление

Аннотация. 2

Описание программы. 4

Введение. 4

Операция шифрования. 5

Операция расшифровки. 5

Листинг программы. 6

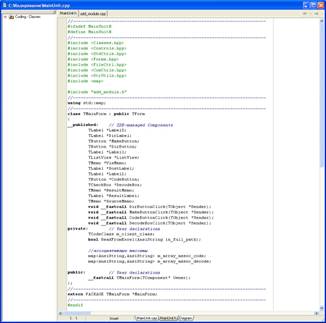

Внутренний класс. Заголовочный файл. 6

Файл реализации данного класса. 6

Внешний класс. Заголовочный файл. 7

Файл реализации данного класса. 7

Выполнение заданий. 9

Задание №1. 9

Задание №2. 13

Задание №3. 18

Задание №4. 21

Задание №5. 22

Описание программы

Введение

Программа позволяет зашифровывать и расшифровывать произвольные фразы, согласно таблице шифрования. Мной был разработан пользовательский интерфейс, позволяющий в кратчайшие сроки освоить все доступные возможности программы.

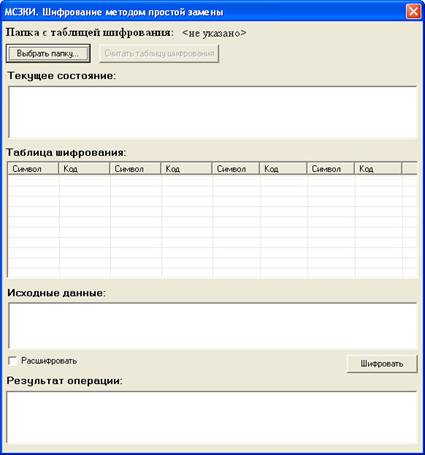

На рисунке представлена основная форма программы, которая включает в себя всю функциональность программы. Последовательность действий при работе следующая:

1. Выбираем папку с таблицей шифрования

2. Нажимаем на кнопку «Считать таблицу шифрования»

3. Анализируем полученные результаты

4. Вносим исходные данные, над которыми будут производиться действия

5. Выбираем операция (шифрование или же обратное ему действие)

6. Анализ полученного в области «Результат операции» результата

Операция шифрования

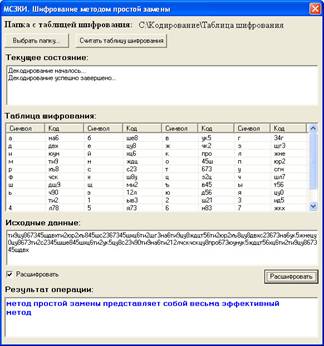

Результат зашифровки фразы «метод простой замены представляет собой весьма эффективный механизм» представлен на рисунке:

Операция расшифровки

Результат расшифровки полученный в предыдущей операции последовательно – представлен на рисунке:

Листинг программы

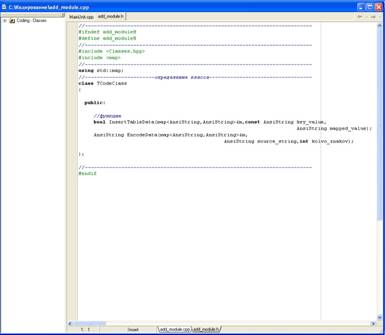

Внутренний класс. Заголовочный файл.

Здесь перечислены все методы и переменные внутреннего класса.

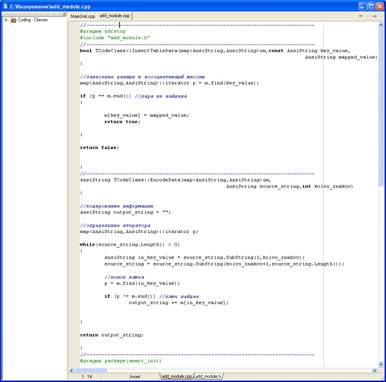

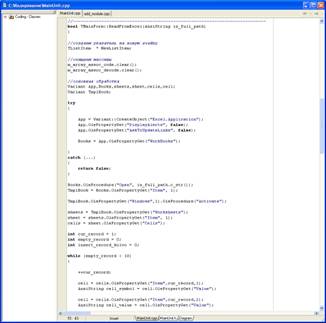

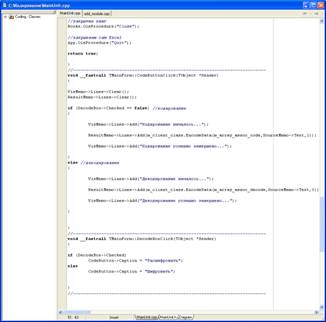

Файл реализации данного класса

В данном модуле представлена реализация вышеперечисленных функций.

Внешний класс. Заголовочный файл

Здесь перечислены все методы и переменные внешнего класса.

Файл реализации данного класса

Выполнение заданий

Задание №1

Используем первую таблицу шифрования:

Таблица шифрования | |

а | на6 |

б | ше8 |

в | ук5 |

г | 34г |

д | двх |

е | цу8 |

ж | чк2 |

з | щг3 |

и | юун |

й | хц6 |

к | про |

л | жне |

м | ти9 |

н | ждц |

о | 45ш |

п | юр2 |

р | хъ8 |

с | с23 |

т | 673 |

у | сгн |

ф | чск |

х | ш8у |

ц | з2ц |

ч | шл7 |

ш | дщ9 |

щ | ми2 |

ъ | в45 |

ы | т56 |

ь | ч90 |

э | 12л |

ю | д56 |

я | цу0 |

ти2 | |

1 | ыв3 |

2 | ш21 |

3 | ид5 |

4 | л78 |

5 | я73 |

6 | н83 |

7 | жкх |

8 | 34э |

9 | к7н |

0 | 5му |

Зашифруем следующие фразы:

надо ложиться спатьРезультат:

ждцна6двх45шти2жне45шчк2юун673ч90с23цу0ти2с23юр2на6673ч90

на улице веснаРезультат:

ждцна6ти2сгнжнеюунз2ццу8ти2ук5цу8с23ждцна6

летняя поездка на югРезультат:

жнецу8673ждццу0цу0ти2юр245шцу8щг3двхпрона6ти2ждцна6ти2д5634г

чемпионат мира по хоккею в МосквеРезультат:

шл7цу8ти9юр2юун45шждцна6673ти2ти9юунхъ8на6ти2юр245шти2ш8у45шпропроцу8д56ти2ук5ти245шс23проук5цу8

метод простой замены представляет собой весьма эффективный приемРезультат:

ти9цу867345шдвхти2юр2хъ845шс2367345шхц6ти2щг3на6ти9цу8ждцт56ти2юр2хъ8цу8двхс23673на6ук5жнецу0цу8673ти2с2345шше845шхц6ти2ук5цу8с23ч90ти9на6ти212лчскчскцу8про673юунук5ждцт56хц6ти2юр2хъ8юунцу8ти9

Изменим таблицу шифрования:

Таблица шифрования | |

А | прк |

Б | ге5 |

В | щш7 |

Г | ук3 |

Д | др7 |

Е | жк0 |

Ё | цут |

Ж | хе2 |

З | бо6 |

И | юд8 |

Й | эк3 |

К | ън8 |

Л | яек |

М | дн5 |

Н | ьп8 |

О | дл5 |

П | вац |

Р | дн1 |

С | ще5 |

Т | зц4 |

У | ьг9 |

Ф | жу0 |

Х | тк2 |

Ц | ныц |

Ч | г63 |

Ш | иы8 |

Щ | мщ1 |

Ъ | фд5 |

Ы | ив2 |

Ь | юш5 |

Э | жц8 |

Ю | би8 |

Я | дц0 |

зж3 | |

. | эь2 |

, | йц3 |

! | ен5 |

? | та7 |

1 | ьл4 |

2 | дщ7 |

3 | вг9 |

4 | бю4 |

5 | уе4 |

6 | ип7 |

7 | ис9 |

8 | 3нг |

9 | ыэз |

0 | с56 |

Результат:

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 |