Правило 100 обеспечивает прохождение всех IP-дейтаграмм через локальный интерфейс. Данный интерфейс обычно имеет адрес 127.0.0.1 и существует на каждом хосте и шлюзе IP-сети. Он необходим для внутренней работы стека TCP/IP и называется также локальной «заглушкой» или локальной «петлей». Под это правило также попадают все IP-пакеты, имеющие в качестве адресов отправителя и получателя любой из локальных адресов данного компьютера. Для нашего случая это адреса 127.0.0.1, 10.0.0.1 и 195.209.133.1. Другими словами, данное правило разрешает весь «внутренний» трафик компьютера S. Правило 150 обеспечивает работу межсетевого протокола управляющих сообщений ICMP. Данный протокол необходим для корректной работы таких утилит, как ping и traceroute, а также для работы с сообщениями о недоступности хоста, сети и порта, контроля за перегрузкой сети и т. д. Иногда целесообразно запретить некоторые из этих сообщений, например, сообщение с типом 5 – сообщение о переадресации. Правила 200 и 201 разрешают нашему DNS-серверу запросы к другим DNS-серверам и необходимы для корректной работы нашего кэширующего DNS-сервера. Правила 210 и 211 разрешают запросы других DNS-серверов к нашему основному DNS-серверу. Правила 220 и 221 разрешают зонную пересылку между вспомогательным DNS-сервером провайдера, обслуживающим зону myorg.ru, и нашим основным DNS-сервером. Правила 300 и 301 разрешают нашему SMTP-серверу отправлять почту на другие сервера. Правила 310 и 311 разрешают другим SMTP-серверам присылать почту нашему серверу. Правила 400 и 401 обеспечивают доступ к WWW-серверу организации из сети Интернет. Правила 500 и 501 обеспечивают доступ proxy-сервера к WEB- и HTTPS-серверам глобальной сети Интернет. Далее идут правила для компьютеров локальной сети. Правила 1000 и 1001 обеспечивают доступ всех компьютеров локальной сети к DNS-серверу. Правила 1100 и 1101 обеспечивают доступ всех компьютеров локальной сети к WWW-серверу организации. Правило 1200 следует отметить особо. Это правило запрещает компьютеру W доступ к почтовым серверам SMTP и POP3, а также к FTP-серверу. Следующие правила 1300, 1310 будут разрешать доступ к этим серверам для всех компьютеров локальной сети, к которым конечно относится и компьютер W. Однако, поскольку правило 1200 будет обработано первым, то в случае совпадения остальные правила обработаны не будут и доступ к почтовым и FTP серверам организации для компьютера W будет запрещен. Отметим также, что для этого правила нет «обратного». Поскольку будет запрещен первый же TCP-сегмент с флагом SYN отправленный компьютером W, который инициирует установку TCP-соединения. Соответственно TCP модуль компьютера S даже не будет знать о желании компьютера W установить соединение на порты 21,25,110 и поэтому не будет генерировать никаких ответных пакетов. Правила 1300 и 1301 разрешают доступ к SMTP- и POP3-серверу для всех компьютеров локальной сети. Правила 1310 и 1311 обеспечивают работу всех компьютеров локальной сети с локальным FTP-сервером. В данном случае разрешается только активный режим работы FTP-сервера. Порт 20 не был запрещен в правиле 1200, поскольку он используется только при установке соединения данных. А данное соединение не может быть установлено без предварительной установки соединения команд на порту 21. Правила 1400 и 1401 разрешают доступ к proxy-серверу для компьютеров R1,R2,P1,P2,Z и D. В общем случае эти правила разрешают доступ к proxy-серверу для компьютеров из диапазона 10.0.0.16 – 10.0.0.31. И, наконец, правило 65535 запрещает прохождение всех остальных IP-пакетов.

Таким образом, используя данную таблицу правил для пакетного фильтра, мы обеспечили выполнение всех поставленных требований. Кроме того, исключили возможность каких-либо атак или несанкционированного доступа к компьютеру S как из сети Интернет, так и из локальной сети. Рассмотренная выше таблица правил содержит только базовый набор правил. Реальные таблицы могут содержать гораздо больше правил и быть намного сложнее. В данном примере был использован принцип «запрещено все, что не разрешено».

Межсетевые экраны являются мощными средствами обеспечения безопасности работы локальной сети при ее подключении к внешней сети, обеспечивающими защиту от нежелательных вторжений извне по всем протоколам модели OSI. Использование МСЭ является неотъемлемой частью при обеспечении безопасности и корректной работы локальной сети, подключенной к сети Интернет. Правильная настройка МСЭ позволяет избежать множества проблем и существенно упростить решение остальных задач при администрировании сети.

5.4. Вывод

Современные информационные системы функционируют в условиях постоянных угроз, исходящих из сети Интернет. Для защиты от этих угроз существует множество средств на различных уровнях. Для обеспечения конфиденциальности и целостности передаваемой по глобальной сети информации можно использовать защищенные сетевые протоколы, которые используют криптографические методы. Для предотвращения вторжения извне, защиты от атак типа DoS необходимо использовать межсетевые экраны, основная задача которых – фильтрация входящего и исходящего сетевого трафика в зависимости от принятой политики безопасности.

6. Средства безопасности операционных систем

Современные операционные системы обладают мощными встроенными средствами обеспечения безопасности, осуществляющими аутентификацию, авторизацию, аудит действий пользователей в системе, защиту от сбоев, криптографическую защиту объектов операционной системы, предотвращение сетевых атак. Рассмотрим подробнее встроенные средства безопасности самых популярных операционных систем.

6.1. ОС семейства Windows

Разговор о подсистемах безопасности ОС семейства Windows имеет смысл вести начиная с версий NT/2000/XP, поскольку именно это поколение ОС фирмы Microsoft включает в себя надежную подсистему безопасности как одну из концептуальных основ системы. Более ранние версии (Windows 95,98) были ориентированы на домашние компьютеры и не реализовывали большинства функций безопасности платформы Win32.

ОС платформы Win32 для обеспечения безопасности позволяют: идентифицировать пользователей сети и управлять их доступом к ресурсам, кодировать информацию с использованием встроенных средств шифрования CryptoAPI, поддерживать безопасную связь по общедоступным сетям с использованием протоколов IPSec, аутентифицировать пользователей по протоколу аутентификации Kerberos версии 5 и посредством смарт-карт, разграничивать доступ к файлам и каталогам с помощью файловых систем NTFS и EFS.

Система безопасности платформы Win32 основана на модели безопасности для каждого пользователя или группы пользователей. Каждый пользователь, зарегистрированный в системе, имеет собственную учетную запись, которая содержит персональную информацию о пользователе. Эти данные система использует для проверки подлинности пользователя и для авторизации его при доступе к ресурсам домена. После прохождения процедуры аутентификации пользователю присваивается маркер доступа, идентифицирующий пользователя, его группу, а также определяющий доступные пользователю привилегии в системе для доступа к ресурсам. При этом каждому объекту системы, включая файлы, принтеры, сетевые службы, контейнеры Active Directory и другие, присваивается дескриптор безопасности. Дескриптор безопасности объекта определяет права доступа к объекту и содержит список контроля доступа (ACL – Access Control List), в котором явно определяется, каким пользователям разрешено выполнять те или иные действия с этим объектом. Дескриптор безопасности объекта также определяет, для каких событий должен вестись аудит. Авторизация Win32 основана на сопоставлении маркера доступа субъекта с дескриптором безопасности объекта. Управляя свойствами объекта, администраторы могут устанавливать разрешения, назначать право владения и отслеживать доступ пользователей. Каждый дескриптор безопасности может содержать списки двух типов. Системный список управления доступом (SACL – System Access Control List) позволяет отслеживать права и ограничения, установленные для объекта на системном уровне. В этот список могут вносить изменения только те пользователи, которые обладают правами доступа на уровне системы.

Пользовательский список управления доступом (DACL – Discretionary Access Control List) позволяет отслеживать права и ограничения, установленные владельцем данного объекта. DACL может быть изменен пользователем, который указан как текущий владелец объекта.

Оба списка имеют одинаковую структуру. Они могут не содержать ни одной записи либо содержать одну или несколько записей. Каждая запись (ACE – Access Control Entry) состоит из трех частей: в первой указываются пользователи или группы, к которым относится данная запись, во второй – права доступа, а третья информирует о том, предоставляются эти права или отбираются.

Дескрипторы безопасности могут быть представлены либо в абсолютном, либо в относительном формате. Абсолютный формат предусматривает запись дескриптора безопасности в память в виде структуры указателей и, поэтому, он более удобен для обновления содержимого дескриптора.

С другой стороны, поскольку указатели содержат ссылки на области памяти, доступ к которым обычно обеспечивается только компьютером-владельцем, абсолютный формат не слишком хорош для передачи дескрипторов по сети (или записи на диск), так как при этом записываются не сами структуры, а только набор указателей. Поэтому существует второй формат дескрипторов безопасности, в соответствии с которым структура с текущим содержимым всех полей записывается в едином непрерывном блоке памяти. Такой формат более удобен для передачи дескриптора. Он называется относительным форматом (см. рис. 6.1).

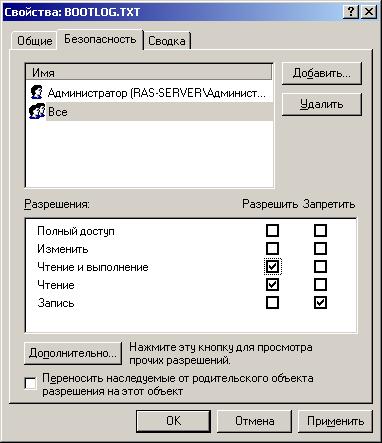

Задавать список прав доступа можно непосредственно в оконном диалоге Windows в окне свойств объекта (см. рис.6.2 с определением прав на доступ к файлу), а можно программно, используя специальные API-функции. В листинге 1 представлен фрагмент программы, позволяющей программно изменить права доступа к файлу для некоторого пользователя.

Рис.6.2. Определения прав доступа к файлу в Windows

Листинг 1. Программа управления правами доступа к объектам в Windows

SID_NAME_USE SIDType;

PSECURITY_DESCRIPTOR pNewFileSD;

PACL pNewFileDACL;

char *filename = “c:\\testfle. dat”; //имя файла

char *username =”guest” ; //имя пользователя

char szDomainName[250]=”VPI”; //название домена

char UserSID[2048]; //идентификатор безопасности пользователя

DWORD dwSIDLength = sizeof( UserSID );

DWORD dwDomainLength = sizeof( szDomainName );

DWORD dwNewACLSize;

// получить SID (идентификатор безопасности) пользователя (группы)

LookupAccountName((LPSTR) NULL, username, UserSID, &dwSIDLength, szDomainName, &dwDomainLength, &SIDType );

// Инициализировать новый SD (дескриптор безопасности)

InitializeSecurityDescriptor( pNewFileSD, SECURITY_DESCRIPTOR_REVISION );

//получить размер ACL

dwNewACLSize = sizeof(ACL) + sizeof(ACCESS_ALLOWED_ACE) + GetLengthSid(UserSID) - sizeof(DWORD) ;

//создать и проинициализировать новый ACL

InitializeAcl( pNewFileDACL, dwNewACLSize, ACL_REVISION2 );

//поместить новый ACE с разрешением на чтение файла для пользователя в конец DACL

AddAccessAllowedAce( pNewFileDACL, ACL_REVISION2, GENERIC_READ, &UserSID );

// записать DACL в новый SD файла

SetSecurityDescriptorDacl( pNewFileSD, TRUE, pNewFileDACL, FALSE );

// установить новый SD для файла с именем в filename

SetFileSecurity( filename, DACL_SECURITY_INFORMATION, pNewFileSD );

Разграничение прав доступа пользователей к файлам и папкам в Win32 возможно только при использовании файловой системы NTFS. Эта файловая система обеспечивает поддержку дескрипторов безопасности для элементов файловой системы и позволяет определять следующие права на доступ: чтение, запись, выполнение, удаление, изменение прав доступа, получение права владельца, запись/чтение атрибутов (см. рис. 6.2). Необходимо, однако, отметить, что файловая система NTFS не выполняет шифрования информации на носителях, в связи с чем существует возможность получить доступ к информации на физическом уровне, например, загрузившись с другой операционной системы, получить доступ к информации в файлах. Такую возможность предоставляет утилита ntfsdos.exe, которую можно запустить, предварительно загрузив на компьютер операционную систему MS DOS c гибкого диска. Для того чтобы предотвратить доступ к логическим NTFS – дискам необходимо запретить загрузку компьютера с гибкого диска, запретить подключение других носителей к компьютеру и отключение носителя от компьютера. Альтернативой этому комплексу мер может стать использование файловой системы EFS (Encrypting File System). Шифрующая файловая система EFS - это тесно интегрированная с NTFS служба, располагающаяся в ядре Windows. Ее назначение: защита данных, хранящихся на диске, от несанкционированного доступа путем их шифрования. EFS использует архитектуру Windows CryptoAPI. В ее основе лежит технология шифрования с открытым ключом. Для шифрования каждого файла случайным образом генерируется ключ шифрования файла. В текущей реализации EFS использует алгоритм - DESX, являющийся специальной модификацией стандарта DES.

Локальные учетные записи пользователей в Win32 хранятся в базе данных SAM (Security Account Manager). Она располагается в каталоге \%Systemroot%\System32\ConfIg в отдельном файле, который называется SAM. В учетных записях базы данных SAM находится информация о пользовательских именах и паролях, которая необходима для идентификации и аутентификации пользователей при их интерактивном входе в систему. Учетные записи создаются с использованием инструмента Local Users and Groups (Локальные пользователи и группы) из программы Computer Management (Управление компьютером). Информация в SAM хранится в зашифрованном виде. Пароль пользователя сначала хэшируется алгоритмом MD4, затем результат хэширования кодируется алгоритмом DES, причем в качестве ключа шифрования используется так называемый относительный идентификатор пользователя (Relative Identifier, RID), который представляет собой автоматически увеличивающийся порядковый номер учетной записи данного пользователя в базе данных SAM. При входе пользователя в систему его пароль подвергается аналогичным преобразованиям, и если их результат совпадет с содержимым SAM, пользователь проходит аутентификацию. Для предотвращения доступа злоумышленника к базе данных SAM доступ к ней заблокирован для всех без исключения ее пользователей. Однако, существует возможность сохранить копию этого файла с помощью утилиты резервного копирования NTBACKUP. Доступ возможен также при загрузке альтернативной ОС (уже упоминавшаяся утилита ntfsdos.exe из под MS DOS может предоставить доступ к SAM). Необходимо также защищать от несанкционированного доступа автоматически создаваемую сжатую архивную копию SAM (файл SAM) в каталоге \%Systemroot%\Repair.

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |