./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd sign - in <FILE> - out <FILE. p7m>

где <FILE> - имя(путь) к подписываемому файлу;

<FILE. p7m> - подписанный документ.

2.2 Локальная проверка подписи (обращения к ДТС не происходит)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd vfy - in <FILE. p7m> - out <FILE>

где <FILE. p7m> - подписанный документ;

<FILE> - начальные данные (которые были подписаны).

2.3 Локальная проверка квитанции Электронного Нотариата с одновременной проверкой соответствия квитанции и исходных данных

./pki_tool - cfg cpro. cfg - cmd vfy - in <FILE. res> - dvc - ext <FILE. p7m>

2.4 Проверка ЭЦП в ДТС (формат ЭЦП - PKCS#7/CMS в варианте с данными включенными в файл ЭЦП, либо S/MIME)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd dvc - t vsd - in <FILE. p7m> - req <FILE. req> - dvc <FILE. res> - url https://dvcs. ttp. /cgi-bin/request_send. pers. cgi

где <FILE. p7m> - подписанный документ;

<FILE. req> - файл, в который будет записан запрос к ДТС;

<FILE. res> - файл, в который будет записан ответ от ДТС.

2.5 Заверение факта обладания данными с предоставлением данных (формат – произвольные данные)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd dvc - t cpd –in <FILE> - req <FILE. req> - dvc <FILE. res> - url https://dvcs. ttp. /cgi-bin/request_send. pers. cgi

где <FILE> - начальные данные для заверения;

<FILE. req> - файл, в который будет записан запрос к ДТС;

<FILE. res> - файл, в который будет записан ответ от ДТС.

2.6 Заверение факта обладания данными без предоставления данных (формат – произвольные данные)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd dvc - t ccpd –in <FILE> - req <FILE. req> - dvc <FILE. res> - url https://dvcs. ttp. /cgi-bin/request_send. pers. cgi

где <FILE> - начальные данные для заверения;

<FILE. req> - файл, в который будет записан запрос к ДТС;

<FILE. res> - файл, в который будет записан ответ от ДТС.

2.7 Проверка действительности X.509 сертификата (формат – кодировка DER)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd dvc - t vpkc –in <FILE. cer> - req <FILE. req> - dvc <FILE. res> - url https://dvcs. ttp. /cgi-bin/request_send. pers. cgi

где <FILE. cer> - сертификат в кодировке DER для проверки;

<FILE. req> - файл, в который будет записан запрос к ДТС;

<FILE. res> - файл, в который будет записан ответ от ДТС.

2.8 Проверка действительности сертификата по протоколу OCSP (формат – кодировка DER)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd ocsp –cert <FILE. cer> - issuer <ROOT. cer> - req <FILE. req> - resp <FILE. res> - url http://dvcs. ttp. /cgi-bin/ocsp_gost. cgi - vfy

где <FILE. cer> - сертификат в кодировке DER для проверки;

<ROOT. cer> - сертификат удостоверяющего центра в кодировке DER.

<FILE. req> - файл, в который будет записан запрос к ДТС;

<FILE. res> - файл, в который будет записан ответ от ДТС.

2.9 Получение штампа времени (протокол TSP)

./pki_tool - te dos - cfg cpro. cfg - pin <USERPIN> - cmd ocsp –cert <FILE. cer> - issuer <ROOT. cer> - req <FILE. req> - resp <FILE. res> - url http://dvcs. ttp. /cgi-bin/ocsp_gost. cgi

где <FILE> - начальные данные для заверения;

<FILE. req> - файл, в который будет записан запрос к ДТС;

<FILE. res> - файл, в который будет записан ответ от ДТС.

Приложение Б

Краткое руководство к ПО Абонентского Пункта «Цифровой Секретарь»

Установка, настройка и использование ПО Цифровой Секретарь

0. Предварительно должен быть установлен криптопровайдер КриптоПро CSP (для удобства (опционально) - с зарегистрированным считывателем "Реестр")

1. Установка

В каталоге с установочным файлом DS. msi должна находиться библиотека csp11.cab

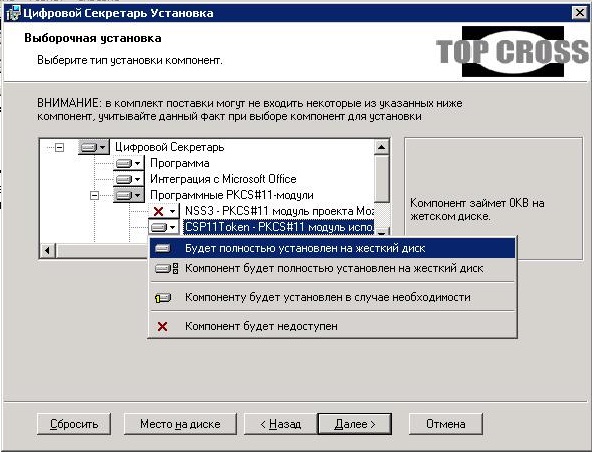

После запуска установочного файла на одном из шагов (рис. 1) нажатием выбрать пункт NSS3 - "компонент будет недоступен". Нажатием на CSP11Token выбрать пункт "Будет полностью установлен на жесткий диск."

На завершающей стадии установки ПО DS будет запрошен специальный файл – самораспаковывающейся архив (может поставляться вместе с дистрибутивом DS) настроек на службы конкретной ДТС. Нажать "Отмена".

Рисунок 1

2. Запуск и настройка

При первом запуске программы будет запрошено имя токена и определен PIN код доступа к токену. Имя токена - произвольный набор символов, PIN код доступа к токену - произвольная последовательность 16-ти цифр, будет в последующем запрашиваться при попытке доступа к данному хранилищу ключей.

Далее необходимо настроить Цифровой секретарь на использование сервисов ДТС и загрузить в него сертификаты ЭЦП.

2.1. Вкладка "Сертификаты"

На вкладке "Сертификаты" выбрать действие "Загрузить сертификаты" и загрузить из файла ("Файл с сертификатами" - "Обзор") сертификат корневого удостоверяющего центра, которым был выдан ваш сертификат ЭЦП (например УЦ Сибири). В окне "Мастер импорта сертификатов" нажать сначала "Установить", затем "Готово".

После этого нужно установить персональный сертифкат, с помощью которого будет осуществляться заверение электронных документов. Данный сертификат должен находиться в контейнере КриптоПро или на защищенном отчуждаемом носителе (например eToken или RuToken) и содержать закрытый ключ. Например, если контейнер находится в реестре КриптоПро, на вкладке "Сертификаты" выбираем "Загрузить сертификаты" - "Подключить контейнер CSP", выбрать контейнер, содержащий интересующий сертификат.

2.2 Вкладка "Настройки"

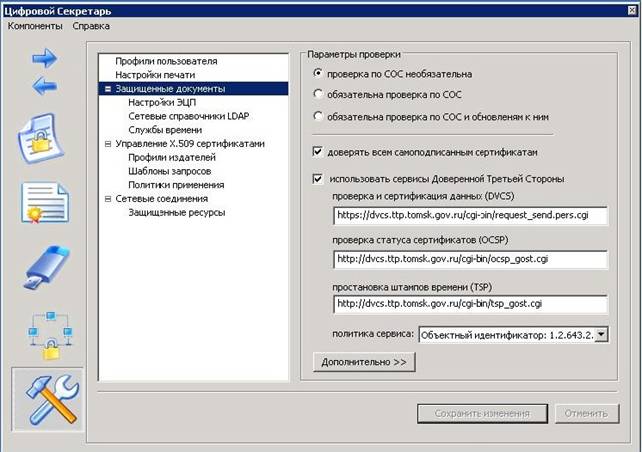

2.2.1 На вкладке "Настроки" перейти в раздел "Защищенные документы" и установить следующие параметры (рис. 2):

·проверка по СОС необязательна

·поставить галочку в поле "доверять всем самоподписанным сертификатам"

·поставить галочку в поле "использовать сервисы Доверенной Третьей Стороны" и в поля внести следующие URL сервисов ДТС Томской области: для DVCS:

https://dvcs. ttp. /cgi-bin/request_send. pers. cgi

для OCSP:

http://dvcs. ttp. /cgi-bin/ocsp_gost. cgi

для TSP:

http://dvcs. ttp. /cgi-bin/tsp_gost. cgi

Нажать "Сохранить изменения".

Рисунок 2

2.2.2. На вкладке "Настройки" перейти в раздел "Настройки ЭЦП", в поле "Сертификат ЭЦП" нажать кнопку "Выбрать" и выбрать сертификат для подписи (в данном окне доступны только сертификаты, предварительно загруженные с вкладки "Сертификаты", раздела "Персональные"). То же самое выполнить в разделах "509 сертификатами" - поле "Сертификат автора запросов" и "Сетевые соединения" - поле "Сертификат для защищенных соединений".

2.2.3 Если для выхода в сеть используется прокси-сервер, в разделе "Сетевые соединения" отметить галочку "Использовать прокси-сервер" и задать его параметры. Также отметить галочку "Автоматически настраивать Обозреватель Интернет".

2.2.4 В разделе "Защищенные ресурсы" добавить адреса:

dvcs. ttp. порт 443

attr. ttp. порт 443

3. Использование (подробно варианты использования описаны в сопроводительной документации к ПО "Цифровой секретарь")

3.1 Вкладка "Сервисы"

На вкладке "Сервисы" расположены элементы управления, с помощью которых можно выполнять следующие запросы к Доверенной Третьей Стороне c последующим получением квитанции (тип запроса выбирается в крайнем левом выпадающем меню [по умолчанию выбрано "Управление сертификатами"]):

·выпуск и продление сертификатов;

·проверка действительности сертификатов;

·проверка ЭЦП на документах (с выдачей квитанции);

·заверение факта обладания данными;

·проставление метки времени на данные.

Для выполнения запроса нужно выбрать вид запроса, нажать кнопку "Новый запрос" (значок с изображением белого листа) или, если такой запрос уже делался ранее, выбрать его в основном поле и нажать кнопку "Получить ответ" (значок с изображением синих стрелок).

3.2 Вкладка "Защищенные документы"

На данной вкладке осуществляются действия по выработке и проверке ЭЦП, а также дублирование некоторых сервисов первой вкладки - заверение обладания данными в ДТС и получение меток времени.

3.3 Вкладка "Сертификаты"

На данной вкладке осуществляется управление сертификатами (импорт сертификатов в программу для последующего использования и экспорт сертификатов) и проверка их действительности. Также возможно управление статусами сертификатов (отзыв, приостановление, переиздание сертификатов).

3.4 Вкладка "PKCS#11-устройства"

На данной вкладке отображаются все подключенные PKCS#11 - устройства - хранилища сертификатов.

3.5 Вкладка "Защищенные соединения"

На данной вкладке отображаются все установленные защищенные соединения с серверами Доверенной третьей стороны.

[a1]Привести терминологию в соответствие новому ФЗ «Об электронной подписи»

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 |