конструкторское бюро автоматики»

644027, г. Омск, Космический пр. 24а

E-mail:

применимость методов стратегического планирования

к определению актуальности угроз безопасности информации промышленных предприятий

Рассмотрен процесс предварительной подготовки данных для математического моделирования актуальности угроз безопасности информации предприятий, занимающихся разработкой сложных радиотехнических систем, с использованием методов стратегического планирования.

Сегодня уже никого не удивишь наличием развитой информационной инфраструктуры, включающей как минимум локальную вычислительную сеть, пару-тройку ERP-, PDM/PLM-систем, систему документооборота на предприятиях, занимающихся разработкой сложных радиотехнических систем, независимо от уровня их технологического развития и масштабов производства. Очевидным становится и то, что повсеместное внедрение информационных технологий с одной стороны повышает доступность информации, скорость этого доступа, а, следовательно, эффективность управления, с другой стороны при недостаточном обеспечении информационной безопасности влечет коллапс всей деятельности.

Определение номенклатуры актуальных угроз безопасности информации, критичной для бизнес-процессов предприятия, оценка вероятности их реализации и потенциальных субъектов реализации является одним из важнейших этапов на пути построения эффективной системы защиты информации.

Считается, что разработка полной таксономии (классификации и систематизации сложноорганизованных областей действительности) угроз информационной безопасности является отдельной методологической задачей [1,2].

Специфика деятельности промышленных предприятий заключается в достаточно жесткой регламентации ролей исполнителей и четко определенной номенклатуры бизнес-процессов. Данная особенность позволяет применить известные методы моделирования при определении актуальности угроз на основе предварительно составленного частного перечня угроз и нарушителей безопасности информации объекта.

Типично объектами обеспечения безопасности ценной информации (объектами защиты) для предприятий, занимающихся разработкой сложных радиотехнических систем, являются:

- защищаемая информация, возникающая на всех стадиях жизненного цикла продукции предприятия;

- процессы обработки информации ограниченного доступа [3] в информационных системах, регламенты и процедуры сбора, хранения и передачи информации (при ведении конфиденциального делопроизводства, при транспортировании продукции, при ведении переписки);

- процессы обеспечения внутриобъектового и пропускного режима;

- информационная инфраструктура, включающая системы обработки информации, технические и программные средства, в том числе каналы информационного обмена и телекоммуникации, системы и средства защиты информации, объекты информатизации.

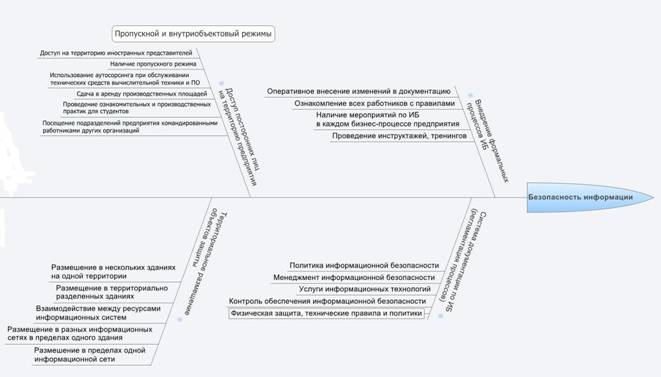

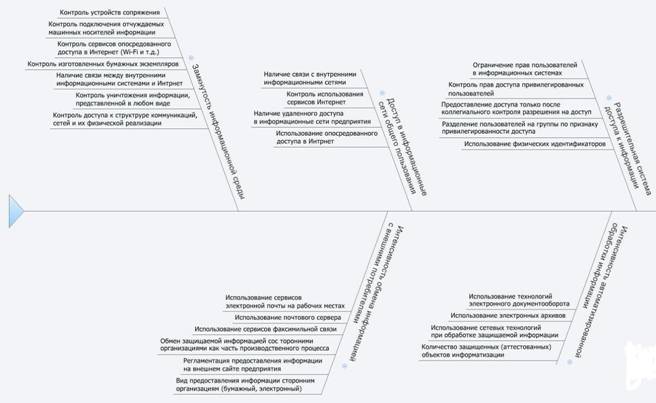

В целях предварительной подготовки множества угроз информационной безопасности, которые возможны в условиях функционирования предприятия, для дальнейшего моделирования наиболее подходит метод причинно-следственного анализа, который позволяет получить множества (совокупности) протекающих в инфраструктуре предприятия процессов и задать отношения подчиненности на этом множестве, отражающие реальную причинно-следственную структуру такого явления как обеспечение безопасности информации [4].

Проведя причинно-следственный анализ влияния различных факторов на уровень защищенности, с большой долей вероятности можно будет утверждать, что [5]:

- некоторые угрозы могут быть реализованы только при определенных условиях;

- условия реализации угроз существуют и имеются косвенные факторы, влияющие на них;

- возможно принимать решения, ведущие к скорейшему наступлению определенных благоприятных или ненаступлению неблагоприятных событий;

- возможно прогнозировать результаты при изменении условий реализации угроз.

Фактически результатом начального проведения причинно-следственного анализа будет модель исходной защищенности информации предприятия.

Для более точного определения перечня угроз безопасности информации ограниченного доступа анализ должен проводиться дифференцированно относительно формы представления информации по следующим направлениям:

- обеспечение безопасности информации, представленной в виде физических полей, информационных файлов, а также визуальной информации;

- обеспечение безопасности информации, представленной в виде физических носителей.

Основным инструментом для проведения причинно-следственного анализа является построение диаграммы Исикавы. Метод был предложен крупнейшим японским теоретиком менеджмента профессором Исикава Каору в 1952 году для определения наиболее существенных причинно-следственных взаимосвязей между факторами и последствиями в исследуемой ситуации или проблеме. Метод преимущественно используется для осуществления контроля качества продукции.

Основной гипотезой при проведении анализа было наличие связи факторов организационной и технической политики предприятия с общей безопасностью информации. Результаты причинно-следственного анализа с использованием диаграммы Исикавы приведены на рисунке.

Диаграмма Исикавы процесса «Безопасность информации»

Следует отметить, что несмотря на сложность такое моделирование не всегда дает точный прогноз. Уточнить полученную причинно-следственную модель, а также провести оценку приемлемости результатов как нельзя лучше позволяет широко известный SWOT-анализ, используемый в ходе стратегического планирования для оценки факторов и явлений, влияющих на предприятие. Канонический SWOT-анализ разделяет значимые для результата факторы на четыре категории: strengths (сильные стороны), weaknesses (слабые стороны), opportunities (возможности) и threats (угрозы). Для моделирования угроз, воздействующих на информацию предприятия, требуется преобразовать акроним и использовать следующие четыре фактора: существующее значение уровня защищенности, возможные угрозы информационной безопасности, несоответствия, требующиеся мероприятия.

SWOT-анализ проводится группой экспертов, оценивающих факторы, показатели которых влияют на исходное состояние защищенности предприятия как объекта исследования и на перечень возможных источников угроз и группируют их согласно предложенной схеме.

Экспертная оценка может проводиться исходя из следующих факторов, показатели которых влияют на исходное состояние защищенности информации предприятия как объекта исследования и на перечень возможных источников угроз:

- наличие конкурирующих организаций в сфере деятельности предприятия;

- ведение арбитражных и иных споров с другими организациями и физическими лицами;

- возникновение информации ограниченного доступа, в том числе составляющей государственную тайну, в процессе жизненного цикла продукции предприятия;

- оценка общего уровня лояльности работников предприятия к политике, проводимой руководством;

- уровень квалификации некоторых работников предприятия, позволяющий совершать программно-математические (деструктивные) воздействия на информационные ресурсы предприятия;

- уровень привилегий доступа в информационных системах предприятия;

- наличие порядка и частота взаимодействия со сторонними организациями, включающая в себя доступ к информационным ресурсам предприятия;

- наличие политики управления доступом в информационные сети общего доступа;

- использование средств защиты информации, аттестованных объектов информатизации;

- использование альтернативных средств связи, основанных на опосредованных и физических линиях связи;

- посещение территории предприятия гражданами иностранных государств и активность взаимодействия работников предприятия с гражданами иностранных государств по частным и профессиональным вопросам;

- порядок учета, хранения, уничтожения носителей информации ограниченного доступа;

- порядок и маршруты транспортирования носителей информации ограниченного доступа;

- характеристика пропускного режима на территорию предприятия и количество рубежей охраны;

- уровень мероприятий по борьбе с техногенными катастрофами и природными явлениями (стихийными бедствиями);

- наличие периодической системы контроля защищенности предприятия.

Пример применения метода SWOT-анализа на примере пяти факторов и трех экспертов приведен в таблице. При построении использован шаблон [6].

Таблица

Содержание фактора | Эксперт 1 | Эксперт 2 | Эксперт 3 | Среднее значение | |||

балл | ранг | балл | ранг | балл | ранг | ||

Существующее значение уровня защищенности | |||||||

Утвержденная политика безопасности | 3 | 5 | 4 | 1 | 2 | 4 | 5,4 |

Автоматизированные системы, аттестованные на соответствие требованиям безопасности | 4 | 4 | 3 | 5 | 4 | 2 | 7,8 |

Кадровая политика, направленная на повышение осведомленности работников в вопросах информационной безопасности | 3 | 2 | 3 | 2 | 3 | 5 | 5,4 |

Отсутствие гальванических и опосредованных связей между внутренней сетью и сетью доступа в Интернет | 4 | 1 | 3 | 4 | 4 | 1 | 4 |

Наличие системы реагирования на инциденты информационной безопасности | 3 | 3 | 2 | 3 | 4 | 3 | 5,4 |

Возможные угрозы безопасности информации | |||||||

Посещение территории предприятия иностранными представителями, долгосрочное пребывание представителей сторонних организаций на территории предприятия | 4 | 5 | 3 | 3 | 4 | 5 | 9,8 |

Интерес к продукции предприятия и материалам, используемым в ходе технологических процессов, со стороны конкурентов, криминальных структур, спецслужб | 2 | 3 | 2 | 3 | 3 | 3 | 4,2 |

Природные явления и техногенные катастрофы | 2 | 1 | 2 | 3 | 2 | 1 | 2 |

Уволенные работники и работники, являющиеся участниками профессиональных конфликтов | 4 | 4 | 4 | 4 | 4 | 4 | 9,6 |

Внутренние угрозы - работники, обеспечивающие процессы внешнего взаимодействия (руководство, маркетинг и т.д.), работники, обеспечивающие процессы защиты информации | 2 | 2 | 4 | 4 | 3 | 4 | 6,4 |

Несоответствия | |||||||

Отсутствие контроля использования машинных носителей информации | 2 | 3 | 3 | 4 | 4 | 3 | 6 |

Отсутствие строго регламентированной разрешительной системы доступа | 1 | 2 | 2 | 1 | 2 | 1 | 1,2 |

Отсутствие системы резервирования информации | 4 | 4 | 1 | 3 | 2 | 2 | 4,6 |

Недостаточная квалификация работников, участвующих в процессах обеспечения информационной безопасности | 3 | 5 | 2 | 5 | 3 | 4 | 7,4 |

Несоответствие помещений-хранилищ носителей защищаемой информации требованиям инженерно-технической укрепленности | 4 | 1 | 3 | 2 | 2 | 5 | 4 |

Требующиеся мероприятия | |||||||

Разработка и документирование регламентов обращения с машинными носителями информации | 4 | 3 | 3 | 2 | 3 | 4 | 6 |

Проведение профилактических мероприятий с работниками предприятий | 2 | 1 | 3 | 4 | 2 | 1 | 3,2 |

Приобретение специализированных средств защиты информации | 2 | 2 | 3 | 5 | 1 | 3 | 4,4 |

Повышение уровня профессиональной подготовки работников, обеспечивающих процессы защиты информации | 4 | 4 | 3 | 3 | 2 | 5 | 7 |

Планирование и периодическое проведение контрольных мероприятий | 2 | 5 | 4 | 1 | 3 | 2 | 4 |

Выбор наиболее критичных к общей защищенности параметров, а также привлечение экспертов из IT-подразделений, отделов защиты информации, обеспечения документооборота также позволяет оперативно и достаточно качественно реагировать на изменения в условиях функционирования предприятия.

Применение подобной модификации SWOT-анализа позволяет провести оперативную оценку состояния защищенности информации, не прибегая к трудоемким методикам оценки вероятности и актуальности угроз безопасности, предложенным, в частности в [7], и относящимся только к моделированию в области персональных данных.

Выделив некоторое множество процессов ![]() , которые характеризуют общую защищенность информации на предприятии, а также зависимость этих процессов друг от друга в виде множества корреляционных коэффициентов

, которые характеризуют общую защищенность информации на предприятии, а также зависимость этих процессов друг от друга в виде множества корреляционных коэффициентов ![]() , можно представить причинно-следственную модель процесса обеспечения безопасности информации в виде

, можно представить причинно-следственную модель процесса обеспечения безопасности информации в виде

![]() , (1)

, (1)

в случае

где n – общее количество процессов, ![]() .

.

Матрица корреляционных коэффициентов в случае пяти выбранных значений уровня защищенности и угроз, определенных ранее при SWOT-анализе, будет выглядеть как

(2)

(2)

Таким образом, результаты проведенного анализа позволяют сформировать массив исходных данных для дальнейшего моделирования и перейти к традиционным методам математического моделирования процессов защиты информации на предприятии.

Литература

1 д.т.н., профессор, академик РАЕН, к.т.н., Тищенко таксономии угроз безопасности информационных систем//Вестник РФФИ. - 1999.

№ 3(17). - С. 68-72.

2 Демидов модели и методы анализа иерархий в системах обеспечения информационной безопасности: Автореф. дис. ... канд. технич. наук. Тверь, 2004.-20 с.

3 Федеральный закон «Об информации, информационных технологиях и защите информации» от 27 июля 2006 г. .

4 Карнаухов -следственное моделирование как общий метод описания и исследования явлений в сложных иерархически организованных системах. Институт биофизики клетки РАН, 2006 г. http://www.sciencevsaging.org/articles/causal-modelling-karnauhov.

5 Причинно-следственные связи. Определение и алгоритм построения.- 2010 г. http://artofbusiness.ru/2010/04/prichinno-sledstvennye-svyazi-opredelenie-i-algoritm-postroeniya/.

6 Татьяна Молявко. Количественная оценка сильных и слабых сторон, возможностей и угроз внешнего окружения. Шаблон, http://research.rbc.ru/.

7 Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных. Утверждена заместителем директора ФСТЭК России 15 февраля 2008 г.