Уважаемые Клиенты!

АО КБ «Синергия» предупреждает о кибератаках.

В последнее время участились случаи кибератак на почтовые ящики организаций и физических лиц с использованием социальной инженерии. Зачастую, первым методом целевых атак на почтовые ящики является почтовая рассылка.

В письмах могут быть разные вложения, с разными расширениями файлов, к которым нужно относиться настороженно, т. к. помимо задачи по доставке вредоносного содержимого на ПК, перед злоумышленником стоит не менее требовательная к положительному результату задача – облегчить и упростить «жертве» запуск вредоноса.

Ниже приведены примеры расширений таких файлов:

Исполняемые файлы:

.exe | программное расширение, которое используется в большинстве приложений Windows; |

.com | формат программ для MS-DOS; |

.application | тип файла для установки приложений, поддерживающий технологию ClickOnce; |

.msi | тип файла, который начинает установку программ на компьютере; |

.msp | обновляет уже установленные приложения. |

.gadget | сервисы, которые отображаются на рабочем столе в операционных системах Windows 7 и Vista; |

.scr | расширение для файлов скринсейвера; |

.hta | файлы веб-приложений; |

.msc | расширение файлов консоли управления Microsoft; |

.cpl | формат всех элементов панели управления; |

.jar | является исполнимым кодом для среды Java; |

.pif | это специальное расширение, содержащее информацию для DOS-программ. Исполнимого кода в них нет, тем не менее, они могут быть опасны. |

Скрипты:

.bat | представляющий собой пакетный файл, ранее используемый в MS-DOS; |

.cmd | расширение типа. bat, которое было введено в ОС Windows NT; |

.vbe, .vb, .vbs | это файлы VBScript, выполняющие свой код при запуске; |

.msh1xml, msh2xml, mshxml, msh1, msh2 и msh | являются командным сценарием для Monad, ( PowerShell); |

.psc1, .psc2, ps1, ps1xml и ps2xml | это командный сценарий для PowerShell; |

.wsh, .wsc, .wsf и. ws | расширения файлов Windows Script; |

.jse, .js | форматы файлов JavaScript, которые не могут причинить вред компьютеру при работе с ними на веб - при работе с ними на веб-страницах, страницах, но открывать их вне браузера может быть довольно опасно. |

Рассмотрим некоторые ситуации по наиболее наглядным электронным письмам (сюжет основан на реальных событиях …):

Письмо 1:

-----------------------------------------------------------------------------------------------------------------------------------------------------------------

От: Филиппов РТ <filippov. *****@***ru>

Дата: ZZZ

Кому: *****@***ru

Вложения: нов-рст73.js [31 Кб]

Тема: новый док

Текст письма:

Здравствуйте!

Новый счет во вложенных файлах.

С уважением

Сергей Филиппов

Менеджер компании Ростелеком

-------------------------------------------------------------------------------------------------------------------------------------------------------------------

Комментарий: Очевидно, что полезный документ не может иметь расширение файла, отличное от «.pdf», «.doc(x)», «.xls(x)» и еще некоторых, расширений, привычных нам файлов документов. Пользователей Вашей корпоративной АИС это уже должно насторожить, они могут и не знать, что файлы с расширением «.js» являются скриптами, и при двойном клике на данном файле, запускается на исполнение «исполняемый программный код» с инструкциями злоумышленника.

Письмо 2.

------------------------------------------------------------------------------------------------------------------------------------------------

От: ПенсФонд Никитин <nikitin. *****@***ru>

Дата: ZZZ

Кому: *****@***ru

Вложения: пфрвыписка454.js [5 Кб]

Тема: уведом-е

Текст письма:

Уважаемый налогоплательщик!

Ознакомьтесь с приложением.

Никитин Павел Максович

Пенсионный Фонд Российской Федерации (ПФР)

Далее тело письма:

Социальная доплата до уровня прожиточного минимума пенсионера

Всем неработающим пенсионерам, у которых общая сумма материального обеспечения не достигает величины прожиточного минимума пенсионера (ПМП) в регионе его проживания, устанавливается федеральная или региональная социальная доплата к пенсии до величины ПМП, установленного в регионе проживания пенсионера ….

….. и еще на полторы страницы очковтирательства - чтоб «жертва» поверила, что все серьезно и нужно обязательно открыть вложение …..

----------------------------------------------------------------------------------------------------------------------------------------------------

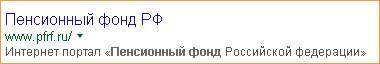

Комментарий: В данном случае, атакующий подготовился немного получше, даже домен электронной почты) не соответствует настоящему домену ПФР:

Возможные меры ИБ:

Блокируем прием и передачу вышеупомянутых файлов на уровне почтового сервера (серверов). Ставим «алерты» (по желанию) … Проводим обучение среди работников организации, объясняем - что «ни-ни» …

(кроме того, большинство почтовых клиентов не позволяет пользователю открыть вышеперечисленные вложения, например MS Outlook 2007-2013)

Письмо 3.

----------------------------------------------------------------------------------------------------------------------------------------------------

От: С. В.Т. С. <lavrov. *****@***ru>

Дата: ZZZ

Кому: *****@***ru

Вложения: пароль-1 Запрос налоговой_реквизиты. zip [220 Кб]

Тема: Счет заблокирован налоговой

Текст письма:

Прошу срочно переслать акты за апрель. Наш НДС может быть поставлен под сомнения, отправляю запрос налоговой (реквизиты и док. смотрите во вложении). Наши счета арестованы налоговой инспекцией...

С Уважением,

Алферов Сергей

С. В.Т. С.

-----------------------------------------------------------------------------------------------------------------------------------------------------

Комментарий: Во вложении может находиться либо «запароленный» архив (попытка обхода проверок САВЗ на почтовых серверах), либо многоуровневый архив. Что будет если его разархивировать?

\

А вот что:

Чтоб распаковать архив, вводим пароль, что был прописан прямо в имени файла-архива пароль-1 Запрос налоговой_реквизиты. zip и начинается…

*** Что-то нехорошее происходит … Вам не кажется? Жесткий диск молотит по полной, процессор серьезно грузится …

Как пользователи реагируют на «тормоза» компьютера – конечно же перезагружают его, в надежде, что он будет работать пошустрее.

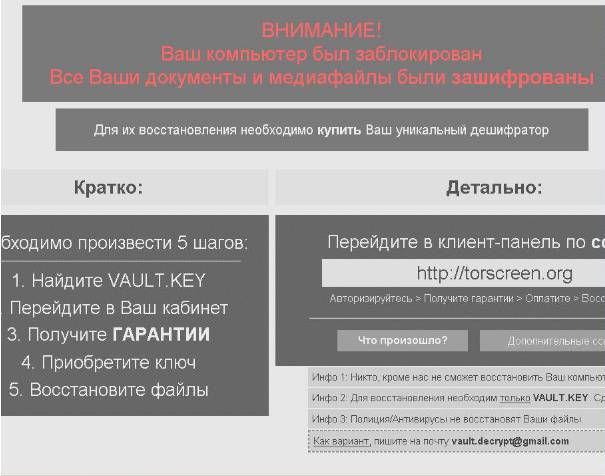

Перезагружаем ПК, и после перезагрузки – видим картину:

А ведь не врут, негодяи – все файлы на ПК зашифрованы, смотрим папку «Мои документы»:

C:\Documents and Settings\Иванов Иван Иванович\Мои документы \имя файла1.doc. vault

C:\Documents and Settings\Иванов Иван Иванович\Мои документы \имя файла2.doc. vault

C:\Documents and Settings\Иванов Иван Иванович\Мои документы\имя файла3.doc. vault

… и так далее по всему диску, где успел отработать «зловред»

Пока мы размышляли перед перезагрузкой, зловред успел зашифровать некоторые локальные файлы, а в худшем случае и не только их – зашифровываются файлы и на сетевых корпоративных ресурсах, доступных по сети залогиненному пользователю зараженного ПК, в контесте безопасности которого работает «зловред»!!!

Комментарий: Если на файловых серверах есть резервные копии (надеюсь – они есть, и работоспособные – они же ведь тестируются…) и/или теневые копии (средствами стораджа или ОС), то информацию можно восстановить. А на локальном жестком диске зараженного ПК мы теперь не сможем восстановить зашифрованные файлы…

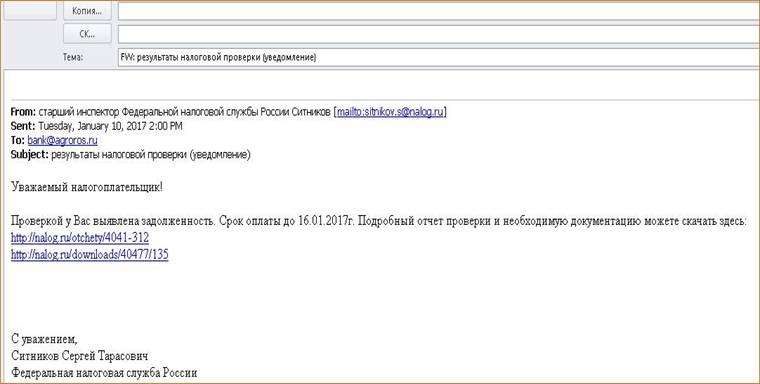

Письмо 4.

(якобы из налоговой…)

Комментарий: Очевидно, что налицо социоинженерная атака – текст из тела письма вынуждает получателя письма сильно испугаться, в стрессовом состоянии кликнуть по ссылке (инициировать закачку архива), не обращая внимания на всплывающее несоответствие текста и действительного адреса ссылки (подменена ссылка - фейк). В скачанном архиве присутствует файл с двойным расширением а тип файла указывает на исполняемое содержимое, наличие которого не сулит ничего хорошего при попытке его прочтения … Результат тот же, что и в предыдущем случае.

Возможные меры ИБ:

На серверах цепочки трафика Электронной почты (средствами Почтарей или их САВЗ) : Проверять имена в архивах на предмет опасных файлов, описанных выше, запрещать многоуровневые архивы (ZIP-bomb), запрещать нечитаемые архивы по содержимому.

На рабочих станциях: Политика исполнения доверенных скриптов, AppLocker, SRP, белый список ПО в САВЗ АРМов (серты, репутация, категории). Переопределение программ по умолчанию для опасных расширений файлов. Перемещаемые профили, синхронизация домашних каталогов или запрет хранения рабочей информации на локальных дисках ПК.

На файловых серверах, мониторинг излишней активности по изменению файлов 1-им пользователем за единицу времени, резервное копирование, снапшоты, теневое копирование.

Проведение обучения пользователей АИС по вопросам ИБ.

Основные порталы (построено редакторами)

Основные порталы (построено редакторами)