6 ИЗУЧЕНИЕ ПЕРСОНАЛЬНЫХ СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ НА ПРИМЕРЕ ПРОГРАММНОГО СРЕДСТВА PGP DESKTOP PROFESSIONAL

6.1 Цель лабораторной работы

Целью данной лабораторной работы является изучение основных возможностей персональных средств защиты информации на примере программного средства криптографической защиты PGP Desktop Professional 10.2.0.

6.2 Теоретические сведения

PGP (Pretty Good Privacy - «очень высокий уровень секретности») представляет собой программное средство криптографической защиты информации (СКЗИ), обеспечивающее защиту данных от несанкционированного доступа с помощью шифрования и от несанкционированного изменения с помощью электронной цифровой подписи (ЭЦП).

PGP работает на прикладном уровне и позволяет защитить файлы и письма электронной почты.

PGP является комбинированной криптосистемой, которая объединяет преимущества симметричных и асимметричных алгоритмов.

Для выработки криптографических ключей используются криптосистемы с асимметричными ключами. Такие системы основываются на односторонней функции, для которой существует алгоритм быстрого вычисления; при этом определение обратной функции сложно (как правило, требует полного перебора).

В PGP возможно использование ключей RSA и ключей Diffie-Hellman/ DSS для шифрования и ЭЦП.

PGP обеспечивает хранение ключей в виде «сертификатов ключей», которые включают в себя: идентификатор пользователя-владельца ключа (обычно это имя пользователя), временную метку, которая указывает время генерации пары ключей, и собственно ключи. Сертификаты открытых ключей содержат открытые ключи, а сертификаты секретных ключей - секретные. Каждый секретный ключ также шифруется с отдельным паролем. Файл ключей, или каталог ключей («keyring» - «кольцо с ключами») содержит один или несколько таких сертификатов. В каталогах открытых ключей хранятся сертификаты открытых ключей, а в каталогах секретных - сертификаты секретных ключей.

На ключи также внутренне ссылаются «идентификаторы ключей», которые являются «сокращением» открытого ключа (самые младшие 64 бита большого открытого ключа). Когда этот идентификатор ключа отображается, то показываются лишь младшие 24 бита для краткости. Если несколько ключей могут одновременно использовать один и тот же идентификатор пользователя, то никакие два ключа не могут использовать один и тот же идентификатор ключа.

Для шифрования используются симметричные криптосистемы CAST, TripleDES или IDEA, так как симметричные алгоритмы работают намного быстрее. Чтобы избежать необходимости передавать симметричные ключи по закрытому каналу, генерируется случайный сеансовый ключ, который шифруется асимметричным алгоритмом.

Ключ, необходимый для работы симметричного алгоритма, генерируется случайно на время сеанса связи и называется сеансовым. На этом ключе выполняется зашифровка исходного сообщения.

Сеансовый ключ зашифровывается по схеме с открытым ключом с помощью открытого ключа и передается по открытому каналу связи вместе с зашифрованным сообщением.

На приемной стороне вначале расшифровывается сеансовый ключ по схеме с открытым ключом с помощью закрытого ключа, а затем с помощью полученного в результате сеансового ключа расшифровывается посланное сообщение.

Объединение методов шифрования позволяет использовать преимущества шифрования с открытым ключом при скорости работы симметричных алгоритмов.

Исходным документом для постановки цифровой подписи может быть текст или любой другой файл данных.

Математические формулы схемы цифровой подписи обычно требуют использования исходного текста фиксированной длины. Чтобы привести исходный документ к фиксированной длине, используется хеш-функция. Для создания цифровой подписи PGP использует сильные хеш-функции. Это позволяет использовать блок данных фиксированной длины - дайджест (message digest), который однозначно представляет сообщение и может использоваться для обнаружения изменений в сообщении. Дайджест сообщения не позволяет создать два сообщения с одинаковым дайджестом.

Дайджест сообщения шифруется секретным ключом для создания электронной подписи сообщения.

Исходный документ и цифровая подпись передаются по каналу связи вместе.

На приемной стороне по принятому документу снова вычисляется значение хеш-функции и выполняется процедура проверки соответствия между принятым документом и цифровой подписью.

Если процедура проверки цифровой подписи закончилась с положительным результатом, то документ был передан без искажений (с точностью до надежности схемы цифровой подписи и хеш-функции).

Если процедура проверки окончилась с отрицательным результатом, то переданный документ либо цифровая подпись были искажены при передаче.

Защита с помощью цифровой подписи и с помощью шифрования может применяться одновременно.

PGP при достаточно сложной математике делает процесс шифрования и дешифрования на современных персональных компьютерах достаточно быстрым и эффективным, а также стойким к несанкционированному доступу.

Объем вычислений, который необходимо провести для атаки на криптографическую систему, возрастает экспоненциально при увеличении разрядности ключа. При использовании 1024-битного ключа объем полного перебора, который необходимо выполнить для взлома схемы с открытым ключом, составляет 21024 варианта. Оценим, приблизительно, требуемое время полного перебора. Пусть Pentium III 600 способен перебрать 600*106 вариантов в секунду (реально намного меньше, так как на перебор одного варианта уходит несколько тактов). Тогда для перебора 21024, что примерно составляет 10340, потребуется более чем 10331 с, что составит более 10323 лет.

Наиболее уязвимым местом криптографии с открытым ключом является защита ключей от подделки, то есть вы должны быть уверены, что данный ключ действительно принадлежит определенному человеку. Для аутентификации ключей в PGP используется идея формирования «паутины доверия», или разрешение всем пользователям действовать как доверенные поручители для своих друзей. Это означает, что отправитель должен использовать открытый ключ только после того, как убедится, что ключ вполне достоверен, не был подделан и действительно принадлежит тому человеку, который на это претендует. Отправитель может быть в этом уверен, если получил открытый ключ непосредственно от его владельца, либо если этот ключ имеет подпись кого-либо из тех, кому отправитель доверяет и от которого он уже получил достоверный открытый ключ.

Ключи, удостоверенные поручителем, которому вы доверяете, PGP считает истинными. PGP также позволяет устанавливать степень доверия к поручителям. Степень доверия должна отражать то, насколько компетентны, по вашему мнению, поручители в понимании управления ключами и в принятии верного решения при подписании ключа. Вы можете обозначить человека как: неизвестного для PGP; к которому нет доверия; обладающего частичным доверием; обладающего полным вашим доверием.

Ваш собственный ключ "абсолютно" достоверен для PGP, он не нуждается ни в какой подписи никакого поручителя для установления подлинности. PGP определяет, какие из ключей являются вашими при поиске соответствующих секретных ключей в каталоге секретных ключей. PGP также считает, что вы абсолютно доверяете себе при удостоверении других ключей.

6.1 Работа с ключами

Версия PGP Desktop Professional 10.2.0 – это мощный и удобный инструментарий шифрования и электронной подписи данных для персональных компьютеров.

Основные функции PGP Desktop Professional:

1. Шифрование сменных носителей на основе политик. Пользователи PGP Desktop Professional под управлением сервера PGP Universal Server могут автоматически применять шифрование к сменным носителям в соответствии с выбранной политикой.

2. Единый вход в ОС Windows. Система единого входа в ОС MS Windows обеспечивает синхронизацию пароля, обеспечивая надежное применение политики безопасности путем управления политик пароля доменов в Windows без замены существующих правил входа в MS Windows.

3. Несколько способов совместного доступа к данным. Пользователи могут создавать зашифрованные контейнеры для переноса и совместного использования отдельных файлов с помощью приложений PGP® Virtual Disk, PGP® Zip и PGP® Self-Decrypting Archive.

4. Безопасное удаление файлов. Приложения PGP Shredder и PGP Wipe позволяют безвозвратно удалять файлы.

5. Функции управления. Централизованное применение политик безопасности. Политика безопасности электронной почты обеспечивает применение шифрования и цифровых подписей. Данная политика устанавливает принудительное шифрование дисков и сменных носителей, предотвращая расшифровывание данных на дисках и удаление программного обеспечения. Управление текущими каталогами LDAP или Microsoft ActiveDirectory для автоматического назначения политик на основе атрибутов групп пользователей.

6. Протоколирование событий. Ведение информативных протоколов для записи всех операций администрирования и шифрования дисков для проверки и установки передовых методов защиты в организации.

7. Фраза-пароль для восстановления. Автоматическое генерирование и централизованное хранение уникальной фразы-пароля для восстановления позволяет выполнять удаленную поддержку.

Предоставляет следующие возможности пользователю:

- создание пользователем пары ключей “закрытый - открытый”;

- шифрование файла с возможностью выбора ключа;

- подпись файла ЭЦП;

- шифрование + подпись;

- дешифрование / подтверждение подлинности;

- «необратимое» (безопасное) удаление данных с диска.

PGP Desktop Professional включает в себя пять тесно интегрированных приложений для шифрования электронной почты, управления цифровыми подписями, создания виртуальных дисковых томов с криптозащитой, шифрования данных на уровне жесткого диска и шифрования мгновенных сообщений. Высокая степень автоматизации и согласованность управления всеми пятью модулями достигается за счет использования политик защиты информации, определяемых конечным пользователем.

Запуск программы PGP осуществляется из меню Start/Progpams/Pretty Good Privacy/PGPDesktop. Для того чтобы начать работать с PGP следует создать пару ключей «открытый-закрытый» и распространить открытый ключ по всем абонентам, с которыми вы хотите обмениваться защищенной информацией.

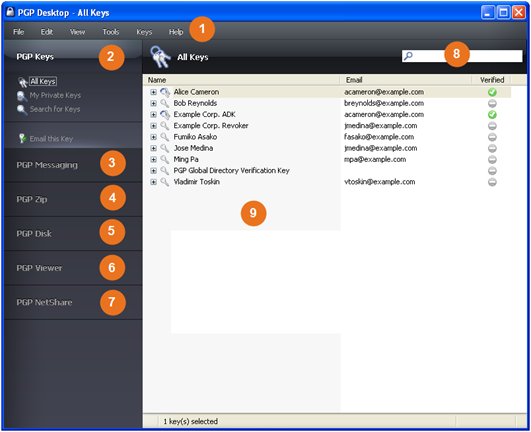

Рассмотрим главный экран PGP Desktop (Рисунок 5).

Рисунок 5 - Главный экран PGP Desktop

Главный экран PGP включает:

1 Строка меню. Предоставляет Вам доступ к настольным командам PGP. Меню изменяется в зависимости от того, какой пульт управления выбран.

2 Пульт управления ключами PGP. Дает Вам контроль над ключами PGP.

3 Передающий пульт управления PGP. Дает Вам контроль над передачей сообщений PGP.

4 Пульт управления почтового индекса PGP. Дает Вам контроль над почтовым индексом PGP.

5 Дисковый пульт управления PGP. Дает Вам контроль над диском PGP.

6 Пульт управления зрителя PGP. Дает Вам способность расшифровать, проверить и показать сообщения вне почтового потока.

7 Пульт управления NetShare PGP. Дает Вам контроль NetShare PGP.

8 Настольное рабочее пространство PGP.

9 Рабочая область ключей PGP.

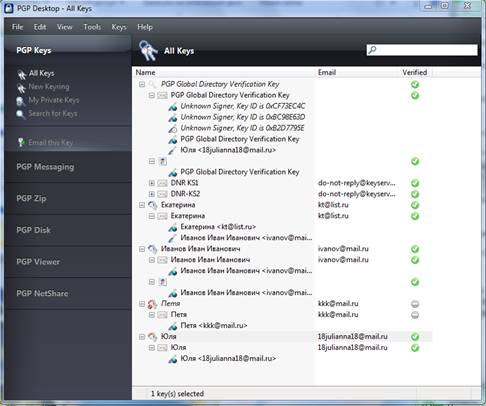

6.1.1 Окно PGPDesktop; вкладка PGPkeys

Для управления ключами используется вкладка PGPkeys (Пуск—>Программы—>PGP—>PGPDesktop—>PGPkeys). Окно PGPkeys (Рисунок 6) позволяет создавать новые пары ключей «закрытый-открытый», просматривать и изменять значения свойств ранее созданных ключей, осуществлять импорт (экспорт) ключей из (в) файла, а также устанавливать уровень доверия к ключу, используя средства аутентификации ключей и пользователей.

Показ тех или иных столбцов в окне определяется в зависимости от включения опций в меню View.

Значения атрибутов столбцов:

- Столбец Keys

| пара ключей «открытый-закрытый», созданных по алгоритму Diffie - Hellman/DSS; |

| пара ключей «открытый-закрытый», созданных по алгоритму RSA; |

| открытый ключ; |

| отмененный ключ; |

| подпись PGP пользователей, которые поручились за достоверность ключа; |

Рисунок 6 – Окно PGPDesktop – Allkeys

- Столбец Validity

Защита открытых ключей от подделки - наиболее трудная проблема в программных средствах, использующих принцип открытого ключа.

Вы должны использовать открытый ключ только после того, как вы уверены, что он вполне достоверен, не был подделан и действительно принадлежит тому человеку, который на это претендует. Вы можете быть в этом уверены, если вы получили открытый ключ непосредственно от его владельца, либо если этот ключ имеет подпись кого-либо из тех, кому вы доверяете и от кого вы уже получили достоверный открытый ключ. Кроме того, идентификатор пользователя должен содержать полное имя и фамилию владельца, а не только имя.

Свойство Validity (действительность, законность) определяет уровень доверия к ключу, который зависит от степени доверия лицу, подписавшему ключ. Ключи, подписанные лично вами, имеют наивысшую степень доверия, т. к. считается, что ключи вами подписываются только при 100%-ой уверенности в их аутентичности. Достоверность других ключей зависит от уровня доверия к пользователям, подписавшим эти ключи.

![]() определяет никем не удостоверенный ключ;

определяет никем не удостоверенный ключ;

определяет ваш достоверный ключ.

определяет достоверный ключ другого пользователя;

- Столбец Size - показывает длину ключа в битах.

- Столбец Description - определяет тип информации, содержащейся в колонке Keys (тип ключа, идентификатор или подпись).

- Столбец Key ID - определяет уникальный идентификационный номер ключа. Этот идентификационный номер может быть полезен для различия ключей, принадлежащих одному пользователю.

- Столбец Trust - показывает уровень доверия к ключу

![]() определяет полное недоверие к ключу или пользователю, подписавшему данный ключ;

определяет полное недоверие к ключу или пользователю, подписавшему данный ключ;

![]() определяет частичное доверие к ключу или пользователю, подписавшему данный ключ;

определяет частичное доверие к ключу или пользователю, подписавшему данный ключ;

![]() определяет ваш собственный ключ, доверие к которому изначально считается полным;

определяет ваш собственный ключ, доверие к которому изначально считается полным;

![]() определяет полное доверие к ключу, или пользователю, подписавшему данный ключ.

определяет полное доверие к ключу, или пользователю, подписавшему данный ключ.

Уровень доверия может быть установлен в окне свойств ключа (Keys|Properties), группа опций Trust.

- Столбец Creation - показывает дату создания ключа.

- Столбец Expiration - показывает дату, до которой ключ действителен (т. е. срок действия ключа).

6.1.2 Создание пары ключей «открытый-закрытый»

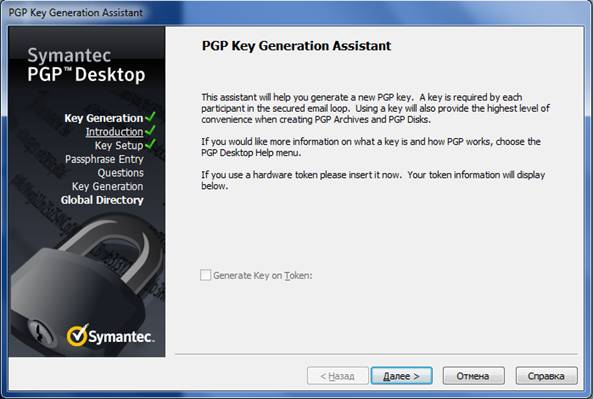

Для создания новой пары ключей необходимо выполнить следующие действия:

1. В окне PGPkeys выбрать пункт меню File|New PGP Key… для запуска Мастера создания ключей (Key Generation Wizard) (Рисунок 7).

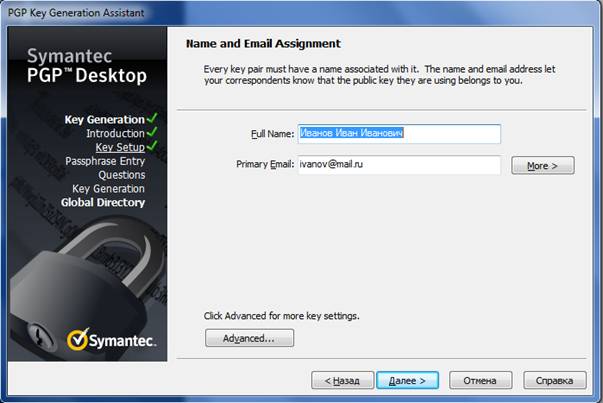

2. Прочитав содержимое окна, нажмите Далее для перехода к следующему окну диалога. Помощник генерации ключей попросит вас ввести ваше имя и адрес электронной почты (Рисунок 8).

3. Введите ваше имя в первой строке и ваш адрес электронной почты во второй.

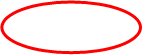

Для того чтобы выбрать тип ключа Diffie-Hellman или RSA, длину ключа и другие свойства необходимо нажать Advanced…(Рисунок 9).

Укажите срок прекращения использования ключей. Вы можете сохранить выбор по умолчанию "никогда" (never), или указать конкретное количество дней, по истечении которых ключи станут недействительными.

Рисунок 7 – Окно Мастера создания ключа

Рисунок 8 – Окно ввода имени и адреса электронной почты

Рисунок 9 – Окно задания свойств ключа

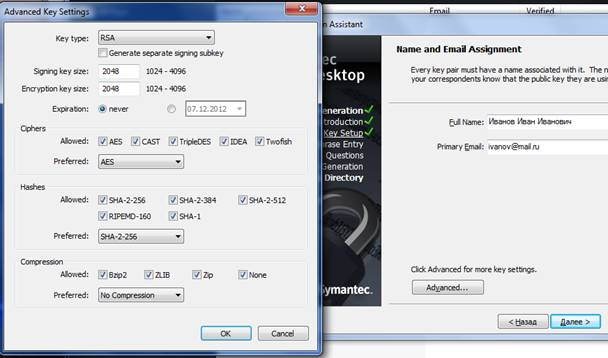

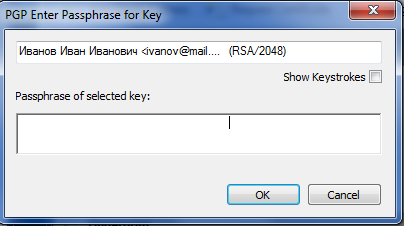

4. Нажмите Далее и в следующем окне (Create Passphrase) (Рисунок 10), необходимо задать фразу-пароль, которая должна состоять не менее, чем из 8 символов.

Рисунок 10 – Окно задания пароля

В поле ввода Пароль (Enter Passphrase) введите последовательность символов или слов, которую вы будете использовать для исключительного доступа к своему закрытому ключу. Для подтверждения вашего выбора, переместите курсор нажатием клавиши Tab на следующую строку и введите выбранный пароль еще раз.

Обычно, для обеспечения вашей безопасности, на экране не отображаются вводимые вами символы. Если вы, однако, уверены в том, что за вами никто не подглядывает, и хотите видеть вводимые вами символы пароля, снимите флажок в поле "Show Keystrokes".

Пароль должен содержать несколько слов, и может включать пробелы, цифры и другие печатные символы. Придумайте что-нибудь, что вам легко запомнить, а другим - непросто отгадать, и помните, что в пароле строчные и заглавные буквы различаются. Чем длиннее ваш пароль, и чем шире набор символов, которые он содержит, тем он более надежен. Попытайтесь включить равное количество строчных и заглавных букв, цифр, знаков препинания и т. п.

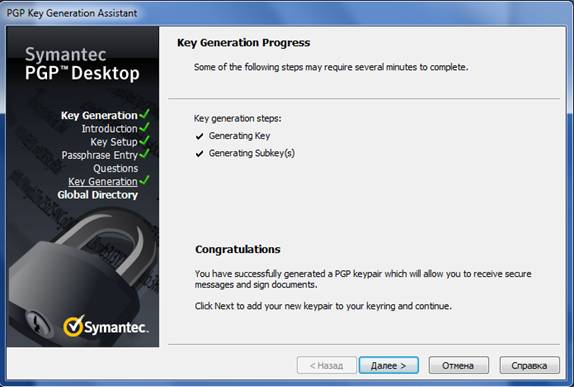

5. После задания пароля и нажатия кнопки Далее на экране появится окно генерации ключей с индикатором хода процесса. Помощник генерации ключей покажет, что он занят генерацией новой пары ключей.

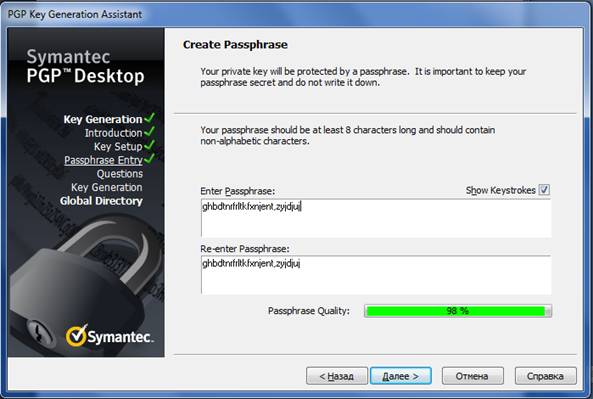

Если вы ввели неадекватный пароль, до запуска генерации ключей появится предупреждающее сообщение (Рисунок 11), и для продолжения вы должны либо подтвердить использование неудачного пароля, либо ввести новый пароль.

Рисунок 11 – Окно сообщения о неудачном пароле

6. По окончании процесса генерации необходимо нажать кнопку Далее и в следующем окне кнопку Готово для окончания процедуры создания ключей.

Рисунок 12– Окно процесса генерации ключей

6.1.3 Обмен ключами

Распределение открытого ключа

Вы можете передать свой открытый ключ различными способами:

1 Издать свой ключ в Глобальном Справочнике PGP.

2 Включить свой открытый ключ в электронное письмо.

3 Экспортировать свой открытый ключ или скопировать его в текстовый файл.

4 Копия со смарт-карты.

Передача открытого ключа на keyserver:

1) Откройте PGP Desktop.

2) Удостоверьтесь, что Пульт управления Ключей PGP активен.

3) Щелкните правой кнопкой мыши на keypair, открытый ключ которого Вы хотите послать на keyserver.

4) Выберите Send и затем выберите keyserver, на который Вы хотите послать открытый ключ из списка.

Как только Вы помещаете копию своего открытого ключа на keyserver, это доступно людям, которые хотят послать Вам зашифрованные данные или проверить Вашу цифровую подпись. Даже если Вы явно не указываете людям на Ваш открытый ключ, они могут получить копию, ища на keyserver Ваше имя или адрес электронной почты.

Другим удобным методом поставки Вашего открытого ключа является включение его в электронное письмо.

Когда Вы посылаете кому-то свой открытый ключ, убедитесь, что подписали его электронной подписью. Таким образом, получатель может проверить Вашу подпись и убедиться, что никто не вмешался в информацию по пути.

Включение открытого ключа в электронное письмо:

1) Активизируйте Пульт управления ключей.

2) Щелкните правой кнопкой мыши на keypair, открытый ключ которого Вы хотите включить в электронное письмо.

3) Выбранный ключ отправить получателю. Ваша почтовая программа откроется в рабочей области.

4) Обратитесь к сообщению и пошлите его.

Если этот метод не работает, Вы можете открыть PGP Desktop, выбрать Ваш keypair правой кнопкой мыши и нажать Copy, открыть электронное письмо и вставить его в тело сообщения.

Экспорт открытого ключа.

Имеется три способа экспортировать Ваш открытый ключ:

1) Выберите свой keypair, затем File|Export. Введите имя и местоположение для файла, затем щелкните Save.

2) Нажмите сочетание клавиш Ctrl+click по ключу, который Вы хотите сохранить, выберите Экспорт из списка, введите имя и местоположение для файла, затем щелкните Save.

3) Выберите свой keypair, затем щелкните правой кнопкой мыши и выберите Copy. Откройте редактора текста, вставьте ключевую информацию в текстовый файл и сохраните.

Получение открытых ключей

Для того, чтобы послать зашифрованную почту или проверить цифровые подписи, Вы должны получить открытые ключи ваших партнеров.

Способы получения открытого ключа:

1) Автоматическое восстановление проверенного ключа из Глобального Справочника PGP. Поиск ключа вручную на keyserver.

2) Добавление открытого ключа непосредственно из электронного письма.

3) Импорт открытого ключа из экспортируемого файла.

4) Получение ключа от универсального сервера своей организации PGP.

1 Получение открытого ключа от Keyserver.

Если человек, которому Вы хотите послать зашифрованную почту, является опытным пользователем PGP, вероятно, что копия его открытого ключа находится в глобальном справочнике PGP или в другой общественности keyserver. Это очень удобно, чтобы получить копию самого современного ключа всякий раз, когда Вы хотите послать почту, и также освобождает Вас от необходимости сохранять множество ключей.

Для получения открытого ключа необходимо:

1) активизировать пульт управления ключами PGP;

2) выбрать поиск ключей, после этого определить свои критерии поиска, а затем выполнить поиск;

3) добавить открытый ключ.

2 Получение открытого ключа из электронного письма.

Удобным способом получения копии открытого ключа является приложение данного ключа к электронному письму.

1) открыть электронное письмо;

2) щелкнуть два раза на файл с расширением *.asc, который содержит открытый ключ;

3) выбрать необходимый открытый ключ;

4) чтобы открыть файл, выберите открытый ключ, который Вы хотите добавить, и щелкните Import.

2.1.4 Окно свойств ключа

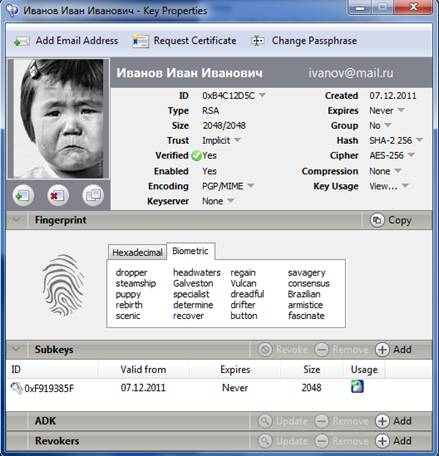

Окно свойств ключа появляется при выборе ключа в окне PGPkeys и пункта меню Keys|Key Properties. Окно Key Properties содержит (Рисунок 13):

- значения атрибутов ключа (идентификатор, тип, размер, дата создания, срок действия, используемый шифр);

- цифровой отпечаток ключа (fingerprint), который представляет собой уникальную строку цифр и символов, генерируемую при создании ключа и предназначенную для его аутентификации; уровень доверия к лицу, удостоверяющему ключ (Trust);

- кнопку Change Passphrase… для изменения фразы пароля.

Рисунок 13 – Окно Key Properties

6.1.5 Подтверждение подлинности открытого ключа другого пользователя

Когда вы обмениваетесь ключами с кем-то, трудно утверждать, что ключ действительно принадлежит этому человеку. Наилучший путь, который дает полную уверенность, что открытый ключ действительно принадлежит конкретному лицу - это получить копию ключа на флэш-диске лично от владельца данного ключа. Тем не менее, наиболее распространенным способом является получение ключа через e-mail или от общественного сервера ключей.

Если вы уверены, что данный ключ достоверный и действительно принадлежит определенному пользователю, то вы можете подтвердить его подлинность, подписав ключ своим закрытым ключом. Подписывая чей-то общественный ключ своим закрытым ключом, вы удостоверяете, что вы уверены в принадлежности ключа предполагаемому пользователю.

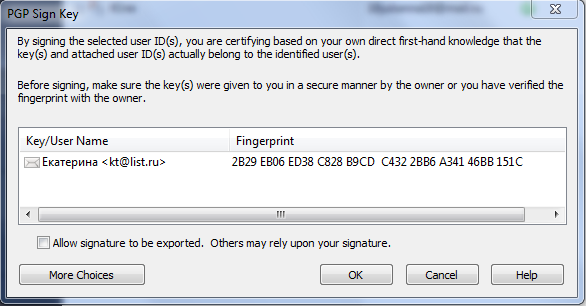

Для того, чтобы подписать ключ, необходимо выполнить следующие действия:

1. В окне PGPkeys выбрать ключ, который нужно подписать.

2. Открыть окно PGP Sign Key (пункт меню Keys|Sign) (Рисунок 14).

3. Для того, чтобы разрешить экспортировать вашу подпись, необходимо включить опцию Allow signature to be exported. Это позволит другим пользователям использовать вашу подпись для определения степени доверия к данному ключу.

Рисунок 14 – Окно PGP Sign Key

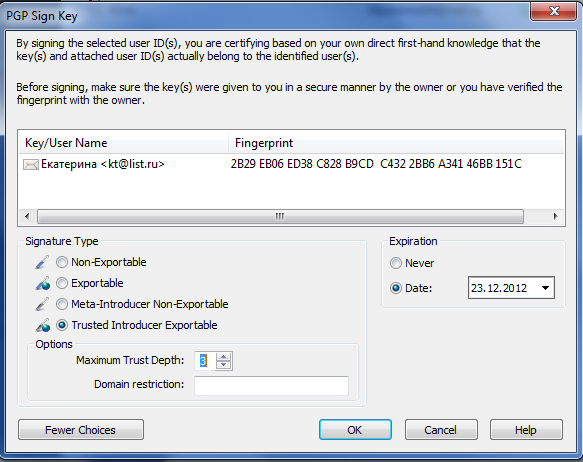

Для более детальной установки свойств подписи, необходимо нажать кнопку More Choices и в появившемся окне (Рисунок 15) определить следующие опции:

- Non-exportable - указывает на невозможность экспорта вашей подписи;

- Exportable - эквивалентна включению опции Allow signature to be exported (см. выше);

- Meta-Introducer Non-Exportable - означает, что вы доверяете не только владельцу данного ключа и его ключам, но и ключам, которые были им подписаны. Данная подпись не может быть экспортирована;

- Maximum Trust Depth - определяет число вложенных уровней доверия, т. е. количество человек, составляющих цепочку: второй пользователь подписывает ключ первого, третий - второго и т. д.

- Trusted Introducer Exportable - данный вид подписи используется, когда вы подтверждаете, что данный ключ достоверен, и что владельцу данного ключа и подписанным им ключам можно полностью доверять. Данный вид подписи является экспортируемым.

Рисунок 15 – Окно задания свойств цифровой подписи

4. Для определения ограниченного срока действия ключа необходимо выбрать опцию Date и задать дату окончания срока действия ключа (группа опций Expiration) или включить опцию Never при неограниченном сроке действия ключа.

5. После задания всех опций, нажать кнопку OK и в появившемся окне (Рисунок 16) ввести фразу пароля.

Рисунок 16 – Окно задания пароля подписи

6.2 Средства защиты файлов

6.2.1 Шифрование и подпись файлов

Для зашифровки/подписи файлов необходимо выполнить следующие действия:

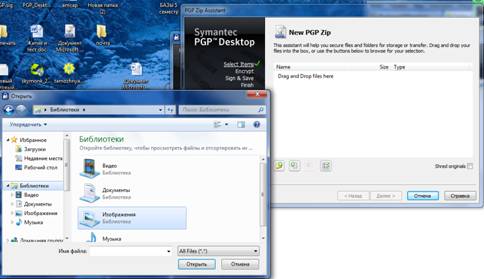

1. Запустить PGP Zip.

2. Выбрать пункт New PGP Zip

3. В появившемся окне (Рисунок 17) добавляем файл или папку, которую необходимо зашифровать, нажав кнопу Add files… Нажимаем Далее.

![]()

Рисунок 17 – Окно выбора файла или папки для шифрования

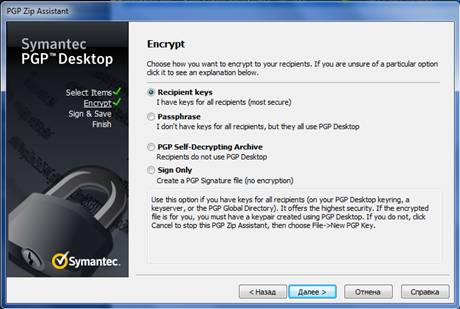

4. В следующем окне (Рисунок 18) выбрать желаемое действие, выбрав один из пунктов:

Рисунок 18 – Окно выбора действий

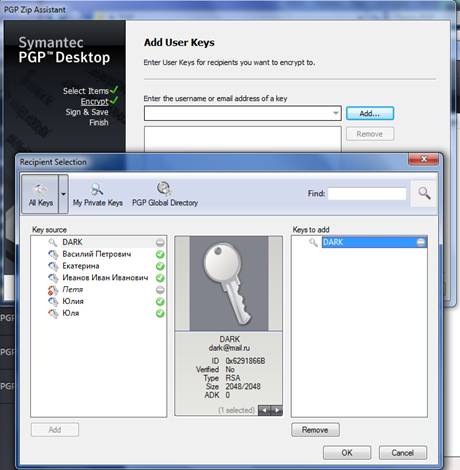

5. Нажимаем Далее. Добавляем открытый ключ получателя, который импортировали ранее (Рисунок 19).

Рисунок 19 – Окно выбора ключа

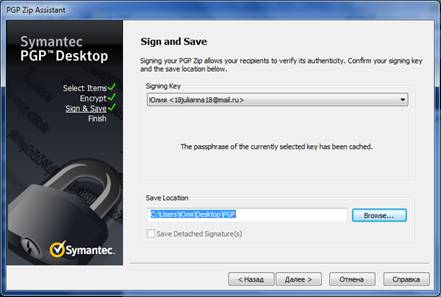

6. Нажимаем Далее и выбираем электронную цифровую подпись, которой будем подписывать шифрованный файл (Рисунок 20).

Рисунок 20 – Окно выбора электронной цифровой подписи

7. Нажимаем Далее. В появившемся окне (Рисунок 21) видим, что файл зашифрован. Нажимаем Готово.

Рисунок 21 – Окно результатов шифрования файла

8. Теперь можно отправить уже зашифрованный файл получателю, чей открытый ключ использовался.

6.2.2 Расшифровка файлов и проверка подписи

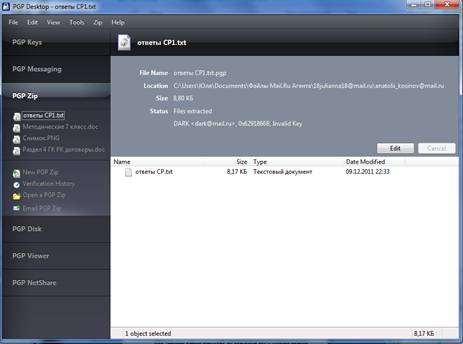

Получив зашифрованный файл необходимо открыть его. Если шифрование выполнено правильно, он откроется в PGP Zip (Рисунок 22).

Рисунок 22 – Окно PGP Zip

Сохранить файл можно, щелкнув правой кнопкой по файлу и выбрав Extract…

6.3 Задание для выполнения лабораторной работы

1. Изучите необходимые теоретические сведения, используя материал лекций (темы: Симметричные и асимметричные криптоалгоритмы, криптографические системы, цифровая подпись, управление ключами) и первый раздел данных методических указаний.

СПИСОК ЛИТЕРАТУРЫ

1. Защита программного обеспечения. - под ред. Д. Гроувера. - М.: Мир, 1992.

2. Защита информации в вычислительных системах. - Сборник. - М.: Знание, 1982.

3. Мельников информации в компьютерных системах. - М.: Финансы и статистика, 1997.

4. Герасименко информации в автоматизированных системах обработки данных. - М.: Энергоатомиздат, 1994.

5. Безопасность информационных технологий. - Выпуск 1, 1996.

6. Торокин инженерно-технической защиты информации. - М.: Издательство "Ось-89", 1998.

7. , , "Шпионские штучки" и устройства для защиты объектов информации. Справочное пособие. - Лань, 1996.

8. Шураков сохранности информации в системах обработки данных (по данным зарубежной печати). Учебное пособие. - М.: Финансы и статистика, 1985.

9. Жельников от папируса до компьютера. - М.: ABF, 1996.

10. тюды для программистов. - Перевод с англ. Под ред. - М.: Мир, 1982.

11. Безруков вирусология. Справочное руководство. - К.: УРЕ, 1993.

12. Касперский вирусы: что это такое и как с ними бороться. Справочное издание. - М.: СК Пресс, 1998.