Лабораторная работа №2.

Тестовые испытания служб администрирования и программных средств защиты операционных систем.

Цели:

Изучение возможностей компьютерных систем по контролю действий пользователей по вопросам защиты информации. Исследование механизмов работы с реестром ОС MS Windows. Применение методов и технологий испытания программного и аппаратного уровней комплексной защиты информации для проверки наличия и работоспособности встроенных программных и иных средств защиты. Изучение возможностей программного обеспечения по полному уничтожению информации на съёмных носителях и противодействию попыткам её восстановления.Подготовка и порядок выполнения работы

Работа состоит из следующих этапов:

Изучить соответствующий теоретический материал по теме лабораторной работы. Разделить группу на 3 команды (противоборствующей стороны). Каждой группе подготовить съёмный носитель (надёжно удалить на нем данные без возможности их восстановления) записать на него данные различных форматов, представить их противоборствующей стороне для проверки, затем вновь надёжно их удалить. Противоборствующей стороне восстановить имеющуюся информацию с использованием соответствующего программного обеспечения и доказать факт работы со съёмным носителем на конкретной ЭВМ. Найти ветки реестра в которых записана информация о работе со съёмным носителем. Результат с рекомендациями по защите анализируемой ПЭВМ отразить в отчете. Съёмные носители сдать преподавателю для проверки.Краткие теоретические сведения:

Механизм очистки памяти защищает систему от восстановления удаленных конфиденциальных данных. Для проверки необходимо установить наличие в ПЭВМ специализированного программного обеспечения. Создать контрольный файл и уничтожить его. Возможные программы восстановления: EasyRecovery, Filerecovery, Recover…l и др.

Возможные программы гарантированного удаления: Acronis Privacy Expert Suite, Acronis Drive Cleanser, Systerac XP Toolls Shreder, Paragon Disc Wiper и др.

Механизм обеспечения целостности защищает среду обработки конфиденциальной информации от изменения данных и логики работы исполняемых файлов, от внедрения разрушающих программных средств, от подмены информации. Для проверки требуется проанализировать ПЭВМ на наличие специализированного ПО. Создать контрольный файл и модифицировать его.

Возможные программы обеспечения целостности: Tripwire ASR, Symantec Enterprise Security Manager, IBM Tivoli Business Service Manager, Аккорд, ФПСУ Х25 ACCESS TM-SHELL.

Аналогично вышеизложенному провести проверки испытуемой ПЭВМ на наличие механизмов: управления потоками информации, шифрования, контроля безопасности и аудита, обеспечения безопасности при взаимодействии с сетями общего пользования, сигнализации попыток нарушения защиты, антивирусной защиты, управления сертификатами, идентификации и аутентификации субъектов доступа, контроля доступа к ресурсам, регистрации и учета событий.

Подготовка отчета и защита работы

Электронная форма отчета. Отчет сдается только в электронной форме в случае выполнения работы и представления ее результатов в период лабораторного занятия, на котором была выдана работа. В некоторых случаях (по указанию преподавателя) представление результатов может быть перенесено на следующее занятие. В данном случае возможность сдачи отчета в электронной форме сохраняется.

Электронная версия отчета предоставляется в формате MS Office Word (DOC, DOCX) и в формате PDF.

Бумажная форма отчета. Сдается во всех остальных случаях.

Содержание отчета:

1. Титульный лист.

Задание на л/р в исходной форме. Описание проделанной работы. Алгоритм, функциональная схема и функциональный состав проверки. Вывод, в котором предлагаются методы повышения защищенности КС.Оценка работы групп (оценка за практическое задание): Команда занявшая 1 место получат 3 балла, 2 место – 2 балла, 3 место – 1 балл (при условии сдачи отчёта каждым членом команды).

Приложение 1.

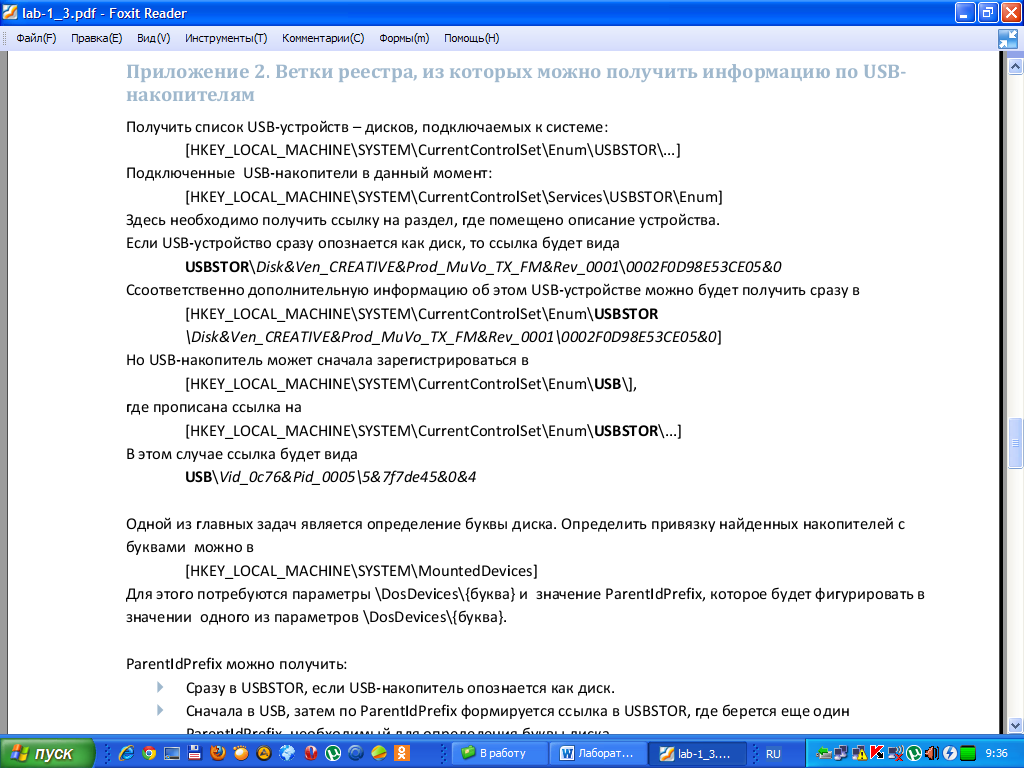

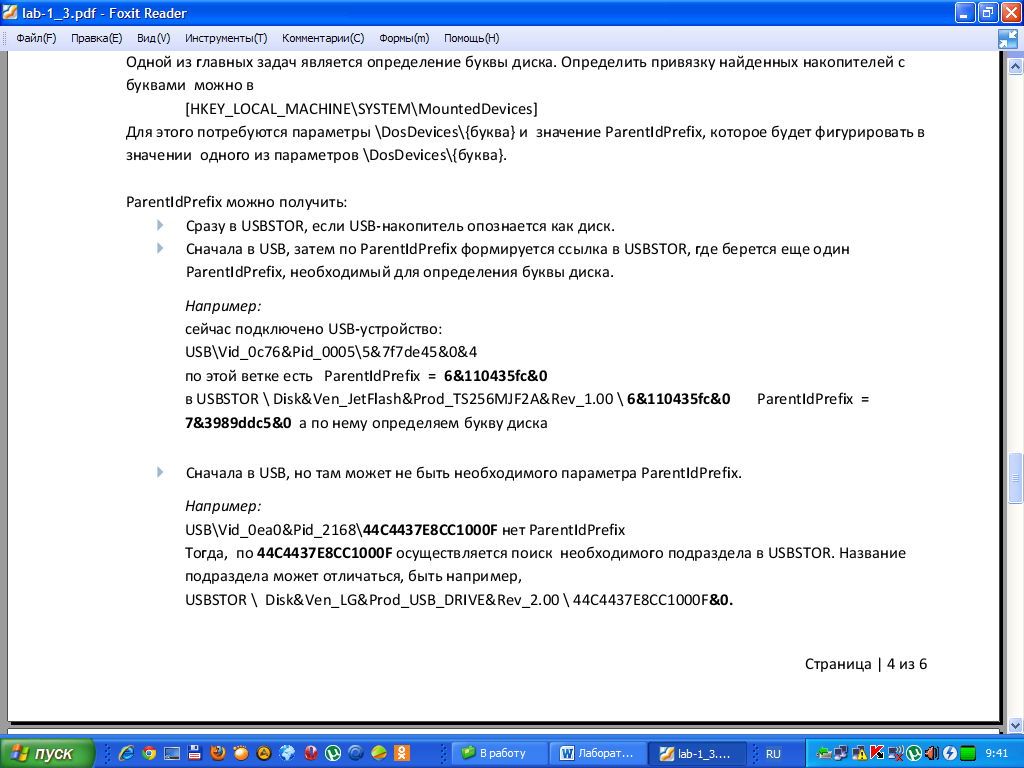

Ветки реестра, из которых можно получить информацию по USB-накопителям

Как известно, Windows при подключении неизвестной флешки, начинает процесс установки нового оборудования для найденного USB устройства. Установка занимает некоторое время, после чего флешка определяется как внешний USB накопитель и становится видна в проводнике Виндовс (Мой Компьютер). При повторном подключении флешки к компьютеру она уже корректно распознается системой и сразу появляется в корне проводника "Мой Компьютер".

Вся информация о любых USB носителях, когда-либо подключаемых к компьютеру, хранится в системном реестре. Если к компьютеру подключается много флешек разных моделей и производителей, то со временем в реестре скапливается очень много мусора. В результате процесс определения и подключения нового устройства начинает занимать значительное время и тормозит систему.

Выход один. Нужно периодически чистить разделы реестра, который хранят данные о подключаемых флешках и других USB накопителях. Очистка этих разделов позволит ускорить подключение новых USB устройств и работу системы в целом.

Чистку надо производить с помощью системной программы Regedit. Запускается она так.

Пуск - Выполнить - Regedit

У вас запустится редактор реестра. Находим нужные разделы и удаляем весь мусор.

Разделы реестра, которые хранят информацию о любых накопителях подключавшихся ранее и используемых в настоящее время на компьютере:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\DeviceClasses\{53f56307-b6bf-11d0-94f2-00a0c91efb8b}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Control\DeviceClasses\{53f56307-b6bf-11d0-94f2-00a0c91efb8b}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceClasses\{53f56307-b6bf-11d0-94f2-00a0c91efb8b}

Внимание! Эти разделы так же содержат информацию о жестких дисках, установленных на компьютере. Не удаляйте эту информацию.

Разделы реестра, хранящие данные о любом USB накопителе, когда-либо подключаемом к ПК - Флешки, внешние хард диски, а так же фотоаппараты, телефоны, флеш плееры и другие устройства, которые при подключении к ПК были распознаны как внешний USB накопитель. Здесь можно удалить все подразделы с префиксом Disc.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\USBSTOR

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Enum\USBSTOR