Содержание

1. Место дисциплины в структуре основной образовательной программы (модуля) 3

2. Рабочая программа учебной дисциплины 4

3. Учебно-методическое обеспечение самостоятельной работы студентов 7

4. Фонд оценочных средств: 7

4.1. Перечень компетенций программы 7

4.2. Описание показателей и критериев оценивания компетенций 8

4.3. Типовые контрольные задания 9

4.4. Методические материалы, определяющие процедуры оценивания ЗУН 12

5. Учебно-методическое и информационное обеспечение дисциплины 13

6. Методические указания для студентов 14

7. Материально-техническое обеспечение дисциплины (модуля) 14

8. Образовательные технологии 14

9. Методические рекомендации (материалы) для преподавателя 15

10. Рейтинг-план дисциплины 16

1. Место дисциплины в структуре основной образовательной программы

Дисциплина «Программно-аппаратная защита информации» (Б1.Б30) согласно рабочему учебному плану входит в базовую часть.

Для освоения дисциплины «Программно-аппаратная защита информации» студенты используют знания, умения и навыки, сформированные в процессе изучения дисциплин «Информатика», «Информационные процессы и системы», «Языки программирования».

Цели изучения дисциплины:

• приобретение студентами необходимых теоретических знаний по обеспечению информационной безопасности компьютерных систем и сетей;

• различные способы защиты компьютерных систем от несанкционированного доступа;

• различные модели управления доступом к информационным ресурсам, которые используются в современных защищенных системах;

• принципы построения симметричных и асимметричных криптографических систем;

• основные современные алгоритмы симметричного и асимметричного шифрования и особенности их программной реализации.

Задачи изучения дисциплины.

• получить знания о защите информации при реализации информационных процессов (ввод, вывод, передача, обработка, накопление, хранение);

• знать основные элементы организационного обеспечения информационной безопасности;

• знать и уметь использовать способы защиты информации от несанкционированного доступа; математические и методические средства защиты.

2. Рабочая программа учебной дисциплины

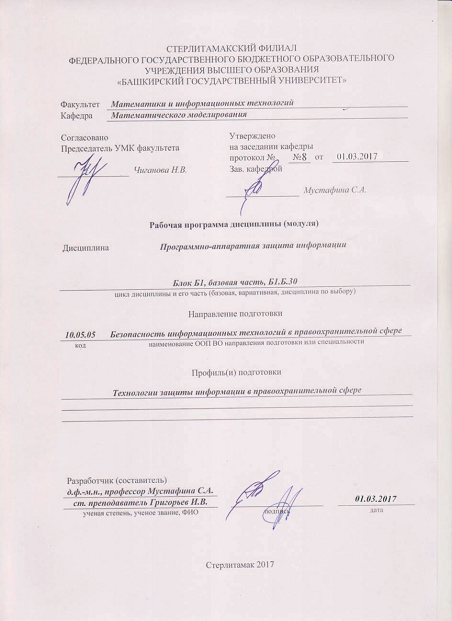

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ

СТЕРЛИТАМАКСКИЙ ФИЛИАЛ БАШКИРСКОГО ГОСУДАРСТВЕННОГО УНИВЕРСИТЕТА

РАБОЧАЯ ПРОГРАММА

по дисциплине Программно-аппаратная защита информации_____________ на ____5_______ семестр

(наименование дисциплины)

Рабочую программу осуществляют: | Зачетных единиц трудоемкости (ЗЕТ)_____5___ Учебных часов: лекций (в т. ч. в интерактивных формах) ___26 ______ |

Лекции: д. ф.-м. н., проф., | семинарских (в т. ч. в интерактивных формах)__________ |

(должность, уч. степень, звание, ф. и.о.) | практических (в т. ч. в интерактивных формах)__26______ |

___________________________________________________ | лабораторных ___32 ______ |

___________________________________________________ | консультаций ___ ________ |

Практические занятия: ассистент (должность, уч. степень, звание, ф. и.о.) | экзамен___5______ |

__________________________________ | |

самостоятельная работа студентов ___58 ______ КСР ___2 ______ | |

№ п/п | Тема и содержание | Форма изучения материалов (лекции, практические занятия, семинарские занятия, лабораторные работы, самостоятельная работа) | Кол-во часов аудитор. работы | Интерактивные методы обучения | Межпредметные связи | Инновационные методы в обучении | Основная и дополнительная литература, рекомендуемая студентам | Задания по самостоятельной работе студентов с указанием литературы, номеров задач | Количество часов самостоят. работы | Форма контроля самостоятельной работы студентов (коллоквиумы, контрольные работы, компьютерные тесты и т. п.) |

1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 |

1 | Основные понятия информационной безопасности | ЛК ПЗ | 4 2 | коллективная мыслительная деятельность | . | Осн.[1,2] Доп. [1] | Требования к комплексной системе защиты информации | 5 | коллоквиум | |

2 | Криптографические методы и средства обеспечения информационной безопасности | ЛК ПЗ ЛЗ | 6 8 10 | коллективная мыслительная деятельность | Теория кодирования | Осн.[1,2,3] Доп. [1] | шифры донаучного периода | 14 | отчет по индивид. заданиям | |

Модуль 2 | ||||||||||

3 | Организационно-правовое обеспечение информационной безопасности | ЛК ПЗ | 1 1 | коллективная мыслительная деятельность | Осн.[1] | УК РФ, ГК РФ, указы президента, стандарты | 4 | коллоквиум | ||

4 | Инженерно-техническое обеспечение информационной безопасности. | ЛК ПЗ | 1 1 | коллективная мыслительная деятельность | Осн.[1] | Устройства ПЭМИН | 4 | коллоквиум | ||

5 | Программно-аппаратное обеспечение информационной безопасности. | ЛК ПЗ | 1 1 | коллективная мыслительная деятельность | Архитектура ЭВМ | Осн.[1,3] Доп. [1] | описание антивирусной программы | 4 | коллоквиум | |

6 | Методы и средства защиты от несанкционированного доступа. | ЛК ПЗ | 1 1 | коллективная мыслительная деятельность | Осн.[1,2] Доп. [1] | Классификация угроз | 4 | коллоквиум | ||

7 | Методы разграничения доступа | ЛК ПЗ ЛЗ | 2 2 8 | метод проектов | Программирование | Осн.[1,2] Доп. [1] | 8 | отчет по лаб. работам | ||

8 | Средства защиты от компьютерных вирусов | ЛК ПЗ | 2 2 | коллективная мыслительная деятельность | Осн.[1,2] Доп. [1] | 2 | коллоквиум |

3. Учебно-методическое обеспечение самостоятельной работы студентов

Самостоятельная работа студентов, предусмотренная учебным планом, должна соответствовать более глубокому усвоению изучаемого материала, формировать навыки исследовательской работы и ориентировать их на умение применять теоретические знания на практике. В процессе этой деятельности решаются задачи:

- научить работать с учебной литературой; формировать у них соответствующие знания, умения и навыки; стимулировать профессиональный рост студентов, воспитывать творческую активность и инициативу.

Самостоятельная работа студентов предполагает:

- подготовку к занятиям (изучение лекционного материала, чтение рекомендуемой литературы, подготовка отчетов по лабораторным работам, подготовка рефератов); конспектирование теоретического материала; подготовка к коллоквиуму; подготовку к зачету.

Самостоятельная работа студентов и форма контроля

Изучение теоретических вопросов

№ | Темы для СРС | Форма контроля |

1 | Зашифровать свое ФИО алгоритмом ГОСТ 2 раунда. | Лаб. работа, рубежный контроль |

2 | Зашифровать свои инициалы алгоритмом RSA | Лаб. работа, рубежный контроль |

3 | Создать хеш-функцию. | Лаб. работа |

4 | Создание электронную цифровую подпись | Лаб. работа |

Виды атак на компьютерную систему | конспектирование, коллоквиум | |

Методы разграничения доступа | конспектирование, коллоквиум | |

Способы резервного копирования | конспектирование, коллоквиум |

4.Фонд оценочных средств

4.1. Перечень компетенций программы:

Дисциплина «Программно-аппаратная защита информации» обеспечивает инструментарий формирования следующих компетенций специалиста по направлению подготовки 090915.65:

- способностью формировать и реализовывать комплекс мер по обеспечению безопасности информации с учетом решаемых задач и структуры объекта информатизации, внешних воздействий и вероятных угроз (ПК-1); способностью использовать языки, системы и инструментальные средства программирования в профессиональной деятельности, применять программные и технические средства системного, прикладного и специального назначения, в том числе средства защиты информации, составляющей государственную тайну (ПК-3); способностью выбирать и применять программно-аппаратные и криптографические средства защиты информации (ПК-4); способностью организовывать и проводить мероприятия по контролю за обеспечением зашиты информации, в том числе сведений, составляющих государственную тайну (ПК-5); способностью выполнять предварительный технико-экономический анализ и обоснование проектных решений по созданию систем обеспечения безопасности информации и защиты государственной тайны (ПК-35); способностью планировать проведение работ по комплексной защите информации и сведений, составляющих государственную тайну, на объекте информатизации (ПК-37); способностью принимать участие в создании системы защиты информации на объекте информатизации (ПК-38);

Таким образом, в результате освоения дисциплины обучающийся должен:

Знать:

- Общую постановку задачи обеспечения информационной безопасности компьютерных систем и сетей и классификацию методов ее решения. Способы несанкционированного доступа к компьютерной информации и способы аутентификации пользователей. Методы разграничения полномочий пользователей и управления доступом к ресурсам в защищенных операционных системах. Способы построения симметричных и асимметричных криптографических систем.

Уметь:

- Применять методы разграничения полномочий пользователей и управления доступом к ресурсам в защищенных операционных системах. Применять методы и средства защиты от вредоносных программ.

Владеть:

- основными понятиями информационной безопасности;

- основами речевой профессиональной культуры;

- навыками оценки уровня защищенности компьютерных систем.

4.2. Описание показателей и критериев оценивания компетенций:

Итоговой формой контроля знаний, умений и навыков по дисциплине является экзамен, который оценивается оценками – «отлично», «хорошо», «удовлетворительно», «неудовлетворительно». Эти оценки проставляются в аттестационную ведомость.

Основой для определения оценки на экзамене служит уровень усвоения студентами материала, предусмотренного учебной программой дисциплины. Ответственность за объективность и единообразие требований, предъявляемых на экзаменах, несет заведующий кафедрой. Критерии оценки знаний, умений и навыков по дисциплине устанавливает кафедра.

При выставлении оценки могут быть применены рекомендательные критерии:

Оценка «отлично» выставляется студенту, если он глубоко и прочно усвоил программный материал; исчерпывающе, последовательно, четко и логично его излагает, умеет тесно увязывать теорию с практикой, свободно справляется с задачами, вопросами и другими видами применения знаний; использует в ответе материал монографической литературы, правильно обосновывает принятое решение, владеет разносторонними навыками и приемами выполнения практических задач.

Оценка «хорошо» выставляется студенту, если в основном он удовлетворяет основным требованиям для оценки «отлично», но в изложении допущены ошибка или один-два недочета при освещении основного содержания ответа, исправленные на замечания преподавателя.

Оценка «удовлетворительно» ставится в случае, если содержание материала раскрыто неполно или непоследовательно или же студент не справился с применением теоретических знаний при выполнении практических заданий, но в то же время выполнил задания обязательного уровня сложности по заданной тематике.

Оценка «неудовлетворительно» выставляется студенту, который не знает значительной части программного материала, допускает существенные ошибки, с большим затруднениями выполняет практические работы. Как правило, оценка «неудовлетворительно» ставится студентам, которые не могут продолжить обучение без дополнительных занятий по дисциплине.

Оценку знаний студентов следует производить на лабораторных занятиях по данной дисциплине, что является одной из форм их подготовки к зачету. Основу системы контроля учебной работы студентов по дисциплине составляет контроль посещаемости лекционных и лабораторных занятий, выполнения лабораторных и контрольных работ.

Результаты контроля анализируются и при необходимости принимаются оперативные решения по улучшению организации и содержанию учебно-воспитательной работы в рамках данной дисциплины.

4.3 Типовые контрольные задания

Материалы для проведения промежуточных и итоговых аттестаций

1. Информация, которая с достаточной для владельца (пользователя) точностью отражает объекты и процессы окружающего мира, называется

2. Такое состояние всех компонент компьютерной системы (КС), при котором обеспечивается защита информации от возможных угроз на требуемом уровне, называется

конфиденциальность КС доступность КС защищенность КС безопасность КС такого понятия не существует3. Процедура распознавания пользователя по его идентификатору

санкционированный доступ несанкционированный доступ идентификация аутентификация нет правильных ответов4. Гарантия того, что конкретная информация доступна только тому кругу лиц, для кого она предназначена

конфиденциальность целостность аутентичность надежность точность5. Наука о способах двунаправленного преобразования информации с целью конфиденциальной передачи ее по незащищенному каналу

криптология криптография стеганография криптоанализ6. Одно из требований, предъявляемым к криптоалгоритмам

длина зашифрованного сообщения должна быть равна длине открытого текста длина зашифрованного сообщения должна быть меньше длины открытого текста длина открытого текста должна быть меньше длины зашифрованного сообщения не должно быть никакой зависимости между длиной зашифрованного сообщения и длиной открытого текста7. Объектом защиты является

комплекс средств, обрабатывающих информацию информация, хранящаяся, обрабатываемая в компьютерных системах информация, передаваемая по незащищенному каналу персонал, обслуживающий компьютерную систему8. Единый комплекс правовых норм, организационных мер, технических, программных и криптографических средств, обеспечивающий защищенность информации в КС в соответствии с принятой политикой безопасности называется

идентификацией аутентификацией политикой информационной безопасности системой защиты информации программной информационной безопасности9. Предметом защиты является:

компьютерная система информация, хранящаяся, обрабатываемая в компьютерных системах информация, передаваемая по незащищенному каналу персонал, обслуживающий компьютерную систему10. Шифрование – это:

процесс преобразования открытой информации в закрытую с уменьшением ее объема процесс преобразования закрытой информации в открытую с сохранением прежнего объема процесс преобразования открытой информации в закрытую с сохранением прежнего объема процесс преобразования закрытой информации в открытую с увеличением прежнего объема11. Симметричная криптография подразумевает:

использование одного и того же ключа как для зашифрования, так и для расшифрования использование одного (открытого) ключа для зашифрования, второго (секретного) – для расшифрования использование одного (секретного) ключа для зашифрования, второго (открытого) – для расшифрования использование механических и химических способов сокрытия информации сокрытие самого факта передачи информации12. Стеганография подразумевает:

использование одного и того же ключа как для зашифрования, так и для расшифрования использование одного (открытого) ключа для зашифрования, второго (секретного) – для расшифрования использование одного (секретного) ключа для зашифрования, второго (открытого) – для расшифрования использование механических и химических способов сокрытия информации сокрытие самого факта передачи информации13. При шифровании методом подстановки:

знак исходного текста заменяется одним или несколькими знаками, порядок следования символов изменяется знак исходного текста заменяется одним или несколькими знаками, порядок следования символов не изменяется знак исходного текста не заменяется другими знаками, и порядок следования символов в сообщении не изменяется знак исходного текста не заменяется другими знаками, но порядок следования символов изменяется14. Шифры, переставляющие элементы открытых данных в некотором новом порядке, называются шифрами:

подстановки замены перестановки упорядочивания15. Асимметричная криптография подразумевает:

использование одного и того же ключа как для зашифрования, так и для расшифрования использование одного (открытого) ключа для зашифрования, второго (секретного) – для расшифрования использование одного (секретного) ключа для зашифрования, второго (открытого) – для расшифрования использование механических и химических способов сокрытия информации сокрытие самого факта передачи информации16. Размер ключа в ГОСТ 28147-89:

16 бит 16 байт 32 бит 32 байт 64 бит 128 бит нет правильных вариантов17. Секретными элементами российского шифра ГОСТ 28147-89 являются:

размер ключа и алгоритм шифрования алгоритм шифрования и ключ шифрования ключ шифрования и таблица замен таблица замен и состав блоков таблица замен и алгоритм шифрования18. Хэширование (Hashing) в криптографии - это:

преобразование блока произвольного размера в блок фиксированного размера преобразование блока фиксированного размера в блок другого, заранее заданного размера процедура генерации ключей для ЭЦП расширение последнего блока сообщения до требуемой длины уменьшение последнего блока сообщения до требуемой длины19. Необратимость хэш-функции означает:

хеш-функция имеет бесконечную область определения хеш-функция имеет конечную область значений легко создать хэш-код по данному сообщению, но невозможно восстановить сообщение по данному хэш-коду изменение входного потока информации на один бит меняет около половины всех бит выходного потока изменение входного потока информации на один бит меняет все биты выходного потока20. Что такое RSA?

шифр Rich Standard Advanced шифр Rich Standard Algorithm шифр Right Security Algorithm шифр, названный по именам его создателей: Rivest, Shamir, Adleman шифр Rich Size Algorithm Real Signature AlgorithmМодуль 1. Рубежный контроль. Отчет по индивидуальным заданиям.

1. Выполните первый цикл алгоритма шифрования ГОСТ 28147 89 в режиме простой замены. Для получения 64 бит исходного текста используйте 8 первых букв из своих данных: Фамилии Имени Отчества. Для получения ключа (256 бит) используют текст, состоящий из 32 букв. Первый подключ содержит первые 4 буквы.

2. Сгенерируйте открытый и закрытый ключи в алгоритме шифрования RSA, выбрав простые числа p и q из первой сотни. Зашифруйте сообщение, состоящее из ваших инициалов: ФИО.

3. Используя хеш-образ своей Фамилии, вычислите электронную цифровую подпись по схеме RSA.

Модуль 2. Рубежный контроль. Коллоквиум.

Коллоквиум проводится по материалу лекционного курса.

Вопросы к коллоквиуму:

Основные понятия информационной безопасности. Классификация атак. Механизмы и сервисы безопасности. Способы и средства нарушения конфиденциальности. Методы разграничения доступа. Классификация вирусов. Классификация антивирусных программ. Организационно-правовое обеспечение информационной безопасности Инженерно-техническое обеспечение информационной безопасности. Программно-аппаратное обеспечение информационной безопасности. Комплексная система защиты информации. Методы и средства защиты от несанкционированного доступа. Методы разграничения доступа.Итоговый контроль. Экзамен

4.4 Методические материалы, определяющие процедуры оценивания ЗУН

Экзаменационные вопросы по дисциплине «Программно-аппаратная защита информации»

Основные задачи службы защиты информации предприятия. Что такое информационная безопасность? Понятия и определения в информационной безопасности Пользователи и злоумышленники в Internet. Причины уязвимости сети Internet. Основные закономерности возникновения и классификация угроз информационной безопасности. Пути и каналы утечки информации. Удаленные атаки на интрасети. Классификация "компьютерных вирусов". Файловые вирусы. Загрузочные вирусы. Макровирусы. Сетевые вирусы. Источники "компьютерных вирусов". Основные правила защиты от "компьютерных вирусов". Антивирусные программы. Восстановление пораженных объектов. Стандарт США "Оранжевая книга". Перечислите руководящие документы Гостехкомиссии Российской Федерации? Разграничение и контроль доступа к информации. Идентификация и установление подлинности объекта (субъекта). Методы и средства защиты информации от случайного воздействия. Методы защиты информации от аварийных ситуаций. Организационные мероприятия по защите информации. Законодательные меры по защите информации. Обеспечение информационной безопасности в Internet.5. Учебно-методическое и информационное обеспечение дисциплины (модуля)

А) Основная:

Программно-аппаратная защита информации: учебное пособие / . - М.: Форум, 2009. - 352 с.: ил.; 60x90 1/16. - (Высшее образование). (переплет) ISBN 978-5-91134-353-8 http:///catalog. php? bookinfo=169345 Программно-аппаратная защита информации: Учебное пособие / . - 2-e изд., испр. и доп. - М.: Форум: НИЦ ИНФРА-М, 2015. - 352 с.: ил.; 60x90 1/16. - (Высшее образование). (переплет) ISBN 978-5-00091-004-7 http:///catalog. php? bookinfo=489084 Аппаратные и программные средства защиты информации: Учебное пособие / , - Воронеж:Научная книга, 2016. - 232 с. ISBN 978-5-4446-0746-6 http:///catalog. php? bookinfo=923168

Б) Дополнительная:

В) Программное обеспечение и Интернет-ресурсы

Специализированные программные средства защиты от несанкционированного доступа, шифрования, компьютерной стеганографии и защиты от вирусов различных производителей.Рекомендованная литература дает возможность студентам самостоятельно изучать соответствующие темы, углублять и расширять знания, полученные на лекциях. При изучении тем курса могут быть использованы издания, не указанные в перечне литературы. Целесообразность использования таких изданий, в случае необходимости, может быть согласована студентами с преподавателем.

6. Методические указания для студентов

Самостоятельная работа студентов предполагает подготовку студентов к лекциям и семинарским занятиям.

При изучении учебной дисциплины предусматривается лекционное изложение курса, работа с учебниками и учебными пособиями, практические (семинарские) занятия. В связи с большим объемом материала часть тем излагается кратко. Студентам рекомендуется обращаться к более полному изложению и примерам, приведенным в основной литературе по учебной дисциплине. Для более полного усвоения материала студентам рекомендуется изучать периодическую литературу соответствующей тематики (соответствующая литература имеется в читальном зале, а также на кафедре).

При самостоятельной подготовке студенты должны оформлять отчеты о проделанной работе, что учитывается при аттестации студентов по изучаемой дисциплине в конце семестра.

Завершающим этапом изучения дисциплины является зачет.

Темы семинарских занятий:

Системный анализ угроз безопасности в компьютерных системах. Организационно-правовое обеспечение защиты информации. Программные и аппаратно-программные методы и средства защиты информации Комплексная система защиты информации в компьютерных системахТемы лабораторных занятий:

Освоение стандартных и специализированных программных средств защиты от несанкционированного доступа в защищенных операционных системах. Освоение стандартных и специализированных программных средств защиты от несанкционированного доступа в защищенных операционных системах. Разработка проекта и программная реализация прототипа системы с разграничением полномочий пользователей на основе паролей.7. Материально-техническое обеспечение дисциплины (модуля)

Интерактивная доска, мультимедийный проектор, компьютерный зал.

Параметры персонального компьютера: процессор Intel Pentium с тактовой частотой не ниже 166 МГц, операционная система Microsoft Windows 98/ Millenium (ME)/ NT/ 2000/ XP, оперативная память не менее 128 Мбайт, рекомендуется 256 Мбайт, видеоадаптер с разрешением не хуже, чем в стандарте SVGA.

Различные технические и аудиовизуальные средства обучения.

8. Образовательные технологии

№п/п | Виды учебной работы | Образовательные технологии |

1 | 2 | 3 |

Лекция (22% интерактивных методов обучения) | Вводная, лекция-информация с визуализацией, коллективная мыслительная деятельность, доклад, работа в группах. | |

Лабораторное занятие (22% интерактивных методов обучения) | Практикум, технология учебного исследования, выполнение лабораторных и практических работ, проектные технологии. | |

Самостоятельная работа | Письменные и устные домашние задания, консультации преподавателей, подготовка к текущему и итоговому контролю. | |

Контроль | Проверка лабораторных работ и контрольных проектов. |

В соответствии с требованиями ФГОС ВПО по направлению подготовки реализация компетентностного подхода предусматривается широкое использование в учебном процессе активных и интерактивных форм проведения в сочетании с внеаудиторной работой с целью формирования и развития профессиональных навыков обучающихся

Удельный вес занятий, проводимых в интерактивных формах, определяется главной целью (миссией) программы, особенностью контингента обучающихся и содержанием дисциплин.

Интерактивные методы обучения – это методы, построенные на коммуникации людей, которые принимают участие в образовательном процессе: взаимодействие между студентом и преподавателем, между самими студентами.

К интерактивным относят, таким образом, не все методы активного обучения, а лишь те, которые строятся на психологических механизмах усиления влияния группы на процесс освоения каждым участником опыта взаимодействия и взаимообучения.

На занятиях необходимо использовать такие методы как: коллективная мыслительная деятельность; работа в группах.

Активные методы обучения – это способы активизации учебно-познавательной деятельности студентов, которые побуждают их к активной мыслительной и практической деятельности в процессе овладения материалом, когда активен не только преподаватель, но активны и студенты.

На занятиях необходимо использовать такие методы как: лекция с использованием ИКТ, учебная дискуссия; самостоятельная работа с литературой; семинар-практикум.

9. Методические рекомендации для преподавателя

При построении лекционного курса важно учитывать сложность излагаемого материала, поэтому необходимо продумать не только содержание, но логику изложения материала каждого раздела. Чтение лекционного курса должно проводиться на достаточно высоком уровне, однако строгость в изложении материала необходимо сочетать с его доступностью.

Основным результатом освоения курса лекций являются:

Основные понятия информационной безопасности; Криптографические методы и средства обеспечения информационной безопасности: симметричные и асимметричные алгоритмы шифрования, хеш-функции, электронная цифровая подпись; Организационно-правовое обеспечение информационной безопасности Инженерно-техническое обеспечение информационной безопасности; Программно-аппаратное обеспечение информационной безопасности; Комплексная система защиты информационной безопасности.Тематика практическских занятий:

Шифры донаучного периода. Криптологии. Симметричные криптографические алгоритмы. Алгоритм ГОСТ. Асимметричные криптографические алгоритмы. Алгоритм RSA/ Электронная цифровая подпись. Защита компьютерных систем от вредоносных программ. Комплексная система защиты информации. Методы разграничения доступа.

Текущий контроль результатов освоения курса проводится на практических занятиях в виде сдачи индивидуальных заданий и коллоквиума. В качестве результата прохождения курса практических занятий выступают умения студентов, выражающиеся в знаниях методов и средствам защиты информационной безопасности

10. Рейтинг-план дисциплины

Рейтинг-план дисциплины

_______________ Программно-аппаратная защита информации_____________

(название дисциплины согласно рабочему учебному плану)

специальность __090915.65 Безопасность информационных технологий в правоохранительной сфере _________________

курс _____3_____, семестр _____6_____ 2015/2016 гг.

Количество часов по учебному плану 180, в т. ч. аудиторная работа 84 самостоятельная работа 58.

Преподаватель: ___ __ _______________________

(Ф. И.О., ученая степень, ученое звание)

Кафедра: ____математического моделирования______________________________

№ п/п | Виды учебной деятельности студентов | Балл за конкретное задание | Число заданий за семестр | Баллы | |

Минимальный | Максимальный | ||||

Модуль 1 | 0 | 35 | |||

Текущий контроль, в том числе | 0 | 20 | |||

1. | Аудиторная работа (работа на практических занятиях) | 2 | 4 | 0 | 8 |

2. | Отчеты по лабораторным работам | 6 | 2 | 0 | 12 |

Рубежный контроль, в том числе | 0 | 15 | |||

1. | Контрольная работа №1 | 1 | 0 | 15 | |

Модуль 2 | 0 | 35 | |||

Текущий контроль, в том числе | 0 | 20 | |||

1. | Аудиторная работа (работа на практических занятиях) | 2 | 5 | 0 | 10 |

2. | Отчеты по лабораторным работам | 5 | 2 | 0 | 10 |

Рубежный контроль, в том числе | 0 | 15 | |||

1. | Контрольная работа №2 | 1 | 0 | 15 | |

Итоговый контроль | |||||

Экзамен | 30 | ||||

Поощрительные баллы | 10 | ||||

1. | Написание реферата | 10 | 1 | 10 |

Посещаемость (баллы вычитаются из общей суммы набранных баллов) | |||

1. | Посещение лекционных занятий | 0 | -6 |

2. | Посещение практических занятий | 0 | -10 |

Итого | 0 | 110 |

К экзамену студент допускается при условии набора не менее 35 баллов.