12. Поле Резерв (IP OPTIONS) является необязательным и используется обычно только при отладке сети. Это поле состоит из нескольких подполей, каждое из которых может быть одного из восьми предопределенных типов. В этих подполях можно указывать точный маршрут прохождения маршрутизаторов, регистрировать проходимые пакетом маршрутизаторы, помещать данные системы безопасности, а также временные отметки. Так как число подполей может быть произвольным, то в конце поля Резерв должно быть добавлено несколько байт для выравнивания заголовка пакета по 32-битной границе.

Максимальная длина поля данных пакета ограничена разрядностью поля, определяющего эту величину, и составляет 65535 байтов, однако при передаче по сетям различного типа длина пакета выбирается с учетом максимальной длины пакета протокола нижнего уровня, несущего IP-пакеты. Если это кадры Ethernet, то выбираются пакеты с максимальной длиной в 1500 байтов, умещающиеся в поле данных кадра Ethernet.

Рассмотрим более подробно, что такое фрагментация.

3.2.3 Фрагментация дейтаграмм

Различные среды передачи имеют различный максимальный размер передаваемого блока данных (MTU - Media Transmission Unit), это число зависит от скоростных характеристик среды и вероятности возникновения ошибки при передаче. Например, размер MTU в 10Мбит/с Ethernet равен 1536 октетам, в 100 Мбит/с FDDI - 4096 октетам.

При передаче дейтаграммы из среды с большим MTU в среду c меньшим MTU может возникнуть необходимость во фрагментации дейтаграммы. Фрагментация и сборка дейтаграмм осуществляются модулем протокола IP. Для этого применяются поля “ID” (Identification), “Flags” и “Fragment Offset” заголовка дейтаграммы.

Максимальное количество фрагментов равно 213=8192 при минимальном (8 октетов) размере каждого фрагмента. При большем размере фрагмента максимальное количество фрагментов соответственно уменьшается.

Сборка фрагментов осуществляется только в узле назначения дейтаграммы, поскольку разные фрагменты могут следовать в пункт назначения по разным маршрутам.

Если фрагменты задерживаются или утрачены при передаче, то у остальных фрагментов, уже полученных в точке сборки, TTL уменьшается на единицу в секунду до тех пор, пока не прибудут недостающие фрагменты. Если TTL становится равным нулю, то все фрагменты уничтожаются и ресурсы, задействованные на сборку дейтаграммы, высвобождаются.

Максимальное количество идентификаторов дейтаграмм - 65536. Если использованы все идентификаторы, нужно ждать до истечения TTL, чтобы можно было вновь использовать тот же самый ID, поскольку за TTL секунд “старая” дейтаграмма будет либо доставлена и собрана, либо уничтожена.

Передача дейтаграмм с фрагментацией имеет определенные недостатки. Например, как следует из предыдущего абзаца, максимальная скорость такой передачи равна 65536/TTL дейтаграмм в секунду. Если учесть, что рекомендованная величина TTL равна 120, получаем максимальную скорость в 546 дейтаграмм в секунду. В среде FDDI MTU равен примерно 4100 октетам, откуда получаем максимальную скорость передачи данных в среде FDDI не более 18 Мбит/с, что существенно ниже возможностей этой среды.

Другим недостатком фрагментации является низкая эффективность: при потере одного фрагмента заново передается вся дейтаграмма; при одновременном ожидании отставших фрагментов нескольких дейтаграмм создается ощутимый дефицит ресурсов и замедляется работа узла сети.

Способом обойти процесс фрагментации является применение алгоритма “Path MTU Discovery” (“Выявление MTU на пути следования”), этот алгоритм поддерживается протоколом TCP. Задачей алгоритма является обнаружение минимального MTU на всем пути от отправителя к месту назначения. Для этого посылаются дейтаграммы с установленным битом DF (“фрагментация запрещена”). Если они не доходят до места назначения, размер дейтаграммы уменьшается, и так происходит до тех пор, пока передача не будет успешной. После этого при передаче полезных данных создаются дейтаграммы с размером, соответствующим обнаруженному минимальному MTU.

Перейдём к рассмотрению того, как осуществляется адресация в протоколе IP.

3.2.4 Адрес протокола IP

IP-адрес является уникальным 32-битным идентификатором IP-интерфейса в Интернет. Часто говорят, что IP-адрес присваивается узлу сети (например, хосту); это верно в случае, если узел является хостом с одним IP-интерфейсом, иначе следует уточнить, об адресе какого именно интерфейса данного узла идет речь.

IP-адреса принято записывать разбивкой всего адреса по октетам (четыре), каждый октет записывается в виде десятичного числа, числа разделяются точками. Например, адрес

записывается как

... = 192.168.16.240.

IP-адрес хоста состоит из номера IP-сети, который занимает старшую область адреса, и номера хоста в этой сети, который занимает младшую часть. Положение границы сетевой и хостовой частей (обычно оно характеризуется количеством бит, отведенных на номер сети) может быть различным, определяя различные типы IP-адресов.

3.2.5 Классы IP адресов

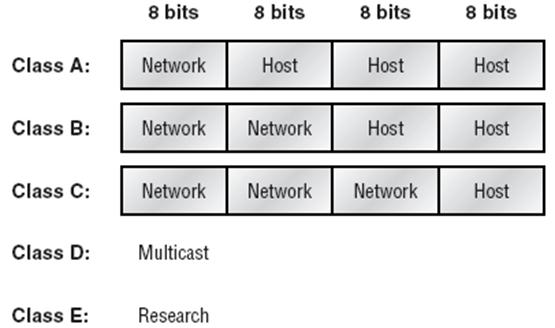

В классовой модели IP-адрес может принадлежать к одному из четырех классов сетей. Каждый класс характеризуется определенным размером сетевой части адреса, кратным восьми; таким образом, граница между сетевой и хостовой частями IP-адреса в классовой модели всегда проходит по границе октета. Принадлежность к тому или иному классу определяется по старшим битам адреса см. рис. 2.

Рис. 2

Класс А. Старший бит адреса равен нулю. Размер сетевой части равен 8 битам. Таким образом, может существовать всего примерно 27 сетей класса А, но каждая сеть обладает адресным пространством на 224 хостов. Так как старший бит адреса нулевой, то все IP-адреса этого класса имеют значение старшего октета в диапазоне 0 — 127, который является также и номером сети.

Класс В. Два старших бита адреса равны 10. Размер сетевой части равен 16 битам. Таким образом, может существовать всего примерно 214 сетей класса В, каждая сеть обладает адресным пространством на 216 хостов. Значения старшего октета IP-адреса лежат в диапазоне 128 — 191, при этом номером сети являются два старших октета.

Класс С. Три старших бита адреса равны 110. Размер сетевой части равен 24 битам. Количество сетей класса С примерно 221, адресное пространство каждой сети рассчитано на 254 хоста. Значения старшего октета IP-адреса лежат в диапазоне 192 - 223, а номером сети являются три старших октета.

Класс D. Сети со значениями старшего октета IP-адреса 224 и выше. Зарезервированы для специальных целей. Некоторые адреса используются для мультикастинга - передачи дейтаграмм группе узлов сети, например:

224.0.0.1 - всем хостам данной сети;

224.0.0.2 - всем маршрутизаторам данной сети.

В классе А выделены две особые сети, их номера 0 и 127. Сеть 0 используется при маршрутизации как указание на маршрут по умолчанию.

IP-интерфейс с адресом в сети 127 используется для адресации узлом себя самого (loop back, интерфейс обратной связи). Интерфейс обратной связи не обязательно имеет адрес в сети 127 (особенно у маршрутизаторов), но если узел имеет IP-интерфейс с адресом 127.0.0.1, то это - интерфейс обратной связи. Обращение по адресу loopback-интерфейса означает связь с самим собой (без выхода пакетов данных на уровень доступа к среде передачи); для протоколов на уровнях транспортном и выше такое соединение неотличимо от соединения с удаленным узлом, что удобно использовать, например, для тестирования сетевого программного обеспечения.

3.2.6 Зарезервированные IP адреса

В адресной схеме протокола выделяют особые IP-адреса:

IP адрес | Назначение | |

сетевые биты | хостовые биты | |

равны 0 | равны 0 | само передающее устройство |

номер сети | равны 0 | текущая IP сеть |

равны 0 | номер хоста | хост в данной сети |

равны 1 | равны 1 | все хосты в данной IP сети |

номер сети | равны 1 | все хосты в указанной IP сети |

127 | любые | адрес обратной связи (loop back) |

Если биты всех октетов адреса равны нулю, то он обозначает адрес того узла, который сгенерировал данный пакет. Это используется в ограниченных случаях, например в некоторых сообщениях протокола IP.

Если биты сетевого префикса равны нулю, полагается, что узел назначения принадлежит той же сети, что и источник пакета.

Когда биты всех октетов адреса назначения равны двоичной единице, пакет доставляется всем узлам, принадлежащим той же сети, что и отправитель пакета. Такая рассылка называется ограниченным широковещанием.

Наконец, если в битах адреса, соответствующих узлу назначения, стоят единицы, то такой пакет рассылается всем узлам указанной сети. Это называется широковещанием.

Специальное значение имеет, так же, адреса сети 127/8. Они используются для тестирования программ и взаимодействия процессов в пределах одной машины (как правило, для тестирования корректной работы стека TCP/IP). Пакеты, отправленные на этот интерфейс, обрабатываются локально, как входящие. Потому адреса из этой сети нельзя присваивать физическим сетевым интерфейсам.

3.2.7 Эффективное использование адресного пространства протокола IP

Несколько лет назад специалисты, занимающиеся Интернет, были в ужасе от лавинообразного роста числа пользователей этой всемирной "сети сетей". Их беспокоило, что 32-разрядное адресное пространство протокола Интернет (IP), на котором построена вся сеть, при таких темпах роста должно было бы переполниться уже через два-три года, оставив миллионы потенциальных пользователей "на обочине информационного шоссе".

Было придумано несколько решений этой проблемы.

1. Введение масок подсетей переменной длины (VLSM). Очень редко в локальную вычислительную сеть входит более 100-200 узлов: даже если взять сеть с большим количеством узлов, многие сетевые среды накладывают ограничения, например, в 1024 узла. Исходя из этого, целесообразность использования сетей класса А и В весьма сомнительна. Да и использование класса С для сетей, состоящих из 20-30 узлов, тоже является расточительством. Для решения этих проблем в двухуровневую иерархию IP-адресов (сеть -- узел) была введена новая составляющая -- подсеть. Идея заключается в "заимствовании" нескольких битов из узловой части адреса для определения подсети. Общая схема разбиения сети на подсети с масками переменной длины такова: сеть делится на подсети максимально необходимого размера. Затем некоторые подсети делятся на более мелкие, и рекурсивно далее, до тех пор, пока это необходимо. Об этом более подробно поговорим чуть позже.

2. Использование «приватных» (fake) сетей. Представим себе, что для работы некоторого отдела необходима организация локальной компьютерной сети с выделенным сервером, способным предоставить пользователям этой локальной сети файловый сервис и сервисы, составляющие основу интранет-технологий: электронная почта и телеконференции, WWW-сервис для доступа к базам данных. С другой стороны пользователи должны иметь со своих рабочих мест выход в Интернет для поиска необходимой им для работы информации. Обычная схема построения таких сетей состоит в получении на организацию диапазона реальных IP-адресов для рабочих станций и сервера и подключении к провайдеру услуг Интернет. При этом пользователи локальной сети получают выход через провайдера в Интернет, а сервер становится одним из ее ресурсов и доступен с любого компьютера, подключенного к Интернет. На первый взгляд такое решение приемлемо во всех случаях, но на самом деле это далеко не так. Например, если данные, хранящиеся на локальном сервере представляют некоторую важность, не допускающую их просмотра, изменения или уничтожения, то возникает проблема защиты этой информации от хакеров, населяющих Интернет наравне с нормальными пользователями. Как же в этом случае поступить? Оказалось, что решение есть и оно достаточно простое. Необходимо организовать шлюз, работающий по особым правилам, соединяющий локальную сеть и Интернет. Правила шлюза должны работать таким образом, что должны допускаться только те соединения, которые инициированы пользователями локальной сети. Все попытки соединиться с сервером или любой рабочей станцией локальной сети со стороны Интернет должны шлюзом отвергаться. Именно таким образом устроена и работает "приватная сеть". Ее основу составляет обычная локальная компьютерная сеть. Для соединения с Интернет используется специальный шлюз, построенный на специальном аппаратно-программном комплексе и способный обрабатывать проходящий через него трафик по правилам "запрещения/разрешения".Рабочие станции внутри приватной сети получают специальные адреса – fake-адреса. Так, если организована приватная сеть класса А, то адреса внутри сети: 10.0.0.1 – 10.255.255.255, если класса B, то 172.16.0.1 – 172.31.255.255, класса С – 192.168.0.1 – 192.168.0.0.

3. Использование динамического распределения адресов (DHCP, BootP). В больших сетях некоторые рабочие станции могут не иметь системного диска, а операционная система и сетевое программное обеспечение загружается через сеть. Для этого рабочая станция должна иметь стартовую программу, записанную в ПЗУ. Такое постоянное запоминающее устройство часто производится на фирме, изготовившей эту рабочую станцию, и по этой причине не содержат информации ни об адресе сервера, ни даже о своем IP-адресе. Мощным средством для загрузки бездисковых станций является протокол BOOTP (Bootstrap протокол, RFC-951, -1048, -1532). BOOTP пригоден и для загрузки бездисковых маршрутизаторов. Bootp осуществляет загрузку в два этапа. На первом этапе bootp лишь снабжает клиента информацией, где лежит нужные ему данные. Далее ЭВМ-клиент использует протокол RFTP для получения искомого загружаемого файла. Появление протокола Dynamic Host Configuration Protocol (DHCP) заметно упростило жизнь сетевых администраторов. Если раньше IP-адреса приходилось задавать вручную (хорошо еще, если с центральной консоли), то теперь эта процедура выполняется автоматически. Протокол DHCP был предложен в 1993 г., его развитием занимается специальная рабочая группа (DHC WG), входящая в состав IETF. DHCP появился не на пустом месте - различные схемы управления IP-адресами в сетевой среде предлагались и раньше. Однако эти схемы имеют по крайней мере один из двух недостатков - не допускают динамического назначения IP-адресов либо позволяют передавать от сервера на станцию-клиент лишь небольшое число параметров конфигурации. Сравнивая протоколы BOOTP и DHCP, нельзя не отметить появления в DHCP новых услуг. Во-первых, в этом протоколе предусмотрен механизм автоматической выдачи IP-адресов во временное пользование с возможностью их последующего присвоения новым клиентам. Во-вторых, клиент может получить от сервера все параметры конфигурации, которые ему необходимы для успешного функционирования в IP-сети.

4. Введение 6-й версии протокола IP. Создатели Интернета (а точнее, его предка - сети Arpanet) даже и не подозревали, какой успех ждет их детище. Поэтому не удивительно, что когда глобальная сеть начала семимильными шагами распространяться по всей планете, появились некоторые проблемы. Точнее, даже, не сами проблемы, а всего лишь предположения об их возникновении в ближайшем будущем. И самой серьезной из них являлось адресное пространство. В версии протокола IP (IPv4), длина IP адреса составляет 32 бита. То есть всего возможно около 4 миллиардов 300 миллионов вариантов. Сегодня этого пока достаточно, но уже совсем скоро может сложиться ситуация, когда IP-адресов не будет хватать на всех желающих. Решением проблемы стал протокол IPv6. У него достаточно много существенных отличий от своего предшественника. И главным из них, конечно же, является система адресации. В протоколе IPv6 длина IP-адресов расширяется с 32 до 128 бит. Таким образом, число их возможных вариантов вырастает до 3,4*101038. То есть, фактически, этих адресов в обозримом будущем будет более чем достаточно. Помимо этого, увеличение длины IP-адреса позволяет использовать больше уровней иерархии в системе адресации и ввести несколько различных типов адресов. Кроме этого, в протоколе IPv6 базовый заголовок пакетов оптимизирован для максимально быстрой его обработки. Это сделано для разгрузки маршрутизаторов и увеличения, таким образом, их пропускной способности. Также изменению подвергся механизм фрагментации, удалено широковещание и добавлена возможность использования криптографического алгоритма для защиты передаваемой информации.

3.2.8 Подсети. Маска подсети

Причины разбиения сети на подсети кроются в ранних спецификациях IP, где существовало только несколько сетей класса A, в которых можно было разместить несколько миллионов хостов.

Соединение такого количества сайтов в одну сеть влечет за собой огромный трафик и проблемы администрирования: управление таким количеством машин превратится в кошмар, а сеть замрет под грузом собственного трафика.

Введем подсети: сетевой адрес класса A может быть поделен так, чтобы распределить его на несколько (если не больше) отдельных сетей. Управление каждой отдельной сетью можно легко делегировать.

Другие причины создания подсетей:

· Физическая организация сайта может создавать ограничения (длина кабеля) на соединения в физической инфраструктуре, требуя создания нескольких сетей. Разбивка на подсети позволяет решить эту задачу в пределах IP окружения используя единственный IP адрес сети. В действительности этот метод широко используется ISP, которые хотят раздать своим подключенным по постоянным каналам клиентам статические IP адреса.

· Сетевой трафик слишком высок, что приводит к снижению производительности сети. Разбивкой сети на подсети трафик, относящийся к данному сетевому сегменту, может оставаться в локальных рамках - это обеспечивает сокращение общего трафика и повышение скорости сети без действительного расширения полосы пропускания сети;

· Требования безопасности могут заставлять разбивать пользователей на отдельные классы, которые не должны находиться в одной сети, так как трафик в сети может быть всегда перехвачен знающим пользователем. Разбивка на подсети позволяет предотвратить подглядывание трафика лицами из других подразделений компании.

А) Двухуровневая иерархия

Для обеспечения гибкости в назначении адресов компьютерным сетям разработчики определили, что адресное пространство протокола IP должно быть разделено на три основных класса - A, B и C. Каждый из этих основных классов фиксирует границу между сетевым префиксом и номером хоста в разных точках 32-разрядного адреса. Одно из основных достоинств использования классов в том, что каждый адрес содержит ключ для идентификации границы между сетевым префиксом и номером хоста. Например, если старшие два бита адреса равны "10", то точка раздела находится между 15 и 16 битом. Недостатком такого метода является необходимость изменения адреса сети при превышении в сетях класса С числа устройств в 255, например на адреса класса B. Изменение сетевых адресов может отнять много времени и усилий у администратора по отладке сети. Также очевидная проблема заключается в большой вероятности неэффективного использования предоставленного кому-либо пула адресов(напр. В сетях класса А).

Б) Трехуровневая иерархия

В 1985 году документом RFC 950 определен стандартный процесс поддержки формирования подсетей или разделения единственного номера сети классов А, B и C на меньшие части. Формирование подсетей было введено для разрешения следующих проблем:

1. разбухания таблиц маршрутизации в маршрутизаторов Интернет;

2. дефицита номеров сетей при необходимости расширения их числа.

Обе эти проблемы решались за счет добавления еще одного уровня иерархии к адресной структуре протокола IP. Вместо двухуровневой иерархии концепция формирования подсетей вводит поддержку трехуровневой иерархии.

Расширенный сетевой префикс состоит из префикса сети и номера подсети. Расширенный сетевой префикс можно идентифицировать с помощью маски подсети (subnet mask). Маска подсети - это число, двоичная запись которого содержит единицы в разрядах, интерпретируемых как номер сети. Маска подсети позволяет провести четкую границу между двумя частями IP-адреса. Одна часть идентифицирует номер подсети, вторая - предназначается для идентификации хостов в этой подсети.

Хосты и маршрутизаторы используют старшие биты IP-адреса для определения его класса. После того как класс определен, хост может легко найти границу между битами номера сети и номера хоста в этой сети. Однако класс адреса ничем не может помочь в определении номера подсети. Для решения данного вопроса служит 32-разрядная маска подсети, позволяющая однозначно определить требуемую границу. Для стандартных классов сетей маски имеют следующие значения:

· 255.0.0.0 - маска для сети класса А;

· 255.255.0.0 - маска для сети класса B;

· 255.255.255.0 - маска для сети класса C.

Другой способ записи маски подсети:

Через «/» после IP адреса записывается количество единиц в маске (например: 192.168.1.0/24)

· 255.0.0.0 = /8

· 255.255.0.0 = /16

· 255.255.255.0 = /24

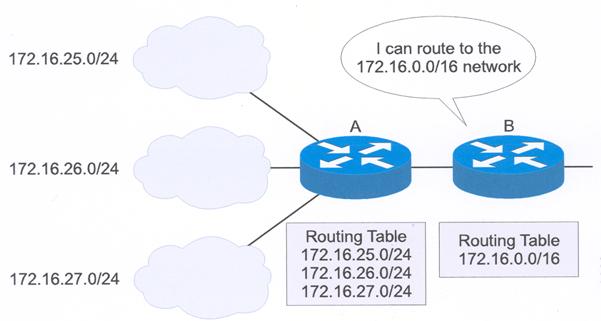

На следующем рисунке (рис. 4) мы видим, как сокращается таблица маршрутизации при использовании технологии VLSM: маршрутизатору B ничего не надо знать о подсетях, находящимися с левой стороны, и всего одна запись в его таблице маршрутизации идентифицирует все рабочие станции, находящихся за маршрутизатором А.

Рис. 4

При разделении сети на подсети полезно помнить некоторые правила:

· Количество хостов в подсети считается по формуле: ![]() где n – количество битов, кодирующих в адресе номер хоста (-2 учитывает адрес сети и широковещательный адрес!).

где n – количество битов, кодирующих в адресе номер хоста (-2 учитывает адрес сети и широковещательный адрес!).

· Количество подсетей считается по формуле: ![]() где n – количество битов, кодирующих в адресе подсеть (аккуратнее! Для протоколов маршрутизации не поддерживающих VLSM (RIP v.1 и т. д.) нельзя использовать нулевую и последнюю подсети).

где n – количество битов, кодирующих в адресе подсеть (аккуратнее! Для протоколов маршрутизации не поддерживающих VLSM (RIP v.1 и т. д.) нельзя использовать нулевую и последнюю подсети).

· Все подсети после первой, кратны ей по последнему октету (байту).

Пример разделения сети 193.1.1.0/24 на 8 подсетей по 30 хостов в каждой:

Сеть/адрес | Точечно-десятичный формат | Двоичный формат |

Базовая сеть | 193.1.1.0/24 | . |

Подсеть №0 | 193.1.1.0/27 | .00000000 |

Подсеть №1 | 193.1.1.32/27 | .00100000 |

Подсеть №2 | 193.1.1.64/27 | .01000000 |

Подсеть №3 | 193.1.1.96/27 | .01100000 |

Подсеть №4 | 193.1.1.128/27 | .10000000 |

Подсеть №5 | 193.1.1.160/27 | .10100000 |

Подсеть №6 | 193.1.1.192/27 | .11000000 |

Подсеть №7 | 193.1.1.224/27 | .11100000 |

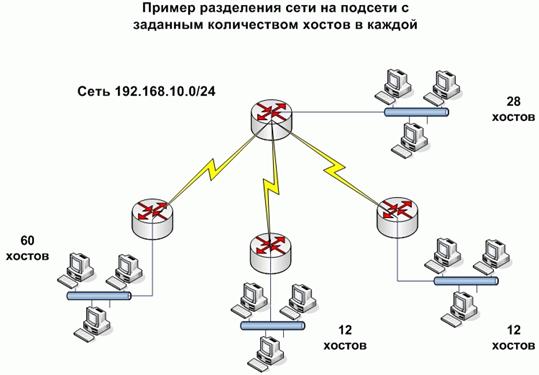

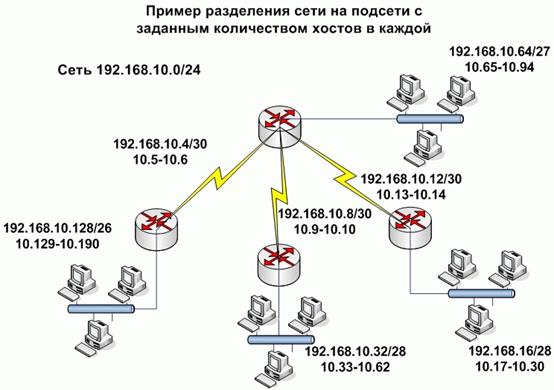

Очень часто, при реализации проектов локальных сетей, приходится сталкиваться с задачами разделения выделенного адресного пространства с максимальной эффективностью. Весьма полезно в таких случаях использовать технологию VLSM. Пример типичной задачи на эффективное разделение сети на подсети представлен на рис. 6.

Рис. 6

В данном случае следует действовать по следующему алгоритму: cначала считается количество бит (а значит, и маска подсети), необходимое для кодирования достаточного количества хостов в каждой подсети (3 подсети по 2 хоста – маска /30, 2 подсети по 12 хостов – маска /28, 1 подсеть содержащая 28 хостов – маска /27 и 1 подсеть содержащая 60 хостов – маска /26. Затем – адреса подсетей, а потом уже первый и последний адреса в подсети. Причем начинать расчет следует с подсетей с наименьшим количеством хостов и заканчивать расчет подсетями с наибольшим количеством хостов. Пример решения данной задачи представлен на рис. 7 (первый и последний в подсети адреса на рисунке представлены без префикса 192.168.).

Рис. 7

3.2.9 Организации, управляющие распределением IP адресов

Очевидно, что распределение IP адресов между пользователями должно регулироваться. Для этого существуют несколько организаций, которые решают этот вопрос, выделяют IP адреса тому или иному провайдеру. Рассмотрим, какие организации «проходит» IP адрес, чтобы попасть в личное ваше пользование.

· IANA – The Internet Assigned Numbers Authority (Управление назначением адресов в Интернет) - организация, осуществляющая контроль за распределением всего пространства Интернет адресов, включая IP-адреса. IANA выделяет адресное пространство Региональным регистратурам в соответствии с их потребностями.

· RIR – Regional Internet Registry (Региональная регистратура Интернет) - организация, занимающаяся распределением адресного пространства в пределах одного из 5-х регионов (Северная Америка, Латинская Америка, Европа, Азия, Африка) см. рис. 8. Региональные регистратуры осуществляют координацию деятельности Локальных регистратур. Северная Америка - поддерживается ARIN (American Registry for Internet Numbers). Латинская Америка и Караибские острова - поддерживается LACNIC (Regional Latin-American and Caribbean IP Address Registry). Европа ближний восток, центральная Азия, Африка до экватора - база данных поддерживается RIPE Network Coordination Centre (RIPE NCC). Азия и Тихоокеанский регион - поддерживается APNIC (Asia Pacific Network Information Centre). Ну и, наконец, Африка – поддерживается AfriNIC (African Network Information Centre).

· LIR – Local Internet Registries (Локальная регистратура Интернет) - организация, занимающаяся распределением адресного пространства пользователям сетей (сервис-провайдерам и их абонентам) и оказанием сопутствующих регистрационных услуг. Как правило, Локальными регистратурами управляют крупные сервис-провайдеры и корпоративные сети.

LIR'ы делятся на: а) Extra large; б) Large; в) Medium; г) Small; д) Extra small.

Самая большая (Extra large) российская LIR - РосНИИРОС (Российский НИИ Развития Общественных Сетей)

· ISP - Internet Service Provider (сервис-провайдер Интернет) - поставщик услуг Интернет.

· End-user (конечный пользователь) - организация, которая использует выделенное ей адресное пространство для работы своих сетей и подключенная к сети Интернет.

3.2.10 Протокол ARP

Протокол ARP (Address Resolution Protocol, Протокол распознавания адреса) предназначен для преобразования IP-адресов в MAC-адреса, часто называемые также физическими адресами.

Поиск по данному IP-адресу соответствующего Ethernet-адреса производится протоколом ARP, функционирующим на уровне доступа к среде передачи. Протокол поддерживает в оперативной памяти динамическую arp-таблицу в целях кэширования полученной информации. Порядок функционирования протокола следующий.

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 |