Заголовок кадра ISL содержит следующие поля:

Адрес получателя

Поле Destination Address содержит 5-байтовый адрес получателя.

Тип кадра

Поле Frame Type указывает тип инкапсулированного кадра и может служить

для обозначения дополнительной инкапсуляции. Определены следующие

типы кадров:

0000 Ethernet

0001 Token Ring

0010 FDDI

0011 ATM

Тип пользователя

0 нормальный приоритет;

1 высший приоритет.

Адрес отправителя

Это поле содержит адрес отправителя пакета ISL. Поле должно содержать

адрес 802.3 MAC порта коммутатора, передающего данный кадр. Поле

адреса имеет размер 48 битов.

Длина

16-битовое поле, указывающее длину пакета в байтах без учета полей DA, T,

U, SA, LEN и CRC. Общая длина неучитываемых полей составляет 18

байтов, поэтому значение данного поля равно общей длине пакета минус 18.

SNAP LLC

3-байтовое поле управления логическим каналом SNAP.

HSA

Поле HSA (High bits of source address – старшие биты адреса отправителя)

содержит три старших байта поля SA.

Идентификатор VLAN

Идентификатор виртуальной ЛВС, к которой относится данный пакет. Это 15-

битовое поле служит для того, чтобы различать кадры разных VLAN. Для

обозначения этого поля часто используют термин color of the packet (цвет

пакета).

Индикатор BPDU и CDP

0 не передается CPU для обработки;

1 передается для обработки CPU.

Индекс

Поле Index показывает индекс порта отправителя пакета в коммутаторе. Это

поле служит для целей диагностики коммутатора и может быть изменено

любым устройством. Поле имеет размер 16 битов и отбрасывается

приемником.

Зарезервировано

Резервное поле.

Для связи между различными VLAN необходимо использовать сетевой уровень, т. е. маршрутизатор. При получении кадра соответствующего транкового протокола, маршрутизатор может изменять в нём поле VID в случае если адрес, на который отправляется кадр соответствует VLAN, отличной от VLAN отправителя. Данный процесс - ничто иное, как простая декапсуляция пакета третьего уровня из кадра второго уровня, и последующая инкапсуляция этого пакета в другой (с другим VID) кадр второго уровня.

Виртуальные локальные сети (VLAN) обеспечивают более гибкое и логичное разбиение сети на сегменты вне зависимости от физического расположения. Применение технологии виртуальных локальных сетей ограничивает поток широковещательных сообщений и тем самым освобождает каналы связи, упрощает управление и сокращает необходимость в дорогих и сложных схемах маршрутизации между коммутируемыми сетями. Использование VLAN дает возможность повысить пропускную способность сети за счет ее эффективной сегментации. В отличие от обычной коммутации, передача информации ограничена только необходимыми адресатами, что приводит к снижению общей загрузки сети. Повышается и уровень защиты информации. Для управления правами доступа можно использовать стандартные средства безопасности.

3.4 Изучение TCP/IP на примерах. Методы защиты от хакеров

Целью данного изложения не является обзор или анализ сетевых атак. В соответствующей лабораторной работе студент воспроизводит несколько сетевых атак, на основе которых изучается работа стека протоколов TCP/IP и дается представление об уязвимости и возможных методах защиты при работе с TCP/IP.

3.4.1 Стек протоколов TCP/IP

Существуют разногласия в том, как вписать модель TCP/IP в модель OSI, поскольку уровни в этих моделях не совпадают. Примером спорного протокола может быть ARP или STP. Мы будем придерживаться следующего соответствия.

Самый нижний (уровень IV) соответствует физическому и канальному уровням модели OSI. Этот уровень в протоколах TCP/IP не регламентируется, но поддерживает все популярные стандарты физического и канального уровня: для локальных сетей это Ethernet, Token Ring, FDDI, Fast Ethernet, 100VG-AnyLAN, для глобальных сетей – примером могут быть протоколы соединений "точка-точка" SLIP и PPP, протоколы территориальных сетей с коммутацией пакетов X.25, frame relay.

Разработана также специальная спецификация, определяющая использование технологии ATM в качестве транспорта канального уровня. Обычно при появлении новой технологии локальных или глобальных сетей она быстро включается в стек TCP/IP за счет разработки соответствующего RFC, определяющего метод инкапсуляции пакетов IP в ее кадры.

Следующий уровень (уровень III) - это уровень межсетевого взаимодействия, который занимается передачей пакетов с использованием различных транспортных технологий локальных сетей, территориальных сетей, линий специальной связи и т. п.

В качестве основного протокола сетевого уровня (в терминах модели OSI) в стеке используется протокол IP. Протокол IP является дейтаграммным протоколом, то есть он не гарантирует доставку пакетов до узла назначения, но старается это сделать.

К уровню межсетевого взаимодействия относятся и все протоколы, связанные с составлением и модификацией таблиц маршрутизации, такие как протоколы сбора маршрутной информации RIP (Routing Internet Protocol) и OSPF (Open Shortest Path First), а также протокол межсетевых управляющих сообщений ICMP (Internet Control Message Protocol). Последний протокол предназначен для обмена информацией об ошибках между маршрутизаторами сети и узлом - источником пакета. С помощью специальных пакетов ICMP сообщается о невозможности доставки пакета, о превышении времени жизни или продолжительности сборки пакета из фрагментов, об аномальных величинах параметров, об изменении маршрута пересылки и типа обслуживания, о состоянии системы и т. п.

Следующий уровень (уровень II) называется основным. На этом уровне функционируют протокол управления передачей TCP (Transmission Control Protocol) и протокол дейтаграмм пользователя UDP (User Datagram Protocol). Протокол TCP обеспечивает надежную передачу сообщений между удаленными прикладными процессами за счет образования виртуальных соединений. Протокол UDP обеспечивает передачу прикладных пакетов дейтаграммным способом, как и IP, и выполняет только функции связующего звена между сетевым протоколом и многочисленными прикладными процессами.

Верхний уровень (уровень I) называется прикладным. За долгие годы использования в сетях различных стран и организаций стек TCP/IP накопил большое количество протоколов и сервисов прикладного уровня. К ним относятся такие широко используемые протоколы, как протокол копирования файлов FTP, протокол эмуляции терминала telnet, почтовый протокол SMTP, используемый в электронной почте сети Internet, гипертекстовые сервисы доступа к удаленной информации, такие как WWW и многие

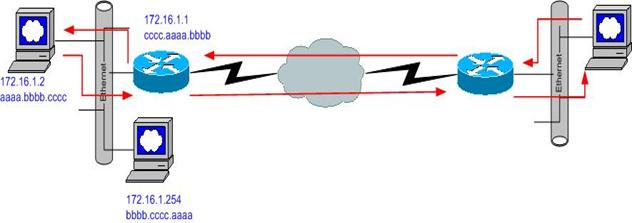

3.4.2 Работа протокола ARP

Для того чтобы установить соединение, узлам должны быть известны адреса сетевых адаптеров других узлов. Разрешение адреса (address resolution) – это процесс определения аппаратного адреса сетевого адаптера по его IP-адресу. Протокол ARP (Address Resolution Protocol) – часть уровня Интернета модели TCP/IP – позволяет определить адреса сетевых адаптеров, расположенных в одной физической сети.

Протокол ARP нужен для получения адресов сетевых адаптеров TCP/IP-узлов в сетях, поддерживающих широковещание. Он использует широковещательные запросы, содержащие IP-адреса получателя, чтобы выяснить адрес сетевого адаптера этого узла или адрес необходимого шлюза. Получив адрес сетевого адаптера, ARP сохраняет его вместе с соответствующим ip-адресом в своем кэше. Протокол ARP перед формированием широковещательного ARP-запроса всегда ищет в кэше адрес IP и сетевого адаптера.

Протокол ARP описан в RFC 826.

Существуют две процедуры разрешение IP-адреса: разрешение локального IP-адреса и разрешение удаленного ip-адреса.

Разрешение локального ip-адреса.

1. ARP-запрос формируется каждый раз при попытке одного узла связаться с другим.

Если протокол IP определит, что IP-адрес принадлежит локальной сети, узел-отправитель ищет адрес узла-получателя в своем ARP-кэше.

2. Если он не найден, протокол ARP формирует запрос типа “Чей это IP-адрес и каков Ваш адрес сетевого адаптера (MAC адрес )?”, в который так же включаются адреса IP и сетевого адаптера узла-отправителя. ARP-запрос посылается в широковещательном режиме, чтобы все узлы в локальной сети могли принять и обработать его.

3.Каждый узел в локальной сети получает этот широковещательный запрос и сравнивает указанный в нем IP-адрес со своим собственным. Если они не совпадают, запрос игнорируется.

4.Узел-получатель определяет, что IP-адрес в запросе совпадает с его собственным, он посылает на узел-отправитель ARP-ответ, в котором указывает свой адрес сетевого адаптера. Затем он обновляет свой ARP-кэш, занося в него соответствие IP-адреса узла-отправителя адресу его сетевого адаптера.

Разрешение удаленного IP-адреса.

1.При соединении определяется, что IP-адрес узла-получателя принадлежит удаленной сети. Узел-отправитель ищет в локальной таблице маршрутизации путь к узлу-получателю или его сети. Если путь не найден, узел-отправитель определяет IP-адрес шлюза по умолчанию. Затем он ищет в кэше протокола ARP соответствующий ему адрес сетевого адаптера.

2. Если адрес в кэше отсутствует, то широковещательный ARP-запрос используется для получения адреса шлюза. Маршрутизатор (шлюз) в ответ на ARP-запрос узла-отправителя посылает адрес своего сетевого адаптера. Затем узел-отправитель адресует пакет на маршрутизатор для доставки его в сеть получателя и далее – узлу-получателю.

3. На маршрутизаторе выясняется, является ли IP-адрес получателя локальным или удаленным. Если он локальный, маршрутизатор использует протокол ARP (кэш или широковещание) для получения его адреса сетевого адаптера. Если же удаленный, маршрутизатор ищет в своей таблице маршрутизации необходимый шлюз, а затем использует протокол ARP(кэш или широковещание) для получения адреса его сетевого адаптера. Далее пакет отправляется непосредственно следующему получателю в этой цепочке.

И т. д.

Структура пакета.

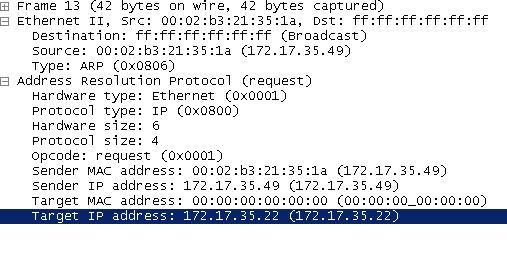

На компьютере с адресом 172.17.35.49 последовательно были выполнены две команды:

Arp –d

Ping 172.17.35.22

Соответственно, был отправлен arp запрос.

Анализ ARP пакетов в Ethereal:

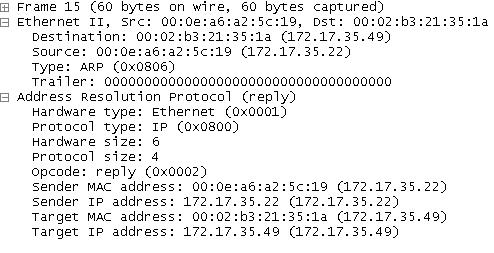

Соответственно, ARP ответ:

Поле Hardware Type

В поле данного типа помещается признак типа используемого протокола канального уровня. Протоколу Ethernet соответствует значение 1 данного поля.

Поле Protocol Type

В поле данного типа помещается признак типа используемого протокола сетевого уровня. Протоколу IP соответствует значение 0800 данного поля.

Поле HLEN

Задается длина адреса сетевого адаптера в байтах. Для Ethernet длина равна 6 байтам.

Поле PLEN

Задается длина адреса протокола в байтах. Для протокола IP длина равна 4.

Поле Operation

В этом поле размещается признак типа информационного кадра ARP

Поле Sender’s Hardware Address

Задает адрес сетевого адаптера отправителя.

Поле Sender’s Protocol Address

Задается адрес протокола отправителя

3.4.3 АRP атаки

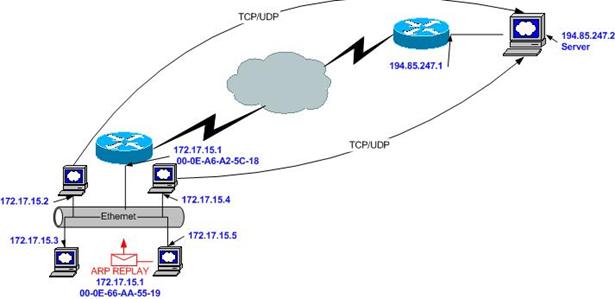

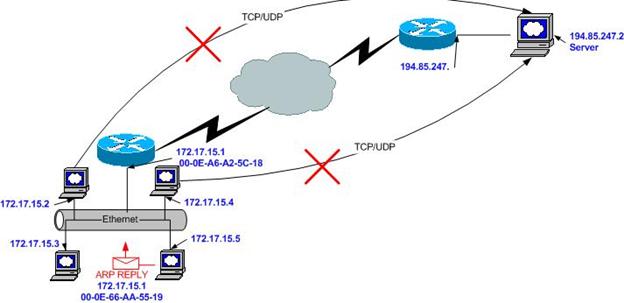

Ложный ARP ответ.

Позволяет удаленно разорвать соединение.

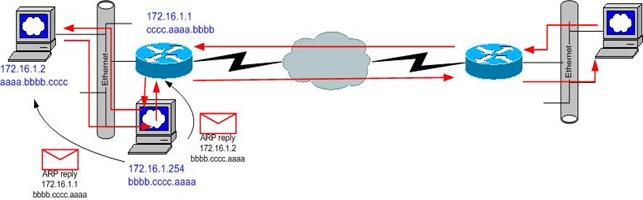

Подмена ARP-информации (ARP Spoofing)

Эта атака, известная также под именем ARP Redirect, перенаправляет сетевой трафик от одной или более машин к машине злоумышленника. Выполняется в физической сети жертвы. Давайте вспомним, что представляет собой протокол ARP и как он работает.

Рассматриваемая атака изменяет кэш целевой машины. Злоумышленник шлет ARP-ответы целевой машине с информацией о новом MAC-адресе, соответствующем (например) IP-адресу шлюза. На самом деле, этот MAC-адрес соответствует интерфейсу машины злоумышленника. Следовательно, весь трафик к шлюзу будет теперь получать машина злоумышленника. Теперь можно прослушивать трафик (и/или изменять его). После этого, трафик будет направляться к реальному целевому адресу и таким образом никто не заметит изменений.

Атака ARP Spoofing используется в локальной сети, построенной на коммутаторах. С ее помощью можно перенаправить поток ethernet-фреймов на другие порты, в соответствии с MAC-адресом. После чего злоумышленник может перехватывать все пакеты на своем порту. Таким образом, атака ARP Spoofing позволяет перехватывать трафик машин, расположенных на разных портах коммутатора.

3.4.4 Протокол TCP

RFC 793

3.4.5 TCP атаки

SYN-наводнение.

Использует свойство протокола TCP - установление виртуального соединения.

Прежде чем начать передачу сегментов, протокол TCP устанавливает виртуальное соединение. Метод установления соединения называется троекратным квитированием и заключатся в обмене пакетами с флагами SYN и АKC. При этом оговариваются так же номера последовательностей и размеры передающего и принимающего окон.

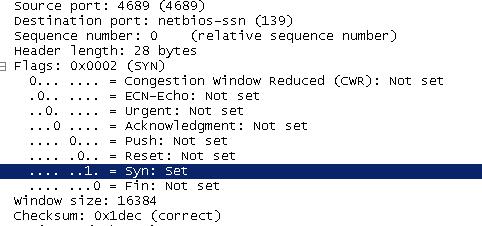

1.При этом устройство, пытающееся установить соединение, посылает сегмент с флагом SYN и ждет ответа SYN-ACK.

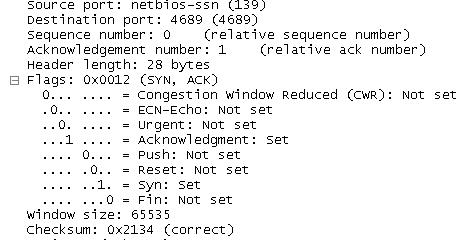

2.Если сетевое устройство, с которым устанавливается соединение, готово к установке соединения ( открыт соответствующий порт) то в ответ посылается сегмент с флагами SYN-ACK. Теперь это сетевое устройство ждет сегмента с флагом ACK.

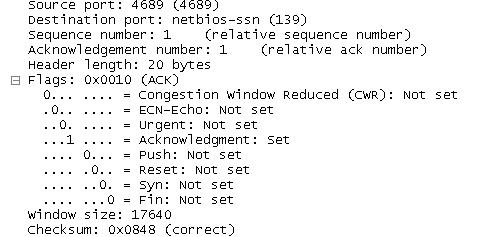

3.Первое устройство, получив SYN-ACK в ответ посылает подтверждение – сегмент с флагом ACK и считает, что виртуальное соединение установлено.

4.Получив сегмент с флагом ACK – второе устройство считает, что соединение установлено.

Вот как это выглядит при анализе с помощью Ethereal:

Здесь мы скопировали только информацию, касающуюся транспортного уровня модели OSI.

С хоста с IP адресом 172.17.35.49 делаем telnet на пор 139 машины с адресом 172.17.35.22. Команда выглядит следующим образом (Windows) :

telnet 172.17.35

С хоста 172.17.35.49 с “высокого” (>1024 порта ) на хост 172.17.35.22 на порт 139 отправляется сегмент с флагом SYN:

Обратный пакет идет с флагом SYN-ACK

И подтверждение с флагом ACK.

Так же видно, что происходит согласование размеров окон и номеров последовательности. Если процесс останавливается на шаге 2, то второе устройство ожидает некоторое существенное время сегмента подтверждения (ACK). В это время соединение считается полуоткрытым.

Идея атаки состоит в создании большого количества не до конца установленных (полуоткрытых) TCP-соединений. Каждое такое соединение требует ресурсов (например, выделяется оперативная память). Цель – истощить ресурсы. Для реализации этого, злоумышленник посылает множество запросов на установление соединения (пакеты, с выставленным флагом SYN), целевая машина отвечает пакетами SYN-ACK. Злоумышленник же не завершает процесс установки соединения, а оставляет их в полу открытом состоянии. Следовательно, для каждого полученного SYN-пакета сервер выделяет ресурсы и вскоре они исчерпываются. В результате, новые соединения не могут быть открыты. Этот тип отказа в обслуживании направлен только на целевую машину.

4 Задания по курсу «Основы телекоммуникационных технологий»

4.1 Лабораторная работа №1.1 «Построение и моделирование локальной сети с несколькими источниками трафика»

4.1.1 Цель: изучение системы моделирования NetCracker. Построение модели локальной сети (на базе технологии Ethernet) с несколькими источниками трафика в системе моделирования NetCracker.

4.1.2 Круг вопросов, который студент должен изучить в процессе занятия

13. Система моделирования NetCracker.

Общий интерфейс системы моделирования NetCracker Выбор и настройка оборудования в системе NetCracker Понятие о статистических распределениях. Моделирование сетевого трафика в системе NetCracker. Сбор статистики с моделей устройств в системе NetCracker.14. Ethernet.

Общие понятия о технологии Ethernet Общие понятия о оборудовании, поддерживающем технологию Ethernet15. Практические навыки.

Основные навыки моделирования сетей в системе NetCracker Умение построить математическую модель трафика, проходящего по сети, на основе знаний о статистических распределениях.4.1.3 Общий план

1. Знакомство с различными статистическими распределениями и методами создания математической модели реального трафика.

2. Изучение интерфейса системы моделирования NetCracker.

3. Способы настройки моделей оборудования в системе NetCracker.

4. Моделирование сетевого трафика в системе NetCracker.

5. Сбор и анализ статистики с моделей оборудования в системе NetCracker.

4.1.4 Предварительные требования

К программному обеспечению и оборудованию.

Компьютеры с установленной Windows 98,2000,XP.

Должна быть установлена программа NetCracker Professional версии 3.2 или выше.

К студентам: знакомство с технологией Ethernet, начальные знания в области теории вероятности и статистических распределений.

4.1.5 Развернутый план

4.1.5.1 Знакомство с методами математического моделирования реального трафика

При математическом моделировании сети, как правило, пользуются аппаратом Теории массового обслуживания (ТМО), англоязычное название – queuing theory (теория очередей). Эта теория изучает ситуации, когда имеется некоторый ограниченный ресурс и множество (поток) запросов на его использование, следствием чего являются задержки или отказы в обслуживании некоторых запросов. Важным этапом в применении ТМО для исследования реального объекта является формальное описание этого объекта в терминах той или иной системы массового обслуживания (СМО). СМО считается заданной, если полностью описаны следующие ее компоненты:

· Входящий поток запросов (заявок, требований, сообщений, вызовов)

· Количество и типы обслуживающих устройств (приборов)

· Емкости накопителей (буферов), где запросы, заставшие все приборы занятыми, ожидают начала обработки

· Времена обслуживания запросов в приборах

· Дисциплина обслуживания (определяет порядок обработки запроса в системе, начиная с момента его поступления в систему и до момента, когда он ее покидает)

Согласно символике Дж. Кендалла, введенной в 1953 году, в ТМО принято кодирование основных СМО в виде четырех символов, разделенных вертикальными чертами: A|B|n|m. Символ n, n ³ 1 задает число идентичных параллельных обслуживающих устройств. Символ m, m ³ 1 задает число мест для ожидания в буфере. Символ А описывает входящий поток запросов, а символ В – распределение времен обслуживания запросов.

Прежде всего, в данной лабораторной работе нас будут интересовать такие характеристики СМО, как входящий поток и время обслуживания. Основная характеристика входящего потока – функция распределения времен поступления заявок в систему. В рамках данной работы студенты должны изучить следующие распределения:

· Равномерное

· Показательное (экспоненциальное)

· Нормальное

· Эрланговское

· Вейбулла

Время обслуживания заявок в системе будет задаваться выставлением простейшей задержки для каждого устройства, а так же, заданием вида распределения размера пакета (заявки). Для простоты будем считать, что время обслуживания заявки линейно зависит от ее размера.

4.1.5.2 Изучение интерфейса системы моделирования NetCracker

2.1 Запуск программы NetCracker Professional. Основные меню, выбор моделей оборудования для моделирования сети.

2.2 Студенты должны смоделировать простейшую сеть, состоящую из двух рабочих станций и коммутирующего оборудования. Модели оборудования выбираются по заданию преподавателя.

4.1.5.3 Изучение способов настройки моделей оборудования

3.1 В данной части работы, студенты должны настроить используемые ими модели рабочих станций. А именно: установить в оборудование дополнительные платы/юниты и специальное программное обеспечение.

3.2 Следующим этапом работы будет настройка коммутирующего оборудования. Студентам необходимо настроить интерфейсы данного оборудования и дать ему описание, соответствующее модели сети.

4.1.5.4 Моделирование сетевого трафика в системе NetCracker

4.1 Студенты должны смоделировать трафик между двумя рабочими станциями. Параметры моделируемого трафика назначаются преподавателем каждому студенту индивидуально. При этом, преподаватель должен обсудить со студентом, какая модель в данном случае наиболее правильно описывает реальный трафик. Это обсуждение будет составлять часть оценки студента за данную лабораторную работу.

4.1.5.5 Сбор и анализ статистики с моделей оборудования в системе NetCracker

Студентам необходимо научится снимать статистику с каждой модели устройства в их сети. Статистика может выводиться в цифровом, графическом и процентном видах. Студенты должны обосновать выбор того или иного способа вывода статистики для конкретного измеряемого параметра.

Собираемая статистика: утилизация канала связи, нагрузка на устройство, время доставки пакетов, количество потерянных пакетов.

Статистика должна последовательно сниматься с сети, содержащей сначала две рабочие станции, затем три и окончательной версии сети, содержащей 6 рабочих станций. В качестве коммутирующего оборудования должен быть выбран концентратор Ethernet. Студентам необходимо проследить зависимость измеряемых параметров от количества рабочих станций в сети и интенсивности трафика. Полученные результаты оформляются в тетрадях, по ним строятся графики и на основании этих результатов студенты делают выводы об эффективности работы технологии Ethernet.

4.2 Лабораторная работа №1.2 «Анализ трафика с помощью Ethereal»

4.2.1 Цель: изучение структуры кадра Ethernet. Знакомство со спецификациями Ethernet II и IEEE 802.3/802.2.

4.2.2 Круг вопросов, который студент должен изучить в процессе занятия

4.2.3 OSI

a. Горизонтальная и вертикальная составляющие модели OSI

b. Инкапсуляция в OSI

c. Какие уровни OSI соответствуют работе Ethernet II, IEEE 802.3, IEEE 802.2

4.2.4 Ethernet.

d. Несколько спецификаций Ethernet, в чем различие

e. Подробный анализ заголовка кадра Ethernet II

f. MAC адресация. Структура MAC адреса. Широковещательный MAC адрес.

4.2.5 Практические навыки.

g. Умение пользоваться Ethereal

h. Способность сгенерировать и послать произвольный (сырой [RAW]) пакет в сеть

i. Общее представление о принципе работы PCAP и подобных решений.

4.2.6 Общий план

1. Знакомство с сетевым анализатором Ethereal.

2. Принцип инкапсуляции

3. Подробное (побитное) рассмотрение кадра Ethernet II

4. Отличия Ethernet II от IEEE 802.3/802.2

5. Широковещательность Ethernet

4.2.7 Предварительные требования

1. К программному обеспечению и оборудованию.

Windows 98,2000,XP.

Должна быть установлена программа Ethereal. Для ее работы необходимо предварительно установить WinPCAP. (см. ссылку /1/)

В пункте 4 мы будем пользоваться несколькими программами, написанными на perl. Для того чтобы эти программы заработали нужно

· Установить ActivePerl (http://www. /)

· Установить WinPCAP (http://www. winpcap. org/)

· Загрузить модули (см. ссылку /2/)

1. NetPacket

ppm install http://www. bribes. org/perl/ppm/NetPacket. ppd

2. Net::Pcap

ppm install http://www. bribes. org/perl/ppm/Net-Pcap. ppd

3. Net::PcapUtils

ppm install http://www. bribes. org/perl/ppm/Net-PcapUtils. ppd

4. Win32::NetPacket

ppm install http://www. bribes. org/perl/ppm/Win32-NetPacket. ppd

· Так же потребуется программа Ethereal (http://www. /)

В данном пункте используются 2 программы, написанные на perl (см. ссылку /4/)

uncode_packet. pl – переводит файл из формата tcpdump в текстовый формат. Потом этот файл можно открыть notepad и произвести соответствующие изменения.

send_raw_packet. pl – посылает сырой пакет текстового формата.

программа Ethereal

2. К студентам: знакомство с Ethernet, представление об OSI модели.

4.2.8 Развернутый план.

4.2.8.1 Знакомство с сетевым анализатором Ethereal

1.1 Принцип работы WinPcap.

Главная мысль – работает в обход стека TCP/IP (см. ссылку /3/)

NPF inside NDIS

NPF inside NDIS

1.2 Запустить программу Ethereal. Cupture/Start.

Обратить внимание на название драйвера на (типа Intel(R) PRO Adapter: Device\NPF_{A52CA0CA-077BEEE340}). Ключевое слово NPF.

Внимание: программа будет работать только под логином администратора.

1.3 Пронаблюдать сетевую активность. Если ничего нет, послать какой-нибудь пакет, например, командой ping. Остановить захват пакетов.

1.4 Исследовать функциональные возможности программы. Последовательно рассмотреть все пункты меню.(Особенное внимание обратить на возможности фильтрации).

4.2.8.2 Принцип инкапсуляции

2.1 Командой “ipconfig /all” определить ip адрес компьютера.

Начать захват пакетов. Послать ping соседу. Остановить захват.

Проанализировать структуру icmp пакета.

Необходимо обратить внимание на инкапсуляцию. Вложение: заголовок кадра, заголовок пакета, данные.

2.2 Командой “netstat –a” определить открытые tcp порты

(пока ничего объяснять не надо, пусть просто сделают. Объяснения и детальное ознакомление – это тема другой лаб. работы).

Начать захват пакетов. Сделать telnet на открытый tcp порт соседа. Остановить захват. Найти tcp пакет.

Обратить внимание на инкапсуляцию: заголовок кадра, заголовок пакета, заголовок сегмента, данные.

4.2.8.3 Подробное рассмотрение кадра Ethernet II

3.1 Взять любой кадр. Выделить в заголовке Ethernet II Destination MAC address, source MAC address, Type. Подробно обсудить смысл MAC адреса и значение отдельных полей.

3.2 Начать захват пакетов. Выполнить команду “arp - a”. Посмотреть на arp таблицу. (Пока без объяснений). Выполнить команду “arp –d”. Опять выполнить команду “arp –a”. Убедиться, что таблица пуста. Выполнить ping соседа. Остановить захват пакетов. Найти arp запрос. Убедиться, что он имеет широковещательный MAC адрес.

4.2.8.4 Отличия Ethernet II от IEEE 802.3/802.2

4.1 Открыть с помощью Ethereal кадр (приготовленный заранее) IEEE 802.3/802.2 (например, Cisco BPDU STP). Сравнить его с кадром Ethernet II. Подробно поговорить о протоколе 802.2

4.2.8.5 Широковещательность Ethernet

5.1 Создание и отправление в сеть “сырого” кадра. Последовательность действий.

- Запустить ethereal. Запустить захват пакетов Выполнить ping на соседний компьютер Остановить захват пакетов. Найти свой Echo (ping) request (протокол icmp). Выделить его. Сохранить. Присвоить ему имя, например ping (внимание: сохранить надо только его, а не все пакеты) Запустить программу uncode_packet. pl Ввести файл ping в качестве входного и создать выходной файл, назвав его, например, ping_uncode. Созданный файл (ping_uncode) открыть Notepad и изменить destination mac address на широковещательный, назвав новый файл, например, ping_uncode_new. Запустить захват пакетов. С помощью программы send_raw_packet. pl переслать новый пакет (ping_uncode_new) в сеть. Остановить захват пакетов. Убедиться, что был получен ответ. Повторить ту же процедуру, поменяв на широковещательный source mac address.

Внимание: создавая файлы, обращайте внимание на расширения. Чтобы не было путаницы, лучше создавать файлы без расширения.

4.2.9 Ссылки

/1/ О программе + download

http://www. /

Свободное распространение на основе Стандартной Общественной Лицензии GNU.

http://www. gnu. org/licenses/gpl. html

Русский перевод Стандартной Общественной Лицензии GNU можно прочитать, например, http://linux. *****/docs/about/license/gplrus. html

Требует предварительной установки winPcap

http://www. winpcap. org/

License для WinPcap

http://www. winpcap. org/misc/copyright. htm

/2/ http://www. bribes. org/perl/ppmdir. html

/3/ http://www. winpcap. org/winpcap/docs/man/html/group__NPF. html

/4/ Ниже приведены коды программ:

#Uncode_packet. pl

# Программа переводит файл формата tcpdump в текстовый формат.

# В дальнейшем, новый файл можно исправлять и посылать

#с помощью программы send_raw_packet в сеть

# Написана Романом Елохиным, 2005 год

#!/usr/bin/perl - w

# use strict;

use Net::Pcap;

use Net::PcapUtils;

use NetPacket::Ethernet;

use Win32::NetPacket;

if (!(defined $ARGV[0])){

print "Enter the name of first file: \n";

$file_from = <STDIN>;

chomp $file_from;

print "Enter the name of second file: \n";

$file_to = <STDIN>;

chomp $file_to;

}

else {

if ($#ARGV > 1){

print " Err. More then 2 files\n";

}

else {

$file_from = $ARGV[0];

$file_to = $ARGV[1];

}

}

open (FD, ">$file_to") or die;

sub callback_fn {

my ($user_data, $hdr, $pkt) = @_;

my @t = unpack ("C*", $pkt);

my $i=0;

@t_hex=();

foreach $t_element (@t){

$t_hex[$i] = sprintf ('%X', $t_element);

$i++;

}

$t_hex = join (" ", @t_hex);

print "\n$n\n\n $t_hex\n";

print FD $t_hex;

$n++;

}

Net::PcapUtils::loop(\&callback_fn, SAVEFILE => "$file_from");

close FD;

#send_raw_packet. pl

#Программа посылает в сеть произвольную шестнадцатеричную

#последовательность данных в текстовом формате

# (например, созданных NotePad). Байты должны отделяться пробелом.

#Написана Романом Елохиным, 2005 год.

#!/usr/bin/perl - w

# use strict;

use Net::Pcap;

use Net::PcapUtils;

use NetPacket::Ethernet;

use Win32::NetPacket;

if (!(defined $ARGV[0])){

print "Enter the name of first file: \n";

$file_from = <STDIN>;

chomp $file_from;

print "Enter the name of second file: \n";

$file_to = <STDIN>;

chomp $file_to;

}

else {

if ($#ARGV > 1){

print " Err. More then 2 files\n";

}

else {

$file_from = $ARGV[0];

$file_to = $ARGV[1];

}

}

open (FD, ">$file_to") or die;

sub callback_fn {

my ($user_data, $hdr, $pkt) = @_;

my @t = unpack ("C*", $pkt);

my $i=0;

@t_hex=();

foreach $t_element (@t){

$t_hex[$i] = sprintf ('%X', $t_element);

$i++;

}

$t_hex = join (" ", @t_hex);

print "\n$n\n\n $t_hex\n";

print FD $t_hex;

$n++;

}

Net::PcapUtils::loop(\&callback_fn, SAVEFILE => "$file_from");

close FD;

4.3 Лабораторная работа №2.1 «Адресные схемы протокола IP»

4.3.1 Цель: изучение логической адресации протокола IP и построение определенного адресного пространства с использованием технологий CIDR и VLSM.

4.3.2 Круг вопросов, который студент должен изучить в процессе занятия

1. Протокол IP

a. Формат пакета протокола IP.

b. Логическая адресация в протоколе IP, классы IP адресов, маски подсетей, основные понятия маршрутизации.

c. Технология междоменной бесклассовой маршрутизации (CIDR) и использование масок подсетей переменной длины (VLSM).

2 Моделирование адресных схем протокола IP в системе NetCracker

a. Настройка IP адресов на моделях оборудования в системе NetCracker

b. Модели маршрутизаторов и их использование в модели сети в системе NetCracker

c. Использование приложения IP Planner в системе NetCracker

3 Практические навыки

a. Способность создавать адресные схемы в рамках протокола IP и технологий CIDR и VLSM

b. Умение моделировать в системе NetCracker адресные схема протокола IP и строить модель сети с использованием маршрутизаторов и приложения IP Planner.

2.1.1 Общий план

1. Разбор принципов работы протокола IP

2. Классы IP адресов и классовая маршрутизация

3. Бесклассовая маршрутизация и использование масок подсетей переменной длины

4. Освоение моделирования работы протокола IP и построения модели сети с использованием маршрутизаторов в системе NetCracker

5. Использование приложения IP Planner в системе NetCracker

2.1.2 Предварительные требования

1. К программному обеспечению и оборудованию.

Компьютеры с установленной Windows 98, 2000, XP.

Должна быть установлена программа NetCracker Professional версии 3.2 или выше.

2. К студентам: знакомство с протоколом IP и технологиями CIDR и VLSM, начальные знания в области маршрутизации

2.1.3 Развернутый план

2.1.3.1 Принципы работы протокола IP

1.1 Формат пакета протокола IP. Поля заголовка пакета IP.

1.2 Сравнение «плоской» (физической) адресации канального уровня модели OSI с иерархической (логической) адресацией сетевого уровня модели OSI.

2.1.3.2 Классы IP адресов. Классовая маршрутизация.

2.1 Изучение классов IP адресов – каждый студент должен по заданию преподавателя объяснить принципы «кодирования» класса в первом октете IP адреса, а также подсчитать количество сетей различных классов и количество хостов в них.

2.2 Специализированные классы IP адресов (multicast и т. д.) и служебные сети (loopback, private networks и т. д.).

2.3 Недостатки классовой маршрутизации. Дефицит адресного пространства протокола IPv4.

2.1.3.3 Бесклассовая маршрутизация.

3.1 Маски подсетей. Различные способы записи маски подсети.

3.2 Маски подсетей переменной длины, технология VLSM. Студентам предлагается создать адресную схему сети, разделяя на подсети с различным количеством хостов сеть класса В, например 174.11.7.0, с помощью технологии VLSM. Каждый студент получает уникальное задание у преподавателя. Оценка за это задание будет составлять часть оценки студента за данную лабораторную работу.

3.3 Изучение принципов бесклассовой междоменной маршрутизации, технология CIDR.

Преимущества бесклассовой маршрутизации перед классовой маршрутизацией.

2.1.3.4 Моделирование работы протокола IP. Создание модели сети с использованием маршрутизаторов в системе моделирования NetCracker.

4.1 Студентам необходимо смоделировать сеть, содержащую две логические подсети и соединить их с помощью модели маршрутизатора. При этом, каждой рабочей станции обеих логических подсетей присваивается IP адрес данной подсети.

4.2 Студенты производят настройку модели маршрутизатора, соединяющего две логические подсети.

2.1.3.5 Использование приложения IP Planner в системе NetCracker.

5.1 Изучение работы приложения IP Planner в системе NetCracker. Студенты должны, применив приложение IP Planner, присвоить адреса рабочим станциям моделируемой сети.

5.2. Наконец, студенты разделяют выделенное адресное пространство на подсети с масками переменной длины, используя приложение IP Planner.

2.2 Лабораторная работа №2.2 «Изучение принципов работы маршрутизатора»

2.2.1 Цель: дать представление о работе сети на третьем уровне модели OSI.

2.2.2 Круг вопросов, который студент должен изучить в процессе занятия

1. Протокол ip

a. Идентификатор хоста, идентификатор сети, маска сети, подсети.

b. Маршрутизация пакета

c. Таблица маршрутизации

d. Динамическая и статическая маршрутизация

e. Структура заголовка ip пакета.

2. Оборудование.

a. Назначение маршрутизатора

b. Принцип работы маршрутизатора

c. Общее представление об устройстве маршрутизатора

3. Практические навыки. Студент должен

a. научиться настраивать таблицы маршрутизации

b. выполнять настройки ip протокола (адрес, сеть, маска, шлюз)

c. уметь подключать маршрутизатор к локальной сети

d. иметь представление о возможностях диагностики работы сети (ping, telnet, trace, ACL, debag, show…)

2.2.3 Общий план

1. Введение. Знакомство с маршрутизатором на примере маршрутизатора Cisco серии 800, 1000, 1600, 1700 или 2500 (один из – какой будет в наличии)

2. Назначение маршрутизатора. Таблица маршрутизации.

3. Принцип работы маршрутизатора. Структура ip пакета. Последовательность действий при маршрутизации пакета.

2.2.4 Предварительные требования

1. К программному обеспечению и оборудованию.

Операционная система : Windows 98, 2000

Должны быть установлены следующие программные продукты: WinPcap, Ethereal

Оборудование: Router Cisco 800, 1000, 1600, 1700, 2500 (любой из)

Технологии: Локальная сеть Ethernet

2.2.5 Развернутый план

2.2.5.1 Знакомство с маршрутизатором на примере маршрутизатора Cisco

1.1 Внешний вид маршрутизатора.

· Различные порты

(Ethernet, Serial, Consol). LAN, WAN, нарисовать пример сети с использованием технологий WAN и LAN, указать место маршрутизатора и способ подключения. Протоколы физического уровня. RS-232 (Consol), V.35, V.24 (Serial), 10-BaseT, 10Base-5, 10Base-2 (Ethernet), 100Base-TX, 100Base-FX, 100Base-T4 (FastEthernet)

(коротко, на уровне терминов, должны просто представлять, что могут быть разные интерфейсы)

· Flash

Различные виды памяти. Flash, RAM, NVRAM, ROM. Назначения. (Так же коротко, как справку…)

1.2 Подключить маршрутизатор к локальной сети.

· Подключить консоль

· Запустить терминальную программу (например, HyperTerminal) Настройки RS-232: bps = 9600, DataBits = 8, Parity = None, Stop bits = 1

· Проверить, что flash карта вставлена (на ней должен быть “правильный” IOS) и включить питание.

· Сконфигурировать Ethernet интерфейс.

· Подсоединить к сети. (рассказать о прямом и кросс соединении )

1.3.Выполнение диагностических команд.

· Ping, telnet, trace

· Term mon, Deb ip icmp, no deb all, term no mon. Внимание: запрещается вводить команду deb all.

1.4.Элементы управления трафиком на основе ip адресов

· Создать стандартный список доступа, запрещающий хождения с некоторых адресов сети (при этом должны оставаться такие, с которых ходить можно)

· Прописать его на Ethernet интерфейсе (на in или out, по желанию и в зависимости, конечно, от того, как устроен список доступа)

· Выполнить команды ping с разных адресов (запрещенных и разрешенных). Какой результат?

· Снять список доступа с интерфейса

· Поставить список на line vty

· Попытаться выполнить telnet соединение с разных ip адресов (какой результат?). Внимание: число telnet соединений ограничено (например, 5)

· Снять список доступа с line vty

· Выполнить команду Deb ip packet det номер_списка_доступа. Затем ввести команду term mon. Выполнить команду ping с одного из компьютеров. Проанализировать полученную информацию.

· Выполнить команды no deb all, term no mon

2.2.5.2 Таблица маршрутизации.

2.1 Посмотреть таблицы маршрутизации на Router и на компьютере (Windows)

· Выполнить команду sh ip route на маршрутизаторе.

· Выполнить команду route print на компьютере.

· Объяснить вывод этих команд.

2.2 Шлюз по умолчанию.

· Прописать на маршрутизаторе шлюз по умолчанию. Выполнить ping на внешний адрес. Убедиться, что работает.

· Запустить Ethereal. Начать захват пакета. Выполнить команду ping внешнего адреса (например, *****) . Остановить захват пакетов. Убедиться, что destination mac address фрэйма icmp пакета – mac адрес шлюза по умолчанию.

· Начать захват пакетов. Выполнить команду ping на адрес 1.1.1.1. Остановить захват пакетов. Проанализировать результат.

· Начать захват пакетов. Выполнить команду ping на ip адрес соседа. Остановить захват пакетов, проанализировать результат.

2.3 Изменение таблицы маршрутизации

· На интерфейсе маршрутизатора Serial 0 выполнить команду no keepalive

· Прописать на нем ip адрес (например, 1.1.1.1 /24 )

· Выполнить команду sh interface serial 0. Убедиться, что маршрутизатор диагностирует физическое соединение как UP.

· Выполнить команду sh ip route. Убедиться, что новая сетка (1.1.0) присутствует в роутинговой таблице.

· Попытаться выполнить команду ping с одного из компьютеров локальной сети. Объяснить результат

· Проверить с помощью Ethereal

· Изменить таблицу маршрутизации на компьютере таким образом, чтобы ping проходил

· Нарисовать более сложную сеть. (Предположим, например, что через интерфейс Serial 0 подключен еще один маршрутизатор, к Ethernet интерфейсу которого подключена другая локальная сеть). Задать идентификаторы сетей (WAN сеть между последовательными интерфейсами маршрутизаторов и новая LAN сеть), задать ip адреса интерфейсов и маски сетей.

· Если есть второй маршрутизатор, то можно выполнить этот пункт задания на практике. (При этом на Ethernet интерфейсе второго маршрутизатора надо ввести команду no keepalive, если мы его никуда не хотим подсоединить или подсоединить его к отдельно стоящему компьютеру или даже сегменту сети. Но при этом придется настраивать, соответственно, ip адреса всех компьютеров в этом сегменте)

· Изменить таблицы маршрутизации, чтобы пакеты ходили между локальными сетями?

2.4 Статическая и динамическая маршрутизации.

· Сконфигурировать router rip на маршрутизаторе.

· Запустить deb ip rip. Выполнить term mon. Запустить Ethereal, начать перехват пакетов. После несольких rip обновлений остановить перехват.

· Ознакомиться со структурой rip пакета.

· Несколько слов надо сказать и о других протоколах маршрутизации (OSPF, BGP).

2.2.5.3 Последовательность действий, выполняемых маршрутизатором при маршрутизации пакета

3.1С помощью Ethereal изучить структуру ip заголовка.

· Version

· Differentiated Services Codepoint

· Total Length

· Identification, flags, fragment Offset

· TTL

· Protocol

· Header Checksum

· Ip addresses (source, destination)

3.2 Последовательность операций, выполняемых маршрутизатором при маршрутизации пакета.

2.3 Лабораторная работа №3.1 «Построение локальной сети с применением коммутаторов и технологий VLAN»

2.3.1 Цель: изучение принципов построения современной локальной сети с использованием коммутаторов и технологий VLAN.

2.3.2 Круг вопросов, который студент должен изучить в процессе занятия

3. Коммутаторы.

Принципы работы коммутатора и понятия коллизионного домена и сегментации. Адресная таблица коммутатора. Методы коммутации: с промежуточным хранением (store-and-forward) и сквозной метод (cut-through).4. Технологии VLAN.

Статические и динамические VLAN. Использование таблиц фильтрации и меток (tag) в заголовках кадров. Протокол IEEE 802.1Q. Маршрутизаторы в виртуальных сетях.5. Практические навыки.

Знание технологий VLAN и умение строить сеть с их использованием. Знание протокола IP и умение строить адресные схемы на его основе. Общие навыки настройки оборудования (коммутаторов и маршрутизаторов).2.3.3 Общий план

1. Осуждение схемы построения сети.

2. Знакомство с оборудованием.

3. Настройка нескольких виртуальных сетей на коммутаторе (группа делится на несколько подгрупп, каждой из которых выделяется отдельная виртуальная сеть).

4. Настройка поддержки виртуальной сети на интерфейсе маршрутизатора.

5. Выделение IP подсети для каждой виртуальной сети.

6. Управление доступом из одной виртуальной сети в другую.

2.3.4 Предварительные требования

1. К программному обеспечению и оборудованию.

Компьютеры с установленной Windows 98,2000,XP.

Коммутатор с поддержкой VLAN (IEEE 802.1Q).

Маршрутизатор.

К студентам: Знание протокола IP, принципов работы коммутатора, технологий VLAN. Общие понятия о работе маршрутизатора.2.3.5 Развернутый план

2.3.5.1 Схема построения сети

1.1 Схема лабораторной сети с несколькими VLAN:

1.2 Обсуждение преимуществ данной схемы сети по сравнению с сетью без применения VLAN.

2.3.5.2 Знакомство с оборудованием

2.1 Изучение консоли управления коммутатора

- Изучение общего вида консоли управления

- Изучение меню консоли управления либо синтаксиса командной строки коммутатора

- Определение параметров настройки коммутатора, необходимых для создания VLAN

2.2 Изучение консоли управления маршрутизатора

- Изучение общего вида консоли управления

- Изучение синтаксиса командной строки маршрутизатора

- Определение параметров настройки маршрутизатора, необходимых для поддержки и управления доступом VLAN

2.3.5.3 Настройка VLAN на коммутаторе

· Каждая из подгрупп, на которые разделена группа, настраивает свой VLAN на коммутаторе. Для этого выбирается VLAN ID, а также назначаются конкретные порты коммутатора, как tagged и untagged порты, принадлежащие данному VLAN.

· Студенты должны объяснить выбор портов и настройку их как порты определенного типа.

2.3.5.4 Настройка VLAN на маршрутизаторе

· Каждая из подгрупп, на которые разделена группа, настраивает свой сабинтерфейс на маршрутизаторе и задает на нем нужный тип инкапсуляции кадров.

· Все адресное пространство учебной лаборатории делится студентами на подсети, адреса которых присваиваются компьютерам и сабинтефейсам маршрутизатора соответствующих VLAN.

2.3.5.5 Настройка прав доступа из одной VLAN в другую

· Преподаватель раздает каждой подгруппе задание на создание правил доступа во VLAN этой подгруппы

· Студенты применяют созданные ими права доступа на маршрутизаторе и проверяют работоспособность всей локальной сети лаборатории в целом.

2.4 Лабораторная работа №3.2. «Атаки с использованием уязвимости стека протоколов TCP/IP и защита от них»

2.4.1 Цель: изучить работу стека протокола TCP/IP.

2.4.2 Круг вопросов, который студент должен изучить (или закрепить) в процессе занятия. (/1/, /4/, /5/)

1. Стек протоколов TCP/IP

a. Многоуровневая структура стека (DOD модель)

b. TCP

· Установление и завершение соединения. Тройное квитирование.

· Взаимодействие с приложением. Сокеты. Порты. Сервер – клиент.

· Надежная доставка

1. Квитирование. Нумерация октетов

2. Контрольная сумма

3. Повторная передача

· Управление потоком. Скользящее окно.

· Флаги. (syn, fin, ack, rst, push, urg)

c. UDP

· Отличие от TCP

· Преимущества и недостатки по сравнению с TCP

d. IP (должен был быть изучен ранее, поэтому здесь только о взаимодействии с другими протоколами стека TCP/IP)

· Взаимодействие с протоколами транспортного уровня (UDP, TCP)

· Взаимодействие с протоколами канального уровня. Arp таблица

e. ARP

· Arp таблица

· Алгоритм работы, arp cash, arp запрос, arp ответ

· Структура arp пакета.

f. Icmp (коротко)

· Назначение

· Ping

· Traceroot

· Структура пакета

2. Протокол RIP.

a. Структура rip пакета.

b. Принципы RIP

c. Другие протоколы маршрутизации.

2.4.3 Общий план

1. Изучение с помощью Ethereal принципов работы ARP протокола

2. Изучение помощью Ethereal принципов работы протокола TCP

3. Изучение с помощью Ethereal принципов работы протокола UDP

4. Атаки, использующие уязвимости возможных реализаций ARP протокола

5. Атаки, использующие уязвимости возможных реализаций IP протокола

6. Атаки на основе принципа работы TCP протокола

7. Атаки, использующие уязвимости возможных реализаций RIP протокола

2.4.4 Предварительные требования

1. К программному обеспечению и оборудованию.

Те же, что и в лабораторной работе №2.1

2. К студентам.

Выполненные работы 2.1 и 2.2. В данной работе используется знание и навыки, полученные в предыдущих лаб. работах

2.4.5 Развернутый план

2.4.6 Изучение с помощью Ethereal принципов работы протокoла ARP.

ARP таблица. ARP кэш.

· Выполнить команду arp –a. Если таблица пуста, выполнить ping на любой ip адрес. Выполнить команду arp –a. Объяснить вывод.

· Выполнить команду arp –d. Убедиться, что кэш пуст. Выполнить команду на внешний адрес. Посмотреть таблицу. Объяснить результат.

ARP запросы, ARP ответы.

· Начать перехват пакетов с помощью Ethereal. Очистить таблицу. Выполнить ping. Остановить перехват. Найти arp пакеты. Объяснить результат.

· Выполнить команду arp –a. Объяснить результат.

· Изучить структуру arp пакета. ( зарисовать)

2.4.7 Изучение с помощью Ethereal принципов работы протокола TCP.

2.1 Установление виртуального канала. Троекратное квитирование.

· Начать перехват пакетов. Выполнить telnet на открытый порт соседа (если есть Internet, можно выполнить telnet на 80 порт любого сайта, например *****). Произвести передачу данных (если это сайт, то ввести команду get). Завершить сессию (Quit или Exit – может быть по-разному). Завершить перехват пакетов.

· Увидеть последовательность SYN – SYN ACK – ACK

· Какие tcp параметры ”оговариваются” во время установления соединения? (ip адреса, порты, протокол [tcp или udp], SN, размер окна)

2.2 Завершение сессии

· Увидеть последовательность FIN ACK – ACK, FIN ACK – ACK, если сессия была завершена корректно (командой выхода) и RST, если некорректно. Значение флага RST.

2.3 Передача данных. Надежная доставка, управление потоком.

· При анализе структуры сегментов при передаче данных обратить внимание на функционирование SN, на размер скользящего окна, на флаг ACK, на контрольную сумму.

· Зарисовать структуру tcp заголовка.

2.4.8 Изучение с помощью Ethereal принципов работы протокола UDP

· Начать перехват пакетов. По сети запустить приложение, работающее через UDP (multimedia) . Остановить перехват пакетов.

· Изучить работу протокола.

· Зарисовать UDP заголовок

2.4.9 Атаки, использующие уязвимости возможных реализаций ARP протокола

4.1 Пример атаки: Удаленный разрыв соединения. /2/ , /4/, /5/

· Участвуют 3 компьютера. Два находятся в состоянии обмена данными, например, выполняют команду ping или установлено telnet соединение. При этом один является сервером, другой клиентом. Третий (злоумышленник) посылает клиенту “неправильный” ARP пакет, разрывая соединение.

· “Неправильный” ARP пакет является arp reply, в котором указан неправильный mac адрес сервера. Для создания такого пакета используется Ethereal и программы Uncode_raw_packet. pl и notepad. exe. Для посылки пакета - send_raw_packet. pl

4.2 Нарисовать схему атаки “ARP PROXY”

2.4.10 Атаки, использующие уязвимости возможных реализаций IP протокола.

5.1 Пример атаки: LAND /3/, /4/, /5/

· Создаем шаблон, который будем менять. Нас интересует tcp syn пакет на открытый порт. Создаем с использованием Ethereal.

· Меняем source ip адрес, source порт и source mac адрес (все это должно быть равно destination, чтобы заставить операционную систему посылать самой себе пакет)

· Выставляем правильно контрольные суммы.

· Посылаем пакет в сеть. При этом наблюдаем анализатором трафика.

· Что произошло?

2.4.11 Атаки, на основе принципа работы TCP протокола.

6.1 Пример атаки: полуоткрытое соединение. С помощью “неправильного” ARP ответа.

· Начинаем перехват пакетов.

· Посылаем “неправильный” ARP ответ, в котором говорим оппоненту наш “неправильный” mac адрес.

· Делаем telnet на открытый порт.

· Проанализировать данные Ethereal.

6.2 Полуоткрытое соединение с помощью изменения ip

· Создаем шаблон tcp syn пакета.

· Меняем source ip адрес.

· Посылаем “неправильный” arp ответ, в котором устанавливаем соответствие нового ip адреса и нашего mac адреса.

· Посылаем пакет.

· Что происходит? Что происходит, если такой (на который мы заменяем) ip адрес в сету уже есть?

6.3 Обсудить возможность атаки “перехват tcp соединения”

2.4.12 Атаки на основе принципа работы rip протокола.

e. Пример атаки: несанкционированное изменение таблицы маршрутизации.

· С помощью маршрутизатора, подключенного в сеть создать пакет rip обновления. Записать.

· Изменить таким образом, чтобы маршрутизатор изменил свою таблицу маршрутизации.

· Послать пакет.

· Проверить, изменилась ли таблица маршрутизации.

2.4.13 Ссылки

/1/ , . “Компьютерные сети. Принципы, технологии, протоколы.”. СПб.: Питер, 2002

/2/ Например, http://www. *****/articles/15/index. shtml

/3/ Например, http://*****/library/books/attack/chapter04/08.html

/4/ Эрик Коул “Руководство по защите от хакеров”. Издательский дом “Вильямс”, 2001

/5/ Стивен Норткат и др. “Анализ типовых нарушений безопасности в сетях”. Издательский дом “Вильямс”, 2001

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 |