- Какая информация, обрабатываемая в/о системе, не должна раскрываться и кому?

- Где конкретно обрабатывается и хранится информация?

- Какие типы хранилищ информации используются?

- Каково потенциальное влияние события несанкционированного раскрытия информации?

- Каковы требования по доступности и целостности информации?

- Как отразится на организации ненадежность информации или системы?

- Какое допустимо время простоя системы для организации? Как это время простоя относится к значению времени восстановления? К каким иным вариантам обработки или связи пользователи могут получить доступ?

- Может ли нарушение в работе или недоступность функций безопасности или системы привести к вреду здоровья или смерти персонала?

Обзор документов. Технические паспорта, Документы политики (например, законодательные документы, директивы), системная документация (например, руководства пользователей по системе, руководство администрирования системы, проектная документация, документы по приобретению), и документация по безопасности системы (например, предыдущие отчеты аудита, отчеты оценки рисков, результаты тестирования системы, планы безопасности системы[1], концепция безопасности) может обеспечить хорошей информацией о механизмах безопасности, которые используются и планируются в ИС. Анализ влияния или оценка критичности ресурсов обеспечивается информацией относительно чувствительности данных и систем.

Использование автоматизированных средств сканирования. Упреждающие технические методы могут быть использованы для эффективного сбора анализа информации. Для примера, средства картографирования сети могут определять службы, которые запущены на больших группах узлов системы и обеспечивают быстрый способ построения индивидуальных профилей целевой информационной системы (систем).

Очень хорошо, если в организации внедрен процесс управления активами (а лучше – конфигурациями). Информация от этих процессов позволяет видеть, какие активы и в каком состоянии есть в организации на текущий момент, позволяет эффективно управлять ими, отслеживать изменения.

Для более эффективного управления активами необходимо, чтобы на любой АРМ, сервер, оборудование, сервис был «Технический паспорт». Нужна паспортизация!!!

К средствам автоматизированного сбора информации об активах можно отнести такое средство, как «CA Asset Manager», «IBM Tivoli Configuration Manager», HP Remedy® Asset Management

Tivoli Configuration Manager может точно сообщить, какое программное обеспечение установлено на предприятии. Он может опознать тысячи коммерческих приложений, к тому же его легко настроить для опознавания приложений собственной разработки. Tivoli Configuration Manager регистрирует детальную информацию об архитектуре системы, о модели, об операционной системе и аппаратных средствах. Кроме того, простая в работе функция IBM Tivoli Inventory позволяет запрашивать у конечных пользователей информацию, недоступную для автоматического сканирования.

Asset Manager. Ключевые особенности

- Инвентаризация оборудования.

- Инвентаризация ПО.

- Мониторинг использования приложений.

- Инвентаризация сети.

- Интеллектуальный поиск ПО.

- База данных идентификации ПО.

- Управление конфигурациями.

Remedy® Asset Management. Учет, контроль и управление ресурсами ИТ на уровне предприятия с меняющимися взаимосвязями между ними на протяжении всего их жизненного цикла;

Регулярное отслеживание текущего состояния ИТ-активов становится отдельной сложной задачей, стоящей перед службой ИТ. Без этого невозможно обеспечить предоставление ИТ-услуг требуемого качества и оптимальное с финансовой точки зрения выделение ИТ-ресурсов

Движение по направлению «Инвентаризация и управление ИТ-активами» позволит повысить доступность и актуальность информации об ИТ-активах компании за счет следующих факторов:

- автообнаружение и сбор информации об имеющихся ИТ-активах;

- добавление всей собранной информации в централизованное хранилище;

- внедрение базы данных конфигураций (CMDB) с открытой архитектурой; к этой базе данных можно подключать различные источники данных, а задача удобно организовать хранение и предоставление информации по ИТ-активам решается с помощью этой базы данных легко и просто.

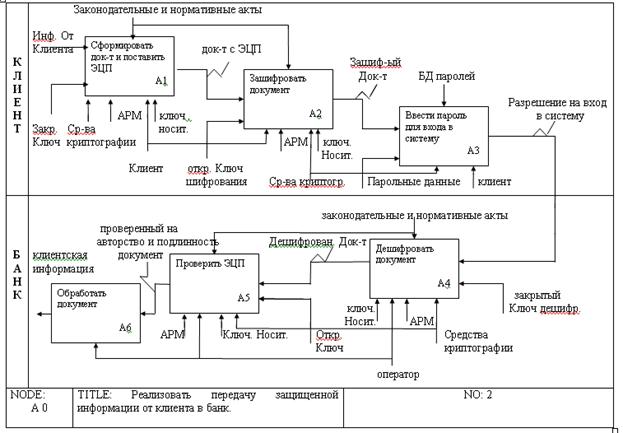

Желательно на этапе определения характеристик системы ее паспортизовать и построить модели функционирования БП, где отражены основные БП, бизнес-функции, используемые ими ресурсы и роли. Бизнес-процессы описываются в рамках определенных нотаций – IDEF0, ARIS. В них можно отразить и организационную структуру.

Слева – входящие ресурсы, справа – выходящие, сверху – ограничения, снизу – роли, ресурсы на базе которых происходит выполнение БП.

Показать информационные ресурсы, аппаратные ресурсы и пользовательские роли на моделях.

3.3. Определение уязвимостей

Уязвимость – недостаток или слабость в безопасности системы: процедурах, дизайне, реализации или внутренних механизмах, которые могут быть использованы (произвольным образом или преднамеренно) и привести к бреши безопасности или нарушению политики безопасности системы.

Анализ рисков ИС должен включать анализ уязвимостей связанных со средой системы. Цель этого шага – разработка перечня уязвимостей системы, которые являются недостатками или слабостями, которые могут быть использованы и привести к возникновению бреши в безопасности или нарушению политики безопасности системы.

Рекомендуемые методы для определения уязвимостей системы – использование источников и публикация освещающих уязвимости, проведение тестов безопасности системы и разработка проверочных листов для анализа выполнения требований безопасности.

Уязвимости подразделяются на технические (например, уязвимость в ПО), технологические (ошибка проектирования), организационные.

- Если проект ИС еще не доработан, поиск уязвимостей должен фокусироваться на политиках безопасности организации, планируемых процедурах безопасности и определениях требований к системе и анализ безопасности продуктов поставщиков или разработчиков.

- Если ИС реализуется, определение уязвимостей должно быть расширено для включения туда более специфичной информации, такой как планируемые особенности безопасности, описанные в проектной документации и результаты сертификации, тестирования и оценки системы.

- Если ИС уже эксплуатируется, процесс определения уязвимостей должен включать анализ безопасности ИС и механизмов безопасности – технические и процедурные, используемые для защиты системы.

Источники уязвимостей

- Отчеты предыдущих оценок рисков ИС.

- Отчеты аудита ИС, отчеты аномалий системы, отчеты обзора безопасности, тесты системы.

- БД уязвимостей, например, таких как база уязвимостей NIST I-CAT (http://icat. nist. gov).

- Консультационные материалы по безопасности, такие как FedCIRC и Департамент Энергетики – Материалы по Возможным Компьютерным Инцидентам (Department of Energy’s ComputerIncident Advisory Capability bulletins).

- Материалы поставщиков решений и разработчиков.

- Коммерческие команды реагирования на инциденты и рассылки (например, форум ).

- Уведомления об уязвимостях и объявления для военных систем.

- Анализ безопасности ПО.

Тестирование безопасности ИС

Для эффективного определения уязвимостей систем могут быть использованы упреждающие методы – непосредственное тестирование и анализ уязвимостей. Методы тестирования уязвимостей включают:

- Автоматизированное сканирование уязвимостей с помощью специальных средств.

- Специализированные тесты и оценки безопасности.

- Тесты на проникновение.

Средства автоматизированного сканирования уязвимостей используются для сканирования группы узлов или сетей на известные уязвимые службы (например, узлы позволяющие анонимный доступ по FTP, свободная ретрансляция в sendmail). Несмотря на это необходимо отметить, что некоторые потенциальные уязвимости определенные автоматизированными средствами сканирования могут не представлять реальной опасности в контексте данного окружения системы. Для примера, некоторые из этих средств сканирования определяют рейтинг потенциальной уязвимости без учета конкретной среды и требований. Некоторые из уязвимостей, которые определяются средствами автоматизированного сканирования, могут в действительности не быть уязвимыми в данном конкретном приложении, но система настроена так потому, что этого требует среда. Таким образом, эти методы тестирования могут давать ложные срабатывания.

Специализированные тесты и оценка безопасности – другая техника, которая может быть использована для определения уязвимостей ИС в течение процесса оценки рисков. Процесс тестирования включает разработку и реализацию плана тестирования (например, тестовые сценарии, тестовые процедуры, и ожидаемые результаты тестов). Цель тестирования безопасности системы – оценить эффективность механизмов безопасности ИС такими, какими они применяются в операционной среде. Стремление – гарантировать, что используемые механизмы отвечают утвержденной спецификации безопасности для программного и аппаратного обеспечения и реализации политики безопасности организации или отвечают некоторым индустриальным или государственным стандартам.

Тестирование на проникновение может использоваться для дополнения анализа механизмов безопасности, чтобы удостовериться, что ИС достаточно защищена. Тестирование на проникновение, когда используется в процессе оценки рисков, может быть использовано для демонстрации и оценки способностей ИС противостоять преднамеренным попыткам обхода системы безопасности. Цель – (1) тестирование ИС с точки зрения потенциального источника угрозы и (2) определения потенциальных недостатков в схеме защиты ИС.

3.4. Идентификация угроз

Один из способов идентификации угроз – построение модели нарушителя. Данный подход используется в NIST 800-30 – “Risk Management Guide for Information Technology Systems”.

Таблица 1. Модель нарушителя в соответствии с NIST SP 800-30

Источник угрозы | Мотивация | Результат реализации угрозы (сценарии) |

Хакер | Хулиганство, самоутверждение | Неавторизованный доступ к ИС с использованием известных уязвимостей ОС |

Криминальные структуры | Получение финансовой информации | Проникновение в ИС с целью получения конфиденциальных данных |

Аналогично производится идентификация уязвимостей.

Таблица 2-1. Модель уязвимостей в соответствии с NIST Sp 800-30

Уязвимость | Источник угрозы, использующей уязвимость | Пример реализации угрозы |

Учетные записи уволенных сотрудников не удалены из системы | Уволенные сотрудники Администратор | Получение доступа к конфиденциальным данным компании |

Межсетевой экран компании позволят входящие соединения по протоколу telnet, и на сервере АБВ не заблокирован гостевой доступ | Криминальные элементы (с намерением получить экономическую выгоду) со знанием или со способностью обнаружения уязвимости | Использование telnet на АБВ сервер и просмотр финансовых данных с гостевым доступом для получения преимущества в борьбе за поставки |

Топология сети была оглашена. | Хакер, соперники предприятия. | Огласка топологии сети может повысить возможность реализации угроз на ее узлы. |

Отсутствие должного обучения персонала | Руководство, служба безопасности, персонал | Отсутствие обучения персонала может повлиять на невыполнение инструкций и политик безопасности в результате чего может произойти утечка информации и т. д. |

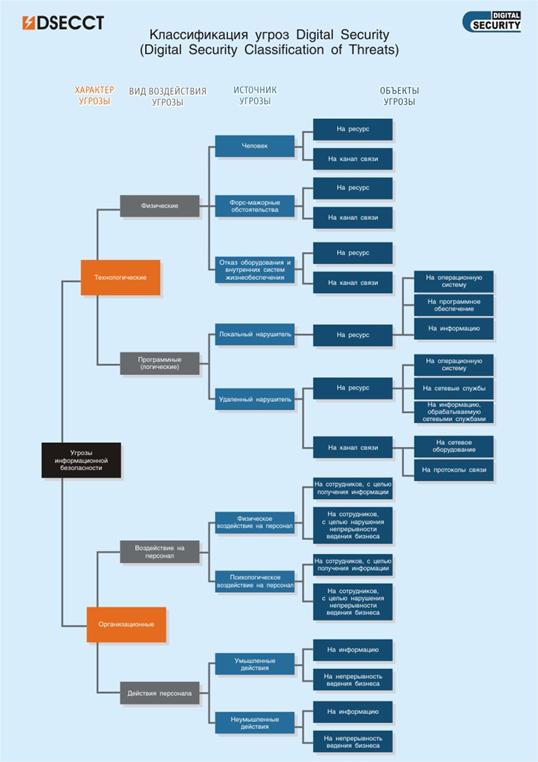

Существует следующая классификация угроз, предложенная компанией Digital Security.

В соответствии с этой схемой используется следующая модель угроз:

Таблица 2-2

Характер угрозы | Вид воздействия угрозы | Источник угрозы | Уязвимость | Актив, подвер-женнный угрозе | Угроза |

3.5. Меры безопасности

Меры безопасности включат в себя технические и нетехнические меры. Технические меры – меры безопасности, которые встраиваются в компьютерное аппаратное и программное обеспечение или прошивки (например, механизмы контроля доступа, механизмы идентификации и аутентификации, методы шифрования, программное обеспечение для обнаружения вторжений). Нетехнические меры – административные и операционные меры такие, как политики безопасности; операционные процедуры; и персональная безопасность, физическая безопасности и безопасность среды.

В таблице приводится список мер безопасности организованный по классам и семействам мер безопасности.

Таблица Меры безопасности

Класс Мер безопасности | Семейство Мер безопасности |

Управление безопасностью | - Оценка рисков - Планирование безопасности - Приобретение систем и услуг - Анализ мер безопасности - Определение прав |

Операционная безопасность | - Безопасность персонала - Физическая защита и защита среды - Планирование и функционирование бесперебойной работы - Управление конфигурацией - Поддержка программного и аппаратного обеспечения - Целостность системы и данных - Защита носителей информации - Реагирование на инциденты - Осведомление и тренировка по безопасности |

Техническая безопасность | - Идентификация и аутентификация - Логический контроль доступа - Подотчетность (включая аудит журналов) - Защита систем и коммуникации |

Категории мер безопасности

Категории мер безопасности для технических и нетехнических мер могут быть дальше классифицированы как или детектирующие, или упреждающие. Эти две категории можно объяснить следующим образом:

- Упреждающие меры безопасности сдерживают попытки нарушения политики безопасности и включают такие меры безопасности, как принудительный контроль доступа, шифрование и аутентификация.

- Детектирующие меры безопасности сообщают о нарушениях или попытках нарушений политики безопасности и включают такие меры безопасности, как аудит журналов, методы обнаружения вторжений и контрольные суммы.

Техники анализа мер безопасности

В течение этого шага, персонал, выполняющий оценку рисков, определяет, реализуются ли требования безопасности, оговоренные для ИС и собранные в течение Шага 1 (Определения характеристик системы), существующими или планируемыми мерами безопасности. Результат этого процесса – опросный лист требований безопасности. Источники, которые могут быть использованы для создания такого опросного листа, могут включать, но не ограничиваясь, следующими государственными регулирующими документами, директивами безопасности и источниками применимыми к среде функционирования ИС:

В NIST SP 800-26, Руководство по Внутренней Оценке Безопасности для Систем Информационных Технологий, представлен обширный опросный лист, содержащий специфические целевые меры безопасности. Используя этот опросный лист, можно произвести оценку некоторой системы или группы связных систем. Целевые меры этого опросного листа абстрагированы из общих требований, которые можно найти в законах, политиках и руководствах по безопасности.

Результат использования опросных листов может быть использован как входные данные для оценки соответствия или несоответствия системы некоторому уровню безопасности. Этот процесс заключается в определении системных, процессных и процедурных недостатков, которые могут представлять потенциальные уязвимости.

Разработка собственных опросных листов в соответствии с некоторыми требованиями безопасности или же использование доступных опросных листов будет полезным эффективного и систематического анализа мер безопасности. Эти опросные листы для анализа требований безопасности могут быть использованы как для проверки несоответствия уровня безопасности также как и для проверки соответствия. Поэтому важно для того, чтобы гарантировать правильность опросных листов, для отражения в этих опросных листах изменений в среде мер безопасности организации (например, изменения в политиках, мерах и требованиях безопасности) необходимо, чтобы такие опросные листы регулярно обновлялись.

Результаты Шага 4 – перечень действующих и планируемых мер безопасности, используемых в ИС для снижения вероятности использования уязвимости и снижения влияние подобных неблагоприятных событий.

3.6. Определение вероятности

Для получения общего рейтинга вероятностей, которые показывает возможность реализации потенциальной уязвимостью в данной, потенциально опасной, среде, должны рассматриваться следующие факторы:

- Мотивация и возможности источника угрозы,

- Природа уязвимости,

- Наличие и эффективность действующих мер безопасности.

Вероятность, с которой потенциальная уязвимость может быть реализована данным источником угрозы может быть описана как высокая, средняя или низкая. Таблица описывает эти три уровня вероятности.

Таблица Определения вероятности

Уровень вероятности | Определение вероятности |

Высокий | Источник угрозы высоко мотивирован и имеет достаточные возможности, и механизмы безопасности не эффективны. |

Средний | Источник угрозы мотивирован и имеет возможности, но действующие механизмы безопасности могут быть помехой в реализации уязвимости. |

Низкий | Источник угрозы недостаточно мотивирован или имеет недостаточные возможности, или действующие механизмы безопасности могут предотвратить или значительно снизить возможность реализации уязвимости. |

Результат Шага 5 – рейтинг вероятности (Высокий, Средний, Низкий).

Способы оценки вероятности реализации угрозы:

1. Дерево отказов

2. Модель защитных контуров.

3. Анализ статистики

3.7. Анализ влияния

Следующим важным шагом в измерении уровня риска является определение отрицательного влияния в результате успешной реализации уязвимостей. Перед началом анализа влияния необходимо получить следующую информацию, о которой было оговорено в Секции 3.1.1:

- Целевое назначение системы (например, процессы, выполняемые ИС).

- Критичность системы и данных (например, ценность и важность систем для организации).

- Конфиденциальность системы и данных.

Эта информация может быть получена из имеющейся в организации документации, такой как отчеты анализа влияния рисков на деятельности организации или отчеты по оценке критичности активов. Анализ влияния рисков на деятельность организации (также известный, как анализ бизнес влияния (Business Impact Analysis BIA) для некоторых организаций) определяет приоритеты уровней влияния, которое может оказать компрометация информационных активов, основываясь на качественной или количественной оценке критичности этих активов. Оценка критичности активов – определение и расстановка приоритетов конфиденциальности и критичности информационных активов организации (например, программного и аппаратного обеспечения, систем, служб, и связанных технологических активов), которые необходимы организации для функционирования.

Если эта документация отсутствует или подобная оценка для ИТ активов организации не проводилась, критичность систем и данных может быть определена, основываясь на уровне требований защиты для управления доступностью, конфиденциальностью и целостностью. В соответствии с методом, используемым для определения критичности ИС и данных, собственники системы и информации, ответственны за определение необходимого и достаточного уровня влияния. Следовательно, подходящим подходом анализа влияния является интервьюирование непосредственно собственников информации и систем.

Поэтому, неблагоприятное влияние происшествий безопасности может быть описано в терминах потери или деградации любых или комбинации любых из следующих целей безопасности: целостность, доступность и конфиденциальность. Следующий список представляет краткое описание каждой цели безопасности и последствия (или влияния), если цели не достигнуты:

В некоторых случаях влияние рисков может быть измерено количественно в потере прибыли, стоимости восстановления системы или уровне усилий необходимых для решения проблем, возникших в результате реализации угрозы. В других случаях влияние (например, потеря доверия общественности, ущерб интересам организации) не может быть измерено в конкретных цифрах, но может быть квалифицировано или описано в терминах высокое, среднее и низкое влияние.

В связи с тем, что руководство рассматривает методологию анализа рисков только в общем виде, здесь описываются только качественные категории оценки влияния – высокое, среднее и низкое.

Таблица Определение величины влияния

Величина влияния | Определение влияния |

Высокое | Потеря конфиденциальности, целостности или доступности может привести к тяжелым или катострофичным неблагоприятным последствиям, которые отразятся на функционировании организации, а также на активы или персонал этой организации. РАСШИРЕНИЕ: Тяжелые или катострофичным неблагоприятные последствия означают, что потеря конфиденциальности, целостности или доступности может: (1) вызвать невосполнимую деградацию целевых показателей, в результате чего организация не способна выполнять свои функции; (2) привести к невосполнимым повреждениям активов организации; (3) привести к невосполнимым финансовым потерям; или (4) привести к тяжелым последствиям в отношении персонала, включая потерю жизни или серьезные раны, которые могут угрожать жизни. |

Среднее | Потеря конфиденциальности, целостности или доступности может привести к серьезным неблагоприятным последствиям, которые отразятся на функционировании организации, а также на активах или персонале к организации. РАСШИРЕНИЕ: Серьезные неблагоприятные последствия означают, что потеря конфиденциальности, целостности или доступности может: (1) вызвать значительную деградацию целевых показателей организации, при этом организация способна выполнять свои основные функции, но эффективность этих функций значительно снижена; (2) привести к значительным повреждениям активов организации; (3) привести к значительным финансовым потерям; или (4) привести к значительным повреждениям персоналу, исключая потерю жизни и серьезные раны, угрожающие жизни. |

Низкое | Потеря конфиденциальности, целостности или доступности может вызвать ограниченные неблагоприятные последствия, которые отразятся на функционировании организации, а также активах или персонале организации. РАСШИРЕНИЕ: Ограниченные неблагоприятные последствия означают, что потеря конфиденциальности, целостности или доступности может: (1) вызвать деградацию целевых показателей организации, при этом организация способна выполнять свои основные функции, но эффективность этих функций заметно снижена; (2) привести к незначительным повреждениям активов организации; (3) привести к незначительным финансовым потерям; или (4) привести к незначительным повреждениям персоналу. |

Виды ущерба активам

Виды ущерба во многом определяется видом активов, на которые реализуются угрозы, а также характером угроз.

Информационные ресурсы:

Ущерб от нарушения конфиденциальности

Ущерб от нарушения целостности

Ущерб от нарушения доступности

Функциональные задачи

Отказ в доступе (невозможность выполнения функциональных задач, БП).

Оборудование

Разрушение

Персонал

Увольнение

Гибель людей.

Ущерб на уровне организации и владельцев ИР

Ущерб авторитету организации

Падение конкурентоспособности.

Потери выгоды

Невозможность выполнения организацией своих обязательств

Кражи, мошенничества.

Снижение цен на продукцию

Опережение конкурентами

Падение рентабельности производства

Судебные разборки

Негативная реакция в прессе, на уровне правительства

Увольнение специалистов

Теракты

Техногенные катастрофы

Необходимость восстановления ресурсов (покупки)

Издержки на людей, выполняющих ликвидацию последствий угрозы (восстановление сервиса, проверка целостности БД …)

Неправильно принимаются решения персоналом

Ухудшение эмоционального климата

Парализуется, дезорганизуется работа организации, встают ряд сервисов

Затруднение выполнения работ персоналом

Оценку ущерба можно осуществлять путем категорирования ресурсов (например, конфиденциальность, целостность, доступность).

ПОЛОЖЕНИЕ ОБ ОПРЕДЕЛЕНИИ ТРЕБОВАНИЙ ПО КАТЕГОРИРОВАНИЮ РЕСУРСОВ АС

1. Категории защищаемой информации

Категории конфиденциальности защищаемой информации:

· «ВЫСОКАЯ» - к данной категории относится несекретная информация, являющаяся конфиденциальной в соответствии с требованиями действующего законодательства Российской Федерации (банковская тайна, персональные данные);

· «НИЗКАЯ» - к данной категории относится конфиденциальная информация, не отнесенная к категории «ВЫСОКАЯ», ограничения на распространение которой вводятся решением руководства ОРГАНИЗАЦИИ в соответствии с предоставленными ей как собственнику (уполномоченному собственником лицу) информации действующим законодательством правами;

· «НЕТ ТРЕБОВАНИЙ» - к данной категории относится информация, обеспечения конфиденциальности (введения ограничений на распространение) которой не требуется.

Категории целостности защищаемой информации:

· «ВЫСОКАЯ» - к данной категории относится информация, несанкционированная модификация (искажение, уничтожение) или фальсификация которой может привести к нанесению значительного прямого ущерба ОРГАНИЗАЦИИ, ее клиентам и корреспондентам, целостность и аутентичность (подтверждение подлинности источника) которой должна обеспечиваться гарантированными методами (например, средствами электронной цифровой подписи) в соответствии с обязательными требованиями действующего законодательства;

· «НИЗКАЯ» - к данной категории относится информация, несанкционированная модификация, удаление или фальсификация которой может привести к нанесению незначительного косвенного ущерба ОРГАНИЗАЦИИ, ее клиентам и корреспондентам, целостность (а при необходимости и аутентичность) которой должна обеспечиваться в соответствии с решением руководства ОРГАНИЗАЦИИ (методами подсчета контрольных сумм, ЭЦП и т. п.);

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 |