Руководитель организации, знающий потенциальные риски и рекомендованные механизмы, может спросить, «Когда и при каких условиях я должен предпринять необходимые действия? Когда я должен реализовать эти меры для снижения риска и защиты нашей организации?»

Диаграмма снижения риска, представленная на Рисунке 4-1, как раз и способствует решению этого вопроса. Соответствующие контрольные точки для реализации мер безопасности показаны на этом рисунке с помощью слова Да.

Рисунок 4-1. Диаграмма процесса снижения риска

Эту стратегию можно представить в виде следующих практических методов, которые помогают руководству в решении вопросов снижения рисков от преднамеренных человеческих угроз:

- Когда недостаток или слабое место существует -> реализуются методы безопасности для гарантии, что определенные недостатки или слабые места удалены, а вероятность возникновения или проявления других снижена.

- Когда существует уязвимость (реализуемый недостаток или слабо место) -> применяются многоуровневая защита, архитектурные принципы и/или административные механизмы для затруднения или снижения вероятности реализации недостатка или слабого места.

- Когда затраты атакующего меньше потенциальной выгоды -> применяются методы для снижения мотивации атакующего с помощью увеличения затрат атакующего или снижения выгоды атакующего (для примера, административные меры, такие как ограничение по объему и видам обрабатываемой информации в одной системе, может существенно понизить выгоду атакующего).

- Когда потери очень большие -> применяются такие архитектурные принципы и принципы проектирования, чтобы техническая и нетехническая защита вели к ограничению пределов атаки, тем самым, снижая потенциальные потери. (Снова, следует учитывать, что административные меры такие, как ограничение по объему и видам обрабатываемой информации в одной системе, могут обеспечить достаточно эффективное снижение риска).

Описанная выше стратегия, за исключением перечня элементов («Когда затраты атакующего меньше потенциальной выгоды»), также применяется для снижения риска исходящего от источников угроз, которые являются природными, средой функционирования системы и непреднамеренны человеческими (например, сбои системы или ошибки пользователя). В этих случаях нет атакующего, мотивации или прибыли.

При внедрении мер безопасности, должно применяться следующее правило: Меры безопасности направлены в отношении наибольшего риска и стремятся к достаточному снижению уровня этого риска за наименьшую стоимость, при этом внедрение мер оказывает минимальное влияние на возможности функционирования организации.

Далее представлен подход к реализации мер безопасности.

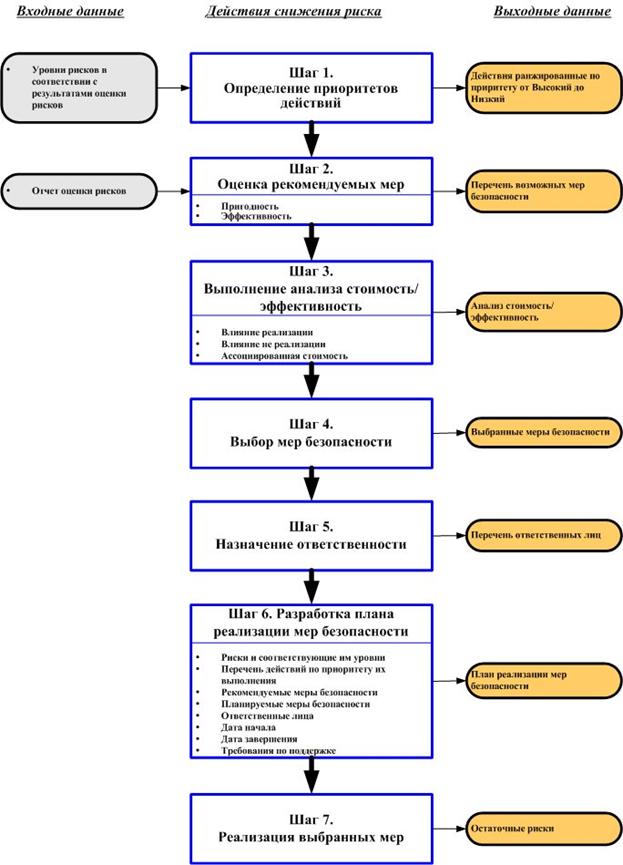

Рисунок 4-2. Схема методологии снижения риска

- Шаг 1 – Определение приоритетов действий

В соответствии с уровнями риска, представленными в отчете оценки риска, производится определение приоритетов действий по реализации рекомендуемых мер безопасности. При выделении ресурсов, наибольший приоритет следует отдавать действиям, которые отвечают рискам с неприемлемо высоким рангом (например, риски со значениями уровня – Очень Высокий или Высокий). Для защиты интересов организации пары уязвимость/угроза этих рисков потребуют немедленных корректирующих действий. Результат Шага 1 – Перечень действий ранжированных по приоритету реализации – от Высокого до Низкого.

- Шаг 2 – Оценка рекомендуемых мер безопасности.

Меры безопасности, рекомендуемые в процессе оценки риска, могут не обладать необходимыми свойствами или функциями для конкретной организации и ИС. В течение этого шага выполняется анализ свойств: пригодности (например, совместимость, дружелюбие интерфейса пользователя) и эффективности (например, степень защищенности и уровень снижения риска) рекомендуемых мер. Целью этого шага является выбор наиболее пригодных для минимизации риска мер. Результат Шага 2 – Перечень пригодных мер безопасности.

- Шаг 3 – Выполнение оценки Затраты/Эффективность мер безопасности.

Для направления руководства в подготовке решения по рискам и для определения характеристик пригодности (по стоимости и эффективности) рекомендуемых мер безопасности выполняется оценка затраты/эффективность этих мер. определяет цели и метод выполнения анализа затраты/эффективность. Результат Шага 3 – Анализ Затраты/Эффективность определяет затраты и пользу в реализации или не реализации мер безопасности.

- Шаг 4 – Выбор мер безопасности.

В соответствии с результатами анализа затраты/эффективность руководство определяет наиболее пригодные меры безопасности для снижения риска. Для обеспечения адекватного уровня защиты ИС и организации, выбранные меры должны включать в себя технические, операционные и административные элементы. Результат Шага 4 – Выбранные меры безопасности.

- Шаг 5 – Назначение ответственных лиц.

Производится определение персонала (из штата компании или лица, работающие по контракту), который обладает соответствующими навыками и опытом для реализации выбранных мер. Этот персонал определяется как ответственный за реализацию этих мер. Результат Шага 5 – Перечень ответственных лиц.

- Шаг 6 – Разработка плана реализации мер безопасности.

В течение этого шага разрабатывается план реализации мер (или план действий). План должен как минимум содержать следующую информацию:

- Риски (пары уязвимость/угроза) и ассоциированные уровни рисков (результат оценки рисков);

- Рекомендуемые меры безопасности (результат оценки рисков);

- Перечень действий отсортированных по приоритету выполнения (для рисков с уровнем «Очень Высокий» и «Высокий»);

- Планируемые меры (определенные на основе пригодности, эффективности и полезности для организации и их стоимости);

- Требуемые ресурсы для реализации планируемых мер;

- Перечень ответственных команд и лиц;

- Начальная дата для реализации;

- Конечная дата для реализации;

- Требования по обслуживанию мер безопасности.

План реализации мер безопасности определяет приоритеты реализации действий и даты начала и завершения проектов, заключающихся в выполнении этих действий. Этот план будет использоваться для направления и контроля процесса снижения рисков. Шаг 7 – Реализация выбранных мер безопасности.

Страхование информационных рисков

Утрата или искажение данных в результате компьютерных преступлений и мошенничества, несанкционированных действий третьих лиц, воздействия программ-вирусов, отказов и сбоев аппаратных средств, ошибок программного обеспечения, неквалифицированных и преднамеренных действий обслуживающего персонала и других причин способны повлечь за собой значительный материальный ущерб. Одним из эффективных методов компенсации ущерба, наступившего в результате вышеназванных событий, является страхование. Сегодня создана правовая основа, определяющая субъекты, объекты страхования и страховые риски, для проведения добровольного страхования информационных ресурсов и систем.

Правовой основой страхования информационных рисков являются Гражданский кодекс РФ, Федеральный закон "Об информации, информатизации и защите информации", закон РФ "Об организации страхового дела в Российской Федерации", Доктрина информационной безопасности РФ.

Гражданский кодекс относит информацию к видам объектов гражданских прав (ст. 128). Этой же статьей информация причисляется к "имуществу". Ст. 139 ГК РФ рассматривает информацию, представляющую служебную и коммерческую тайну, как объект действительной или потенциальной коммерческой ценности. Законодательство не рассматривает любую информацию как самостоятельный объект регулирования. Она выступает в качестве такового только в том случае, когда является документом. Говоря о страховании информационных рисков, имеется в виду страхование документированной информации, то есть зафиксированной на материальном носителе информации с реквизитами, позволяющими ее идентифицировать.

На основании закона "Об информации, информатизации и защите информации" информационные ресурсы, сформированные на основе документированной информации, включаются в состав имущества собственника (владельца) и могут быть товаром. Закон определяет, что защита прав субъектов в сфере формирования информационных ресурсов, пользования информационными ресурсами, разработки, производства и применения информационных систем, технологий осуществляется в целях пресечения неправомерных действий и возмещения причиненного ущерба (ст. 23). Во всех случаях лица, которым отказано в доступе к информации, и лица, получившие недостоверную информацию, имеют право на возмещение понесенного им ущерба (ст. 24).

Гражданским кодексом (ст. 211) устанавливается, что риск случайной гибели или случайного повреждения имущества (информационных ресурсов и систем) несет его собственник. Следовательно, собственник может застраховать информационные ресурсы и системы как принадлежащее ему имущество. Кроме этого, собственник информационных ресурсов несет обязательства перед пользователями и потребителями соответствующих услуг за достоверность предоставляемой информации и может также застраховать свою ответственность.

Доктрина информационной безопасности РФ определила создание системы страхования информационных рисков юридических и физических лиц одним из экономических методов обеспечения информационной безопасности РФ.

Страховой случай

К страховым случаям можно отнести уничтожение или повреждение застрахованных активов, описанных выше, вследствие наступления следующих событий:

- Действие вирусов, червей и троянских коней. Это самый распространенный вид информационных угроз, с которым сталкиваются по разным данным от 85 до 93% всех компаний. Эти же угрозы приносят и максимальные убытки для компаний.

- Компьютерные атаки со стороны внешних злоумышленников (хакеров). Надо заметить, что некоторые страховые компании (например, ОАО "Ингосстрах") относят к этому событию не только сами атаки, но и угрозы их совершения.

- Хищение денежных средств в электронной форме внешними злоумышленниками. Такое хищение может происходить как с помощью сфальсифицированного финансового поручения посланного электронным способом страхователю или от имени страхователя, так и путем модификации программного обеспечения (например, атака "салями") и даже путем непосредственного ввода команд, например, в системе "Интернет-банк".

- Несанкционированные действия со стороны собственных сотрудников компании.

- Сбои систем по причине ошибок при их проектировании, разработке, создании, установке, настройке и эксплуатации. В данное событие очень четко вписываются различные ошибки персонала (в т. ч. и непреднамеренные), которые сводят на нет все мероприятия по защите корпоративных ресурсов.

- Страховым случаем также является временное прекращение деятельности вследствие любого из вышеперечисленных страховых случаев.

Процедура страхования информационных рисков

Страхование реализуется в виде последовательного выполнения 5 обязательных шагов:

- переговоры, определяющие условия страхования

- разработка и согласование предложений по страхованию

- проведение экспертизы страхователя

- выполнение рекомендаций, полученных в результате экспертизы

- подписание договора о страховании.

Прежде чем страховая компания примет на себя риски страхователя, она должна убедиться, что сеть страхуемой компании не является дырявым решетом, и первая же атака не приведет к наступлению страхового случая. Другими словами, непременным условием страхования информационных рисков является проведение специальной экспертизы по анализу рисков страхового объекта. Эта экспертиза, по-русски звучащая также как и по-английски - "сюрвей" (от английского "survey" - "осмотр"), проводится экспертами в области информационной безопасности, которые и выносят свой вердикт об уровне защищенности страхуемой компании.

Особенность этой экспертизы в том, что совершается она независимыми специалистами, неработающими ни в страхуемой, ни в страховой компании. Считается, что это позволит страховой компании получить более точную картину о страхователе, а последнему - оценить свою систему защиты с точки зрения независимого незаинтересованного эксперта. Надо помнить, что привлечение российских экспертов обходится в несколько раз дешевле их западных собратьев, предпочитающих почасовую оплату труда. Половина стоимости такого сюрвея компенсируется страховой компании при заключении соответствующего договора страхования.

Однако предстраховая экспертиза не является гарантией заключения договора. Дело в том, что по результатам проведенного анализа может потребоваться реализация дополнительных технических и организационных защитных мер, снижающих риски нанесения ущерба корпоративным ресурсам. Не все компании могут пойти на дополнительные затраты, а без них договор страхования заключаться не будет, т. к. вероятность наступления страхового случая становится слишком высокой. Как говорит начальник управления информатизации "Промышленно-страховой компании" : "Мы готовы страховать такие риски, но в этом случае страхователю предъявляются требования провести ряд организационно-технических мероприятий для сокращения нашего риска, а это, естественно, резко повышает цену вопроса, поэтому многие компании считают, что страховать информационные риски себе дороже".

Как только наступает страховой случай, страховая компания выезжает на место и проводит оценку нанесенного ущерба, после чего наступает момент выплаты страхового возмещения. Однако выплаты производятся не единовременно, а в течение срока действия страхового полиса (как правило, 1 год).

Стоимость страхования

Какова цена вопроса? Это, пожалуй, самый трудный вопрос, на который нет точного ответа. Стоимость этой услуги рассчитывается индивидуально для каждого клиента, но обычно не превышает 5% от установленного в полисе страхования лимита ответственности страховой компании. В качестве параметров, влияющих на ставку страхования, используются:

- Используемые средства защиты. Чем известнее система защиты, тем ниже ставка страхования.

- Статистика атак для аналогичных компаний отрасли.

Самое сложное - это определить лимит ответственности, т. е. ту сумму, которую будет обязана выплатить страховая компания в результате наступления страхового случая. В свою очередь, эта сумма делится на 2 составляющих:

- стоимость информационных ресурсов

- размер убытков от прекращения деятельности в результате наступления страхового случая.

Необходимо добавить, что многие страховые компании устанавливают нижнюю границу страховой суммы, ниже которой она опускаться не может. Например, у Ингосстраха эта сумма равна 50000 долларов США, у западных компаний эта планка значительно выше, что связано с увеличением накладных расходов на проведение различных страховых мероприятий. Верхняя граница возмещаемого ущерба никем не ограничивается, хотя существует негласная граница (например, на Западе она равна 100 миллионам долларов), превышение которой требует более тесного контакта со страховой компанией и четкой проработки всех юридических и технических моментов. В среднем же, лимит ответственности на западном рынке страхования информационных рисков составляет от ста тысяч до 5 миллионов долларов. Для России эта цифра пока не определена ввиду отсутствия необходимой статистики.

Страховые компании, как правило, работают в тесном контакте с производителями средств защиты информации.

В России подобные услуги предлагают ИНГОССТРАХ, СОГЛАСИЕ.

Отметим, что страхование риска является одним из наиболее распространенных способов управления рисками (если нельзя принять и уменьшить – страхуют).

Принятие решения об ограничении распространения информации

Секретность в рыночной экономике - экономическая категория. Защищаемая информация должна приносить определенную пользу ее собственнику и оправдывать затрачиваемые на ее защиту средства. Степень секретности обычно со временем уменьшается и реже (исторические документы) увеличивается. Поэтому степень секретности должна пересматриваться. Информация должна оставаться конфиденциальной до тех пор, пока этого требуют интересы национальной безопасности или коммерческой деятельности предприятия.

Для наиболее эффективного использования информации за время ее жизненного цикла, в течение которого она является актуальной, необходимо выбрать такой режим ее распространения, при котором эффект от использования информации с учетом позитивных и негативных последствий достигал бы максимальной величины. При таком подходе ограничение распространения информации на определенное время является одним из способов управления информационным ресурсом собственника в интересах достижения максимального эффекта от его использования.

Требуется вычислить значение интегрального показателя выбранного режима распространения информации.

W=U*p – V*q – Z

где U – потенциально возможная величина ущерба при распространении сведений;

p – вероятность проявления ущерба в период жизненного цикла сведений;

q – вероятность проявления выгоды в период жизненного цикла при сво бодном распространении сведений;

V – потенциально возможная величина выгоды при свободном распространении;

Z – величина затрат на защиту сведений.

если величина предотвращаемого при этом ущерба превышает величину затрат на ее защиту.

если величина предотвращаемого при этом ущерба превышает величину затрат на ее защиту.

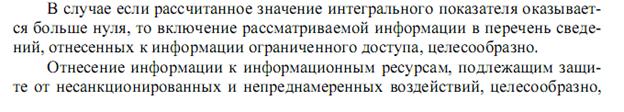

Наглядной иллюстрацией зависимости параметров и характеристик, определяющих условия защиты засекреченной информации, может служить следующая модель (рис. 7.1). На этой модели показана качественная взаимосвязь параметров охраняемой информации, таких, как ее ценность, требуемый уровень защиты, время сохранения секретности, с одной стороны, и экономических характеристик защитных мероприятий, таких как затраты на обеспечение защиты и возможные потери вследствие несовершенства системы защиты информации, с другой.

Рис. 5.1 Качественная модель задачи оценки параметров защиты информации.

Ц - ценность информационного ресурса - объекта засекречивания (например, научно-технического отчета, содержащего описание новой перспективной технологии);

Т - время;

Ц(Т) - характеристика старения информации - уменьшение ценности информационного ресурса со временем;

Рз - уровень (вероятность) обеспечения защиты информации. На практике р3 <1, так как абсолютно надежная защита информации вряд ли осуществима;

3(рз) - затраты на защиту информации как функция от требуемого уровня ее защиты. Эти затраты растут при повышении требований к уровню защиты. Стремление достичь очень высокого уровня защиты обычно влечет резкий рост затрат, которые могут превысить ценность самой защищаемой информации.

П - вероятностные потери вследствие несовершенства защиты, являющиеся функцией ценности информации и реализованного уровня ее защиты. В нулевом приближении эти потери аппроксимируются произведением ценности информации на вероятность ее утечки. Вероятность утечки информации находится в обратной зависимости к достигнутому уровню защиты. При таком допущении П ~ Ц(1-рз).

Если, сумма З(рз)+П(р3) определяет издержки, связанные с засекречиванием информации, то уровень защиты ропт(3,П) соответствующий на рис. 5.1 минимуму суммы затрат на защиту и вероятностных потерь вследствие неполноты защиты информации, можно рассматривать как оптимальный. Стремление превысить его приведет к резкому росту затрат на обеспечение защиты информации; снижение же уровня защиты чревато увеличением потерь вследствие ее несовершенства.

Если принять, что AT - временной интервал, на протяжении которого засекречивание информации может быть экономически оправдано (при этом величина затрат на защиту информации в сумме с вероятностными потерями меньше стоимости самой засекречиваемой информации с учетом ее устаревания), то, как показано на рисунке: ДТтах=ДТ (Ц, р0Пт(3,П)). Для упрощения мы пренебрегаем зависимостью 3(АТ) - ростом суммарных затрат на защиту засекречиваемой информации с течением времени, что можно было бы легко проиллюстрировать, представив левую часть рис. 5.1 в трехмерных координатах.

Вследствие того, что значение величины достигнутого уровня защиты информации рз зависит как минимум от двух параметров: R3H - используемых ресурсов (в частности материальных затрат на обеспечение защиты) и Емзи - эффективности механизма защиты (использования этих ресурсов), в рамках этой модели возможна оптимизация.

Фактически Емзи - показатель совершенства созданной и функционирующей системы защиты информации. При более качественном проектировании и практической реализации механизма защиты - максимально эффективном задействовании всех ресурсов - один и тот же уровень обеспечения защиты информации может быть достигнут при меньших материальных затратах. На рис. 5.1 это иллюстрирует кривая 2а. Соответственно при этом о оптимальный уровень защиты информации может быть более высоким, а экономически оправданная длительность засекречивания AT - большей.

Затраты на обеспечение информационной безопасности предприятия можно подразделить на единовременные и систематические. Единовременные затраты включают в себя:

1) Затраты на формирование звена управления системой защиты информации и другие организационные затраты;

2) Затрат на приобретение и установку средств защиты.

- на юридические споры и выплаты компенсации;

- на выявление причин нарушения политики безопасности.

Исходные постановки задач защиты государственной и коммерческой тайны можно представить, как показано на рис. 5.2.

В условиях стабильной экономики государственный заказ для предпринимателя по засекречиванию информации выглядит приоритетным, поскольку он не связан с рыночным риском реализации продукции. Финансирование мероприятий по защите государственной тайны осуществляется в основном за счет средств, получаемых «при выполнении работ, связанных с использованием сведений, составляющих государственную тайну» в соответствии с Федеральным Законом РФ «О государственной тайне». Требования к условиям и уровню защиты задаются государственными нормативными документами и являются императивными.

\. Пара-\ метры Ч Объекты v защиты N. | Ценность информации | Требуемый уровень защиты информации | Затраты на защиту засекреченной информации | Длительность засекречивания |

Государственная тайна | Определяется государством | Устанавливается государством (на практике очень высо- | Определяются безусловной необходимостью обеспечения требуе- | Определяется в соответствии с нормами законодательства о го- |

кий) | мого уровня защиты информации | сударственной тайне | ||

Коммерческая тайна | Субъективная оценка обладателя информации | Оптимальный | Предельно допустимые для обладателя коммерческой тайны с учетом приемлемого для него риска | Может быть оперативно изменена обладателем |

Рис. 5.2. Исходные условия задач защиты государственной и коммерческой тайны.

Обладатель коммерческой тайны заинтересован в максимально высоком уровне защиты своей коммерческой тайны и минимизации затрат на ее защиту. Это требует определения им допустимого риска и поиска оптимального решения.

6. ИНТЕЛЛЕКТУАЛЬНАЯ СОБСТВЕННОСТЬ ПРЕДПРИЯТИЯ И ЕЕ ЗАЩИТА

6.1. Структура интеллектуальной собственности предприятия

Объектами интеллектуальной собственности (ОИС) принято называть результаты интеллектуальной деятельности и средства индивидуализации участников предпринимательской деятельности. Главный критерий при отнесении таких объектов к ОИС - наличие правовой охраны.

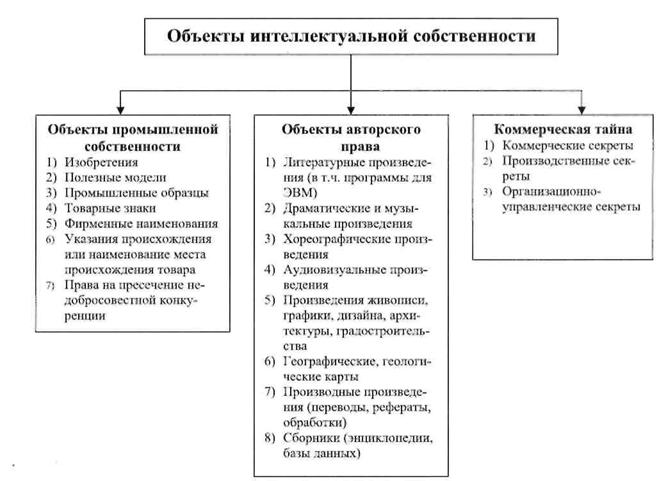

Структура интеллектуальной собственности представлена на рис. 6.1.

Права на объекты промышленной собственности — это исключительные права, охраняющие содержание созданных технических решений и художественно-конструкторских решений, а также исключительные права на средства индивидуализации хозяйствующих субъектов на рынке производителей товаров и услуг.

Изобретение - новое и обладающее существенными отличиями техническое решение задачи, дающее положительный эффект. Объектами изобретения являются: устройство, способ, вещество, применение ранее известных устройств, способа, вещества по новому назначению.

Под устройством понимается система расположенных в пространстве элементов, определенным образом взаимодействующих друг с другом: машины, приборы, механизмы, инструменты, транспортные средства, оборудование, сооружения и т. д.

К способам как объектам изобретения относятся процессы выполнения действий над материальным объектом с помощью материальных объектов. Способ - это совокупность приемов, выполняемых в определенной последовательности или с соблюдением определенных правил.

К веществам относятся индивидуальные химические соединения, высокомолекулярные соединения и объекты генной инженерии, композиции (составы, смеси), продукты ядерного превращения.

Рис. 6.1. Структура объектов интеллектуальной собственности

Индивидуальные химические соединения могут заявляться в качестве изобретений тогда, когда установлен их качественный и количественный состав, а также связь между атомами и взаимное их расположение в молекуле, выраженное химической структурной формулой.

Изобретение на применение не характеризуется ни конструктивными, ни технологическими, ни качественными средствами. Его суть заключается в установлении новых свойств уже известных объектов и определении новых областей их использования. Для характеристики изобретений на применение используется краткая характеристика применяемого объекта, достаточная для его идентификации, и указание нового назначения известного объекта. К применению по новому назначению приравнивается первое применение известных веществ (природных и искусственно полученных) для удовлетворения общественной потребности.

Срок действия охранного документа на патент на изобретение - до 20 лет.

Полезная модель - конструктивное выполнение средств производства и предметов потребления, а также их составных частей. Отличается от изобретения более низким требуемым уровнем технологического процесса и более коротким сроком охраны. Свидетельство на полезную модель действует до 5 лет.

Промышленный образец - это художественно-конструкторское решение изделия, определяющее его внешний вид. Если изделие воспроизведено промышленными средствами, то оно охраняется законом о промышленной собственности. Патент на промышленный образец действует до 10 лет.

Товарный знак - это марка или ее часть, обеспеченные правовой защитой. Марка представляет собой имя, термин, знак, символ, рисунок или их сочетание, предназначенные для идентификации товаров или услуг одного продавца или группы продавцов и дифференциации их от товаров и услуг конкурентов Свидетельство на товарный знак действует до 10 лет.

Свидетельство на право пользования фирменным наименованием необходимо для утверждения прав производителя для использования обозначения или названия, служащего для отличия товаров или услуг одного производителя от товаров или услуг другого производителя.

По наименованию места происхождения можно судить о специфических свойствах и качестве товара, которые определяются географическими условиями района, где этот продукт произвели. Использовать наименование конкретного места происхождения правомочны только те предприятия, которые расположены в данной географической зоне, и только применительно к продуктам, произведенным в этих зонах. Свидетельство на право пользования наименованием места происхождения действует до 10 лет.

Недобросовестной конкуренцией считается совершение действий, направленных на ущемление законных интересов лица, ведущего аналогичную предпринимательскую деятельность, и потребителей. Такими действиями считаются, в частности, введение потребителей в заблуждение относительно изготовителя, назначения, способа и места изготовления, качества и иных свойств товара другого предпринимателя, некорректное сравнение товаров в рекламной информации, упоминание или ссылка, имеющая целью воспользоваться именем или репутацией известной фирмы. Право на пресечение недобросовестной конкуренции включено в промышленную собственность в связи с тем, что акты недобросовестной конкуренции часто являются нарушением права на объекты промышленной собственности.

Авторское право распространяется на произведения науки, литературы и искусства, являющиеся результатом творческой деятельности, независимо от назначения и достоинства произведения, а также от способа его выражения. Авторское право распространяется как на обнародованные произведения, так и на необнародованные произведения, существующие в какой-либо объективной форме (письменной, устной, объемно-пространственной, звуко - или видеозаписи, изображения, и т. д.).

Объектами авторского права являются литературные, музыкальные, драматические, сценарные, хореографические, аудиовизуальные, фотографические произведения, произведения живописи, скульптуры, графики, дизайна, архитектуры, географические, геологические карты, производные произведения, сборники.

Авторское право обозначает право на данное произведение, на изготовление и распространение его копий либо самим автором, либо с разрешения по следнего, а также право автора пресекать любые искажения своего произведения и получать в течение всей жизни и 70 лет после смерти доход, который приносит его произведение.

Среди объектов авторского права выделяют также права на программы для ЭВМ, на базы данных и на топологию интегральных микросхем.

Программа для ЭВМ представляет собой объективную форма предоставления совокупности данных и команд, предназначенных для функционирования ЭВМ и других компьютерных устройств с целью получения определенного результата.

База данных - объективная форма представления и организации совокупности данных, систематизированных таким образом, чтобы эти данные могли быть найдены и обработаны с помощью ЭВМ.

Топология интегральных микросхем — это зафиксированное на материальном носителе пространственно-геометрическое расположение совокупности элементов интегральной микросхемы и связей между ними. Права на топологию интегральных микросхем действуют 10 лет.

К объектам коммерческой тайны относятся коммерческие, производственные и организационно-управленческие секреты.

Коммерческие секреты — сведения о конъюнктуре рынка, о финансовых операциях предприятия, об объемах коммерческой деятельности, сведения о заключенных договорах с контрагентами, списки клиентов и т. д.

Производственные секреты - это не защищенные патентами изобретения, опытные образцы, результаты научно-исследовательских работ, конструкторская, технологическая, проектная документация и т. д.

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 |