Задание №2.

Создайте правило, с помощью которого все сообщения шифровались определенным ключом отправителя (по вашему выбору). После того как вы сделали все эти действия, каждый участник анонимной переписки создает сообщение, зашифровывает сообщение открытым ключом, после чего отправляет его своему адресату. Как только вы получите сообщение, расшифруйте его и убедитесь в том, что сообщение расшифровалось корректно.

Задание №3.

Создайте сообщение, включающее картинку (любую, по вашему выбору), зашифруйте открытым ключом, используя при этом формат PGP/MIME, после чего отправьте его своему адресату. После получения сообщение от своего адресата, расшифруйте его и убедитесь, что сообщение расшифровалось корректно.

Порядок выполнения

В лабораторной работе используются следующие программные продукты:

· почтовый клиент Thunderbird, The Bat!

· плагин Enigmail,

· криптосистема GnuPG,

· дополнительный open source-фронтэнд GPGshell.

Все программные продукты – свободные и бесплатные (free open source software), за исключением почтового клиента The Bat!.

Комплекс состоит из трёх приложений:

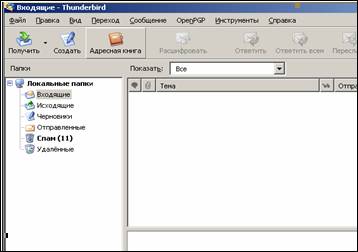

· программа Thunderbird, на базе которой будет строиться вся система (рис. 5);

Рис. 5 Окно почтового клиента Thunderbird

· GnuPG берет на себя функции криптографической обработки электронных посланий – их шифрования, дешифрования и цифровой подписи. GnuPG (или GPG) – это свободный аналог PGP, программы, за почти 15 лет жизни ставшей в Сети фактическим стандартом шифрования переписки;

· Enigmai – связующее звено

В дополнение к комплексу будет использоваться программный продукт GPGshell, который добавляет к криптосистеме GnuPG удобный пользовательский интерфейс. И как альтернатива Thunderbird, почтовый клиент The Bat!.

2.1. Установка

2.2. Thunderbird и The Bat!

2.3. Установка почтовой программы достаточно прямолинейна и не требует особых усилий.

2.4. 2. GnuPG

2.5. На диске C: откройте каталог Program Files (если Windows установлен на другом диске, то используйте его). Создайте новую папку GnuPG.

2.6. Запустите файл gnupg-w32cli-[версия].exe и следуйте инструкциям.

2.7. После установки запустите файл под именем gnupg. reg. На вопрос Windows, нужно ли вносить изменения в системный реестр, ответьте «Да».

2.8. Перенесите файл gpg. conf в директорию, где была установлена программа.

2.9. Нажмите кнопку Пуск > Выполнить (Start > Run), введите cmd. exe, если работаете в Windows NT/2000/XP и нажмите OK. В появившейся консоли введите строку: C:\Program Files\GnuPG\gpg. exe --version

2.10. Введите в консоль команду: C:\Program Files\GnuPG\gpg. exe --list-keys. Программа вернёт ответ: gpg: keyring: 'C:/Program Files/GnuPG\pubring. gpg' created.

2.11. Закройте консоль с помощью команды exit.

2.12. 3. Enigmail

2.13. Запустите почтовый клиент Thunderbird. В строке меню почтовой программы выберите Инструменты > Расширения. В появившемся диалоговом окне нажмите кнопку Установить.

2.14. Укажите программе файл v[версия]-tb-win32.xpi и нажмите Открыть.

2.15. Ознакомьтесь с предостережением и нажмите Установить сейчас.

2.16. Не перезапуская программу, ещё раз нажмите Установить. На этот раз выберите файл русификации enigmail-ru-RU-[версия].xpi. Нажмите Установить сейчас.

2.17. Закройте окно расширений и программу Thunderbird.

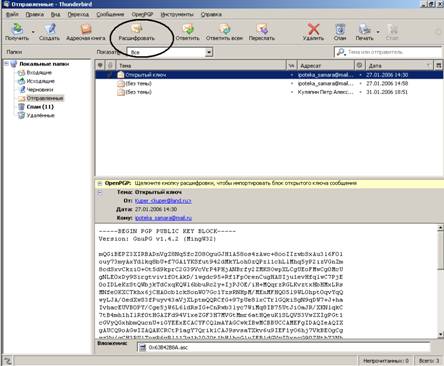

2.18. Снова откройте Thunderbird и убедитесь, что в строке меню появился новый пункт – Enigmail, а в панели инструментов – кнопка Расшифровать. (См. рис. 6.)

Рис. 6 Окно почтового клиента, с подключенным плагином Enigmail

Настройка

1. Создание ключа

1.1. Создайте асимметричный ключ.

1.2. Разошлите ключ своим корреспондентам по переписке. Для всех этих целей вашим корреспондентам не обязательно иметь Enigmail. Если у кого-то из них есть PGP, The Bat!, Marlin, GnuPG, вы можете сразу устанавливать защищённую переписку (имейте в виду, что этим перечнем список OpenPGP-совместимых программ не исчерпывается). Достаточно иметь одну ключевую пару, но количественные возможности их создания не ограничены.

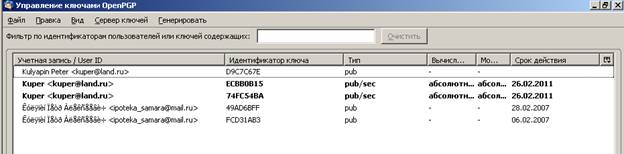

1.3. В окне программы откройте меню Enigmail и выберите пункт Управление ключами OpenPGP. Открывшееся окно – менеджер ключей – будет пустым; позднее здесь будут отображены ваши ключевые пары и открытые ключи ваших адресатов (рис. 7). Коллекцию ключей пользователя принято называть связкой.

Рис. 7 Окно менеджера ключей

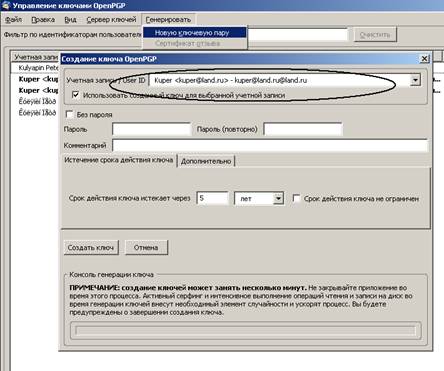

1.4. Чтобы создать свою пару ключей нажмите в строке меню менеджера Генерировать > Новую ключевую пару.

1.5. В появившемся диалоге (рис. 8) укажите учётную запись, для которой ключ будет использоваться первостепенно, и оставьте отмеченной опцию <Использовать созданный ключ для выбранной учётной записи>. Если у вас несколько почтовых адресов, вам не потребуется создавать по ключу для каждого из них, можно использовать один.

Рис. 8. Диалоговое окно создания ключевой пары

a. Введите в поле Пароль последовательность из букв, знаков и цифр, которая будет требоваться для использования закрытого ключа. Предпочтительно, чтобы это был не пароль, а парольная фраза, состоящая из нескольких слов, которую знаете только вы.

b. Срок действия ключа и его размер оставьте в значениях по умолчанию – они оптимальны.

c. Нажмите кнопку Создать ключ и дождитесь завершения процесса.

d. По окончании программа предложит создать сертификат отзыва ключа. Он необходим, если вы забудете пароль или по какой-то причине утратите закрытый ключ. С помощью этого сертификата вы сможете сделать свой открытый ключ неработоспособным (аннулировать его) и уведомить корреспондентов, чтобы они не шифровали им предназначенные для вас письма.

e. На предложение создать сертификат ответьте "Да".

f. Укажите папку, где нужно сохранить файл сертификата и введите пароль только что созданного ключа. По рекомендации Enigmail сделайте копии этого файла на дискете или ином внешнем носителе

g. В менеджере ключей появится ваш собственный ключ.

h. Сохраните резервную копию своей ключевой пары. Для этого, щелкните правой кнопкой мыши на её имени в менеджере ключей > Экспортировать ключи в файл. На вопрос об экспорте закрытого ключа ответьте "Да". Сохраните файл на ту же дискету, куда поместили сертификат отзыва.

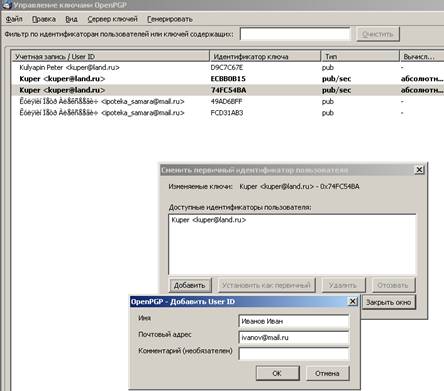

i. Если у вас несколько почтовых адресов – создавать по ключу для каждого адреса было бы нерационально. Поэтому можно легко добавлять новые адреса к ключу существующему. Для этого нажмите на него правой кнопкой > Управление идентификаторами пользователя > Добавить (рис. 9). Укажите своё имя (как и прежде, не используйте кириллицу) и адрес электронной почты; комментарий – по желанию. Нажмите OK и введите пароль. Можете повторить процесс для всех своих адресов.

j. По завершении нажмите Закрыть окно.

k.

Рис. 9 – Управление идентификаторами.

2. Обмен ключами

Без открытого ключа зашифровать письмо для адресата невозможно. Точно так же и он не сможет отправить вам зашифрованное послание, если не будет обладать вашим ключом. Передать ключ корреспондентам можно несколькими путями: при личной встрече, по электронной почте, через сервер ключей. Можно опубликовать его на своей веб-странице.

2.1. Личная передача

Предполагает, личную встречу со своим корреспондентом и обмен дискетами с копиями своих открытых ключей. Чтобы сохранить копию открытого ключа на дискете, нажмите на него правой кнопкой > Экспортировать ключи в файл > Нет (в ответ на вопрос об экспорте закрытого ключа).

После обмена дискетами нужно поместить ключ адресата к себе на связку. Для этого в менеджере ключей откройте меню Файл > Импортировать ключи из файла. Ключ появится в общем списке и будет готов к работе. (Таким же образом производится восстановление резервной копии вашей собственной ключевой пары, а также аннулирование открытого ключа с помощью сертификата отзыва.)

2.2. Публикация на сайте

Достаточно скопировать ключевой материал и поместить его на своей веб-странице. чтобы импортировать на связку ключ корреспондента, размещённый у него на сайте, выделите весь блок вместе с заголовками -----BEGIN PGP PUBLIC KEY BLOCK----- и -----END PGP PUBLIC KEY BLOCK-----, скопируйте его и в менеджере ключей в меню Правка выберите Импортировать ключи из буфера обмена.

2.3. Через сервер ключей

Общественные серверы ключей – это базы данных, куда можно загрузить свой открытый ключ или найти ключ нужного адресата. Чаще всего серверы – это самый удобный способ обмена ключами. Чтобы сделать это, нажмите правой кнопкой на ключ > Подгрузить открытые ключи на сервер ключей > выберите из списка нужный сервер (обычно пользуются keyserver. ) и нажмите OK. Не забывайте обновлять ключ на сервере, если вносите в него какие-то изменения: добавляете новые адреса, аннулируете и т. д. Так, ваши корреспонденты получат наиболее свежую копию самостоятельно.

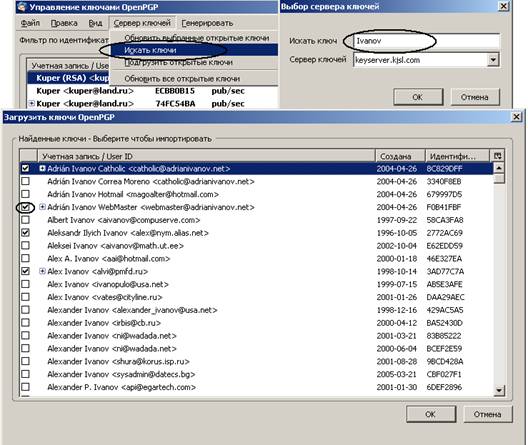

Чтобы найти на сервере чужой ключ необходимо: открыть меню Сервер ключей > Искать ключи. В поле Искать ключ введите поисковый запрос. Это может быть имя пользователя, его почтовый адрес или идентификационный номер ключа, если он вам известен (это значение вида 0x, которое можно узнать, нажав правой кнопкой на имя ключа > Свойства ключа). Выберите сервер keyserver. , и нажмите OK. Если найдётся несколько ключей, отметьте флажками нужные и нажмите OK, чтобы загрузить их на связку (рис. 10).

Рис. 10 Диалоговое окно поиска открытых ключей

2.4. По электронной почте

Если вы решите разослать открытый ключ своим друзьям по мэйлу, то можете поступить так же, как с публикацией ключа на сайте, скопировав его из менеджера ключей и вставив в тело электронного письма, можете экспортировать его в файл, который прикрепите к сообщению, а можете избавить себя от всех этих манипуляций и в окне составления сообщения открыть меню Enigmail > Вставить открытый ключ. В появившемся списке отметьте свой ключ (или ключи, если уже создали несколько) и нажмите OK. Укажите получателей письма; можете перед блоком ключа дописать свой комментарий, отправьте по назначению. Если ваши корреспонденты изберут такой же способ передачи своих открытых ключей, то, чтобы перенести их из писем на связку, достаточно в меню Enigmail выбрать пункт Ключ отправителя > Импортировать открытый ключ.

2.5. Защита переписки

Определите параметры шифрования по умолчанию для каждой из ваших учётных записей (для каждого адреса электронной почты). Эти настройки находятся в меню Инструменты > Параметры учетной записи > Защита OpenPGP. Отметьте опцию Использовать другой идентификатор OpenPGP-ключа и в списке по нажатии Выбрать ключ указать свою ключевую пару. Название остальных опций вполне информативно. Это лишь изначальные настройки; параметры шифрования и подписания можно менять индивидуально для каждого письма.

Отправление письма

Напишите письмо. Указывать тему в шифруемых письмах нежелательно – она остаётся в виде открытого текста и может выдать содержание послания. Обратите внимание на правый нижний угол окна редактора сообщения; там вы увидите два значка: замóк (ключ) означает шифрование, перо (карандаш) – цифровую подпись. Если значок серого цвета – функция выключена, если зелёного – включена. Поскольку шифрование только защищает письмо от несанкционированного прочтения, а цифровая подпись только защищает его от модификации и подтверждает, что отправителем являетесь именно вы, для максимальной защиты используйте шифрование и цифровую подпись одновременно (разумеется, если у вас есть открытый ключ получателя, которым можно зашифровать сообщение).

Определившись с настройками шифрования (или положившись на заданные правила), нажмите Отправить.

Если программа найдёт на связке ключи всех получателей, она попросит ввести пароль, чтобы подписать сообщение, затем зашифрует его и разошлёт адресатам. Если же ключей кого-либо из адресатов на вашей связке нет, появится окно со списком всех имеющихся ключей с просьбой указать необходимые. Можете сделать это вручную (например, если в имени ключа не указан почтовый адрес; однако в таком случае будет удобнее создать соответствующее правило – нажмите кнопку в правом нижнем углу) либо нажать кнопку Загрузить отсутствующие ключи, чтобы программа попыталась найти их на сервере. Если же ключи не будут найдены и там, у вас останутся две альтернативы: отправить письмо, как есть – зашифрованным имеющимися ключами, но в таком случае его не смогут прочитать адресаты, чьих ключей у вас нет, либо можете отметить опцию Отправить незашифрованную почту, чтобы письмо было отправлено открытым текстом. Выбор того или иного варианта зависит от конкретных обстоятельств и ценности письма. На создание цифровой подписи это не влияет.

2. Использование способов шифрования и ЭЦП при ПЕРЕПИСКе ПО ЭЛЕКТРОННОЙ ПОЧТЕ (Лаб. № 2)

1. Введение

Лабораторная работа рассчитана на 2 занятия (4 часа). Освоение инструментов и методов асимметричного шифрования проходит на примере почтового клиента Thunderbird. На занятии студенты при помощи преподавателя обмениваются зашифрованными сообщениями и декодируют их.

2.2. Порядок прохождения лабораторного практикума

Лабораторная работа «. Использование способов шифрования и ЭЦП при переписке по электронной почте» идет 2 занятия.

Первое занятие:

1) приветствие, перекличка (составление списка присутствующих) – 2 мин.;

2) повторение студентами теоретического материала по теме «Принципы использования цифровой подписи в системах электронных денег» (пункт 5.2.2 конспекта лекций «Электронные платежные системы» и теоретического материала, прилагаемого к данной лабораторной) – 10 мин.;

3) опрос студентов по теме «Принципы использования цифровой подписи в системах электронных денег», выявление неподготовленных студентов – 25 мин.;

4) выполнение студентами индивидуальных заданий по шифрованию и подписыванию ЭЦП электронных сообщений с помощью программы Thunderbird и установленных модулей – 35 мин.

Второе занятие:

1) приветствие, перекличка (составление списка присутствующих) – 2 мин.;

2) повторение студентами теоретического материала по теме «Принципы использования цифровой подписи в системах электронных денег» (пункт 5.2.2 конспекта лекций «Электронные платежные системы» и теоретического материала, прилагаемого к данной лабораторной) – 10 мин.;

3) опрос студентов по теме «Принципы использования цифровой подписи в системах электронных денег», выявление неподготовленных студентов – 15 мин.;

4) выполнение студентами индивидуальных заданий по шифрованию и подписыванию ЭЦП электронных сообщений с помощью программы Thunderbird и установленных модулей – 35 мин.;

5) обобщение выводов и составление отчета по заданию, сдача готовых отчетов преподавателю – 10 мин.

2.3. Правила и приемы безопасной работы в лаборатории

Для организации учебного места нужно придерживаться следующих мер безопасности:

- работать с техникой чистыми сухими руками;

- не касаться задних поверхностей системного блока компьютера;

- точно исполнять указания преподавателя и задания методичек при выполнении лабораторных работ;

- работать только с теми программами, какие указаны преподаватели (не загружать посторонних приложений);

- освещенность рабочего места должна быть порядка 210¸540 лм;

- положение дисплея по отношению к окнам, осветительным приборам;

- продолжительность работы с дисплеем без перерыва не более часа, продолжительность перерыва не менее 15 минут;

- нагрузка на работающего с клавиатурой не более 10¸12 тысяч ударов;

- применение удобной мебели, рациональная поза для работы;

- расстояние от работающего до дисплея не менее 70 см от своего и не менее 1,2 м от боковых и задних поверхностей соседних дисплеев;

- применение удобных оригиналодержателей;

- применение оконных штор во избежание бликов на экране;

- использование в помещении экранов во избежание засветки;

применение четких шрифтов оптимальных размеров на письменных и печатных оригиналах, а также на экранах дисплеев.

Условия работы оператора в соответствии с действующими санитарными нормами и правилами (СанПиН 2.2.2.542-96): рабочая поза – спина наклонена назад (угол наклона по отношению к вертикали-30…40), руки расслаблены свободно опущены, предплечья ориентированны параллельно поверхности стола; кисти рук находятся на рабочей поверхности, у клавиатуры; верхняя часть экрана находится на уровне глаз, оптимальное расстояние от глаз до экрана – 60 см.

2.4. Правила оформления и представления отчета по лабораторной работе.

Отчет предоставляется в письменной или электронной форме. Он должен состоять из следующих частей:

- название работы;

- задание на выполнение работы;

- план (методика) выполнения работы;

- первичные результаты анализа сайтов;

- сравнение, выводы и рекомендации по улучшению положения отстающего сайта в списках выдачи поисковых систем.

2.5. Правила оценки выполнения лабораторных работ.

Оценка студента по лабораторной работе «Анонимная переписка по электронной почте» складывается из трех составляющих:

- предварительная подготовка;

- выполнение практико-экспериментальной части работы;

- качество анализа, продемонстрированное в отчете и понимание практического значения проделанной работы.

Каждый пункт работы оценивается по 5-балльной системе.

2.6. Описание к лабораторной работе

Название работы – «Анонимная переписка по электронной почте»

Цель работы – изучить основные принципы шифрования и дешифрования, ознакомиться, установить и настроить программные средства, используемые для переписки по электронной почте.

2.6.1. Теоретические сведения

Шифрование и дешифрование

Информация, которая может быть прочитана, осмыслена и понята без каких-либо специальных мер, называется открытым текстом (plaintext, clear text).

Шифрование (encryption или enciphering)- метод искажения открытого текста, для сокрытия содержания, путем преобразования его в шифротекст. Шифрование позволяет скрыть информацию от тех, для кого она не предназначена, но позволяет видеть сам шифротекст.

Дешифрование (decryption или deciphering)- противоположный процесс обращения шифротекста в его исходный вид (см. рис. 1).

Рис. 1. Шифрование и дешифрование

Криптография – это наука об использовании математики для шифрования и дешифрования данных. Криптография позволяет хранить важную информацию или передавать её по ненадёжным каналам связи (таким как Интернет) так, что она не может быть прочитана никем, кроме легитимного получателя.

Криптоанализ – это наука об анализирование и взломе криптографированных коммуникаций.

Криптология объединяет криптографию и криптоанализ.

Криптография с открытым ключом

Криптография с открытым ключом – это асимметричная схема, в которой применяются пары ключей: открытый (public key) – зашифровывает данные, и соответствующий ему закрытый (private key) – их расшифровывает. Вы распространяете свой открытый ключ, в то время как закрытый держите в тайне. Любой человек с копией вашего открытого ключа может зашифровать информацию, которую только вы сможете прочитать.

Хотя ключевая пара математически связана, вычисление закрытого ключа на основе открытого в практическом плане невыполнимо. Каждый, у кого есть ваш открытый ключ, сможет зашифровать данные, но не сможет их расшифровать. Только человек, обладающим соответствующим закрытым ключом может расшифровать информацию.

Рис. 2. Алгоритм работы криптографии с открытым ключом

Главное достижение асимметричного шифрования в том, что оно позволяет людям, не имеющим существующей договорённости о безопасности, обмениваться секретными сообщениями. Необходимость отправителю и получателю согласовывать тайный ключ по специальному защищённому каналу полностью отпала. Все коммуникации затрагивают только открытые ключи, тогда как закрытые хранятся в безопасности. Примерами криптосистем с открытым ключом являются Elgamal (названная в честь автора, Тахира Эльгамаля), RSA (названная в честь изобретателей: Рона Ривеста, Ади Шамира и Леонарда Адлмана), Diffie-Hellman и DSA, Digital Signature Algorithm (изобретён Дэвидом Кравицом).

Поскольку симметричная криптография была некогда единственным способом пересылки секретной информации, цена надёжных каналов для обмена ключами ограничивала её применение только узким кругом организаций, которые могли её себе позволить, в частности, правительствами и крупными банковскими учреждениями. Появление шифрования с открытым ключом стало технологической революцией, предоставившей стойкую криптографию массам.

Ключи

Ключ – это некоторая величина, которая, работая в сочетании с криптоалгоритмом, производит определённый шифротекст. Размер ключа измеряется в битах; число, представляющее 2048-битовый ключ. В асимметричной криптографии, чем больше ключ, тем защищонней полученный шифротекст.

Электронные цифровые подписи

Дополнительное преимущество от использования криптосистем с открытым ключом состоит в том, что они предоставляют возможность создания электронных цифровых подписей (ЭЦП). ЭЦП позволяет получателю сообщения убедиться в идентификации источника информации (автора), а также проверить, была ли информация изменена, пока находилась в пути. Таким образом, цифровая подпись является средством авторизации и контроля целостности данных. Кроме того, ЭЦП несёт принцип не отречения – отправитель не может отказаться от факта своего авторства подписанной им информации. Эти возможности столь же важны для криптографии, как и секретность.

ЭЦП служит той же цели, что печать или собственноручный автограф на бумажном листе. Однако вследствие своей цифровой природы ЭЦП превосходит ручную подпись и печать в ряде очень важных аспектов. Цифровая подпись не только подтверждает личность подписавшегося, но также помогает определить, было ли содержание подписанной информации изменено. Собственноручная подпись и печать не обладают подобным качеством, кроме того, их гораздо легче подделать. В то же время, ЭЦП аналогична физической печати в том плане, что, как печать может быть проставлена любым человеком, получившим в распоряжение печатку, так и цифровая подпись может быть сгенерирована кем угодно с копией соответствующего закрытого ключа.

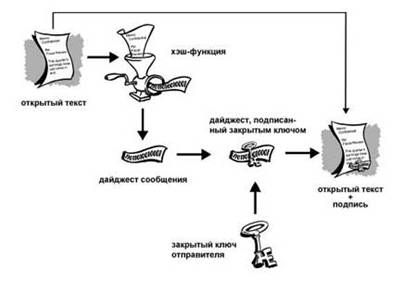

Простой способ генерации цифровых подписей показан на рисунке 3. Вместо шифрования информации чужим открытым ключом, вы шифруете её своим собственным закрытым. Если информация может быть расшифрована вашим открытым ключом, значит её источником являетесь вы.

Рис. 3. Алгоритм генерации цифровых подписей

Хэш-функция

Описанная выше схема имеет ряд существенных недостатков. Она крайне медлительна и производит большой объём данных – вдвое больше объёма исходной информации. Улучшением такой схемы является введение в процесс преобразования нового компонента – односторонней хэш-функции. Односторонняя хэш-функция берёт ввод произвольной длины, называемый прообразом, – в данном случае, сообщение любого размера, хоть тысячи или миллионы бит – и генерирует строго зависящий от прообраза вывод фиксированной длины, допустим, 160 бит. Хэш-функция гарантирует, что если информация будет любым образом изменена – даже на один бит, – в результате получится совершенно иное хэш-значение.

Затем программа зашифровывает полученный дайджест, закрытым ключом отправителя, создавая «электронную подпись», и прикрепляет её к прообразу. Программа передаёт ЭЦП вместе с исходным сообщением. По получении сообщения, адресат при помощи программы заново вычисляет дайджест подписанных данных, расшифровывает ЭЦП открытым ключом отправителя, сверяя целостность данных и их источник. Если вычисленный адресатом и полученный с сообщением дайджесты совпадают, значит, информация после подписания не была изменена. Программа может шифровать и не шифровать подписываемое сообщение. Подписание открытого текста без шифрования полезно в том случае, если кто-либо из получателей не заинтересован или не имеет возможности сверить подпись.

Если в механизме формирования ЭЦП применяется стойкая односторонняя хэш-функция, нет никакого способа взять чью-либо подпись с одного документа и прикрепить её к другому, или же любым образом изменить подписанное сообщение. Малейшее изменение в подписанном документе будет обнаружено в процессе сверки ЭЦП.

Рис. 4 Механизм формирования ЭЦП с использованием хэш-функции

Что такое GPG / GnuPG?

GnuPG (GNU Privacy Guard, Страж приватности GNU) – это свободный некоммерческий аналог PGP,

основанный на IETF-стандарте OpenPGP. Разработка программы под эгидой GNU Privacy Project финансируется Федеральным министерством Германии по экономике и технике. Само же ПО является open source, т. е. распространяемым в исходных текстах для обеспечения надёжности и облегчения изучения на предмет уязвимых мест. По нормам лицензии GPL полностью бесплатно как для некоммерческого, так и для коммерческого использования.

Изначально разработка была нацелена на операционную систему Linux, однако позднее была адаптирована и под Win32-совместимые системы. GnuPG обладает всеми аналогичными PGP возможностями шифрования или подписания текста и файлов, но не имеет таких функций, как Wipe, SDA, PGPdisk (при этом в последних стабильных версиях вводится поддержка смарт-карт и аналога стандарта S/MIME – gpgsm). Также, исходя из своей первоначальной нацеленности на Linux, не предоставляет никаких намёков на графический интерфейс, работа осуществляется из командной строки. Если это неприемлемо, устанавливается дополнительный open source-фронтэнд WinPT или GPGshell. Существует и дополнительный плагин для email-клиента Outlook.

GnuPG – исключительно гибкое решение, интегрированное во множество приложений и имеющее большое количество расширений, разработанных независимыми группами и распространяемых по нормам GPL.

2.6.2. Контрольные вопросы

6. Что такое открытый и закрытый ключ?

7. Что такое ЭЦП? На каких принципах она основана? Что такое хэш-функция?

8. Какими способами можно передать открытый ключ? Назовите и расскажите о них.

9. Расскажите о децентрализованной схеме Web of Trust?

10. Приведите примеры программных продуктов, реализующие принцип криптографии с открытым ключом?

1.6.3. Список рекомендуемой литературы

3. Юрасов коммерция. М.: Дело, 2003. – 480 с.

4. Материалы ресурса www.

2.6.4. Задание

Задание №4.

Создайте сообщение, присоединив текстовый документ. Зашифруйте открытым ключом сообщение и подпишите его, используя при этом функцию PGP/MIME, после чего отправьте своему адресату. Как только вы получите сообщение, расшифруйте его и убедитесь в том, что сообщение расшифровалось корректно и ЭЦП соответствует электронному адресу отправителя.

Задание №5.

Один из участников анонимной переписки использует альтернативный почтовый клиент, в данном случае предпочтительно использовать программный продукт The Bat!, поскольку в нем реализована поддержка стандарта OpenPGP. Каждый участник анонимной переписки создает сообщение, ставит на нем ЭЦП и после этого отправляет своему адресату. Как только вы получите сообщение, убедитесь в том, что ЭЦП соответствует электронному адресу отправителя.

Отправление письма

Напишите письмо. Указывать тему в шифруемых письмах нежелательно – она остаётся в виде открытого текста и может выдать содержание послания. Обратите внимание на правый нижний угол окна редактора сообщения; там вы увидите два значка: замóк (ключ) означает шифрование, перо (карандаш) – цифровую подпись. Если значок серого цвета – функция выключена, если зелёного – включена. Поскольку шифрование только защищает письмо от несанкционированного прочтения, а цифровая подпись только защищает его от модификации и подтверждает, что отправителем являетесь именно вы, для максимальной защиты используйте шифрование и цифровую подпись одновременно (разумеется, если у вас есть открытый ключ получателя, которым можно зашифровать сообщение).

Определившись с настройками шифрования (или положившись на заданные правила), нажмите Отправить.

Если программа найдёт на связке ключи всех получателей, она попросит ввести пароль, чтобы подписать сообщение, затем зашифрует его и разошлёт адресатам. Если же ключей кого-либо из адресатов на вашей связке нет, появится окно со списком всех имеющихся ключей с просьбой указать необходимые. Можете сделать это вручную (например, если в имени ключа не указан почтовый адрес; однако в таком случае будет удобнее создать соответствующее правило – нажмите кнопку в правом нижнем углу) либо нажать кнопку Загрузить отсутствующие ключи, чтобы программа попыталась найти их на сервере. Если же ключи не будут найдены и там, у вас останутся две альтернативы: отправить письмо, как есть – зашифрованным имеющимися ключами, но в таком случае его не смогут прочитать адресаты, чьих ключей у вас нет, либо можете отметить опцию Отправить незашифрованную почту, чтобы письмо было отправлено открытым текстом. Выбор того или иного варианта зависит от конкретных обстоятельств и ценности письма. На создание цифровой подписи это не влияет.

Получение письма

Если в меню Enigmail отмечена опция Автоматически расшифровывать / проверять сообщения, то программа будет автоматически сверять цифровую подпись и предлагать ввести пароль для расшифровки при открытии любого зашифрованного / подписанного письма. Это не всегда удобно; сняв флажок с этой опции, вы должны будете нажать в панели инструментов Thunderbird кнопку Расшифровать, чтобы программа выполнила необходимые операции.

Когда программа расшифровала письмо и сверила цифровую подпись, вверху окна сообщения отразятся полезные сведения, например, было сообщение только зашифровано или оно несёт цифровую подпись отправителя. Если справедливо последнее, будет выведена дата и время, когда отправитель подписал письмо, каким ключом он это сделал, и каковó состояние цифровой подписи. Если это хорошая подпись, значит сообщение получено вами ровно в том виде, в каком его заверил отправитель, если же подпись плохая, значит, письмо в пути было каким-то образом изменено или искажено. Если подпись неизвестна, то у вас на связке попросту нет нужного открытого ключа, которым можно было бы её сверить.

К письму могут быть приложены зашифрованные файлы. Если письмо было отправлено в формате PGP/MIME, они расшифруются одновременно с текстом. Если же отправитель использовал PGP или GnuPG, чтобы зашифровать файл, а затем прикрепил его к письму, расшифровать его можно, нажав правой кнопкой на имя файла и выбрав нужное действие.

СОДЕРЖАНИЕ ОТЧЕТА

В ОТЧЕТЕ НЕОБХОДИМО УКАЗАТЬ ЦЕЛЬ РАБОТЫ, ASCII - КОД ОТКРЫТОГО КЛЮЧА. СДЕЛАТЬ ВЫВОДЫ ПО ПРОДЕЛАННОЙ РАБОТЕ.

3. Обзор общих функций в системе Microsoft Business Solutions–Navision (Лаб. № 3)

3.1. Введение

Лабораторная работа рассчитана на 3 занятия (6 часов). Освоение инструментов и функций ERP-систем проходит на примере программы Microsoft Business Solutions–Navision. На первом занятии студенты при помощи преподавателя изучают возможности программы ее модули, их назначение и особенности.

3.2. Порядок прохождения лабораторного практикума

Лабораторная работа «Обзор общих функций в системе Microsoft Business Solutions–Navision» идет 3 занятия:

Первое занятие:

1) приветствие, перекличка (составление списка присутствующих) – 2 мин.;

2) повторение студентами теоретического материала по теме «Автоматизированные системы управления ресурсами предприятия» (пункт 2.1.2. конспекта лекций «Основы электронной коммерции» и теоретического материала, прилагаемого к данной лабораторной) – 10 мин.;

3) опрос студентов по теме «Факторы и направления развития услуг интернет-банкинга», выявление неподготовленных студентов – 15 мин.;

4) ознакомление студентов с программой Microsoft Business Solutions–Navision: преподаватель перечисляет программные модули, их назначение и преимущества – 10 мин.;

5) студенты самостоятельно с помощью алгоритма изложенного далее в пункте 6.4 просматривают возможности Microsoft Business Solutions–Navision, преподаватель обращает внимание учащихся на различные особенности и сложные моменты в работе с программой, отвечает на вопросы– 40 мин.;

Второе занятие:

1) приветствие, перекличка (составление списка присутствующих) – 2 мин.;

2) повторение студентами теоретического материала по теме «Автоматизированные системы управления ресурсами предприятия» (пункт 2.1.2. конспекта лекций «Основы электронной коммерции» и теоретического материала, прилагаемого к данной лабораторной) – 10 мин.;

3) опрос студентов по теме «Факторы и направления развития услуг интернет-банкинга», выявление неподготовленных студентов – 15 мин.;

4) продолжение ознакомления студентов с программой Microsoft Business Solutions–Navision, согласно руководству, приведенному в пункте 3.6.4 настоящей лабораторной работы – 35 мин.;

5) обобщение выводов и составление отчета по заданию, сдача готовых отчетов преподавателю – 10 мин.

Третье занятие:

1) приветствие, перекличка (составление списка присутствующих) – 2 мин.;

2) повторение студентами теоретического материала по теме «Автоматизированные системы управления ресурсами предприятия» (пункт 2.1.2. конспекта лекций «Основы электронной коммерции» и теоретического материала, прилагаемого к данной лабораторной) – 10 мин.;

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 |