7.7.5 Служба персонализации

Служба персонализации обеспечивает зашифрование защищённого криптографического материала в так называемые маркеры безопасности, например, смарт-карты. Криптографический материал, помимо всего прочего, включает секретные и открытые ключи, сертификаты и случайные числа. Материал должен записываться в условиях, ограничивающих порчу или подделку, и быть доступным для считывания исключительно уполномоченными и идентифицированными лицами, для которых данный материал предназначен. Службе персонализации следует обеспечить регистрацию личных маркеров и их уполномоченных владельцев.

7.7.6 Служба контроля доступа

Внутрисетевая ДТС способна предоставлять информацию о контроле доступа аналогично тому, как она предоставляет аутентификационные данные по запросам уполномоченных объектов. Она выступает в качестве сертифицирующей службы для привилегий доступа, имеющихся у каждого объекта системы, обеспечивая тем самым доступ к ресурсам системы управления ключами только для уполномоченных лиц и только санкционированным способом. Внутрисетевая ДТС, обеспечивающая контроль доступа, также называется сервером управления доступом.

7.7.7 Информирование о происшествиях и служба аварийного управления

Политика информационной безопасности должна регулярно пересматриваться и поддерживаться в актуальном состоянии, отвечающей изменениям окружающей среды. Необходимо наличие процедур, регламентирующих действия при конкретных происшествиях в сфере безопасности, выявленных либо доведённых до сведения ДТС, предоставляющей услуги информирования о происшествиях и аварийного управления. Данная услуга может предоставляться вручную либо посредством автоматизированных систем.

В случае происшествий, например, мошенничества, подробная информация о происшествии передаётся объекту, отвечающему за её обработку, либо данный объект обнаруживает факт происшествия самостоятельно:

1) любой из объектов может отправить ДТС сообщение о происшествии, либо

2) ДТС может получать информацию о происшествиях автоматически, например, отслеживая каналы связи или запрашивая информацию у других объектов системы (например, обнаружение в результате потери доступности).

Подобные происшествия ведут к ущербу для организации, и требуют анализа и изучения с выработкой решений, позволяющих предотвратить или уменьшить ущерб при повторении происшествия.

Когда объект извещает о происшествии ДТС, последней следует предоставить пользователям услугу аварийного управления в соответствии с сервисным соглашением.

Кроме того, вся необходимая информация о событиях (действия, характер и последствия происшествия) должна быть открыта для последующего анализа и изучения. Получив информацию о происшествии, руководству следует предпринять, например, передачу сигналов тревоги другим объектам системы и, возможно, другим ДТС. Основанием для таких действий может быть, например, компрометация закрытого ключа центра сертификации или секретного ключа пользователя системы.

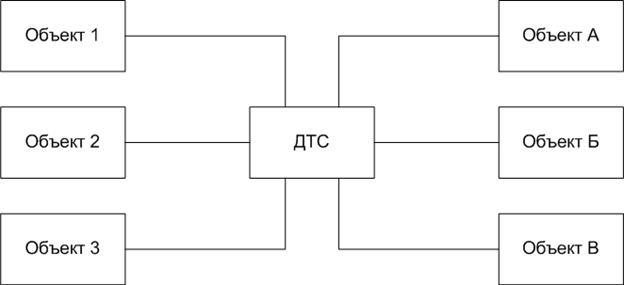

Существуют инстанции, в которых пользователи системы хотели бы совместно владеть и пользоваться обобщённой информацией об угрозах, уязвимостях, происшествиях и событиях в области безопасности, относящихся к их сфере деятельности. Тем не менее, они неохотно делятся информацией, касающейся собственных систем защиты либо способной снизить уровень лояльности клиентов. ДТС может предоставить своим пользователям услуги в области сбора, обобщения, анализа и распространения информации в объёме, предусмотренном сервисным соглашением. На рисунке 8 приведён пример ДТС, собирающей информацию о происшествиях в сфере безопасности у одних пользователей системы, и затем, не раскрывая источник информации, распространяющую её среди всех остальных пользователей. ДТС также может собирать для анализа информацию у пользователей, распространяя результаты её анализа.

Рисунок 8 - Пример службы аварийного управления

8 Заключительные положения

Исполнительные органы государственной власти Томской области обеспечивают реализацию положений настоящей Концепции в целях совершенствования и повышения эффективности использования информационно-коммуникационных технологий в органах власти Томской области.

Залогом успеха реализации Концепции должно стать ее глубокое понимание и практическое применение во всех подразделениях и ведомствах. Вопросы создания «инфраструктуры доверия» должны стать ключевой задачей, как конкретных подразделений, их руководителей, так и работников исполнительных органов государственной власти Томской области на всех уровнях проведения административной реформы в Томской области.

Плодотворная работа исполнительных органов государственной власти Томской области в деле повышения эффективности использования информационно-коммуникационных технологий должно стать одним из залогов совершенствования административных процессов исполнения государственных функций и предоставления государственных услуг, обеспечения юридической значимости информационного взаимодействия электронными документами в рамках данных процессов.

Список использованных источников

1. Доктрина информационной безопасности Российской Федерации, утвержденная Президентом Российской Федерации 9 сентября 2000 г. № ПР-1895.

2. Закон Российской Федерации от 23 сентября 1992 г. № 3523-1 «О правовой охране программ для электронных вычислительных машин и баз данных» (с изм. и доп. от 24 декабря 2002 г., 2 ноября 2004 г., 2 февраля 2006 г.).

3. Закон Российской Федерации от 21 июля 1993 г. № 5485-1 «О Государственной тайне» (с изм. и доп. от 6 октября 1997 г., 11 ноября 2003 г., 29 июня 2004 г., 22 августа 2004 г.).

4. Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации».

5. Федеральный закон от 3 апреля 1995 г. № 40-Ф3 «О Федеральной службе безопасности» (с изм. и доп. от 30 декабря 1999 г., 7 ноября 2000 г., 30 декабря 2001 г., 7 мая 2002 г., 25 июля 2002 г., 10 января 2003 г., 30 июня 2003 г., 22 августа 2004 г., 7 марта 2005 г.).

6. Федеральный закон от 4 июля 1996 г. № 85-ФЗ «Об участии в международном информационном обмене» (с изм. и доп. от 30 июня 2003 г., 29 июня 2004 г.).

7. Федеральный закон от 10 января 2002 г. № 1-ФЗ «Об электронной цифровой подписи».

8. Федеральный закон от 27 декабря 2002 г. № 184-ФЗ «О техническом регулировании» (с изм. и доп. от 9 мая 2005 г.).

9. Федеральный закон от 7 июля 2003 г. № 126-ФЗ «О связи» (с изм. и доп. от 23 декабря 2003 г., 22 августа 2004 г., 2 ноября 2004 г., 9 мая 2005 г., 2 февраля 2006 г.).

10. Федеральный закон от 29 июля 2004 г. № 98-ФЗ «О коммерческой тайне» (с изм. и доп. от 2 февраля 2006 г.).

11. Федеральный закон от 27 июля 2006 г. № 152-ФЗ «О персональных данных».

12. Указ Президента Российской Федерации от 31 декабря 1993 г. № 2334 «О дополнительных гарантиях прав граждан на информацию» (с изм. и доп. от 17 января 1997 г., 1 сентября 2000 г.).

13. Указ Президента Российской Федерации от 20 января 1994 г. № 170 «Об основах государственной политики в сфере информатизации» (с изм. и доп. от 26 июля 1995 г., 17 января 1997 г., 9 июля 1997 г.).

14. Указ Президента Российской Федерации от 6 марта 1997 г. № 188 «Об утверждении перечня сведений конфиденциального характера» (с изм. и доп. от 23 сентября 2005 г.).

15. Указ Президента Российской Федерации от 9 марта 2004 г. № 314 «О системе и структуре федеральных органов исполнительной власти» (с изм. и доп. от 20 мая 2004 г., 15 марта 2005 г., 14 ноября 2005 г., 23 декабря 2005 г.).

16. Постановление Правительства Российской Федерации от 26 июня 1995 г. «Положение о сертификации средств защиты информации» (с изм. и доп. от 23 апреля 1996 г., 29 марта 1999 г., 17 декабря 2004 г.).

17. Руководящий документ. Защита от несанкционированного доступа к информации. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей (введен в действие приказом Председателя Гостехкомиссии России от 4 июня 1999 г. № 000).

18. Руководящий документ. Защита от несанкционированного доступа к информации. Термины и определения (введен в действие решением Председателя Гостехкомиссии России от 30 марта 1992 г.).

19. Руководящий документ. Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации (введен в действие решением Председателя Гостехкомиссии России от 01.01.01 г.).

20. Руководящий документ. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации (введен в действие решением Председателя Гостехкомиссии России от 01.01.01 г.).

21. Руководящий документ. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации (введен в действие решением Председателя Гостехкомиссии России от 01.01.01 г.).

22. Руководящий документ. Временное положение по организации разработки, изготовления и эксплуатации программных и технических средств защиты информации от несанкционированного доступа в автоматизированных системах и средствах вычислительной техники (введен в действие решением Председателя Гостехкомиссии России от 01.01.01 г.).

23. Руководящий документ. Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации (введен в действие решением Председателя Гостехкомиссии России от 01.01.01 г.).

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 9 10 11 |