24. Руководящий документ. Защита информации. Специальные защитные знаки. Классификация и общие требования (введен в действие решением Председателя Гостехкомиссии России от 25 июля 1997 г.).

25. ГОСТ Р ИСО/МЭК 15408-1-2002. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 1. Введение и общая модель. Госстандарт России.

26. ГОСТ Р ИСО/МЭК 15408-2-2002. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные требования безопасности. Госстандарт России.

27. ГОСТ Р ИСО/МЭК 15408-3-2002. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Требования доверия к безопасности. Госстандарт России.

28. Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К) (введены в действие Приказом Гостехкомиссии России от 30 августа 2002 г. № 000).

29. X.842. Руководящие указания по применению и управлению службами доверенной третьей стороны.

30. Указ Президента Российской Федерации N 334 «О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации» от 3 апреля 1995 года.

31. Положение ПКЗ-2005 «О разработке, производстве, реализации и использовании шифровальных (криптографических) средств защиты информации». Утверждено приказом ФСБ России от 9 февраля 2005 г. №66.

32. Приказ ФАПСИ от 13 июня 2001 г. N 152 Об утверждении Инструкции об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну.

33. Постановление Правительства РФ О лицензировании деятельности по технической защите конфиденциальной информации.

34. ГОСТ 28147-89. Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования.

35. ГОСТ Р.34.10-2001. Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи.

36. ГОСТ Р.34.11-94. Информационная технология. Криптографическая защита информации. Функция хэширования.

Приложение 1

к Концепции «инфраструктуры доверия»в исполнительных органах государственной власти Томской области

Функционально-технологическая архитектура «инфраструктуры доверия» в исполнительных органах государственной власти Томской области

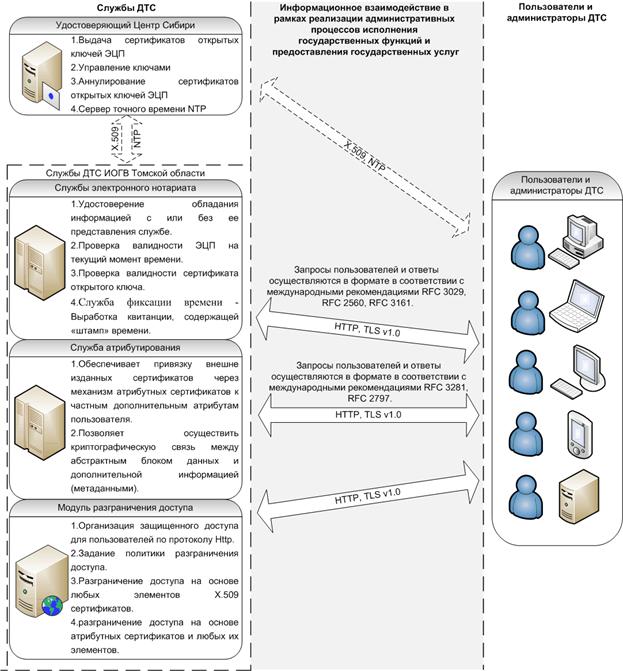

Функционально «инфраструктура доверия» в исполнительных органах государственной власти Томской области реализует следующие службы доверенной третьей стороны:

1) Служба атрибутирования

2) Служба фиксации времени

3) Службы электронного нотариата

4) Службы идентификации, аутентификации и контроля доступа

Состав, содержание и функции указанных служб были подробно описаны в разделе 7 Концепции.

Роль службы управления ключами и сертификатами, а также службы точного времени выполняет сторонняя организация - Удостоверяющий Центр Сибири (www. udcs. ru).

Технологически и программно-технически вышеуказанные службы реализуются следующим образом:

В основе собственных служб ДТС лежит следующее серверное базовое программное обеспечение компании ООО «Топ Кросс»:

1. Автоматизированная Система Служба «Заверения электронных сообщений» (Служба «Электронного Нотариата»);

2. Автоматизированная Система «Служба атрибутирования»;

3. Модуль разграничения доступа для протокола http.

Для функционирования каждого базового серверного компонента используется сервер следующей минимальной конфигурации: IBM PC совместимый. Intel Pentium IV – 3ГГц, 2-4Гб ОЗУ, 40 Гб жесткий диск, PCI слот.

В качестве операционной системы используется ALT Linux 4.0 Server Edition (имеющий сертификат ФСТЭК). В качестве средства криптографической защиты информации (СКЗИ) – «КриптоПро CSP» версии 3.6 для ALT Linux 4.0 Server Edition совместно с электронным замком «Соболь» по классу защищенности КС2.

Для управления и администрирования базовыми серверными компонентами используются три рабочих места администраторов Службы «Доверенная третья сторона», на которых установлена операционная система Microsoft Windows XP Professional (имеющая сертификат ФСТЭК);

В качестве СКЗИ на данных рабочих местах используется «КриптоПро CSP» версии 3.0 (имеющая сертификат ФСБ), для хранения ключевой информации – eToken PRO 64k (имеющий сертификат ФСТЭК);

На двух из трех рабочих мест для взаимодействия с компонентами Службы «Заверения электронных сообщений» и «Служба атрибутирования» Исполнителем используется Клиентское программное обеспечение «Digital Secretary Lite», разработки компании ООО «Топ Кросс».

Описание базовых компонентов Службы «Доверенная третья сторона»:

1) Автоматизированная Система Служба «Заверения электронных сообщений» (Служба «Электронного Нотариата») – Сервисы, техническая реализация которых стандартизована международными рекомендациями, по фактам всевозможных проверок, подтверждений и выработки «штампа времени» (RFC 3029, RFC 2560, RFC 3161).

Реализуемые функции:

1. Удостоверение обладания информацией с или без ее представления сервису.

2. Проверка валидности ЭЦП на текущий момент времени.

3. Проверка валидности сертификата открытого ключа.

4. Выработка квитанции, содержащей «штамп» времени.

Результатом выполнения той или иной функции служит квитанция, образованная службой DVCS (Internet X.509 Public Key Infrastructure Data Validation and Certification Server Protocols, RFC 3029) Службы «Электронного Нотариата».

Служба «Электронного Нотариата» имеет в своем составе службу, реализующую функцию ON-LINE определения статуса сертификатов открытого ключа по протоколу OCSP (Online Certificate Status Protocol, RFC 2560). Результатом работы службы OCSP являются сформированные OCSP-ответы (соответствующие OCSP-запросам), содержащие информацию о статусе запрашиваемых к проверке сертификатов открытых ключей.

Служба «Электронного Нотариата» также имеет в своем составе службу, реализующую функцию выработки «штампа» времени по протоколу TSP (RFC 3161. Time-Stamp Protocol). Результатом работы службы TSP являются сформированные TSP-ответы (соответствующие TSP-запросам), содержащие заверенный «штамп» времени по эталону информационной системы.

2) Автоматизированная Система «Служба атрибутирования» - Обеспечивает привязку внешне изданных сертификатов через механизм атрибутных сертификатов к частным дополнительным атрибутам пользователя, которые могут быть использованы как источник ролевой, дополнительной информации о пользователе и т. п., а также позволяет осуществить криптографическую связь между абстрактным блоком данных и дополнительной информацией (метаданными).

Техническая реализация данной службы основана на международных рекомендациях RFC 3281.

«Служба атрибутирования» является программным комплексом, выполняющим функции формирования и обслуживания атрибутного сертификата и ведения актуального реестра атрибутных сертификатов.

Комплекс построен по модульному принципу и содержит в своем составе следующие компоненты (подсистемы):

1. Центр сертификации атрибутных сертификатов (ЦСА).

2. Криптографический токен (КТ) – средство электронной цифровой подписи.

3. Абонентский пункт (АП).

4. Служба Реестра атрибутных сертификатов (СРА).

3) Модуль разграничения доступа для протокола HTTP – Внешний модуль к гипертекстовому серверу Apache, обеспечивающий поддержку TLS и предоставляющий инструментарий для управления доступом к отдельным частям ресурса.

Модуль обеспечивает следующие технические возможности:

- защищенный доступ для пользователей российских криптографических алгоритмов;

- гибкие механизмы задания политики разграничения доступа;

- разграничение доступа на основе любых элементов X.509 сертификатов;

- разграничение доступа на основе атрибутных сертификатов и любых их элементов;

- задание и использование уникальных для конкретной организации расширений к X.509 и атрибутным сертификатам;

- настраиваемые механизмы проверки сертификатов, включая поддержку протокола OCSP и самостоятельное построение цепочки сертификации. Поддерживается также использование сетевого справочника (LDAP) и точек распространения списков отозванных сертификатов и обновлений к ним;

- поддержка кросс-сертификатов и «мостов доверия».

Состав модуля:

1. Разделяемая библиотека libtctls. so – модуль для подключения к Apache.

2. Внешний конфигурационный файл – содержит настройки и лицензию на использование модуля.

3. Утилита командной строки pki_tool – предназначена для управления сертификатами сервера и решения вспомогательных задач, таких как выработка ЭЦП на публикуемых документах.

4. Криптографические токены сторонних производителей – программные библиотеки с интерфейсом PKCS#11 (профиль данного АПИ разработан и рекомендован ТК-26 Ростехнадзора), либо драйвера к аппаратным устройствам, реализующие ограниченный набор функций в соответствии с интерфейсом PKCS#11.

Состав и способы реализации взаимодействий перечислены в таблице 1.

Функционально-технологическая архитектура «инфраструктуры доверия» в исполнительных органах государственной власти Томской области представлена на рисунке 9.

Таблица 1 ‑ Состав и способы реализации взаимодействий

№ пп | Описание взаимодействия | Пояснения по фактическим средствам реализации взаимодействия |

1. | Осуществление защищенного доступа для пользователей к веб-серверу с установленным модулем разграничения доступа для протокола HTTP | Защищенный доступ пользователей осуществляется по протоколу HTTP (HyperText Transfer Protocol) , там где необходима аутентификация пользователей и защита трафика инкапсулированного в TLS v.1.0 (Transport Layer Security, RFC 2246). |

2. | Осуществление защищенного доступа и взаимодействие пользователей со Службой "Электронного нотариата" | Защищенный доступ пользователей осуществляется по протоколу HTTP (HyperText Transfer Protocol), там где необходима аутентификация пользователей и защита трафика инкапсулированного в TLS v.1.0 (Transport Layer Security, RFC 2246). Запросы пользователей Службе «Электронного нотариата» и ответы от Службы «Электронного нотариата» осуществляются в формате в соответствии с международными рекомендациями RFC 3029, RFC 2560, RFC 3161. |

3. | Осуществление защищенного доступа и взаимодействие пользователей с «Служба атрибутирования» | Защищенный доступ пользователей осуществляется по протоколу HTTP (HyperText Transfer Protocol), там где необходима аутентификация пользователей и защита трафика инкапсулированного в TLS v.1.0 (Transport Layer Security, RFC 2246). Запросы пользователей к «Служба атрибутирования» и ответы от «Служба атрибутирования» осуществляются в формате в соответствии с международными рекомендациями RFC 3281, RFC 2797. |

4. | Отправка почтовых уведомлений о событиях и состоянии Службы «Доверенная третья сторона» | Осуществляется по протоколу SMTP |

Рисунок 9 - Функционально-технологическая архитектура

«инфраструктуры доверия» в исполнительных органах

государственной власти Томской области

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 9 10 11 |