КОМПЕТЕНЦИЯ

«СЕТЕВОЕ И СИСТЕМНОЕ АДМИНИСТРИРОВАНИЕ»

КОНКУРСНОЕ ЗАДАНИЕ

МОДУЛЬ A:

LINUX ISLAND

Разработано

сертифицированным экспертом WSR:

Версия: 2018.1.0

Дата: 28.02.2018

СодержаниеДанное конкурсное задание состоит из следующих документов\файлов:

MV18_TP39_Module-A_RU. docx MV18_TP39_Module-A-Topology_RU. pdfВведение

Умение работать с системами на основе открытого исходного кода становится все более важным навыком для тех, кто желает построить успешную карьеру в ИТ. Данное конкурсное задание содержит множество задач, основанных на опыте реальной эксплуатации информационных систем, в основном интеграции и аутсорсинге. Если вы можете выполнить задание с высоким результатом, то вы сможете обслуживать информационную инфраструктуру большого предприятия.

Описание конкурсного задания

Данное конкурсное задание разработано с использованием различных открытых технологий, с которыми вы должны быть знакомы по сертификационным курсам LPIC. Задания поделены на следующие секции:

- Базовая конфигурация Конфигурация сетевой инфраструктуры Службы централизованного управления и журналирования Конфигурация служб хранения данных Конфигурация Веб-служб Конфигурация служб удаленного доступа Конфигурация параметров безопасности и служб аутентификации Конфигурация служб почтовых сообщений

Секции независимы друг от друга, но вместе они образуют достаточно сложную инфраструктуру. Некоторые задания достаточно просты и понятны, некоторые могут быть не очевидными. Можно заметить, что некоторые технологии должны работать в связке или поверх других технологий. Например, динамическая маршрутизация должна выполнять поверх настроенного между организациями туннеля. Важно понимать, что если вам не удалось настроить полностью технологический стек, то это не означает, что работа не будет оценена. Например, для удаленного доступа необходимо сконфигурировать IPsec-туннель, внутри которого организовать GRE-туннель. Если, например, вам не удалось настроить IPsec, но вы смогли настроить GRE, то вы все еще получите баллы за организацию удаленного доступа.

Инструкции для участника

В первую очередь необходимо прочитать задание полностью. Следует обратить внимание, что задание составлено не в хронологическом порядке. Некоторые секции могут потребовать действий из других секций, которые изложены ниже.

На вас возлагается ответственность за распределение своего рабочего времени. Не тратьте время, если у вас возникли проблемы с некоторыми заданиями. Вы можете использовать временные решения (если у вас есть зависимости в технологическом стеке) и продолжить выполнение других задач. Рекомендуется тщательно проверять результаты своей работы.

В случае недоступности DNS-сервисов сформируйте файл /etc/hosts в соответствии с Таблицей 1 на всех хостах. Проверка по IP-адресам версии 4 выполняться не будет. В случае корректной работы DNS-сервисов изменения в файле /etc/hosts не требуются и могут повлечь потерю баллов за настройку DNS.

Доступ ко всем виртуальным машинам настроен по аккаунту root:toor

Доступ к клиентским виртуальным машинам настроен по аккаунту skill39:Skill39

Если при настройке служб у вас будет запрошен пароль, используйте Skill39

Необходимое оборудование, приборы, ПО и материалы

Ожидается, что конкурсное задание выполнимо Участником с привлечением оборудования и материалов, указанных в Инфраструктурном Листе.

Версия операционной системы Debian 9.2.

Схема оценки

Каждый суб-критерий имеет приблизительно одинаковый вес. Аспекты внутри каждого критерия имеют разный вес, в зависимости от сложности и количества пунктов в суб-критерии.

Схема оценка построена таким образом, чтобы каждый пункт оценивался только один раз. Подробное описание методики проверки должно быть разработано экспертами, принимающими участие в оценке конкурсного задания чемпионата, и вынесено в отдельный документ. Данный документ, как и схема оценки, является объектом внесения 30% изменений.

Базовая конфигурация

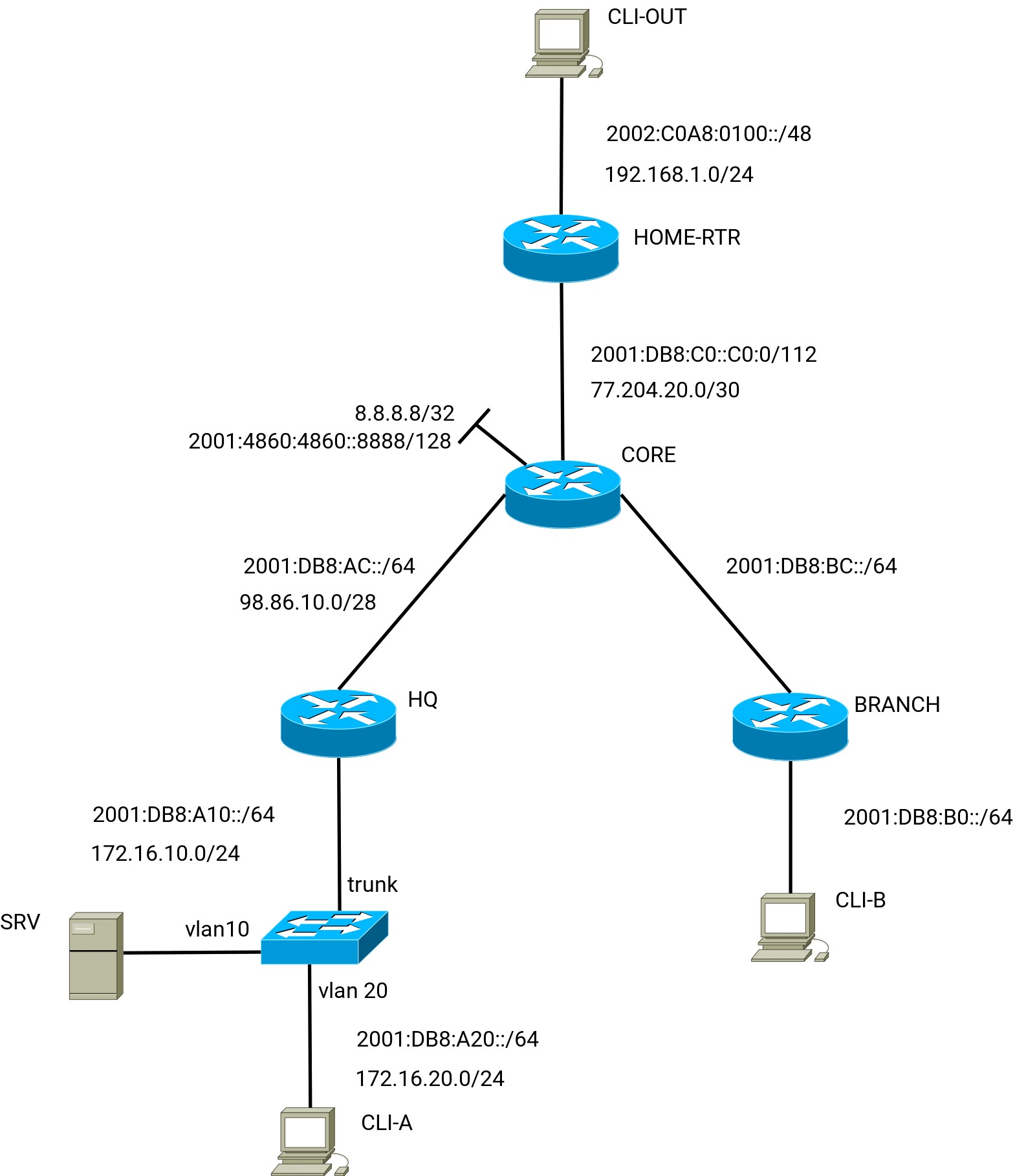

Настройте имена хостов в соответствии с Топологией. Настройте IP-адресацию на ВСЕХ хостах в соответствии с Таблицей 1. Установите дополнительные пакеты программного обеспечения: На машинах HQ и CORE установите tcpdump На машине CLI-A установите FileZilla На машинах CLI-A, CLI-B, CLI-OUT установите net-tools и bind-utilsКонфигурация сетевой инфраструктуры

На машине CORE: Настройте службу разрешения доменных имен: Серевер должен обслуживать зону wsr. mv Сопоставление имен организуйте в соответствии с Таблицей 2 Сопоставление имен должно быть реализовано для протоколов IPv4 и IPv6 Разрешите трансфер зоны только для SRV Файлы зон должны располагаться в каталоге /var/named/ Настройте сервер синхронизации времени: Часовой пояс MSK (UTC+3) Время должно быть синхронизировано на ВСЕХ хостах На машине SRV: Настройте сервер протокола динамической конфигурации хостов для машины CLI-A: Используйте пулы адресов IPv4 172.16.20.101-172.16.20.149 и IPv6 2001:DB8:A20::101-2001:DB8:A20::149 Используете адрес машины SRV в качестве адреса DNS-сервера для CLI-A В качестве шлюза по умолчанию используйте адрес интерфейса HQ в локальной сети Адрес шлюза по умолчанию для IPv6 должен быть передан с помощью объявлений маршрутизатора (RA) Используйте DNS-суффикс wsr. mv Используйте опцию 42 для информирования клиента об адресе NTP сервера. Машина CLI-A должна использовать для синхронизации времени адрес, переданный по протоколу DHCP Настройте службу разрешения доменных имен: Серевер должен обслуживать зону wsr. local Сопоставление имен организуйте в соответствии с Таблицей 2 Сопоставление имен должно быть реализовано для протоколов IPv4 и IPv6 Реализуйте поддержку разрешения обратной зоны для адресов IPv4 и IPv6 машины SRV Настройте роль вторичного DNS сервера для зоны wsr. mv Файлы зон должны располагаться в каталоге /var/named/ Имена в зоне wsr. local не должны разрешаться во внешних сетях Машина CLI-A должна иметь возможность свободно обращаться к ресурсам сети в зонах wsr. mv и wsr. local На машине HOME-RTR настройте сервис перенаправления DNS запросов (DNS Proxy) машины CLI-OUT на адрес CORE. Используйте адрес HOME-RTR в качестве адреса DNS для CLI-OUT. На машинах HQ и НОME-RTR настройте интернет-шлюз для организации коллективного доступа в интернет. Настройте трансляцию сетевых адресов из внутренней сети в адрес внешнего интерфейса для адресов IPv4.Службы централизованного управления и журналирования

Конфигурация служб хранения данных

На машине SRV: Настройте дисковый массив RAID: Добавьте 2 виртуальных жестких диска Тип и объем дисков остается на ваше усмотрение Уровень дискового массива RAID 1 Организуйте автоматическое монтирование дискового массива. Точка монтирования /opt/storage Настройте FTP сервер для доступа к файловому хранилищу: Корень FTP сервера должен располагаться в /opt/storage/files Доступ должен быть ограничен пользователем ftpuser:ftppass с правами на чтение и запись Пользователь ftpuser не должен иметь возможности просматривать директории, находящиеся уровнями выше Анонимный доступ должен быть запрещен Используйте TLS шифрование Сертификат должен быть подписан HQ Настройте сетевое хранилище по протоколу SMB или NFS Корень должен располагаться в /opt/storage Организуйте доступ для чтения и записи для машины CLI-A Организуйте доступ только для чтения для машины CLI-B Организуйте резервное копирование файлов веб-сервера: Каталог для резервирования /var/www Периодичность создания копии 5 минут Резервная копия должна сохраняться в каталог /opt/storage/files с именем в формате www-<год>-<месяц>-<день>_<часы>-<минуты>.tar. gz Значения <год>, <месяц>, <день>, <часы>, <минуты> требуется заменить на текущую дату и время. Для сжатия архива используйте алгоритм gzip На машине CLI-A: Настройте автоматическое монтирование сетевого хранилища при загрузке ОС: В качестве сервера используйте SRV Используйте /opt/storage в качестве каталога для монтирования На машине CLI-B: Настройте автоматическое монтирование сетевого хранилища при загрузке ОС при наличии VPN соединения: В качестве сервера используйте SRV Используйте /opt/storage в качестве каталога для монтированияКонфигурация Веб-служб

На машине SRV: Настройте Веб-сервер: Веб-сервер должен отвечать только на доменные имена и не отвечать на запросы по IP-адресу Корень веб-сервера должен располагаться в каталоге /var/www Протокол http должен переадресовываться на https По адресу web. wsr. local/files должны отображаться файлы из каталога /opt/storage/files, а не веб-страница Сертификат для протокола https должен быть подписан HQ В качестве сайта по адресу web. wsr. local создайте файл index. php с содержанием:<?php

phpinfo();

?>

При переходе на сайт должна отображаться информационная страница PHP

В качестве сайта по адресам web. wsr. mv и web6.wsr. mv создайте файл index. html с содержанием:Hello World!!!

При переходе на сайт должна отображаться html страница

Клиенты CLI-A, CLI-B и CLI-OUT должны доверять сертификату сервера и не выдавать никаких предупрежденийКонфигурация служб удаленного доступа

Настройте сервер удаленного доступа на основе технологии OpenVPN: В качестве сервера выступает HQ Параметры туннеля Устройство TUN Протокол UDP Применяется сжатие Порт сервера 1194 Используется TLS аутентификация Ключевая информация должна быть сгенерирована на HQ Хранение всей необходимой (кроме конфигурационных файлов) информации организовать в /opt/vpn В качестве клиента выступает CLI-OUT Автоматизируйте процесс установления и прекращения VPN соединения: Создайте файл connect-vpn для установления VPN соединения Создайте файл disconnect-vpn для прекращения VPN соединения Файлы должны располагаться в каталоге /opt/vpn и вызываться без явного указания пути к файлу Настройте IPSec туннель между HQ и BRANCH Весь трафик CLI-B, направленный к внутренним ресурсам, должен передаваться через IPSec туннель Клиенты CLI-OUT и CLI-B должны иметь возможность обращаться к ресурсам сети в домене wsr. local после установления VPN соединенияКонфигурация параметров безопасности и служб аутентификации

Настройте межсетевой экран на машине HQ: Запретите прямое попадание трафика и удаленные подключения из внешних сетей в локальную сеть и на машину HQ Разрешите внешние подключения к сервисам SRV в домене wsr. mv Разрешите подключения к сервисам SRV в домене wsr. local для VPN клиентов Настройте минимальные разрешения для работы других сервисов, если это необходимо Настройте CA на машине HQ, используя OpenSSL. Используйте /etc/ca в качестве корневой директории CA Атрибуты CA должны быть следующими: Страна RU Организация WorldSkills Russia CN должен быть установлен как WSR CA Создайте корневой сертификат CA Все клиентские операционные системы должны доверять CA Все сертификаты, используемые при выполнении задания, должны быть выпущены CAКонфигурация служб почтовых сообщений

На машине CORE: Настройте почтовый сервер, работающий с протоколами SMTP и IMAP Настройте соответствующие записи DNS Создайте двух пользователей mailuser1 и mailuser2 Созданные пользователи должны иметь возможность обмениваться почтовыми сообщениями На машинах CLI-A и CLI-B: Установите пакет icedove На CLI-A используйте логин mailuser1, на CLI-B – mailuser2 Клиенты должны иметь возможность обмениваться почтовыми сообщениямиТаблица 1. Адресация

Сеть | Хосты | Адреса/Подсети |

Интернет | CORE | 98.86.10.1/28 2001:DB8:AC::1/64 77.204.20.1/30 2001:DB8:C0::C0:1/112 2001:DB8:BC::1/64 8.8.8.8/32 2001:4860:4860::8888/128 |

HQ | 98.86.10.0/28 2001:DB8:AC::0/64 | |

HOME-RTR | 77.204.20.0/30 2001:DB8:C0::C0:0/112 | |

BRANCH | 2001:DB8:BC::0/64 | |

Локальная | HQ | VLAN 10 172.16.10.1/24 2001:DB8:A10::1/64 VLAN 20 172.16.20.1/24 2001:DB8:A20::1/64 |

SRV (VLAN 10) | 172.16.10.10/24 2001:DB8:A10::10/64 | |

CLI-A (VLAN 20) | DHCP | |

Удаленного офиса | BRANCH | 2001:DB8:B0::1/64 |

CLI-B | 2001:DB8:B0::/64 | |

Удаленного сотрудника | HOME-RTR | 192.168.1.1/24 2002:C0A8:0100::1/48 |

CLI-OUT | 192.168.1.0/24 2002:C0A8:0100::/48 | |

VPN | Распределение адресов для VPN сетей остается на ваше усмотрение | 172.30.0.0/16 2002:AC1E::/48 |

Таблица 2. DNS-имена

Хост | DNS-имя |

CORE | A, AAAA: ntp. wsr. mv A, AAAA, SOA: dns. wsr. mv |

HQ | A, AAAA: vpn. wsr. mv |

SRV | A, PTR: web. wsr. mv AAAA, PTR: web6.wsr. mv A, AAAA, PTR: web. wsr. local A, AAAA, SOA, PTR: dns. wsr. local |

Таблица 3. Правила журналирования

Источник | Уровень журнала | Файл |

SRV, HQ, BRANCH | critical и выше | /opt/logs/<HOSTNAME>/crit. log |

SRV | auth.* | /opt/logs/auth. log |

HQ, BRANCH | *.err | /opt/logs/<HOSTNAME>/error. log |

SRV | *.err | /opt/logs/err. log |

*<HOSTNAME> - название директории для журналируемого хоста

**В директории /opt/logs/ не должно быть файлов, кроме тех, которые указаны в таблице

Топология сети