Мультимедийный проект - это неограниченная возможность представить информацию во всех типах медий - иллюстрация, звук, видео и т. д. Он сочетает в себе несколько информационно-коммуникационных технологий. В их числе видео-лекции, видео-конференции, вебинары и проч.

2 октября 2012 года в Воронежском государственном техническом университете стартовала Первая мультимедийная комплексная программа «Современные технологии социальной рекламы», разработанная при поддержке Министерства экономического развития России направленная на развитие профессионализма и гражданственности у студентов специальности «Связи с общественностью» [11].

В число основных мероприятий и инструментов обучения входят: вебинары, онлайн консультации, установочные видеолекции, теоретические информационные модули, проверочные тесты по теоретическим блокам, индивидуальные и групповые профильные практические задания, видеопрактикумы, презентации, подготовка и защита итоговых проектов.

Программа обучения включает в себя 5 тематических разделов (модулей):

1) Ключевые понятия социальной рекламы, история, психология; 2) Разработка продукта социальной рекламы: исследования, подготовка технического задания, работа с брифом, креативная концепция; 3) Правовое регулирование социальной рекламы: подходы, модели, рекомендации; 4) Основы производства продукта социальной рекламы: исследование креатива, этапы производства, пост-продакшн; 5) Презентация продуктов социальной рекламы в формате кейсов, продвижение продукта социальной рекламы, размещение, мониторинг и оценка эффективности продукта.

В течение года участники программы при помощи современных мультимедийных технологий изучат теоретические и практические вопросы разработки социальной рекламы, ее психологические, креативные и правовые аспекты. Со студентами поделятся опытом международные и российские эксперты в области социальной рекламы: В. Вайнер – креативный директор Центра рекламных исследований Grand Prix; Джордж Перлов – консультант по социальному маркетингу; исполнительный вице-президент по исследованиям и инновациям в Рекламном совете США (The Advertising Council) и другие. Таким образом, программа предоставляет студентам возможность наладить непосредственное взаимодействие с представителями некоммерческого сектора, государственной власти и производителями рекламы не только на местном уровне, но и с другими регионами-участниками.

Тематика проекта способствует формированию гражданственности и социальной ответственности личности. Еще французский писатель и философ главной функцией государства считал воспитание хороших граждан и утверждал, что гражданское воспитание возможно лишь в свободной стране, где дети воспитываются в условиях равенства. Подлинный гражданин должен служить обществу, четко выполнять гражданские обязанности, его чувства и поступки должны быть направлены на защиту большинства людей. Таким образом, изучение специфики социальной рекламы, правил ее разработки и распространения, изучение социальных проблем общества включает студентов в процесс гражданского воспитания.

Внедрение в преподавании мультимедиа технологий выявило ряд положительных сторон. Так организация занятий с использованием мультимедиа-технологий с применение специального проектора дает возможность наглядно демонстрировать возможности изучаемого программного обеспечения и экономить время, тем самым интенсифицируя изложение учебного материала. Включение информационных мультимедийных технологий делает процесс обучения технологичнее и результативнее, повышает интерес студентов, их готовность к творчеству, потребность в получении новых знаний и ощущение самостоятельности. Мультимедийный проект позволяет делать занятия, не похожими друг на друга. Это чувство постоянной новизны способствует интересу к обучению.

Опыт использования мультимедийных технологий показывает, что резко повышается интерес учащихся к работе и их активность; развивается алгоритмический стиль мышления, формируется умение принимать оптимальные решения, действовать вариативно; предоставляется возможность творческой деятельности на основании полученных результатов

Таким образом, на смену традиционным технологиям обучения должны придти новые информационные развивающие педагогические технологии, носящие исследовательский, эвристический характер. В процессе обучения студенты приобретают профессиональные знания по специальности, получают возможность наблюдать и изучать мультимедийные технологии, а тематика проекта формирует гражданственность и социальную ответственность.

Литература

1. Современное состояние образования. – Электрон. данн. – Режим доступа: http://www. *****/publication20.htm

2. Материалы сайта «ЮНЕСКО-Пресс. ru» от 01.01.2001: http://www. unesco. org/new/ru/media-services

3. Путин собирается закладывать фундамент патриотизма / Д. Панкратова // Информационно-аналитический портал «Регионы России». – 12.09.2012. – Электрон. данн. – Режим доступа: http://www. *****/news/6173/

4. Патриотизм, гражданственность - ценности, всегда скреплявшие многонациональное российское государство – Медведев // ИТАР-ТАСС. - 04/11/2011. – Электрон. данн. – Режим доступа: http://www. /c9/264173.html

5. Паринова информационных технологий в управлении развитием образовательного пространства и онлайн-обучения / , // Актуальные вопросы научно-методического обеспечения внедрения федеральных государственных стандартов: материалы XIII Всерос. науч.-практ. конф. В 2 ч. Ч.1. – Воронеж, ВГПГК, 2012. С. 43-46

6. Мультимедиа технологии в образовании. – Электрон. данн. – Режим доступа: http://*****/78-multimedia-tehnologii-v-obrazovanii. html

7. Материалы сайта «Википедия. ру»: http://ru. wikipedia. org/

8. Сухоруких информационных технологий в управлении онлайн-обучением / // Формирование профессиональной компетентности специалистов в системе непрерывного образования: сб. науч. Статей по материалам Межд. науч.-практ. конф. – Воронеж: Издательско-полиграфический центр «Научная книга», 2012. С.179-182.

9. Материалы сайта «Википедия. ру»: http://ru. wikipedia. org/wiki/видеоконференция

10. Лупанов видеоконференции в системе открытого образования: опыт, проблемы и перспективы / // Информационные технологии в образовании. – 2008. – Электрон. данн. – Режим доступа: http://ito. *****/2008/Moscow/I/I-0-7577.html

11. Материалы сайта «Социальная реклама. ru»: http://www. *****/

Воронежский государственный технический университет

УДК 004.05

,

РАЗРАБОТКА МОДЕЛЕЙ УГРОЗ НА ИНФОРМАЦИОННУЮ СРЕДУ ИННОВАЦИОННОГО ПРОЕКТА

В соответствии с разработанным теоретическим подходом различные угрозы конфиденциальности, целостности и доступности информации реализуются злоумышленником (нарушителем) с использованием каналов НС ДУВ. Рассмотрим потенциально возможные каналы НС ДУВ ОИ на множестве элементов структуры сети

Введем следующие обозначения элементов структуры сети и средств защиты: рабочая станция - PC, файл-сервер - ФС, межсетевой экран - МСЭ, широкополосный модем - ШМ, беспроводная точка доступа - БТД, маршрутизатор - MP, линия связи - JIC, switch -SW, ПК - персональный компьютер, М - модем, HUB - хаб, СА - сетевой адаптер.

При таком подходе строятся модели в виде графов структуризации каналов, отображающие физический путь распространения носителя информации на множестве элементов структуры ОИ с учетом взаимодействия угроз со средствами защиты. Построены модели в виде графов структуризации каналов НСДУВ в случае несанкционированных действий нарушителя - пользователя данного сегмента сети, соседнего сегмента, а также в случае действий злоумышленника или нарушителя из филиала организации, использующих модемный пул, широкополосный модем или беспроводную точку доступа.

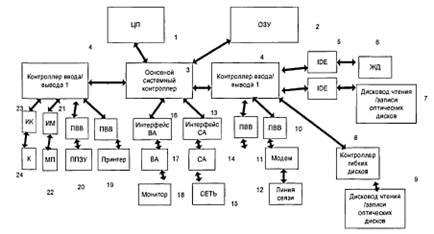

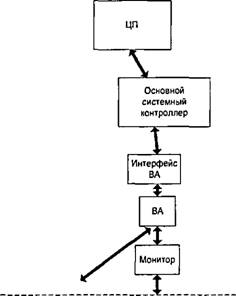

Проведем анализ возможных действий злоумышленника и нарушителя на основе типовой структуры ПК, приведенной на рис 1.

Рис. 1. Структура типового компьютера

В соответствии с данной структурой ПК можно рассмотреть три модели несанкционированного доступа к информационной среде ПК: потенциально возможные действия злоумышленника и несанкционированные действия удаленного пользователя сети, угрозы при прямом доступе нарушителя к ПК через его внешние разъемы, угрозы в случае прямого доступа к ПК с возможностью его вскрытия.

Рассмотрим потенциально возможные действия злоумышленника и несанкционированные действия удаленного пользователя сети - первую группу моделей.

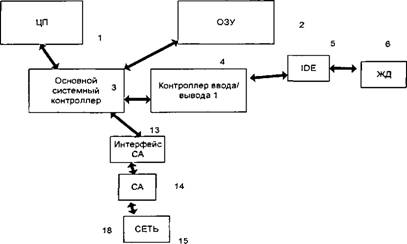

Рис. 2. Элементы структуры ПК, задействованные при реализации канала НСД к информационной среде через сетевой адаптер с целью нарушения конфиденциальности

Наиболее опасны воздействия на ИС через сетевой адаптер, если нарушитель или злоумышленник получил доступ к файл-серверу и может инициировать действия сетевого администратора. В этом случае, если на ПК находятся зашифрованные файлы, их можно скопировать на другой ПК, на внешние носители.

Этот канал самый скоростной (100-150 Мбод).

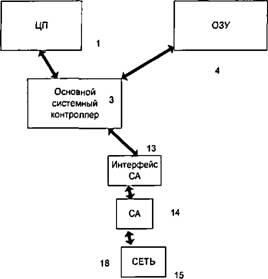

Так же через сетевой адаптер возможно внедрение различных вредоносных программ. Элементы структуры ПК, задействованные в этом процессе, показаны на рисунке 3.

Рис. 3. Элементы структуры ПК, задействованные при внедрении закладных программ удаленным пользователем или злоумышленником через сетевой адаптер

Кроме того, иногда для злоумышленника является целесообразным заблокировать работу компьютера или его способность к обмену информацией через сеть. В этом случае происходит воздействие с целью нарушения доступности.

Удаленный доступ через сетевой адаптер, ведущий к нарушению доступности, по своей структуре аналогичен предыдущей модели.

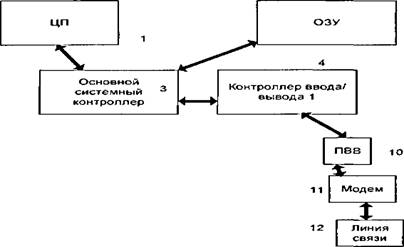

Также возможно дистанционное проникновение злоумышленника или нарушителя через модем. Скоростные возможности такого канала намного ниже, скорость передачи данных 60-80 Кбод. Управление компьютером через модем не допускает прямого копирования ЖД.

Поэтому наиболее вероятные несанкционированные действия по этому каналу - внедрение закладных программ, перехватывающих данные из оперативной памяти. Элементы структуры ПК, задействованные в этом процессе, показаны на рисунке 4.

Рис. 4. Элементы структуры ПК, задействованные при внедрении закладных программ удаленным пользователем или злоумышленником через модем

Возможен также дистанционный перехват излучений ПК. Утечка происходит следующим образом: часть данных в процессе обработки поступают из ЦП в основной системный контроллер, далее в интерфейс ВА, на ВА и монитор, создаваемые при этом побочные электромагнитные излучения становятся доступными специальной аппаратуре съема ПЭМИ. Перехваченные излучения позволяют восстановить изображение на дисплее. На рисунке 5 показаны элементы структуры ПК, задействованные в этом процессе. Этот канал низкоскоростной, требует длительного наблюдения за ПК для получения необходимой информации. Для противодействия используют генераторы радиошума и средства экранирования. Кроме того, высокочастотные наводки появляются в проводах силовой энергосети. Злоумышленник, используя способы перехвата излучений от проводов и соответствующее оборудование, также может получить информацию с работающего ПК. Для предотвращения перехвата по этому каналу в цепи питания устанавливают сетевые фильтры.

Рис. 5. Элементы структуры ПК, задействованные при дистанционном съеме информации через ПЭМИ

Последние два канала перехвата малоэффективны из-за высокого уровня помех в питающих сетях, кроме того, имеет место взаимное влияние двух и более работающих компьютеров.

Воронежский государственный технический университет

УДК 004.05

,

РАЗРАБОТКА ТЕОРЕТИЧЕСКОГО ПОДХОДА К РАССМОТРЕНИЮ МНОЖЕСТВА УГРОЗ КАК ПОСЛЕДОВАТЕЛЬНОСТИ ДЕЙСТВИЙ ЗЛОУМЫШЛЕННИКА

Процессы осуществления НСД, утечки информации и деструктивных воздействий на объекте информатизации следует разделить на две части: действия злоумышленника и действия нарушителя (легального пользователя, решившего нарушить установленные правила). Их возможности по реализации угроз различаются

Предлагается каждую угрозу безопасности ОИ рассматривать как сложную последовательность действий, которые могут быть представлены как составляющие компоненты угрозы. Это - события, возникающие в процессе функционирования ОИ, приводящие объект в подмножество особых ситуаций, при которых становятся возможными НСД, утечка информации или деструктивные изменения информационной среды. Путь распространения носителя информации на множестве элементов среды распространения носителя информации при манипулировании злоумышленника (нарушителя) информационными потоками с целью достижения определенного воздействия на информационную среду будем называть каналом несанкционированного доступа, утечки информации или деструктивных воздействий.

В сформулированный в перечень возможных угроз, добавим некоторые не учтенные угрозы и назовем их компонентами угроз в том смысле, что они могут выполняться последовательно; причем успешная реализация одного компонента угрозы является основанием для осуществления другого. Развертывание компонентов угроз в информационной среде от рабочей станции злоумышленника (нарушителя) до источника информации образует канал НСДУВ.

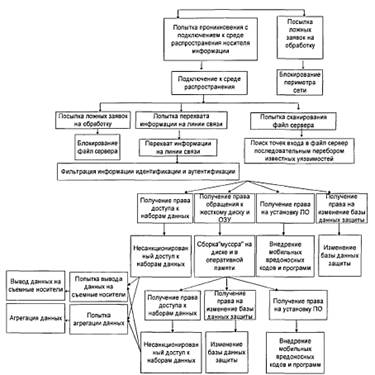

Этот перечень включает в себя: попытку проникновения с подключением к среде распространения носителя информации (для злоумышленника); посылку ложных заявок на обработку информации; перехват информации на линии связи; фильтрацию информации идентификации и аутентификации; поиск точек входа последовательным перебором известных уязвимостей; сборку "мусора" на диске и в оперативной памяти; внедрение мобильных вредоносных кодов и программ; несанкционированный доступ к наборам данных; изменение базы данных защиты (настроек СЗИ) с последующим несанкционированным получением и использованием прав доступа.

Также отдельным компонентом угрозы можно считать криптоанализ, используемый при наличии средств шифрования.

В работе предлагается в процессе моделирования угроз каждый компонент угрозы представлять в виде двух элементов. Первый элемент каждого компонента угрозы - это попытка его реализации: попытка проникновения с подключением к среде распространения носителя, попытка блокирования узла (посылка ложных заявок на обработку информации),попытка перехвата информации на линии связи, попытка сканирования сети, получения тех или иных прав.

Второй элемент каждого компонента угрозы характеризует успешность преодоления барьеров защиты эксплуатацией существующих уязвимостей.

Тогда уровень компонента угрозы определяется произведением уровня попытки реализации компонента угрозы на уровень уязвимости используемого средства защиты.

На первом этапе для злоумышленника, находящегося вне информационной среды ОИ, необходимо получить доступ к среде для реализации более сложных компонентов угроз или посылать ложные заявки на обработку для блокирования взаимодействия среды ОИ с другими подразделениями, контрагентами через общедоступную сеть. В рамках этого этапа выделяется компонент: попытка проникновения с подключением к среде распространения носителя информации и подключение к среде распространения.

На втором этапе, получив доступ к информационной среде объекта информатизации, злоумышленник может пытаться реализовать следующие компоненты угроз:

- посылка ложных заявок на обработку и блокирование файл сервера; попытка перехвата информации на линии связи и перехват информации на линии связи;

- попытка сканирования файл сервера и поиск точек входа в файл сервер последовательным перебором известных уязвимостей.

В результате перехвата информации становится возможным выделение (перехват) паролей из общего потока. В результате перебора уязвимостей возможно получение входа на узел сети. Полученный в результате этих действий доступ к узлам сети может иметь различный уровень. Злоумышленник может получить доступ как пользователь, наделенный незначительными правами (правами системного характера) - в этом случае будет производиться попытка осуществления сборки «мусора» на жестком диске и в оперативной памяти.

Рис. 1.1 Иерархическое дерево угроз информационной среде ОИ (потенциально возможные действия злоумышленника)

Результатом сборки «мусора» может быть получение необходимой информации или аутентификационной информации, позволяющей организовывать более высокий уровень доступа. На более высоких уровнях доступа злоумышленник может осуществить внедрение вредоносных мобильных кодов и программ, позволяющих собирать или уничтожать требуемую информацию, осуществить несанкционированный доступ к требуемой информации, или - самый высокий уровень доступа - изменить базы данных защиты (настроек СЗИ), что позволит создать учетные записи несуществующих пользователей, обладающих всеми правами доступа.

Вся совокупность потенциально возможных последовательностей действий злоумышленника на множестве компонентов угроз представлена на рисунке 1.1 в виде иерархического дерева угроз.

Для нарушителя первым этапом является лишь личное решение нарушить существующие правила доступа. После этого, так как он подключен к среде распространения носителя информации, то, в зависимости от существующего у него уровня доступа, он может сразу осуществлять этапы сборки «мусора», внедрения мобильных вредоносных кодов и программ, изменения базы данных защиты (настроек СЗИ). Вся совокупность последовательностей действий нарушителя на множестве компонентов угроз представлена на рисунке 1.2 в виде иерархического дерева угроз.

Рассмотрим преимущества представления угроз безопасности ОИ в виде, приведенном на рисунках 1.1 и 1.2:

1) Данные деревья позволяют выявить структурный состав угроз на ОИ.

2) Данный подход позволяет сделать численную оценку уровня каждого компонента угрозы с учетом наличия уязвимостей используемых средств защиты.

3) Прослеживая по ветвям дерева возможные варианты развития угроз, численно оценивая уровень каждого компонента угрозы, можно оценить уровни угроз, проранжировать их и определить потенциально наиболее опасные события на ОИ.

Рис 1.2

Так, для реализации несанкционированного доступа к информации возможны разные стратегии действий злоумышленника: использующие перехват информации на линии связи или поиск точек входа в файл-сервер последовательным перебором уязвимостей. По результатам анализа уровней угроз, можно будет оценить, усиление противодействия какому из этих событий повысит защищенность в большей степени.

4) Данный подход позволяет выявить наиболее критичные места в системе защиты, сделать вывод о необходимости изменения настроек средства защиты или его замене.

Воронежский государственный технический университет

СОДЕРЖАНИЕ

Введение | 3 |

Пачевский подготовки и переподготовки кадров для инновационного машиностроительного производства | 4 |

, , Симонова требования к содержанию рабочей программы по дисциплине «Процессы и операции формообразования» | 6 |

, , Э Обязательные требования к содержанию рабочей программы по дисциплине «Математическое моделирование в машиностроении» | 10 |

, , Жачкин требования к содержанию рабочей программы по дисциплине «Физичесике основы обработки материалов резанием» | 14 |

, , Пачевский преподавания дисциплины «Расширение технологических возможностей станков и станочных комплексов» | 17 |

, Пачевский преподавания дисциплины «Металлорежущие станки» | 23 |

, , Гольцев преподавания дисциплины «Технология ковки и объемной штамповки» | 31 |

, , Гольцев преподавания дисциплины «Системы автоматизированного проектирования технологического оборудования» | 36 |

Р., , Величко познавательной самостоятельности при обучении студентов заочного отделения | 40 |

, , Пачевский преподавания дисциплины «Режущий инструмент» | 46 |

, , С, Проценко особенности применения инновационных технологий на кафедре «Графики, конструирования и инорфмационных технологий в промышленном дизайне» | 51 |

, , С, Проценко компьютерных технологий в процессе графической подготовки инженеров | 53 |

, , С, Проценко технология графической подготовки студентов | 55 |

, , С, Проценко дистанционного образования | 57 |

, , С, Проценко компьютерного моделирования при подготовке студентов по профилю «Информационные технологии в дизайне» | 61 |

, , Пачевская обязанности инженера | 63 |

, , Пачевская обязанности инженера-технолога | 65 |

, , Пачевская обязанности инженера по автоматизации и механизации производственных процессов | 68 |

, , Пачевская обязанности инженера-конструктора | 71 |

, , Пачевская обязанности художника - конструктора | 74 |

Вишина аспектов межпредметных связей экономических специальностей ИЭФ ВГТУ в процессе изучения «Культурологии» | 77 |

, , Вишина и его социально-экономический потенциал художественного имиджа в Воронеже | 83 |

Вишина музей в техническом университете: задачи и функции | 87 |

, , Вишина музейная экспозиция литературного музея Воронежа, посвящённая творчеству () | 92 |

, , Вишина «Международный платоновский фестиваль искусств»: его социокультурная роль, образовательные функции и имиджевое значение | 96 |

Ткаченко контроль студентов | 101 |

, Разновильская ценностей личности современного специалиста с использованием современных технологий социальной рекламы | 102 |

, Паринова проблемы защиты инновационных проектов и основных направлений ее решения | 106 |

, Паринова основы обеспечения информационной безопасности | 109 |

, Паринова научно-теоретические проблемы разработки систем защиты информации | 116 |

, Основные принципы системного подхода применительно к построению системы защиты информации | 121 |

, Сухоруких профессионализма и гражданственности с использованием мультимедийных образовательных технологий | 125 |

, Паринова моделей угроз на информационную среду инновационного проекта | 131 |

, Паринова теоретического подхода к рассмотрению множества угроз как последовательности действий злоумышленника | 136 |

Научное издание

АКТУАЛЬНЫЕ ПРОБЛЕМЫ

ПОДГОТОВКИ

ИНЖЕНЕРНЫХ КАДРОВ

Материалы региональной конференции

(г. Воронеж, 21 – 23 ноября 2012 г.)

В авторской редакции

Компьютерная верстка

Подписано в печать 12.12.2012.

Формат 60x84/16. Бумага для множительных аппаратов.

Усл. печ. л. 9,0. Уч.-изд. л. 8,8. Тираж 150 экз.

Зак. №

ФГБОУ ВПО «Воронежский государственный технический

университет»

![]() 394026 Воронеж, Московский просп., 14

394026 Воронеж, Московский просп., 14

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 |