"Средства целевого финансирования" – вызов справочника кодов средств целевого финансирования;

"Типы платежей" – вызов справочника типов налоговых платежей;

"Типы документов" – вызов справочника типов документов;

"Условия оплаты" – вызов справочника условий оплаты;

"Виды аккредитива" – вызов справочника видов аккредитивов;

"Назначение платежа" – вызов справочника видов назначений платежа;

"Платежи по представлению" – вызов справочника типов платежей по представлению;

"Дополнительные условия”– вызов справочника видов дополнительных условий;

"Номера платежных документов”– вызов справочника, с перечнем текущих значений для автонумерации документов;

"Синтетические счета”– вызов справочника "синтетические счета";

"Ограничения”– вызов справочника "ограничения".

2.8. Меню "Криптозащита"

2.8.1. Основные принципы криптографии с открытыми ключами

Принцип криптографии с открытыми ключами предполагает, что в распоряжении сторон, обменивающихся зашифрованной информацией, имеется одна и та же система шифрования/расшифрования, например, "CryptoPro", "LAN Crypto" или "Верба – O", что позволяет организовать двусторонний информационный обмен на основе однотипного преобразования получаемой и передаваемой информации с использованием заранее определенных, опробованных, строго заданных и одинаковых на обеих приемно-передающих сторонах алгоритмов.

В криптографии с открытыми ключами для зашифрования и расшифрования используются пара ключей –секретный (private key) и открытый (public key). Каждая из сторон – и клиент, и банк – располагает парой ключей шифрования. Оба ключа ни в каком виде не содержат друг друга и не могут быть на практике каким-либо образом преобразованы друг в друга, они создаются специальной программой генерации ключей, причем, всегда создается сразу пара ключей – секретный и открытый – которые составляют неразрывное целое при использовании в системе шифрования. Теоретически секретный ключ может быть воссоздан по открытому, но на практике это потребует задействования громадных вычислительных ресурсов и затрат огромного количества времени, что обессмысливает эту работу.

Если секретный ключ потому и называется секретным, что он не передается по открытым линиям связи в каком-либо виде, то открытый ключ как раз предназначен для открытой передачи, и любой желающий может воспользоваться им для зашифровки сообщения, предназначенного владельцу закрытого ключа. Обращаем на это обстоятельство особое внимание – зашифровать сообщение с помощью открытого ключа может любой желающий, а прочитать его сможет только обладатель закрытого ключа. Знания открытого ключа для расшифровки недостаточно. Если же обладатель секретного ключа зашифрует свое сообщение с помощью именно секретного ключа, то можно будет прочитать его с помощью соответствующего открытого ключа, что позволяет подтвердить подлинность расшифрованного сообщения, ибо закрытый ключ известен только его владельцу, и он не сможет отказаться от авторства переданного сообщения, так как не зная секретного ключа, никто не сможет фальсифицировать сообщение, на чем и основано использование электронно-цифровой подписи.

В некоторых системах шифрования, например, в "Вербе – O", можно использовать только одну пару ключей, для других систем, например, для "LAN Crypto", можно сгенерировать любое количество пар ключей, но использовать в текущий момент времени можно только одну пару. Нельзя использовать в работе открытый ключ с секретным ключом из другой пары и наоборот, за этим необходимо внимательно следить.

Пользователь может сам сгенерировать пару ключей, если его устраивает обеспечиваемый при этом уровень надежности и безопасности. Для обеспечения высокого уровня надежности и безопасности можно поручить генерацию ключей специальной сторонней организации, имеющей соответствующий сертификат, которая может гарантировать работоспособность и уникальность создаваемых ключей, и которая ведет учет ключей, назначая им регистрационный номер, известный пользователю. Например, для "Вербы – O" ключи покупаются у сторонней организации.

Обмен зашифрованной информацией и электронная подпись.

Поддержка шифрования и поддержка электронной подписи преследуют разные цели. Если шифрование осуществляется с целью сокрытия информации, то электронная подпись используется для подтверждения подлинности информации.

Обмен зашифрованной информацией.

Перед началом приема/передачи зашифрованной информации стороны обмениваются открытыми ключами шифрования, воспринимаемыми системами шифрования каждой из сторон. Применяя специальные алгоритмы, о которых было сказано выше, система шифрования каждой из сторон, используя открытый ключ, полученный от противоположной стороны, зашифровывает передаваемую информацию, которую сможет расшифровать только противоположная сторона, имеющая соответствующий секретный ключ. Смысл обмена открытыми ключами состоит в том, чтобы организовать возможность взаимного зашифрования/расшифрования данных, которая может быть реализована только при взаимном обмене открытыми ключами. Ключи передаваемой зашифрованной информации отличаются от ключей расшифровываемой информации, так как были переданы разные открытые ключи, и с обеих сторон применяются разные секретные ключи, что обеспечивает несовпадение шифров, передаваемых и принимаемых обеими сторонами, поддерживая неоднородность информационного потока, имеющего разную структуру в обоих направлениях.

При передаче открытых ключей, во избежание перехвата и использования ключей сторонними пользователями, необходимо подтвердить по другим каналам связи, например, по телефону, факт получения ключа и проверить его регистрационный номер.

В случае смены пары ключей шифрования, используемой одной из сторон, необходимо немедленно, до начала обмена информацией, передать противоположной стороне новый открытый ключ шифрования и получить подтверждение его принятия. Если этого не сделать, то передаваемая информация не сможет быть расшифрована.

Электронная подпись.

Для создания электронной подписи используется секретный ключ шифрования. Разумеется, при этом приемной стороне для подтверждения подлинности электронной подписи заранее передается открытый ключ шифрования, парный с используемым секретным ключом.

2.8.2. Меню "Криптозащита"

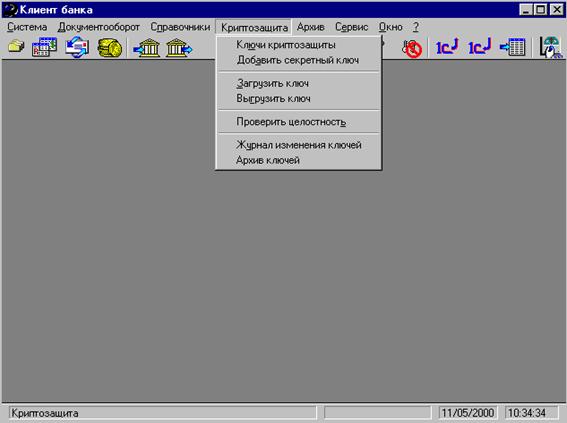

Система электронных расчетов 5NTeCLIENT поддерживает две встроенные системы криптозащиты "Верба-О" и "Крипто-Банк" и любые другие внешние системы. Работы с криптографическими ключами начинается по команде "Криптозащита" основного меню системы (Рис. 2.109).

Рис. 2.109. Меню "Криптозашита"

Подменю настройки внутреннего шифрования состоит из следующих команд :

"Ключи криптозащиты" – справочник зарегистрированных ключей шифрования и подписи;

"Добавить секретный ключ" – мастер регистрации секретных ключей;

"Загрузить ключ" – инициализация ключа шифрования;

"Выгрузить ключ" – выгрузка текущего инициализированного ключа шифрования;

"Проверить целостность" – проверка соответствия справочника открытых ключей 5NTeCLIENT;

"Журнал изменения ключей" – протокол всех действий пользователей, которые производились с ключами шифрования;

"Архив ключей" – описание всех ключей, когда-либо использовавшихся в системе.

Для активизации процесса работы со встроенной системой криптозащиты Верба-О необходимо настроить систему электронных расчетов 5NTeCLIENT. Настройка системы криптозащиты осуществляется в два этапа:

1) Настройка параметров системы 5NTeCLIENT

2) Регистрация секретных ключей шифрования и электронно-цифровой подписи.

Ниже перечислены настройки системы, выполняемые пользователем. Установить их можно, заполнив ряд предлагаемых системой таблиц и форм.

Настройка параметров системы

Настройка системы криптозащиты осуществляется в форме "Настройки системы".

В форме необходимо перейти на закладку "Встроенные средства обмена" и выбрать из справочника систему криптозащиты. Для инициализации системы криптозащиты необходимо установить флажок “Шифрование пакетов обмена в оперативной памяти” и определить правомочное количество подписей на платежных документах.

2.8.3. Ключи криптозащиты

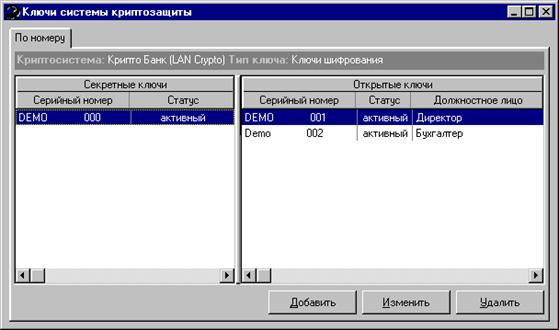

Рис. 2.110. Форма "Ключи системы криптозащиты"

Информация о ключах криптозащиты представлена в двух списках: слева перечислены зарегистрированные секретные ключи, а справа – связанные с ними открытые ключи (Рис. 2.110). В таблице секретных ключей предусмотрены следующие функции:

INSERT, "Добавить" – добавление секретного ключа (ключевая дискета должна быть вставлена в дисковод);

ENTER, "Изменить" – изменение статуса текущего секретного ключа;

DELETE, "Удалить" – удаление текущего секретного ключа;

F2, "Тело ключа" – просмотр текста текущего открытого ключа;

F3, "Добавить открытый ключ" – добавление открытого ключа;

F4, "Проверить ключ" – проверка текущего открытого ключа;

F5, "Протокол изменения" – просмотр протокола изменений текущего секретного или открытого ключа;

F6, "Ключи на носителе" – перечень ключей в каталоге открытых ключей.

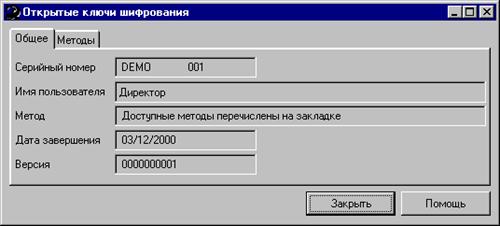

Ключи на носителе

Команда "Ключи на носителе" позволяет просмотреть перечень ключей, сохраненных в каталоге ключей, включая подробную информацию о владельце ключа и используемых методах криптозащиты. Для этого в открывшейся форме надо выбрать открытый ключ и щелкнуть по кнопке "Подробно", после чего на экран будет выведена форма, показанная на Рис. 2.111.

Рис. 2.111. Форма "Открытые ключи шифрования"

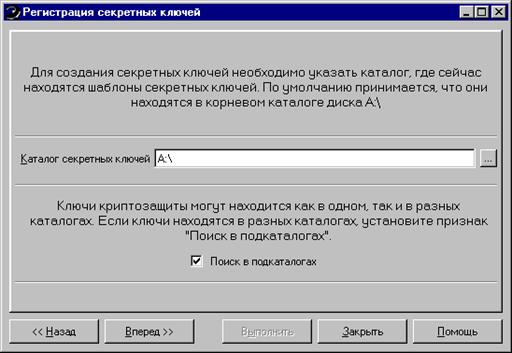

2.8.4. Мастер добавления секретного ключа

Мастер добавления секретного ключа вызывается из меню "Криптозащита" командой "Добавить секретный ключ" и призван помочь пользователю зарегистрировать в системе новый секретный ключ. Работу мастера можно прервать в любой момент, щелкнув по кнопке "Закрыть" или нажав клавишу ESC. Процесс регистрации ключа подразделяется на несколько этапов. На первом этапе мастер предлагает выбрать базовую систему криптозащиты (Рис. 2.112). Дальнейшие действия мастера зависят от выбранной криптосистемы.

Рис. 2.112. Мастер регистрации секретных ключей, выбор криптосистемы

Добавление ключа криптосистемы "Крипто-Банк"

На втором этапе мастер предлагает указать каталог, где хранятся шаблоны секретных ключей (Рис. 2.113). Это может быть либо каталог на дискете, либо каталог на жестком диске, куда были предварительно скопированы шаблоны ключей.

Рис. 2.113. Мастер регистрации секретных ключей, выбор каталога шаблонов ключей

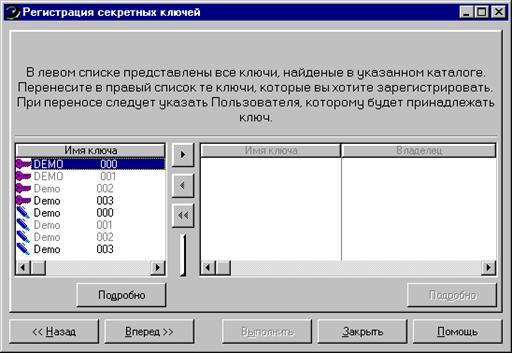

Далее мастер предлагает выбрать регистрируемый ключ и указать его владельца (Рис. 2.114). Секретный ключ может принадлежать лишь одному пользователю. В дальнейшем все операции по шифрованию и наложению подписи сможет проводить только владелец ключа. При выборе владельца ключа нельзя указать имя пользователя, регистрирующего ключ.

Рис. 2.114. Мастер регистрации секретных ключей, выбор ключа

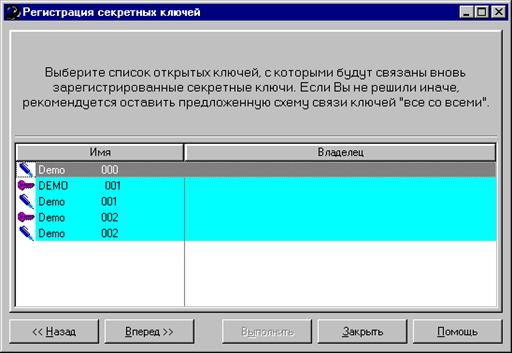

Затем мастер предложит выбрать связанные ключи (Рис. 2.115).

Рис. 2.115. Мастер регистрации секретных ключей, выбор связанных ключей

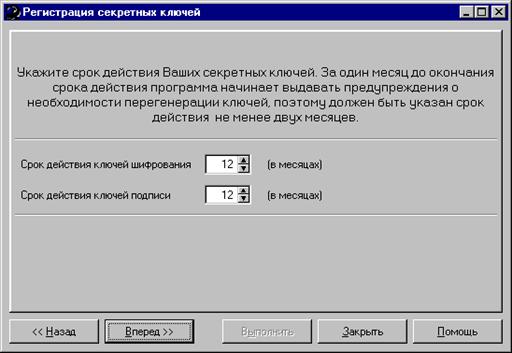

Ключи шифрования обладают определенным сроком действия, который указывается на следующем этапе (Рис. 2.116). Система следит за соблюдением указанных сроков и за месяц до истечения срока действия ключа выдает предупреждение.

Рис. 2.116. Мастер регистрации секретных ключей, определение срока действия ключа

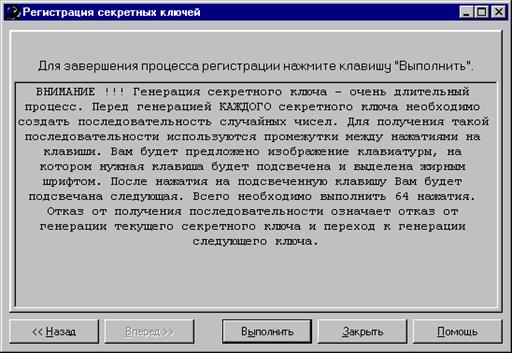

На следующем экране мастер сообщает, что он завершил процесс сбора информации от пользователя и выдает краткое пояснение своих дальнейших действий (Рис. 2.117).

Рис. 2.117. Мастер регистрации секретных ключей, завершение сбора информации

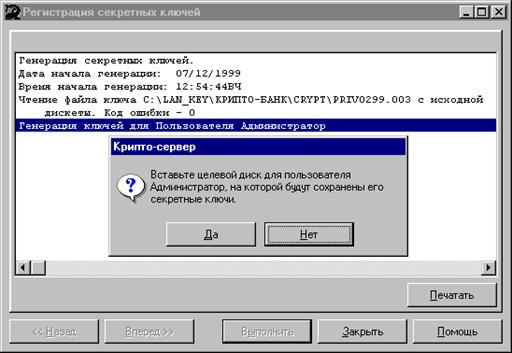

После щелчка по кнопке "Выполнить" мастер выводит на экран форму с предложением сохранить ключи пользователя на дискете. Для продолжения работы мастера надо вставить дискету в дисковод и щелкнуть по кнопке "Да" (Рис. 2.118).

Рис. 2.118. Мастер регистрации секретных ключей, сохранение ключа на дискете

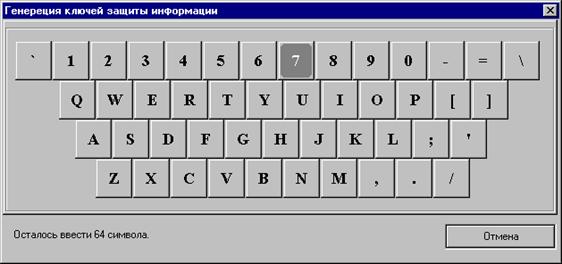

После сохранения ключа на дискете мастер предлагает ввести последовательность символов с клавиатуры. Клавиша, которую необходимо нажать, выделена на экране темно-серым цветом (Рис. 2.119). Длительности случайных интервалов между нажатиями клавиш затем используются для генерации ключа.

Рис. 2.119. Форма "Генерация ключей защиты информации"

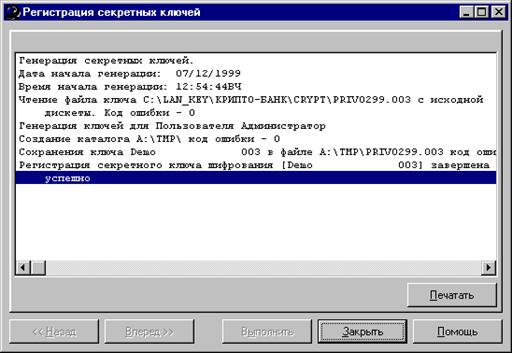

После ввода всех требуемых символов на экран будет выведена форма с сообщением об успешном завершении процесса генерации ключей (Рис. 2.120). После добавления ключа его необходимо передать банку для регистрации.

Рис. 2.120. Завершение работы мастера регистрации ключей

Добавление ключа криптосистемы "Верба-О"

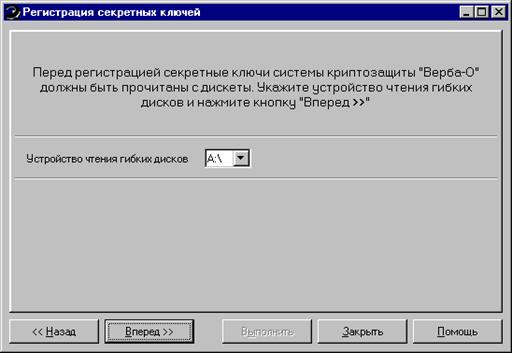

Для регистрации ключа криптосистемы "Верба-О" на первом этапе работы мастера необходимо в списке выбрать команду "Система криптозащиты "Верба-OW". Затем мастер предложит выбрать дисковод, откуда будут считываться ключи (Рис. 2.121).

Рис. 2.121. Мастер регистрации секретных ключей, выбор дисковода

Примечание Перед регистрацией ключей криптосистемы "Верба-О" необходимо настроить параметры этой криптосистемы. Для этого необходимо выбрать в меню "Сервис" команду "Параметры", в открывшейся форме "Настройки" перейти на закладку "Встроенные средства обмена", выбрать в списке "Системы шифрования" команду "Система криптозащиты "Верба-ОW" и щелкнуть по кнопке "Параметры". На экран будет выведена форма "Параметры по умолчанию", где в списке "Имя ключевого носителя для <имя_пользователя>" необходимо выбрать устройство, откуда будут считываться ключи шифрования.

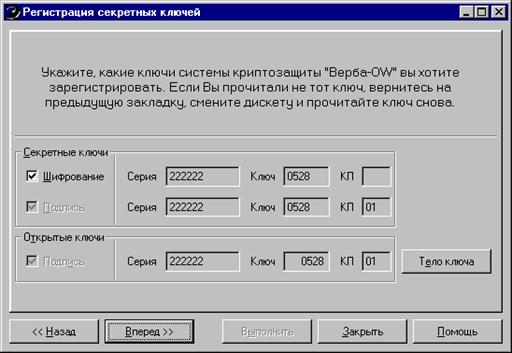

Считав информацию с дискеты, мастер предлагает выбрать регистрируемые ключи (Рис. 2.122).

Рис. 2.122. Мастер регистрации секретных ключей, выбор ключей

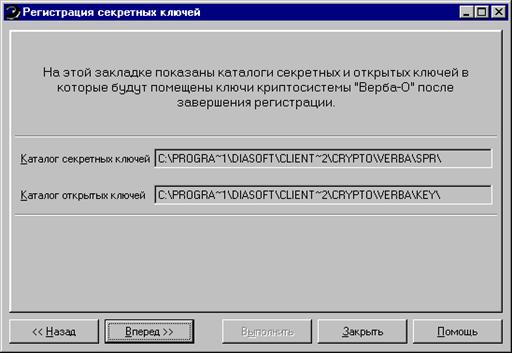

После выбора ключей мастер сообщает, в какие каталоги будут сохранены ключи.

Рис. 2.123. Мастер регистрации секретных ключей, каталоги размещения ключей

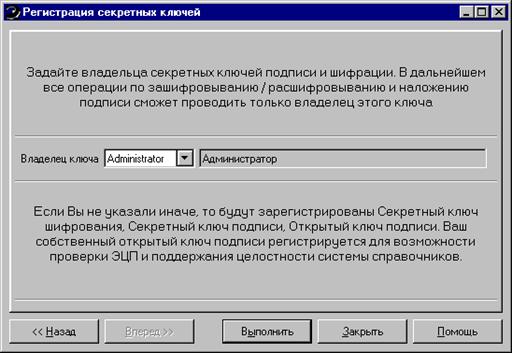

Затем мастер предлагает выбрать владельца ключей из справочника "Пользователи" (Рис. 2.124). В дальнейшем все операции по шифрованию сможет проводить только указанный пользователь.

Рис. 2.124. Мастер регистрации секретных ключей, выбор владельца ключа

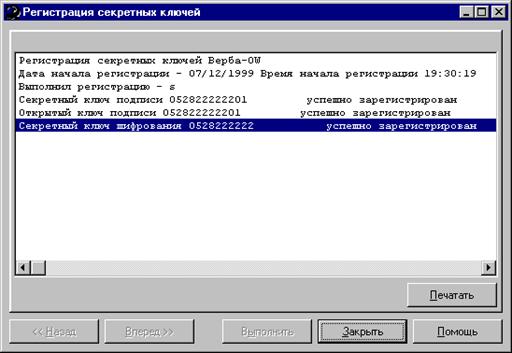

После щелчка по кнопке "Выполнить" будет произведена инициализация генератора случайных чисел. Для инициализации генератора необходимо в открывшейся форме нажать какие-либо клавиши или двинуть мышью. Затем мастер приступит непосредственно к регистрации ключей. Если каталоги, выбранные для хранения ключей, не существуют, мастер предложит их создать. По окончании регистрации на экран будет выведена следующая форма (Рис. 2.125):

Рис. 2.125. Завершение работы мастера регистрации ключей

2.8.5. Загрузка и выгрузка ключей

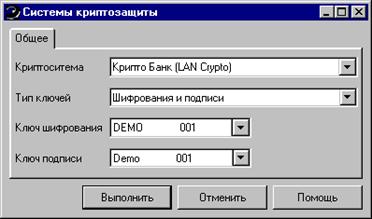

Если ключи криптозащиты не были загружены в систему автоматически при запуске, их можно загрузить вручную, выполнив команду "Криптозащита\Загрузить ключ". На экран буде выведена форма, показанная на Рис. 2.126.

Рис. 2.126. Форма "Системы криптозащиты"

После выбора соответствующих параметров в систему будет загружен ключ криптозащиты. После завершения работы с криптосистемой ключ можно выгрузить, выбрав команду "Криптозащита\Выгрузить ключ".

2.8.6. Контроль целостности

Данная функция предназначена исключительно для взаимодействия с системой криптозащиты "Верба‑О", которая регулярно проверяет целостность справочника открытых ключей, чтобы распознавать подписи и расшифровывать сообщения.

После успешной проверки целостности на экран выдается соответствующее сообщение. При возникновении ошибок нужно убедиться, что контроль производился на корректном секретном ключе. Если ошибки возникали даже с верным ключом, необходимо повторно перерегистрировать все ключи.

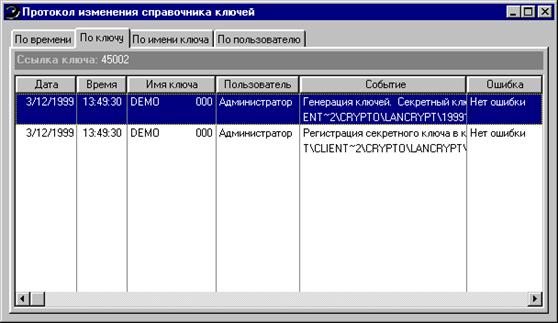

2.8.7. Журнал изменения ключей

Выбрав в контекстном меню предыдущей формы команду "Протокол изменения" или выбрав команду "Криптозащита\Журнал изменения ключей", можно просмотреть зарегистрированные операции по изменению секретных, либо открытых ключей (см. Рис. 2.127).

Рис. 2.127. Журнал "Протокол изменения справочника ключей"

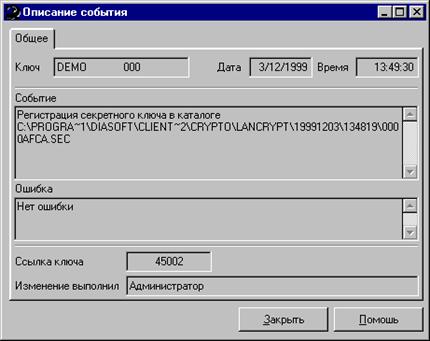

Нажав в этом журнале клавишу ENTER, можно просмотреть подробные сведения о выбранной операции (Рис. 2.128):

Рис. 2.128. Форма "Описание события"

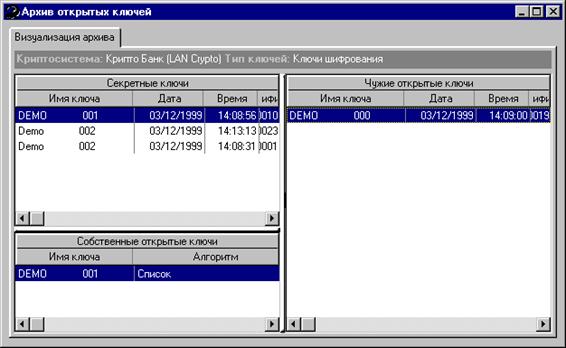

2.8.8. Архив ключей

Доступ к архиву ключей производится из меню "Документооборот". В данной таблице производится протоколирование всех операции производимых пользователями системы 5NTeCLIENT с открытыми ключами шифрования и подписи (Рис. 2.129).

Рис. 2.129. Справочник "Архив открытых ключей"

Работая с архивом открытых ключей шифрования и подписи, пользователь имеет возможность просматривать содержание открытого ключа шифрования и подписи (клавиш Enter или кнопка "Подробно"), получить отчет о текущем состоянии справочника (клавиша F8), а также произвести поиск необходимой информации (клавиша F7 или кнопка "Поиск"). Используя клавиши Alt+F10, пользователь имеет возможность изменить параметры представления информации в архиве открытых ключей.

2.8.9. Cистема криптозащиты Crypto-Pro

Установка Crypto-Pro CSP

Перед началом использования криптопровайдера Crypto-Pro CSP 2.0 в 5NTeCLIENT необходимо выполнить его установку с дистрибутива.

Дистрибутив Crypto-Pro CSP 2.0 распространяется независимо от системы 5NTeCLIENT. Его распространением занимается ООО "Крипто-Про", причём одним из источников приобретения этого дистрибутива является сайт ООО "Крипто-Про" (http://www. *****).

Внимание! Программное обеспечение СКЗИ Crypto-Pro CSP предназначено для использования в операционных системах Windows 98/ME/NT 4.0/2000 на ПЭВМ типа IBM PC с процессором Pentium и выше.

Внимание! Программное обеспечение СКЗИ Crypto-Pro CSP не может работать на компьютерах, где установлен пакет Ontrack Fix-It Utilities 2000.

Примечание Перед установкой дистрибутива настоятельно рекомендуется проверить его целостность при помощи программы cpverify. exe.

Программа cpverify. exe поставляется вместе с дистрибутивом и предназначена для контроля целостности дистрибутивов, изготовленных организацией-разработчиком ПО.

Примечание Программа CPVERIFY. EXE является средством проверки целостности дистрибутива и не заменяет собой средства контроля целостности уже установленного ПО.

Синтаксис командной строки для запуска программы CPVERIFY. EXE зависит от способа использования команды.

Проверка целостности заданного файла с использованием значения хеш-функции.

cpverify. exe filename hashvalue

где

filename - имя проверяемого файла;

hashvalue - ранее вычисленное значение хэш-функции, 64 символа.

Пример запуска команды проверки целостности дистрибутива:

cpverify. exe cpcsp. exe D325EBFBB1BAAAF40EDD890F226A5E318AA4DE4B7FA72AF6CDEF774B26D2F7E4

при этом значение хэш-функции скопировано из файла cpcsp. exe. hsh.

Возможен следующий вариант запуска той же команды:

cpverify. exe cpcsp. exe

при этом значение хэш-функции автоматически будет взято из файла cpcsp. exe. hsh.

В случае успешного завершения проверки программа выдает сообщение 'File <имя файла> has been verified', где <имя файла> – имя проверяемого файла, и возвращает ненулевой код возврата.

Нулевой код возврата и вывод сообщения 'File <имя файла> was corrupted' означает несоответствие значения хеш-функции, вычисленной разработчиком для дистрибутива, и свидетельствует об изменениях исходного файла. В таком случае процесс установки дистрибутива ПО СКЗИ КриптоПро CSP должен быть прерван.

Внимание! Установка дистрибутива должна производиться пользователем, имеющим права администратора.

Перед установкой дистрибутива ПО СКЗИ КриптоПро CSP, удалите все ранее существующие версии устанавливаемого ПО. Если модуль криптографической поддержки не удален, новая версия не будет установлена. Для этого используйте команды основного меню Windows "Пуск", "Настройка", "Панель управления", "Установка и удаление программ".

Установка программного обеспечения производится программой CPCSP. EXE, которая подготавливает и запускает мастер установки.

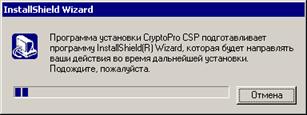

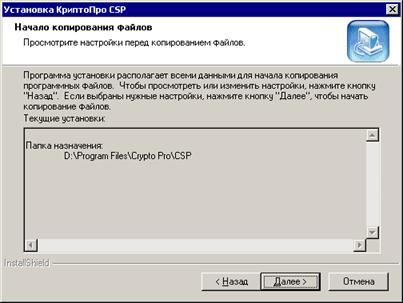

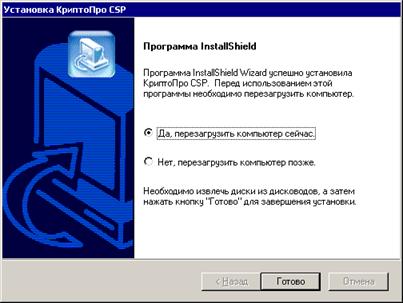

Дальнейшая установка дистрибутива производится в соответствии с сообщениями, выдаваемыми мастером установки (Рис. 2.130).

Рис. 2.130: Запуск мастера установки

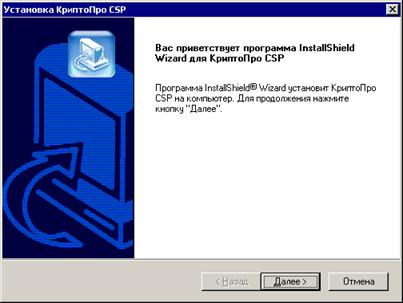

Рис. 2.131. Мастер установки – Шаг 1

Для перехода к следующему окну мастера следует щёлкнуть по кнопке "Далее" (Рис. 2.131).

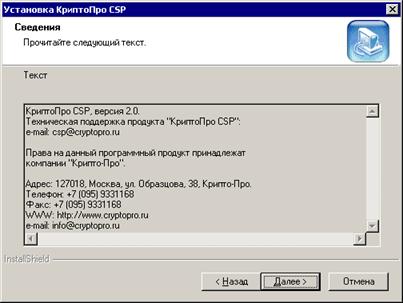

Рис. 2.132. Мастер установки – Шаг 2

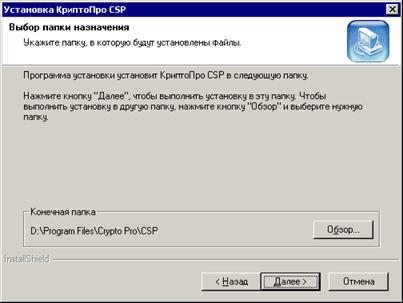

Рис. 2.133. Мастер установки – Шаг 3

После щелчка по кнопке "Обзор" можно выбрать директорию для размещения программного обеспечения (Рис. 2.133).

Рис. 2.134. Мастер установки – Шаг 4

Внимание! После завершения установки дистрибутива необходимо произвести перезагрузку компьютера.

Рис. 2.135. Мастер установки – Шаг 5

Программное обеспечение СКЗИ КриптоПро CSP распространяется с ограничением использования по времени – 30 дней. Для использования КриптоПро CSP после окончания этого срока пользователь должен ввести серийный номер и код активации с Лицензии, полученной у организации-разработчика или организации, имеющей права распространения продукта (дилера).

Для ввода лицензии откройте панель управления ОС компьютера, используя команды меню "Пуск", "Настройка", "Панель управления", и в окне панели управления выберите значок "КриптоПро CSP", после чего появится форма, представленная на Рис. 2.136.

Рис. 2.136. Панель настройки СКЗИ Крипто-Про CSP

В форме настройки СКЗИ КриптоПро CSP выберите команду "Ввод лицензии" и введите серийный номер и ключ активации с бланка Лицензии (Рис. 2.137).

Рис. 2.137 Ввод параметров лицензии СКЗИ Крипто-Про CSP

После завершения программы установки рекомендуется зарегистрировать установленное ПО СКЗИ Крипто-Про CSP у организации-разработчика, для чего необходимо открыть панель управления ОС компьютера, используя команды меню "Пуск", "Настройка", "Панель управления", и в окне панели управления выбрать значок "КриптоПро CSP". В панели настройки СКЗИ Крипто-Про CSP выбрать команду "Регистрация", и выполните регистрацию.

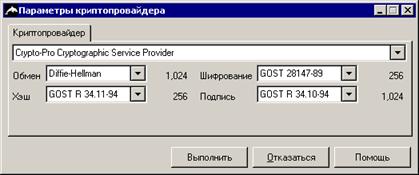

Работа с СКЗИ Crypto-Pro

Прежде чем приступать к работе с СКЗИ Crypto-Pro в 5NTeCLIENT необходимо настроить основные параметры криптосистемы, для чего в форме параметров системы, вызываемой командой "Сервис/Параметры", необходимо выбрать закладку "Встроенные системы", после чего в секции "Встроенная криптозащита" выбрать запись "Cryptography Service Providers" и щёлкнуть по кнопке "Параметры" (Рис. 2.138).

Рис. 2.138. Форма параметров системы

На форме "Параметры криптопровайдера" необходимо выбрать запись "Crypto-Pro Cryptographic Service Provider"(Рис. 2.139).

Рис. 2.139. Параметры криптопровайдера

Остальные значения полей данной формы устанавливаются автоматически согласно настройкам установленного криптопровайдера КриптоПро CSP вер. 2.0.

Следует сохранить установленные значения параметров щелчком по кнопке "Выполнить".

Собственные ключи готовятся в обслуживающей кредитной организации и передаются клиенту на гибком диске вместе с открытыми ключами банка для последующей регистрации.

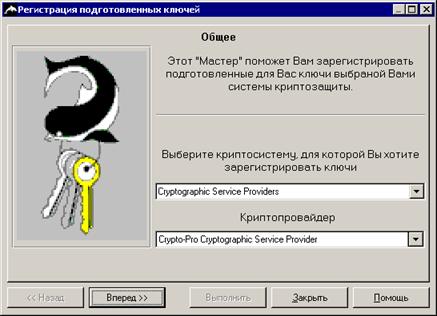

Для регистрации полученных ключей шифрования и подписи необходимо воспользоваться мастером добавления ключей, вызываемым командой меню "Криптозащита/Добавить секретный ключ".

Внимание! Регистрацию может производить только пользователь с правами администратора системы.

На появившейся форме мастера (Рис. 2.140) необходимо выбрать систему криптозащиты "Cryptography Service Providers" и криптопровайдера "Crypto-Pro Cryptographic Service Provider".

Рис. 2.140. Мастер добавления ключей, шаг 1

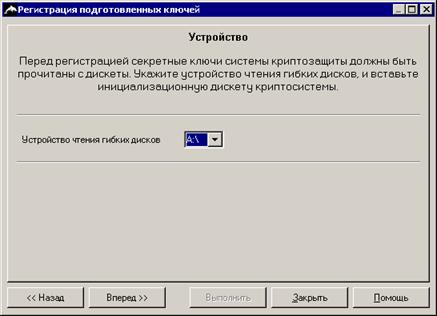

На следующей форме (Рис. 2.141) необходимо выбрать устройство чтения гибких дисков и вставить диск, полученный из банка.

Рис. 2.141. Мастер добавления ключей, шаг 2

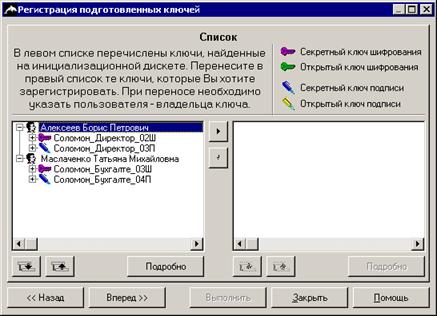

На следующей форме (Рис. 2.142) необходимо перенести в правую часть таблицы ключи, которые должны быть зарегистрированы. В процессе переноса ключ необходимо связать с пользователем-владельцем регистрируемого ключа.

Рис. 2.142. Мастер добавления ключей, шаг 3

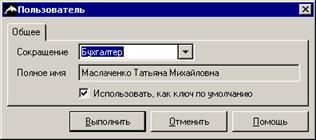

Форма, в которой осуществляется связывание ключа с пользователем 5NTeCLIENT, показана на Рис. 2.143.

Рис. 2.143. Мастер добавления ключей, шаг 4

Доступ к ключу для проведения операций наложения подписи, шифрования, перегенерации и т. д. будет иметь только владелец ключа до тех пор, пока ключ не будет передан самим владельцем другому пользователю.

При установленном флажке "Использовать как ключ по умолчанию" регистрируемый ключ будет использоваться для его владельца по умолчанию в форме загрузки ключей, при наложении подписи и в других операциях, требующих использования ключа.

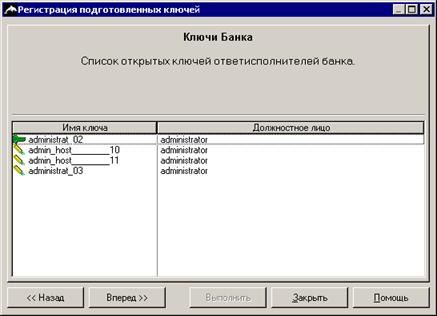

На очередном шаге пользователю предлагается ознакомиться со списком открытых ключей ответственных исполнителей банка (Рис. 2.144).

Рис. 2.144. Мастер добавления ключей, шаг 5

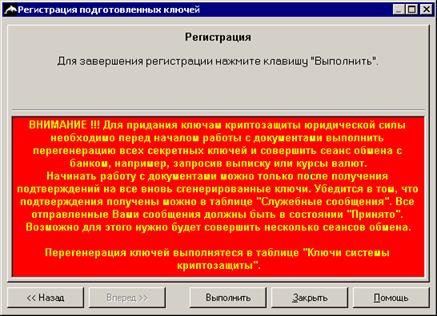

После регистрации ключей пользователь-владелец может начать работу с ключами криптозащиты, но для обеспечения уникальности и секретности собственных ключей необходимо произвести их перегенерацию. Об этом выдаётся предупреждение на заключительном шаге работы мастера добавления ключей (Рис. 2.145).

Рис. 2.145. Мастер добавления ключей, шаг 6

Для перегенерации секретного ключа необходимо выбрать в таблице "Секретные ключи" требуемый ключ, отметить его (клавиша "SPACE") и выбрать команду контекстного меню "Генерация ключей" (Ctrl+F6).

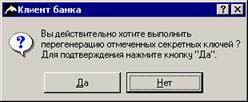

Система потребует подтвердить выполнение процедуры перегенерации выбранного секретного ключа диалоговым сообщением.

Рис. 2.146. Запрос на перегенерацию секретного ключа

В процессе перегенерации ключей будет предложено выбрать место хранения ключей, при этом следует выбрать дисковод, в который предварительно должна быть помещена дискета, предназначенная для хранения секретных ключей. После завершения процедуры перегенерации рекомендуется выполнить процедуру загрузки нового ключа.

В ходе процедуры перегенерации будет создано служебное сообщение с новым открытым ключом в состоянии "Ожидает отправки", которое будет отослано в банк во время очередного сеанса связи. Для корректной работы системы рекомендуется осуществлять передачу всех служебных сообщений с перегенерированными открытыми ключами в одном рейсе.

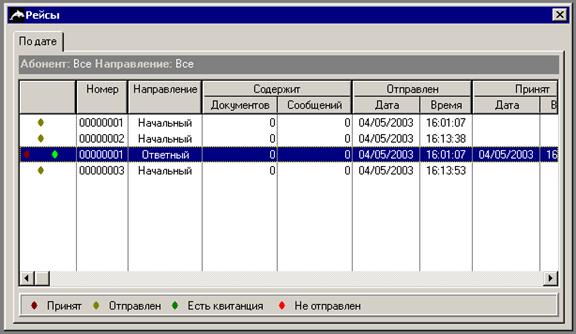

Рис. 2.147. Список рейсов

Для просмотра содержимого зашифрованного рейса из таблицы "Рейсы" (команда главного меню "Документооборот/Рейсы" , в таблице "Рейсы" команда контекстного меню "Содержание рейса") необходимо предварительно загрузить ключи системы криптозащиты КриптоПро, используя команду главного меню "Криптозащита/Загрузить ключ".

Рис. 2.148. Загрузка ключей криптозащиты

Для обеспечения возможности отправки рейсов необходимо обязательно загрузить и ключ шифрования, и ключ подписи.

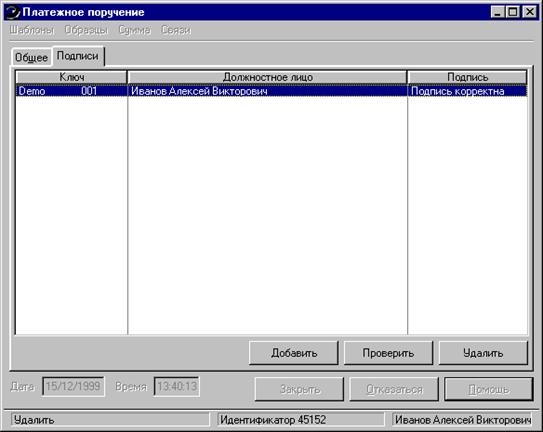

2.9. Подпись документов

Для того чтобы подписать документы перед отправкой в банк, надо отметить клавишей пробел требуемые документы и нажать клавиши Ctrl+F4. Также подписать документы можно из формы редактирования, щелкнув по кнопке "Добавить" на закладке "Подписи". В форме будет отображена информация об электронной подписи (Рис. 2.149).

Рис. 2.149. Форма "Платежное поручение", закладка "Подписи"

После подписания документов они приобретают статус "Подписан" и становятся недоступными для редактирования.

Перед подписью документа необходимо инициализировать электронный ключ, а в момент подписи в дисковод вставить ключевую дискету.

Если СКЗИ не установлена при развертывании системы, то подпись не доступна. Каждый ключ принадлежит определенному пользователю. Подписывать документы двумя ЭЦП должны разные пользователи.

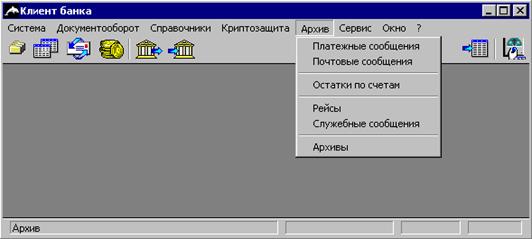

2.10. Меню "Архив"

Архивы системы вызываются при выборе команды "Архив" основного меню системы (Рис. 2.150).

Рис. 2.150. Меню "Архив"

"Платежные сообщения" – архив платежных сообщений;

"Почтовые сообщения" – архив почтовых сообщений;

"Остатки по счетам" – архив остатков по счетам;

"Рейсы" – архив рейсов;

"Служебные сообщения" – архив служебных сообщений;

"Архивы" – таблица архивов.

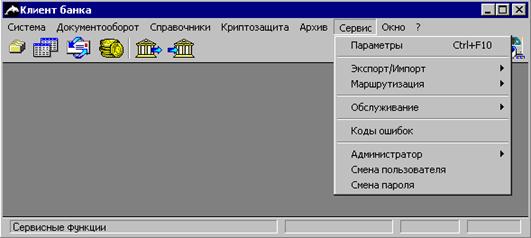

2.11. Меню "Сервис"

Настройка и сервисные функции системы вызываются при выборе команды "Сервис" основного меню системы (Рис. 2.151).

Рис. 2.151. Меню "Сервис"

Меню "Сервис" состоит из следующих команд :

"Изменить пароль" – ввод нового пароля для регистрации в системе;

"Параметры" – текущие установки системы;

"Экспорт/Импорт" – настройка Экспорта/Импорта;

"Маршрутизация" – настройка маршрутизации;

"Обслуживание" – удаление подтвержденных документов, срок хранения которых превышает пределы, указанные в команде "Конфигурация системы";

"Коды ошибок" – таблица кодов ошибок.

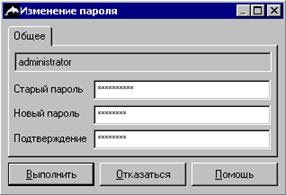

2.11.1. Изменение пароля

Форма изменения пароля вызывается командой "Смена пароля" из меню "Сервис" (Рис. 2.152).

Рис. 2.152. Форма "Изменение пароля"

В форме указывается старый пароль, новый пароль, а также подтверждение нового пароля. Ввод нового пароля завершается командой "Выполнить".

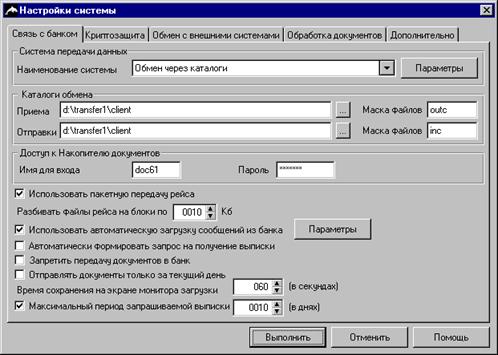

2.11.2. Настройки системы

Для настройки параметров системы используется команда главного меню "Сервис/ Параметры" , которой вызывается форма настройки системы (Рис. 2.153).

Рис. 2.153. Форма "Настройки системы", закладка "Связь с банком"

Форма состоит из следующих закладок:

"Связь с банком" – выбор системы связи и установка ее параметров, а также выбор каталогов обмена, настройка доступа к Накопителю документов и др.;

|

Из за большого объема этот материал размещен на нескольких страницах:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 |